Содержание

Параметры коннекторов

Этот раздел содержит описание параметров всех поддерживаемых KUMA типов коннекторов.

Тип tcp

При создании этого типа коннектора вам требуется указать значения следующих параметров:

Вкладка Основные параметры:

- Название (обязательно) – уникальное имя для этого типа ресурса. Должно содержать от 1 до 128 символов в кодировке Unicode.

- Тенант (обязательно) – название тенанта, которому принадлежит ресурс.

- Тип (обязательно) – тип коннектора, tcp.

- URL (обязательно) – URL, с которым необходимо установить связь. Доступные форматы: hostname:port, IPv4:port, IPv6:port, :port.

- Разделитель – используется для указания символа, определяющего границу между событиями. Доступные значения:

\n,\t,\0. Если разделитель не задан (выбрано пустое значение), то по умолчанию используется значение:\n. - Описание – описание ресурса: до 4000 символов в кодировке Unicode.

Вкладка Дополнительные параметры:

- Размер буфера – используется для установки размера буфера коннектора. Значение по умолчанию: 1 МБ; максимальное: 64 МБ.

- Кодировка символов – параметр для установки кодировки символов. Значение по умолчанию:

UTF-8. - Режим TLS – режим шифрования TLS с использованием сертификатов в формате pem x509:

- Выключено (по умолчанию) – не использовать шифрование TLS.

- Включено – использовать шифрование, но без верификации сертификатов.

- С верификацией – использовать шифрование с верификацией сертификата, подписанного корневым сертификатом KUMA. Корневой сертификат и ключ KUMA создаются автоматически при установке программы и располагаются на сервере Ядра KUMA в папке /opt/kaspersky/kuma/core/certificates/.

- Нестандартный PFX – использовать шифрование. При выборе этого варианта требуется сформировать сертификат с закрытым ключом в формате PKCS#12-контейнера во внешнем центре сертификации, экспортировать сертификат из хранилища и загрузить его в веб-интерфейс KUMA в виде PFX-секрета. Добавить PFX-секрет.

При использовании TLS невозможно указать IP-адрес в качестве URL.

- Сжатие – можно использовать сжатие Snappy. По умолчанию сжатие Выключено.

- Отладка – переключатель, с помощью которого можно указать, будет ли включено логирование ресурса. По умолчанию положение Выключено.

Тип udp

При создании этого типа коннектора вам требуется указать значения для следующих параметров:

Вкладка Основные параметры:

- Название (обязательно) – уникальное имя для этого типа ресурса. Должно содержать от 1 до 128 символов в кодировке Unicode.

- Тенант (обязательно) – название тенанта, которому принадлежит ресурс.

- Тип (обязательно) – тип коннектора, udp.

- URL (обязательно) – URL, с которым необходимо установить связь. Доступные форматы: hostname:port, IPv4:port, IPv6:port, :port.

- Разделитель – используется для указания символа, определяющего границу между событиями. Доступные значения:

\n,\t,\0. Если разделитель не задан (выбрано пустое значение), то события не разделяются. - Описание – описание ресурса: до 4000 символов в кодировке Unicode.

Вкладка Дополнительные параметры:

- Размер буфера – используется для установки размера буфера коннектора. Значение по умолчанию: 16 Кб; максимальное: 64 Кб.

- Обработчики – используется для установки числа обработчиков для коннектора. Значение по умолчанию: 1.

- Кодировка символов – параметр для установки кодировки символов. Значение по умолчанию:

UTF-8. - Сжатие – можно использовать сжатие Snappy. По умолчанию сжатие Выключено.

- Отладка – переключатель, с помощью которого можно указать, будет ли включено логирование ресурса. По умолчанию положение Выключено.

Тип netflow

При создании этого типа коннектора вам требуется указать значения для следующих параметров:

- Вкладка Основные параметры:

- Название (обязательно) – уникальное имя для этого типа ресурса. Должно содержать от 1 до 128 символов в кодировке Unicode.

- Тенант (обязательно) – название тенанта, которому принадлежит ресурс.

- Тип (обязательно) – тип коннектора, netflow.

- URL (обязательно) – URL, с которым необходимо установить связь.

- Описание – описание ресурса: до 4000 символов в кодировке Unicode.

- Вкладка Дополнительные параметры:

- Размер буфера – используется для установки размера буфера коннектора. Значение по умолчанию: 16 Кб; максимальное: 64 Кб.

- Обработчики – используется для установки числа обработчиков для коннектора. Значение по умолчанию: 1.

- Кодировка символов – параметр для установки кодировки символов. Значение по умолчанию:

UTF-8. - Отладка – переключатель, с помощью которого можно указать, будет ли включено логирование ресурса. По умолчанию положение Выключено.

Тип sflow

При создании этого типа коннектора вам требуется указать значения для следующих параметров:

Вкладка Основные параметры:

- Название (обязательно) – уникальное имя для этого типа ресурса. Должно содержать от 1 до 128 символов в кодировке Unicode.

- Тенант (обязательно) – название тенанта, которому принадлежит ресурс.

- Тип (обязательно) – тип коннектора, sflow.

- URL (обязательно) – URL, с которым требуется установить связь. Доступные форматы: hostname:port, IPv4:port, IPv6:port, :port.

- Описание – описание ресурса: до 4000 символов в кодировке Unicode.

Вкладка Дополнительные параметры:

- Размер буфера – используется для установки размера буфера коннектора. Значение по умолчанию: 1 МБ; максимальное: 64 МБ.

- Обработчики – используется для установки количества обработчиков для коннектора. Значение по умолчанию: 1.

- Кодировка символов – параметр для установки кодировки символов. Значение по умолчанию:

UTF-8. - Отладка – переключатель, с помощью которого можно включить логирование ресурса. По умолчанию положение Выключено.

Тип nats-jetstream

При создании этого типа коннектора вам требуется указать значения для следующих параметров:

Вкладка Основные параметры:

- Название (обязательно) – уникальное имя для этого типа ресурса. Должно содержать от 1 до 128 символов в кодировке Unicode.

- Тенант (обязательно) – название тенанта, которому принадлежит ресурс.

- Тип (обязательно) – тип коннектора, nats-jetstream.

- URL (обязательно) – URL, с которым необходимо установить связь.

- Топик (обязательно) – тема сообщений NATS. Должно содержать символы в кодировке Unicode.

- Разделитель – используется для указания символа, определяющего границу между событиями. Доступные значения:

\n,\t,\0. Если разделитель не задан (выбрано пустое значение), то события не разделяются. - Описание – описание ресурса: до 4000 символов в кодировке Unicode.

Вкладка Дополнительные параметры:

- Размер буфера – используется для установки размера буфера коннектора. Значение по умолчанию: 16 Кб; максимальное: 64 Кб.

- Идентификатор группы – параметр GroupID для сообщений NATS. Должно содержать от 1 до 255 символов в кодировке Unicode. Значение по умолчанию:

default. - Обработчики – используется для установки числа обработчиков для коннектора. Значение по умолчанию: 1.

- Кодировка символов – параметр для установки кодировки символов. Значение по умолчанию:

UTF-8. - Идентификатор кластера – идентификатор кластера NATS.

- Режим TLS – использование шифрования TLS:

- Выключено (по умолчанию) – не использовать шифрование TLS.

- Включено – использовать шифрование, но без верификации сертификата.

- С верификацией – использовать шифрование с верификацией сертификата, подписанного корневым сертификатом KUMA. Корневой сертификат и ключ KUMA создаются автоматически при установке программы и располагаются на сервере Ядра KUMA в папке /opt/kaspersky/kuma/core/certificates/.

- Нестандартный CA – использовать шифрование с верификацией сертификата, подписанного центром сертификации. Секрет с сертификатом выбирается в раскрывающемся списке Нестандартный CA, который отображается при выборе этого пункта.

Создание сертификата, подписанного центром сертификации

При использовании TLS невозможно указать IP-адрес в качестве URL.

Для использования сертификатов KUMA на сторонних устройствах необходимо изменить расширение файла сертификата с CERT на CRT. В противном случае может возвращаться ошибка x509: certificate signed by unknown authority.

- Сжатие – можно использовать сжатие Snappy. По умолчанию сжатие Выключено.

- Отладка – переключатель, с помощью которого можно указать, будет ли включено логирование ресурса. По умолчанию положение Выключено.

Тип kafka

При создании этого типа коннектора вам требуется указать значения для следующих параметров:

Вкладка Основные параметры:

- Название (обязательно) – уникальное имя для этого типа ресурса. Должно содержать от 1 до 128 символов в кодировке Unicode.

- Тенант (обязательно) – название тенанта, которому принадлежит ресурс.

- Тип (обязательно) – тип коннектора, kafka.

- URL – URL, с которым необходимо установить связь. Доступные форматы: hostname:port, IPv4:port, IPv6:port.

- Топик – тема сообщений Kafka. Должен содержать от 1 до 255 следующих символов: a–z, A–Z, 0–9, ".", "_", "-".

- Авторизация – необходимость агентам проходить авторизацию при подключении к коннектору:

- выключена (по умолчанию).

- PFX.

При выборе этого варианта требуется сформировать сертификат с закрытым ключом в формате PKCS#12-контейнера во внешнем центре сертификации, экспортировать сертификат из хранилища и загрузить его в веб-интерфейс KUMA в виде PFX-секрета.

- обычная.

При выборе этого варианта требуется указать секрет, содержащий данные учетной записи пользователя для авторизации при подключении к коннектору.

- Идентификатор группы – параметр GroupID для сообщений Kafka. Должен содержать от 1 до 255 следующих символов: a–z, A–Z, 0–9, ".", "_", "-".

- Описание – описание ресурса: до 4000 символов в кодировке Unicode.

Вкладка Дополнительные параметры:

- Размер одного сообщения в запросе – размер сообщения в запросе следует указывать в байтах. Значение по умолчанию 16 Мб.

- Максимальное время ожидания одного сообщения – время ожидания сообщения заданного размера. Значение по умолчанию 5 секунд.

- Кодировка символов – параметр для установки кодировки символов. Значение по умолчанию:

UTF-8. - Режим TLS – использование шифрования TLS:

- Выключено (по умолчанию) – не использовать шифрование TLS.

- Включено – использовать шифрование, но без верификации сертификата.

- С верификацией – использовать шифрование с верификацией сертификата, подписанного корневым сертификатом KUMA. Корневой сертификат и ключ KUMA создаются автоматически при установке программы и располагаются на сервере Ядра KUMA в папке /opt/kaspersky/kuma/core/certificates/.

- Нестандартный CA – использовать шифрование с верификацией сертификата, подписанного центром сертификации. Секрет с сертификатом выбирается в раскрывающемся списке Нестандартный CA, который отображается при выборе этого пункта.

Создание сертификата, подписанного центром сертификации

При использовании TLS невозможно указать IP-адрес в качестве URL.

Для использования сертификатов KUMA на сторонних устройствах необходимо изменить расширение файла сертификата с CERT на CRT. В противном случае может возвращаться ошибка x509: certificate signed by unknown authority.

- Отладка – переключатель, с помощью которого можно указать, будет ли включено логирование ресурса. По умолчанию положение Выключено.

Коннектор, тип kata/edr

Коннекторы с типом kata/edr используются для получения данных KEDR по API. Доступные параметры коннектора с типом kata/edr описаны в таблицах ниже.

Вкладка Основные параметры

Параметр |

Описание |

|---|---|

Название |

Уникальное имя ресурса. Максимальная длина имени составляет до 128 символов в кодировке Unicode. Обязательный параметр. |

Тенант |

Название тенанта, которому принадлежит ресурс. Обязательный параметр. |

Тип |

Тип коннектора – kata/edr. Обязательный параметр. |

Теги |

Теги для поиска ресурса. Необязательный параметр. |

URL |

URL-адрес, с которым требуется установить связь. Поддерживаются следующие форматы URL-адресов:

Вы можете добавить несколько URL-адресов и удалить URL-адрес. KUMA не позволяет сохранить ресурс или сервис если в поле URL есть знак табуляции или пробел. Для добавления URL-адреса нажмите на кнопку + Добавить. Для удаления URL-адреса нажмите рядом с ним на значок удаления Обязательный параметр. |

Секрет |

Секрет, в котором хранятся учетные данные для подключения к серверу KATA/EDR. Вы можете выбрать существующий секрет или создать новый секрет. Для создания нового секрета выберите значение Создать. Если вы хотите изменить параметры существующего секрета, нажмите рядом с ним на значок карандаша Обязательный параметр. |

Внешний ID |

Идентификатор для внешних систем. KUMA автоматически генерирует идентификатор и указывает его в этом поле. |

Описание |

Описание ресурса. Максимальная длина описания составляет до 4000 символов в кодировке Unicode. |

Вкладка Дополнительные параметры

Параметр |

Описание |

|---|---|

Отладка |

Переключатель, включающий логирование ресурса. По умолчанию переключатель выключен. |

Кодировка символов |

Кодировка символов. Мы рекомендуем применять конвертацию, только если в полях нормализованного события отображаются недопустимые символы. По умолчанию значение не выбрано. |

Максимальное количество событий |

Максимальное количество событий в одном запросе. По умолчанию используется значение, указанное на сервере KATA/EDR. |

Время ожидания получения событий |

Время ожидания получения событий от сервера KATA/EDR в секундах. Значение по умолчанию: |

Время ожидания ответа |

Время ожидания ответа от сервера KATA/EDR в секундах. Значение по умолчанию: |

Фильтр KEDRQL |

Фильтр запросов к серверу KATA/EDR. Подробнее о языке запросов см. в Справке KEDR. |

Коннектор, тип http

Коннекторы с типом http используются для получения событий по протоколу HTTP при работе с агентами Windows и Linux. Доступные параметры коннектора с типом http описаны в таблицах ниже.

Вкладка Основные параметры

Параметр |

Описание |

|---|---|

Название |

Уникальное имя ресурса. Максимальная длина имени составляет до 128 символов в кодировке Unicode. Обязательный параметр. |

Тенант |

Название тенанта, которому принадлежит ресурс. Обязательный параметр. |

Тип |

Тип коннектора – http. Обязательный параметр. |

Теги |

Теги для поиска ресурса. Необязательный параметр. |

URL |

URL-адрес, с которым требуется установить связь. Вы можете ввести URL-адрес в одном из следующих форматов:

Обязательный параметр. |

Разделитель |

Символ, определяющий границу между событиями:

Если вы не выберете значение в этом раскрывающемся списке, по умолчанию будет выбрано значение \n. |

Описание |

Описание ресурса. Максимальная длина описания составляет до 4000 символов в кодировке Unicode. |

Вкладка Дополнительные параметры

Параметр |

Описание |

|---|---|

Отладка |

Переключатель, включающий логирование ресурса. По умолчанию переключатель выключен. |

Кодировка символов |

Кодировка символов. По умолчанию выбрано значение UTF-8. |

Режим TLS |

Режим шифрования TLS. При использовании шифрования TLS вы не можете указать IP-адрес в поле URL на вкладке Основные параметры. Доступные значения:

|

Тип sql

KUMA поддерживает работу с несколькими типами баз данных.

При создании коннектора вам требуется задать значения для общих параметров коннектора и индивидуальных параметров подключения к базе данных.

Для коннектора на вкладке Основные параметры вам требуется задать значения следующих параметров:

- Название (обязательно) – уникальное имя ресурса. Должно содержать от 1 до 128 символов в кодировке Unicode.

- Тип (обязательно) – тип коннектора, sql.

- Тенант (обязательно) – название тенанта, которому принадлежит ресурс.

- Запрос по умолчанию (обязательно) – SQL-запрос, который выполняется при подключении к базе данных.

- Переподключаться к БД каждый раз при отправке запроса – по умолчанию флажок снят.

- Интервал запросов, сек. – интервал выполнения SQL-запросов. Указывается в секундах. Значение по умолчанию: 10 секунд.

- Описание – описание ресурса: до 4000 символов в кодировке Unicode.

Для подключения к базе данных на вкладке Основные параметры вам требуется задать значения следующих параметров:

- URL (обязательно) – секрет, в котором хранится список URL-адресов для подключения к базе данных.

При необходимости вы можете изменить или создать секрет.

При создании подключений могут некорректно обрабатываться строки с учетными данными, содержащими специальные символы. Если при создании подключения возникает ошибка, но вы уверены в том, что значения параметров корректны, укажите специальные символы в процентной кодировке.

- Столбец идентификатора (обязательно) – название столбца, содержащего идентификатор для каждой строки таблицы.

- Начальное значение идентификатора (обязательно) – значение в столбце идентификатора, по которому будет определена строка, с которой требуется начать считывание данных из SQL-таблицы.

- Запрос – поле для дополнительного SQL-запроса. Запрос, указанный в этом поле, выполняется вместо запроса по умолчанию.

- Интервал запросов, сек. – интервал выполнения SQL-запросов. Интервал, указанный в этом поле, используется вместо интервала, указанного по умолчанию для коннектора.

Указывается в секундах. Значение по умолчанию: 10 секунд.

Для коннектора на вкладке Дополнительные параметры вам требуется задать значения следующих параметров:

- Кодировка символов – кодировка символов. Значение по умолчанию:

UTF-8.KUMA конвертирует ответы SQL в кодировку UTF-8. Вы можете настроить SQL-сервер на отправку ответов в кодировке UTF-8 или выбрать их кодировку на стороне KUMA.

- Отладка – переключатель, с помощью которого можно указать, будет ли включено логирование ресурса. По умолчанию положение Выключено.

В рамках одного коннектора вы можете создать подключение для нескольких поддерживаемых баз данных.

Если коллектор с коннектором типа sql не удаётся запустить, необходимо проверить, пуст ли state-файл /opt/kaspersky/kuma/collector/<идентификатор коллектора>/sql/state-<идентификатор файла>.

Если state-файл пуст, необходимо его удалить и выполнить перезапуск коллектора.

Поддерживаемые типы SQL и особенности их использования

Оператор UNION не поддерживается коннекторами типа SQL.

Поддерживаются следующие типы SQL:

- MSSQL

Примеры URL:

sqlserver://{user}:{password}@{server:port}/{instance_name}?database={database}– (рекомендуемый вариант)sqlserver://{user}:{password}@{server}?database={database}

В качестве плейсхолдера в SQL-запросе используются символы

@p1.Если вам требуется подключиться с доменными учетными данными, укажите имя учетной записи в формате

<домен>%5C<пользователь>. Например:sqlserver://domain%5Cuser:password@ksc.example.com:1433/SQLEXPRESS?database=KAV. - MySQL

Пример URL:

mysql://{user}:{password}@tcp({server}:{port})/{database}В качестве плейсхолдера в SQL-запросе используются символ

?. - PostgreSQL

Пример URL:

postgres://{user}:{password}@{server}/{database}?sslmode=disableВ качестве плейсхолдера в SQL-запросе используются символы

$1. - CockroachDB

Пример URL:

postgres://{user}:{password}@{server}:{port}/{database}?sslmode=disableВ качестве плейсхолдера в SQL-запросе используются символы

$1. - SQLite3

Пример URL:

sqlite3://file:{file_path}В качестве плейсхолдера в SQL-запросе используется знак вопроса:

?.При обращении к SQLite3, если начальное значение идентификатора используется в формате datetime, в SQL-запрос нужно добавить преобразование даты с помощью функции sqlite datetime. Например, select * from connections where datetime(login_time) > datetime(?, 'utc') order by login_time. В этом примере

connections– это таблица SQLite, а значение переменной?берется из поля Начальное значение идентификатора, и его следует указывать в формате {date}T{time}Z (например, - 2021-01-01T00:10:00Z). - Oracle DB

Начиная с версии 2.1.3 KUMA использует новый драйвер для подключения к oracle. При обновлении KUMA переименует секрет для подключения в oracle-deprecated и коннектор продолжит работу. Если после запуска коллектора с типом драйвера oracle-deprecated не удается получить события, создайте новый секрет с драйвером oracle и используйте его для подключения.

Мы рекомендуем использовать новый драйвер.

Пример URL секрета с новым драйвером oracle:

oracle://{user}:{password}@{server}:{port}/{service_name}

oracle://{user}:{password}@{server}:{port}/?SID={SID_VALUE}

Пример URL секрета с прежним драйвером oracle-deprecated:

oracle-deprecated://{user}/{password}@{server}:{port}/{service_name}

В качестве плейсхолдера в SQL-запросе используется переменная

:val.При обращении к Oracle DB, если начальное значение идентификатора используется в формате datetime, нужно учитывать тип поля в самой базе данных и при необходимости добавить дополнительные преобразования строки со временем в запросе для обеспечения корректной работы sql коннектора. Например, если в базе создана таблица Connections, в которой есть поле login_time, возможны следующие преобразования:

- Если у поля login_time тип TIMESTAMP, то в зависимости от настроек базы в поле login_time может лежать значение в формате YYYY-MM-DD HH24:MI:SS (например, 2021-01-01 00:00:00). Тогда в поле Начальное значение идентификатора следует указать значение 2021-01-01T00:00:00Z, а в запросе произвести преобразование с помощью функции to_timestamp. Например:

select * from connections where login_time > to_timestamp(:val, 'YYYY-MM-DD"T"HH24:MI:SS"Z"') - Если у поля login_time тип TIMESTAMP WITH TIME ZONE, то в зависимости от настроек базы в поле login_time может лежать значение в формате YYYY-MM-DD"T"HH24:MI:SSTZH:TZM (например, 2021-01-01T00:00:00+03:00). Тогда в поле Начальное значение идентификатора следует указать значение 2021-01-01T00:00:00+03:00, а в запросе произвести преобразование с помощью функции to_timestamp_tz. Например:

select * from connections_tz where login_time > to_timestamp_tz(:val, 'YYYY-MM-DD"T"HH24:MI:SSTZH:TZM')Подробнее о функциях to_timestamp и to_timestamp_tz см. в официальной документации Oracle.

Для обращения к Oracle DB необходимо установить пакет Astra Linux libaio1.

- Если у поля login_time тип TIMESTAMP, то в зависимости от настроек базы в поле login_time может лежать значение в формате YYYY-MM-DD HH24:MI:SS (например, 2021-01-01 00:00:00). Тогда в поле Начальное значение идентификатора следует указать значение 2021-01-01T00:00:00Z, а в запросе произвести преобразование с помощью функции to_timestamp. Например:

- Firebird SQL

Пример URL:

firebirdsql://{user}:{password}@{server}:{port}/{database}В качестве плейсхолдера в SQL-запросе используется знак вопроса:

?.Если возникает проблема подключения к firebird на Windows, используйте полный путь до файла с базой данных. Например:

firebirdsql://{user}:{password}@{server}:{port}/C:\Users\user\firebird\db.FDB

В SQL-запросах поддерживается последовательный запрос сведений из базы данных. Например, если в поле Запрос указать запрос select * from <название таблицы с данными> where id > <плейсхолдер>, то при первом обращении к таблице в качестве значения плейсхолдера будет использоваться значение поля Начальное значение идентификатора. При этом в сервисе, в котором используется SQL-коннектор, сохраняется идентификатор последней прочитанной записи, и во время следующего обращения к базе данных в качестве значения плейсхолдера в запросе будет использоваться идентификатор этой записи.

Тип file

Тип file используется для получения данных из любого текстового файла. Одна строка файла считается одним событием. Разделители между строк: \n. Коннектор этого типа доступен для Linux-агентов.

Чтобы обеспечить передачу файлов с сервера Windows для обработки коллектором KUMA, выполните следующие действия:

- На сервере Windows предоставьте доступ для чтения по сети к папке с файлами, подлежащими обработке.

- На сервере Linux примонтируйте сетевую папку с файлами на сервере Linux (cм. список поддерживаемых ОС).

- На сервере Linux установите коллектор, который будет обрабатывать файлы из примонтированной сетевой папки.

При создании этого типа коннектора вам требуется указать значения для следующих параметров:

- Вкладка Основные параметры:

- Название (обязательно) – уникальное имя для этого типа ресурса. Должно содержать от 1 до 128 символов в кодировке Unicode.

- Тенант (обязательно) – название тенанта, которому принадлежит ресурс.

- Тип (обязательно) – тип коннектора, file.

- URL (обязательно) – полный путь до файла, с которым требуется выполнять взаимодействие. Например,

/var/log/*som?[1-9].log.Шаблоны масок для файлов и директорий

- Описание – описание ресурса: до 4000 символов в кодировке Unicode.

- Вкладка Дополнительные параметры:

- Кодировка символов – параметр для установки кодировки символов. Значение по умолчанию:

UTF-8. - Отладка – переключатель, с помощью которого можно указать, будет ли включено логирование ресурса. По умолчанию положение Выключено.

- Кодировка символов – параметр для установки кодировки символов. Значение по умолчанию:

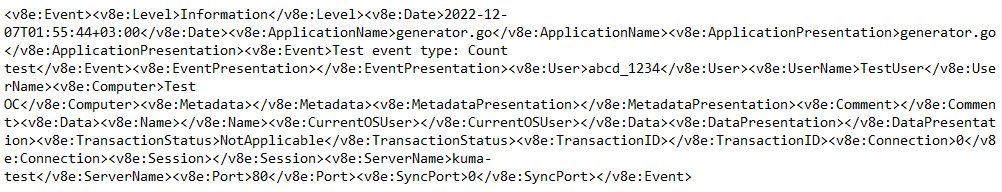

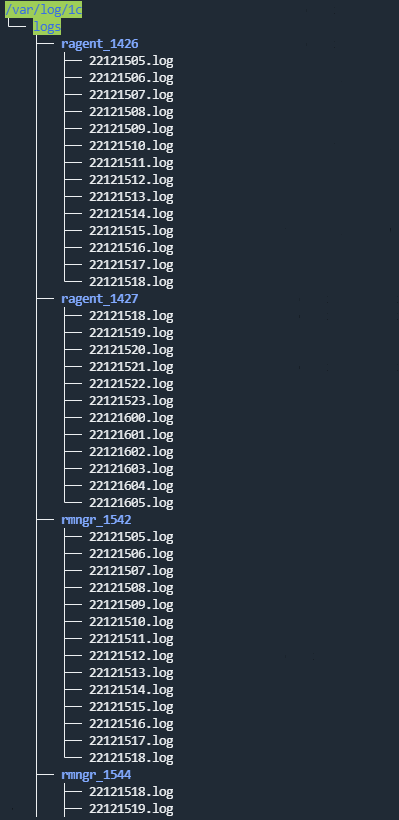

Тип 1c-xml

Тип 1c-xml используется для получения данных из журналов регистрации программы 1С. При обработке коннектором многострочные события преобразовываются в однострочные. Коннектор этого типа доступен для Linux-агентов.

При создании этого типа коннектора требуется указать значения для следующих параметров:

- Вкладка Основные параметры:

- Название (обязательно) – уникальное имя для этого типа ресурса. Должно содержать от 1 до 128 символов в кодировке Unicode.

- Тенант (обязательно) – название тенанта, которому принадлежит ресурс.

- Тип (обязательно) – тип коннектора, 1c-xml.

- URL (обязательно) – полный путь до директории с файлами, с которыми требуется выполнять взаимодействие. Например,

/var/log/1c/logs/. - Описание – описание ресурса: до 4000 символов в кодировке Unicode.

- Вкладка Дополнительные параметры:

- Кодировка символов – параметр для установки кодировки символов. Значение по умолчанию:

UTF-8. - Отладка – переключатель, с помощью которого можно указать, будет ли включено логирование ресурса. По умолчанию положение Выключено.

- Кодировка символов – параметр для установки кодировки символов. Значение по умолчанию:

Схема работы коннектора:

- Происходит поиск всех файлов с журналами 1C с расширением XML внутри указанной директории. Журналы помещаются в директорию или вручную, или через приложение, написанное на языке 1С, например, с помощью функции ВыгрузитьЖурналРегистрации(). Коннектор поддерживает журналы, полученные только таким образом. Подробнее о том, как получить журналы 1С, см. в официальной документации 1С.

- Файлы сортируются по возрастанию времени последнего изменения и отбрасываются все файлы, измененные раньше, чем последний прочитанный.

Сведения об обработанных файлах хранятся в файле /<рабочая директория коллектора>/1c_xml_connector/state.ini и имеют следующий формат: "offset=<число>\ndev=<число>\ninode=<число>".

- В каждом непрочитанном файле определяются события.

- События из файла по очереди принимаются на обработку, при этом многострочные события преобразовываются в однострочные события.

Ограничения коннектора:

- Установка коллектора с коннектором 1c-xml на ОС Windows не поддерживается. Чтобы обеспечить передачу файлов с журналами 1С для обработки коллектором KUMA, выполните следующие действия:

- На сервере Windows предоставьте доступ для чтения по сети к папке с журналами 1С.

- На сервере Linux примонтируйте сетевую папку с журналами 1С на сервере Linux (cм. список поддерживаемых ОС).

- На сервере Linux установите коллектор, который будет обрабатывать файлы с журналами 1С из примонтированной сетевой папки.

- Не читаются файлы с некорректным форматом событий. Например, если теги события в файле на русском языке, коллектор не прочитает такие события.

- Если дополнить уже прочитанный коннектором файл новыми событиями и если этот файл не является последним прочитанным файлом в директории, все события из файла будут обработаны заново.

Тип 1c-log

Тип 1c-log используется для получения данных из технологических журналов программы 1С. Разделители между строк: \n. Из многострочной записи о событии коннектор принимает только первую строку. Коннектор этого типа доступен для Linux-агентов.

При создании этого типа коннектора требуется указать значения для следующих параметров:

- Вкладка Основные параметры:

- Название (обязательно) – уникальное имя для этого типа ресурса. Должно содержать от 1 до 128 символов в кодировке Unicode.

- Тенант (обязательно) – название тенанта, которому принадлежит ресурс.

- Тип (обязательно) – тип коннектора, 1c-log.

- URL (обязательно) – полный путь до директории с файлами, с которыми требуется выполнять взаимодействие. Например,

/var/log/1c/logs/. - Описание – описание ресурса: до 4000 символов в кодировке Unicode.

- Вкладка Дополнительные параметры:

- Кодировка символов – параметр для установки кодировки символов. Значение по умолчанию:

UTF-8. - Отладка – переключатель, с помощью которого можно указать, будет ли включено логирование ресурса. По умолчанию положение Выключено.

- Кодировка символов – параметр для установки кодировки символов. Значение по умолчанию:

Схема работы коннектора:

- Происходит поиск всех файлов технологических журналов 1C.

Требования к файлам журналов:

- Файлы с расширением LOG создаются в директории журналов (по умолчанию

/var/log/1c/logs/) в поддиректории каждого процесса. - События записываются в файл в течение часа, после чего создается следующий файл журнала.

- Название файлов имеет следующий формат:

<ГГ><ММ><ДД><ЧЧ>.log. Например,22111418.log– файл, созданный в 2022 году, в 11 месяце, 14 числа в 18 часов. - Каждое событие начинается с времени события в формате <мм>:<cc>.<микросекунды>-<длительность_в_микросекундах>.

- Файлы с расширением LOG создаются в директории журналов (по умолчанию

- Отбрасываются уже обработанные файлы.

Сведения об обработанных файлах хранятся в файле /<рабочая директория коллектора>/1c_log_connector/state.json.

- Принимаются на обработку новые события, при этом время события приводится к формату RFC3339.

- Обрабатывается следующий в очереди файл.

Ограничения коннектора:

- Установка коллектора с коннектором 1c-log на ОС Windows не поддерживается. Чтобы обеспечить передачу файлов с журналами 1С для обработки коллектором KUMA, выполните следующие действия:

- На сервере Windows предоставьте доступ для чтения по сети к папке с журналами 1С.

- На сервере Linux примонтируйте сетевую папку с журналами 1С на сервере Linux (cм. список поддерживаемых ОС).

- На сервере Linux установите коллектор, который будет обрабатывать файлы с журналами 1С из примонтированной сетевой папки.

- Из многострочной записи о событии на обработку принимается только первая строка.

- Нормализатор обрабатывает только следующие типы событий:

- ADMIN

- ATTN

- CALL

- CLSTR

- CONN

- DBMSSQL

- DBMSSQLCONN

- DBV8DBENG

- EXCP

- EXCPCNTX

- HASP

- LEAKS

- LIC

- MEM

- PROC

- SCALL

- SCOM

- SDBL

- SESN

- SINTEG

- SRVC

- TLOCK

- TTIMEOUT

- VRSREQUEST

- VRSRESPONSE

Тип diode

Используется для передачи событий с помощью диода данных.

При создании этого типа коннектора вам требуется указать значения для следующих параметров:

- Вкладка Основные параметры:

- Название (обязательно) – уникальное имя для этого типа ресурса. Должно содержать от 1 до 128 символов в кодировке Unicode.

- Тенант (обязательно) – название тенанта, которому принадлежит ресурс.

- Тип (обязательно) – тип коннектора, diode.

- Директория с событиями от диода данных (обязательно) – полный путь до директории на сервере коллектора KUMA, в которую диод данных перемещает файлы с событиями из изолированного сегмента сети. После считывания коннектором файлы удаляются из директории. Путь может содержать до 255 символов в кодировке Unicode.

- Разделитель – используется для указания символа, определяющего границу между событиями. Доступные значения:

\n,\t,\0. Если разделитель не задан (выбрано пустое значение), то по умолчанию используется значение:\n.Этот параметр должен совпадать для коннектора и точки назначения, используемых для передачи событий из изолированного сегмента сети с помощью диода данных.

- Описание – описание ресурса: до 4000 символов в кодировке Unicode.

- Вкладка Дополнительные параметры:

- Обработчики – используется для установки количества обработчиков для коннектора. Значение по умолчанию: 1.

- Интервал запросов, сек. – регулярность считывания файлов из директории с событиями от диода данных. Значение по умолчанию: 2. Значение указывается в секундах.

- Кодировка символов – параметр для установки кодировки символов. Значение по умолчанию:

UTF-8. - Сжатие – можно использовать сжатие Snappy. По умолчанию сжатие Выключено.

Этот параметр должен совпадать для коннектора и точки назначения, используемых для передачи событий из изолированного сегмента сети с помощью диода данных.

- Отладка – переключатель, с помощью которого можно указать, будет ли включено логирование ресурса. По умолчанию положение Выключено.

Коннектор, тип ftp

Коннекторы с типом ftp используются для получения данных по протоколу File Transfer Protocol при работе с агентами Windows и Linux. Доступные параметры коннектора с типом ftp описаны в таблицах ниже.

Вкладка Основные параметры

Параметр |

Описание |

|---|---|

Название |

Уникальное имя ресурса. Максимальная длина имени составляет до 128 символов в кодировке Unicode. Обязательный параметр. |

Тенант |

Название тенанта, которому принадлежит ресурс. Обязательный параметр. |

Тип |

Тип коннектора – ftp. Обязательный параметр. |

Теги |

Теги для поиска ресурса. Необязательный параметр. |

URL |

URL-адрес файла или маски файлов, начинающийся со схемы Если URL-адрес не содержит номер порта FTP-сервера, автоматически указывается номер порта Обязательный параметр. |

Секрет |

|

Описание |

Описание ресурса. Максимальная длина описания составляет до 4000 символов в кодировке Unicode. |

Вкладка Дополнительные параметры

Параметр |

Описание |

|---|---|

Отладка |

Переключатель, включающий логирование ресурса. По умолчанию переключатель выключен. |

Кодировка символов |

Кодировка символов. По умолчанию выбрано значение UTF-8. |

Коннектор, тип nfs

Коннекторы с типом nfs используются для получения данных по протоколу Network File System при работе с агентами Windows и Linux. Доступные параметры коннектора с типом nfs описаны в таблицах ниже.

Вкладка Основные параметры

Параметр |

Описание |

|---|---|

Название |

Уникальное имя ресурса. Максимальная длина имени составляет до 128 символов в кодировке Unicode. Обязательный параметр. |

Тенант |

Название тенанта, которому принадлежит ресурс. Обязательный параметр. |

Тип |

Тип коннектора – nfs. Обязательный параметр. |

Теги |

Теги для поиска ресурса. Необязательный параметр. |

URL |

Путь до удаленной директории в формате Обязательный параметр. |

Маска имени файла |

Маска, по которой фильтруются файлы с событиями. Допустимо использование масок " |

Интервал запросов, сек. |

Интервал опроса в секундах. Промежуток времени, через который перечитываются файлы с удаленной системы. Значение по умолчанию: |

Описание |

Описание ресурса. Максимальная длина описания составляет до 4000 символов в кодировке Unicode. |

Вкладка Дополнительные параметры

Параметр |

Описание |

|---|---|

Отладка |

Переключатель, включающий логирование ресурса. По умолчанию переключатель выключен. |

Кодировка символов |

Кодировка символов. По умолчанию выбрано значение UTF-8. |

Коннектор, тип vmware

Коннекторы с типом vmware используются для получения данных VMware vCenter по API. Доступные параметры коннектора с типом vmware описаны в таблицах ниже.

Вкладка Основные параметры

Параметр |

Описание |

|---|---|

Название |

Уникальное имя ресурса. Максимальная длина имени составляет до 128 символов в кодировке Unicode. Обязательный параметр. |

Тенант |

Название тенанта, которому принадлежит ресурс. Обязательный параметр. |

Тип |

Тип коннектора – vmware. Обязательный параметр. |

Теги |

Теги для поиска ресурса. Необязательный параметр. |

URL |

URL-адрес API VMware. Вам нужно указать имя хоста и номер порта в URL-адресе. Вы можете указать только один URL-адрес. Обязательный параметр. |

Учетные данные VMware |

Секрет, где хранится логин и пароль для подключения к API VMware. Вы можете выбрать существующий секрет или создать новый секрет. Для создания нового секрета выберите значение Создать. Если вы хотите изменить параметры существующего секрета, нажмите рядом с ним на значок карандаша Обязательный параметр. |

Время ожидания, сек |

Время ожидания в секундах между запросом, который не вернул события, и новым запросом. Значение по умолчанию: 5 секунд. Если вы указываете |

Количество запрашиваемых событий |

Количество запрашиваемых событий из API VMware за один запрос. Значение по умолчанию: |

Начальная временная метка |

Дата и время, начиная с которого события будут считываться из API VMware. По умолчанию события считываются из API VMware с момента запуска коллектора. При запуске после остановки коллектора, считывание событий будет происходить с последней сохраненной даты. |

Описание |

Описание ресурса. Максимальная длина описания составляет до 4000 символов в кодировке Unicode. |

Вкладка Дополнительные параметры

Параметр |

Описание |

|---|---|

Отладка |

Переключатель, включающий логирование ресурса. По умолчанию переключатель выключен. |

Кодировка символов |

Кодировка символов. По умолчанию выбрано значение UTF-8. |

Режим TLS |

Режим шифрования TLS. При использовании шифрования TLS вы не можете указать IP-адрес в поле URL на вкладке Основные параметры. Доступные значения:

|

Тип wmi

При создании этого типа коннектора вам требуется указать значения для следующих параметров:

- Вкладка Основные параметры:

- Название (обязательно) – уникальное имя для этого типа ресурса. Должно содержать от 1 до 128 символов в кодировке Unicode.

- Тенант (обязательно) – название тенанта, которому принадлежит ресурс.

- Тип (обязательно) – тип коннектора, wmi.

- URL (обязательно) – URL создаваемого коллектора, например

kuma-collector.example.com:7221.При создании коллектора для получения данных с помощью Windows Management Instrumentation автоматически создается агент, который будет получать необходимые данные на удаленном устройстве и перенаправлять их в сервис коллектора. В поле URL требуется указать адрес этого коллектора. URL известен заранее, если вы знаете, на каком сервере планируете установить сервис, но это поле можно заполнить и после завершения мастера установки, скопировав данные из раздела Ресурсы → Активные сервисы.

- Описание – описание ресурса: до 4000 символов в кодировке Unicode.

- Учетные данные по умолчанию – раскрывающийся список, в котором выбирать значение не требуется. Учетные данные для подключения к хостам необходимо указывать в таблице Удаленные хосты (см. ниже).

- В таблице Удаленные хосты перечисляются удаленные устройства Windows, к которым требуется установить подключение. Доступные столбцы:

- Хост (обязательно) – IP-адрес или имя устройства, с которого необходимо принимать данные. Например, "machine-1".

- Домен (обязательно) – название домена, в котором расположено удаленное устройство. Например, "example.com".

- Тип журналов – раскрывающийся список для выбора названия журналов Windows, которые требуется получить. По умолчанию в списке отображаются только предварительно настроенные журналы, но вы можете расширить список пользовательскими журналами, введя их название в поле Журналы Windows, а затем нажав ENTER. Конфигурация сервисов и ресурсов KUMA может потребовать дополнительных изменений для правильной обработки настраиваемых журналов.

Журналы, доступные по умолчанию:

- Application

- ForwardedEvents

- Security

- System

- HardwareEvents

Если в одном из подключений WMI используется хотя бы один журнал с неверным названием, в этом случае агент, использующий коннектор, не будет получать события из всех журналов данного подключения, даже если названия остальных журналов указаны верно. При этом подключения WMI-агента, в которых все названия журналов указаны правильно, будет работать корректно.

- Секрет – учетные данные для доступа к удаленному устройству Windows с правами на чтение журналов. Если оставить это поле пустым, то будут использоваться учетные данные из секрета, выбранного в раскрывающемся списке Учетные данные, используемые по умолчанию. Логин в секрете необходимо указывать без домена, значение домена для доступа к хосту берется из столбца Домен таблицы Удаленные хосты.

Можно выбрать ресурс секрета в раскрывающемся списке или создать его с помощью кнопки

. Выбранный секрет можно изменить, нажав на кнопку

. Выбранный секрет можно изменить, нажав на кнопку  .

.

- Вкладка Дополнительные параметры:

- Кодировка символов – параметр для установки кодировки символов. Значение по умолчанию:

UTF-8. - Отладка – переключатель, с помощью которого можно указать, будет ли включено логирование ресурса. По умолчанию положение Выключено.

- Кодировка символов – параметр для установки кодировки символов. Значение по умолчанию:

Получение событий с удаленного устройства

Условия для получения событий с удаленного устройства Windows с агентом KUMA:

- Для запуска агента KUMA на удаленном устройстве необходимо использовать учетную запись с правами Log on as a service.

- Для получения событий от агента KUMA необходимо использовать учетную запись с правами Event Log Readers. Для серверов домена может быть создана одна такая учетная запись, чтобы через групповую политику ее права на чтение логов можно было распространить на все серверы и рабочие станции домена.

- На удаленных устройствах Windows необходимо открыть следующие TCP-порты 135, 445, 49152-65535.

- На удаленных устройствах требуется запустить следующие службы:

- Remote Procedure Call (RPC)

- RPC Endpoint Mapper

Тип wec

При создании этого типа коннектора вам требуется указать значения для следующих параметров:

- Вкладка Основные параметры:

- Название (обязательно) – уникальное имя для этого типа ресурса. Должно содержать от 1 до 128 символов в кодировке Unicode.

- Тенант (обязательно) – название тенанта, которому принадлежит ресурс.

- Тип (обязательно) – тип коннектора, wec.

- URL (обязательно) – URL создаваемого коллектора, например

kuma-collector.example.com:7221.При создании коллектора для получения данных с помощью Windows Event Collector автоматически создается агент, который будет получать необходимые данные на удаленном устройстве и перенаправлять их в сервис коллектора. В поле URL требуется указать адрес этого коллектора. URL известен заранее, если вы знаете, на каком сервере планируете установить сервис, но это поле можно заполнить и после завершения мастера установки, скопировав данные из раздела Ресурсы → Активные сервисы.

- Описание – описание ресурса: до 4000 символов в кодировке Unicode.

- Журналы Windows (обязательно) – в этом раскрывающемся списке необходимо выбрать названия журналов Windows, которые требуется получить. По умолчанию в списке отображаются только предварительно настроенные журналы, но вы можете расширить список пользовательскими журналами, введя их название в поле Журналы Windows, а затем нажав ENTER. Конфигурация сервисов и ресурсов KUMA может потребовать дополнительных изменений для правильной обработки настраиваемых журналов.

Преднастроенные журналы:

- Application

- ForwardedEvents

- Security

- System

- HardwareEvents

Если неверно указать название хотя бы одного журнала, в этом случае агент, использующий коннектор, не будет получать события из всех журналов, даже если названия остальных журналов указаны верно.

- Вкладка Дополнительные параметры:

- Кодировка символов – параметр для установки кодировки символов. Значение по умолчанию:

UTF-8. - Отладка – переключатель, с помощью которого можно указать, будет ли включено логирование ресурса. По умолчанию положение Выключено.

- Кодировка символов – параметр для установки кодировки символов. Значение по умолчанию:

Для запуска агента KUMA на удаленном устройстве необходимо использовать сервисную учетную запись с правами Log on as a service. Для получения событий из журнала ОС сервисная учётная запись также должна обладать правами Event Log Readers.

Вы можете создать одну учетную запись с правами Log on as a service и Event Log Readers, а затем права этой учетной записи на чтение журналов распространить на все серверы и рабочие станции домена с помощью групповой политики.

Мы рекомендуем запретить для сервисной учётной записи возможность интерактивного входа.

В началоТип snmp

Для обработки событий, полученных по SNMP, необходимо использовать нормализатор типа json.

Доступен для Windows- и Linux-агентов. Поддерживаемые версии протокола:

- snmpV1

- snmpV2

- snmpV3

При создании этого типа коннектора вам требуется указать значения для следующих параметров:

- Вкладка Основные параметры:

- Название (обязательно) – уникальное имя для этого типа ресурса. Должно содержать от 1 до 128 символов в кодировке Unicode.

- Тенант (обязательно) – название тенанта, которому принадлежит ресурс.

- Тип (обязательно) – тип коннектора, snmp.

- Версия SNMP (обязательно) – в этом раскрывающемся списке можно выбрать версию используемого протокола.

- Хост (обязательно) – имя хоста или его IP-адрес. Доступные форматы: hostname, IPv4, IPv6.

- Порт (обязательно) – порт для подключения к хосту. Обычно используются значения 161 или 162.

С помощью параметров Версия SNMP, Хост и Порт определяется одно подключение к SNMP-ресурсу. Таких подключений в одном коннекторе можно создать несколько, добавляя новые с помощью кнопки SNMP-ресурс. Удалить подключения можно с помощью кнопки

.

.- Секрет (обязательно) – раскрывающийся список для выбора секрета, в котором хранятся учетные данные для подключения через Simple Network Management Protocol. Тип секрета должен соответствовать версии SNMP. При необходимости секрет можно создать в окне создания коннектора с помощью кнопки

. Выбранный секрет можно изменить, нажав на кнопку

. Выбранный секрет можно изменить, нажав на кнопку  .

. - В таблице Данные источника можно задать правила именования получаемых данных, по которым идентификаторы объектов OID будут преобразовываться в ключи, с которыми сможет взаимодействовать нормализатор. Доступные столбцы таблицы:

- Название параметра (обязательно) – произвольное название для типа данных. Например, "Имя узла" или "Время работы узла".

- OID (обязательно) – уникальный идентификатор, который определяет, где искать требуемые данные на источнике событий. Например, "1.3.6.1.2.1.1.5".

- Ключ (обязательно) – уникальный идентификатор, возвращается в ответ на запрос к устройству со значением запрошенного параметра. Например, "sysName". К этому ключу можно обращаться при нормализации данных.

- Описание – описание ресурса: до 4000 символов в кодировке Unicode.

- Вкладка Дополнительные параметры:

- Кодировка символов – параметр для установки кодировки символов. Значение по умолчанию:

UTF-8. - Отладка – переключатель, с помощью которого можно указать, будет ли включено логирование ресурса. По умолчанию положение Выключено.

- Кодировка символов – параметр для установки кодировки символов. Значение по умолчанию:

Тип snmp-trap

Коннектор типа snmp-trap используется в агентах и коллекторах для пассивного приема SNMP-Trap сообщений. В коннекторе сообщения принимаются и подготавливаются к нормализации путем сопоставления идентификаторов SNMP-объектов с временными ключами. Затем сообщение необходимо передать в JSON-нормализатор, где временные ключи будут сопоставлены с полями KUMA и будет создано событие.

Для обработки событий, полученных по SNMP, необходимо использовать нормализатор типа json.

Доступен для Windows- и Linux-агентов. Поддерживаемые версии протокола:

- snmpV1

- snmpV2

При создании этого типа коннектора вам требуется указать значения для следующих параметров:

- Вкладка Основные параметры:

- Название (обязательно) – уникальное имя для этого типа ресурса. Должно содержать от 1 до 128 символов в кодировке Unicode.

- Тенант (обязательно) – название тенанта, которому принадлежит ресурс.

- Тип (обязательно) – тип коннектора, snmp-trap.

- Версия SNMP (обязательно) – в этом раскрывающемся списке необходимо выбрать версию используемого протокола: snmpV1 или snmpV2.

Например, Windows по умолчанию использует версию snmpV2.

- URL (обязательно) – URL, на котором будут ожидаться сообщения SNMP Trap. Доступные форматы: hostname:port, IPv4:port, IPv6:port, :port.

С помощью параметров Версия SNMP и URL определяется одно соединение для приема событий SNMP Trap. Таких соединений в одном коннекторе можно создать несколько, добавляя новые с помощью кнопки SNMP-ресурс. Удалить соединения можно с помощью кнопки

.

.- В таблице Данные источника необходимо задать правила именования получаемых данных, по которым идентификаторы объектов OID будут преобразовываться в ключи, с которыми сможет взаимодействовать нормализатор.

С помощью кнопки Применить значения OID для WinEventLog таблицу можно заполнить сопоставлениями для значений OID, поступающих в журналах WinEventLog. Если в поступающих событиях необходимо определить и нормализовать больше данных, дополните таблицу строками с перечнем OID-объектов и их ключей.

Доступные столбцы таблицы:

- Название параметра – произвольное название для типа данных. Например, "

Имя узла" или "Время работы узла". - OID (обязательно) – уникальный идентификатор, который определяет, где искать требуемые данные на источнике событий. Например, "

1.3.6.1.2.1.1.1". - Ключ (обязательно) – уникальный идентификатор, возвращается в ответ на запрос к устройству со значением запрошенного параметра. Например, "

sysDescr". К этому ключу можно обращаться при нормализации данных.

Данные обрабатываются по принципу списка разрешенных: объекты, которые не указаны в таблице, не будут переданы в нормализатор для дальнейшей обработки.

- Название параметра – произвольное название для типа данных. Например, "

- Описание – описание ресурса: до 4000 символов в кодировке Unicode.

- Вкладка Дополнительные параметры:

- Кодировка символов – параметр для установки кодировки символов. Значение по умолчанию:

UTF-8. При получении snmp-trap событий из Windows с русской локализацией мы рекомендуем изменить кодировку символов в коннекторе типа snmp-trap на Windows 1251, если в событии получены недопустимые символы. - Отладка – переключатель, с помощью которого можно указать, будет ли включено логирование ресурса. По умолчанию положение Выключено.

- Кодировка символов – параметр для установки кодировки символов. Значение по умолчанию:

Настройка источника SNMP-trap сообщений для Windows

Настройка устройства Windows для отправки SNMP-trap сообщений в коллектор KUMA происходит в несколько этапов:

События от источника SNMP-trap сообщений должен принимать коллектор KUMA, в котором используется коннектор типа snmp-trap и нормализатор типа json.

Чтобы настроить и запустить службы SNMP и SNMP Trap в Windows 10:

- Откройте раздел Settings → Apps → Apps and features → Optional features → Add feature → Simple Network Management Protocol (SNMP) и нажмите Install.

- Дождитесь завершения установки и перезагрузите компьютер.

- Убедитесь, что служба SNMP запущена. Если какие-то из перечисленных ниже служб не запущены, включите их:

- Services → SNMP Service.

- Services → SNMP Trap.

- Нажмите правой кнопкой мыши на службе Services → SNMP Service, в контекстном меню выберите Properties и задайте следующие параметры:

- На вкладке Log On установите флажок Local System account.

- На вкладке Agent заполните поля Contact (например, укажите

User-win10) и Location (например, укажитеekaterinburg). - На вкладке Traps:

- В поле Community Name введите community public и нажмите Add to list.

- В поле Trap destination нажмите Add, укажите IP-адрес или хост сервера KUMA, на котором развернут коллектор, ожидающий SNMP-события, и нажмите Add.

- На вкладке Security:

- Установите флажок Send authentication trap.

- В таблице Accepted community names нажмите Add, а затем введите Community Name public, указав в качестве Community rights значение READ WRITE.

- Установите флажок Accept SNMP packets from any hosts.

- Нажмите Apply и подтвердите выбор.

- Нажмите правой кнопкой мыши на службу Services → SNMP Service и выберите Restart.

Чтобы настроить и запустить службы SNMP и SNMP Trap в Windows XP:

- Откройте раздел Start → Control Panel → Add or Remove Programs → Add/Remove Windows Components → Management and Monitoring Tools → Details.

- Выберите Simple Network Management Protocol и WMI SNMP Provider, затем нажмите OK → Next.

- Дождитесь завершения установки и перезагрузите компьютер.

- Убедитесь, что служба SNMP запущена. Если какие-то из перечисленных ниже служб не запущены, включите их, выбрав для параметра Startup type значение Automatic:

- Services → SNMP Service.

- Services → SNMP Trap.

- Нажмите правой кнопкой мыши на службе Services → SNMP Service, в контекстном меню выберите Properties и задайте следующие параметры:

- На вкладке Log On установите флажок Local System account.

- На вкладке Agent заполните поля Contact (например, укажите

User-win10) и Location (например, укажитеekaterinburg). - На вкладке Traps:

- В поле Community Name введите community public и нажмите Add to list.

- В поле Trap destination нажмите Add, укажите IP-адрес или хост сервера KUMA, на котором развернут коллектор, ожидающий SNMP-события, и нажмите Add.

- На вкладке Security:

- Установите флажок Send authentication trap.

- В таблице Accepted community names нажмите Add, а затем введите Community Name public, указав в качестве Community rights значение READ WRITE.

- Установите флажок Accept SNMP packets from any hosts.

- Нажмите Apply и подтвердите выбор.

- Нажмите правой кнопкой мыши на службу Services → SNMP Service и выберите Restart.

Изменение порта службы snmptrap

При необходимости вы можете изменить порт службы snmptrap.

Чтобы изменить порт службы snmptrap:

- Откройте папку C:\Windows\System32\drivers\etc.

- Откройте файл services с помощью программы Notepad от имени администратора.

- В разделе файла service name для службы snmptrap укажите порт коннектора snmp-trap, добавленный в коллектор KUMA.

- Сохраните файл.

- Откройте панель управления и выберите Administrative Tools → Services.

- Нажмите на службу SNMP Service правой кнопкой мыши и выберите Restart.

Чтобы настроить службу Event to Trap Translator, с помощью которой события Windows переводятся в SNMP-trap сообщения:

- Наберите в командной строке

evntwinи нажмите Enter. - В переключателе Configuration type выберите Custom, а затем нажмите на кнопку Edit.

- В блоке параметров Event sources найдите и добавьте с помощью кнопки Add события, которые вы хотите отправить в коллектор KUMA с установленным коннектором SNMP Trap.

- Нажмите на кнопку Settings, в открывшемся окне установите флажок Don't apply throttle и нажмите OK.

- Нажмите Apply и подтвердите выбор.

.

. .

.