Содержание

- Настройка защиты сети

- Сценарий: настройка защиты сети

- Подходы к управлению безопасностью, ориентированные на устройства и на пользователей

- Настройка и распространение политик: подход, ориентированный на устройства

- Настройка и распространение политик: подход, ориентированный на пользователя

- Параметры политики Агента администрирования

- Ручная настройка политики Kaspersky Endpoint Security

- Ручная настройка групповой задачи обновления Kaspersky Endpoint Security

- Предоставление автономного доступа к внешнему устройству, заблокированному компонентом Контроль устройств

- Удаленная деинсталляция программ или обновлений программного обеспечения

- Откат изменений объекта к предыдущей ревизии

- Задачи

- Управление клиентскими устройствами

- Параметры управляемого устройства

- Создание групп администрирования

- Добавление устройств в состав группы администрирования вручную

- Перемещение устройств в состав группы администрирования вручную

- Создание правил перемещения устройств

- Копирование правил перемещения устройств

- Условия для правила перемещения устройств

- Просмотр и настройка действий, когда устройство неактивно

- О статусах устройства

- Настройка переключения статусов устройств

- Удаленное подключение к рабочему столу клиентского устройства

- Подключение к устройствам с помощью совместного доступа к рабочему столу Windows

- Выборки устройств

- Теги устройств

- Теги устройств

- Создание тегов устройств

- Изменение тегов устройств

- Удаление тегов устройств

- Просмотр устройств, которым назначен тег

- Просмотр тегов, назначенных устройству

- Назначение тегов устройству вручную

- Удаление назначенного тега с устройства

- Просмотр правил автоматического назначения тегов устройствам

- Изменение правил автоматического назначения тегов устройствам

- Создание правил автоматического назначения тегов устройствам

- Выполнение правил автоматического назначения тегов устройствам

- Удаление правил автоматического назначения тегов с устройств

- Управление тегами устройств с помощью утилиты klscflag

- Политики и профили политик

- О политиках и профилях политик

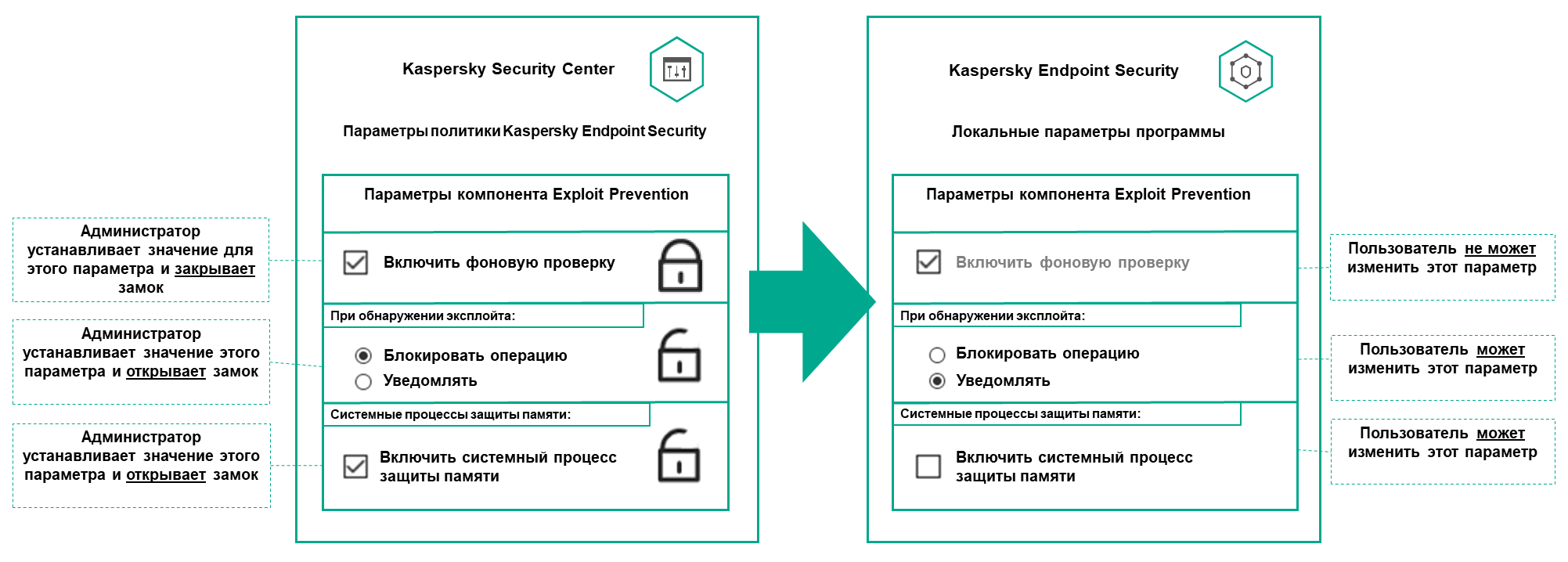

- Блокировка (замок) и заблокированные параметры

- Наследование политик и профилей политик

- Управление политиками

- Просмотр списка политик

- Создание политики

- Изменение политики

- Общие параметры политик

- Включение и выключение параметра наследования политики

- Копирование политики

- Перемещение политики

- Просмотр диаграммы состояния применения политики

- Автоматическая активация политики по событию "Вирусная атака"

- Удаление политики

- Управление профилями политик

- Шифрование и защита данных

- Пользователи и роли пользователей

- О ролях пользователей

- Настройка прав доступа к функциям программы. Управление доступом на основе ролей

- Добавление учетной записи внутреннего пользователя

- Создание группы безопасности

- Изменение учетной записи внутреннего пользователя

- Изменение группы безопасности

- Добавление учетных записей пользователей во внутреннюю группу

- Назначение пользователя владельцем устройства

- Удаление пользователей или групп безопасности

- Создание роли пользователя

- Изменение роли пользователя

- Изменение области для роли пользователя

- Удаление роли пользователя

- Связь профилей политики с ролями

- Работа с объектами в Kaspersky Security Center Web Console

- Добавление описания ревизии

- Удаление объекта

- Kaspersky Security Network (KSN)

Настройка защиты сети

В этом разделе содержится информация о настройке вручную политик и задач, о ролях пользователей, о построении структуры групп администрирования и об иерархии задач.

Сценарий: настройка защиты сети

Мастер первоначальной настройки создает политики и задачи с параметрами по умолчанию. Эти параметры могут оказаться не оптимальными или даже запрещенными в организации. Поэтому рекомендуется настроить эти политики и задачи и создать дополнительные политики и задачи, если это необходимо для вашей сети.

Предварительные требования

Прежде чем приступать, убедитесь, что вы выполнили следующее:

- Установили Сервер администрирования Kaspersky Security Center.

- Установили Kaspersky Security Center Web Console.

- Выполнили основной сценарий установки Kaspersky Security Center.

- Мастер первоначальной настройки завершен или следующие политики и задачи созданы вручную в группе администрирования Управляемые устройства:

- политика Kaspersky Endpoint Security;

- групповая задача обновления Kaspersky Endpoint Security;

- политика Агента администрирования.

Настройка защиты сети состоит из следующих этапов:

- Настройка и распространение политик и профилей политик для программ "Лаборатории Касперского"

Для настройки и распространения параметров программ "Лаборатории Касперского", установленных на управляемых устройствах, можно использовать два различных подхода управления безопасностью: ориентированный на пользователей и ориентированный на устройства. Можно комбинировать эти два подхода.

- Настройка задач для удаленного управления программами "Лаборатории Касперского"

Проверьте задачи, созданные с помощью мастера первоначальной настройки, и при необходимости оптимизируйте их параметры.

Инструкции: Настройка групповой задачи обновления Kaspersky Endpoint Security.

При необходимости создайте дополнительные задачи управления программами "Лаборатории Касперского", установленными на клиентских устройствах.

- Оценка и ограничение загрузки событий в базу данных

Информация о событиях, которые возникают во время работы управляемых программ, передается с клиентского устройства и регистрируется в базе данных Сервера администрирования. Чтобы снизить нагрузку на Сервер администрирования, оцените и ограничьте максимальное количество событий, которые могут храниться в базе данных.

Инструкции: Настройка количества событий в хранилище событий.

Результаты

После завершения этого сценария ваша сеть будет защищена благодаря настройке программ "Лаборатории Касперского", задач и событий, получаемых Сервером администрирования:

- Программы "Лаборатории Касперского" настроены в соответствии с политиками и профилями политик.

- Управление программами осуществляется с помощью набора задач.

- Задано максимальное количество событий, которые могут храниться в базе данных.

После завершения настройки защиты сети вы можете приступить к настройке регулярных обновлений баз и программ "Лаборатории Касперского".

Подходы к управлению безопасностью, ориентированные на устройства и на пользователей

Вы можете управлять параметрами безопасности с позиции функций устройства и с позиции пользовательских ролей. Первый подход называется управление безопасностью, ориентированное на устройства, второй подход называется управление безопасностью, ориентированное на пользователей. Чтобы применить разные параметры программ к разным устройствам, вы можете использовать один или оба типа управления в комбинации. Для реализации ориентированного на устройства метода управления безопасностью подходят средства Консоли администрирования на основе консоли управления Microsoft Management Console (MMC) и Kaspersky Security Center Web Console. Для реализации ориентированного на пользователей метода управления безопасностью подходит только Kaspersky Security Center Web Console.

Управление безопасностью, ориентированное на устройства, позволяет вам применять различные параметры программы безопасности к управляемым устройствам в зависимости от особенностей устройства. Например, вы можете применить различные параметры к устройствам, которые размещены в разных группах администрирования. Вы также можете разграничить устройства по использованию этих устройств в Active Directory или по характеристикам аппаратного обеспечения.

Управление безопасностью, ориентированное на пользователя, позволяет вам применять различные параметры программ безопасности к различным ролям пользователей. Вы можете создать несколько пользовательских ролей, назначить соответствующую пользовательскую роль каждому пользователю и определить различные параметры программы для устройств, принадлежащих пользователям с различными ролями. Например, можно применить различные параметры программ к устройствам бухгалтеров и к устройствам специалистов отдела кадров. В результате внедрения управления безопасностью, ориентированного на пользователей, каждый отдел – отдел бухгалтерии и отдел кадров – получит свою собственную конфигурацию параметров для работы с программами "Лаборатории Касперского". Конфигурация параметров определяет, какие параметры программы могут быть изменены пользователями, а какие принудительно установлены и заблокированы администратором.

Управление безопасностью, ориентированное на пользователей, позволяет применять заданные параметры программ для отдельных пользователей. Это может потребоваться, если сотруднику назначена уникальная роль в организации или если требуется проконтролировать инциденты безопасности, связанные с определенным сотрудником. В зависимости от роли этого сотрудника в компании, можно расширить или сократить его права, чтобы изменить параметры программы. Например, может потребоваться расширить права системного администратора, управляющего клиентскими устройствами в локальном офисе.

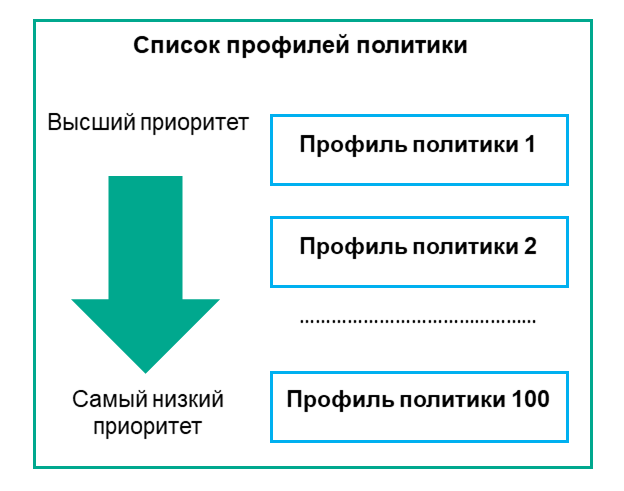

Вы также можете комбинировать подходы к управлению безопасностью, ориентированные на пользователей и ориентированные на устройства. Например, можно настроить разные политики для каждой группы администрирования, а затем дополнительно создать профили политик для одной или нескольких пользовательских ролей вашей организации. В этом случае политики и профили политик применяются в следующем порядке:

- Применяются политики, созданные для управления безопасностью, ориентированного на устройства.

- Они модифицируются профилями политик в соответствии с приоритетом профилей политик.

- Политики модифицируются профилями политик, связанными с ролями пользователей.

Настройка и распространение политик: подход, ориентированный на устройства

После завершения этого сценария программы будут настроены на всех управляемых устройствах в соответствии с политиками программ и профилями политики, которые вы определяете.

Предварительные требования

Убедитесь, что вы установили Сервер администрирования Kaspersky Security Center и Kaspersky Security Center Web Console (если требуется). Если вы установили Kaspersky Security Center Web Console, вам может быть интересно также управление безопасностью, ориентированное на пользователей, в качестве альтернативы или дополнения к управлению безопасностью, ориентированному на устройства.

Этапы

Сценарий управления программами "Лаборатории Касперского", ориентированный на устройства, содержит следующие шаги:

- Настройка политик программ

Настройте параметры установленных программ "Лаборатории Касперского" на управляемых устройствах с помощью создания политики для каждой программы. Этот набор политик будет применен к клиентским устройствам.

При настройке защиты сети с помощью мастера первоначальной настройки Kaspersky Security Center создает политику по умолчанию для следующих программ:

- Kaspersky Endpoint Security для Windows – для клиентских устройств с операционной системой Windows.

- Kaspersky Endpoint Security для Linux – для клиентских устройств с операционной системой Linux.

Если вы завершили процесс настройки с помощью этого мастера, вам не нужно создавать новую политику для этой программы. Перейдите к настройке политики Kaspersky Endpoint Security вручную.

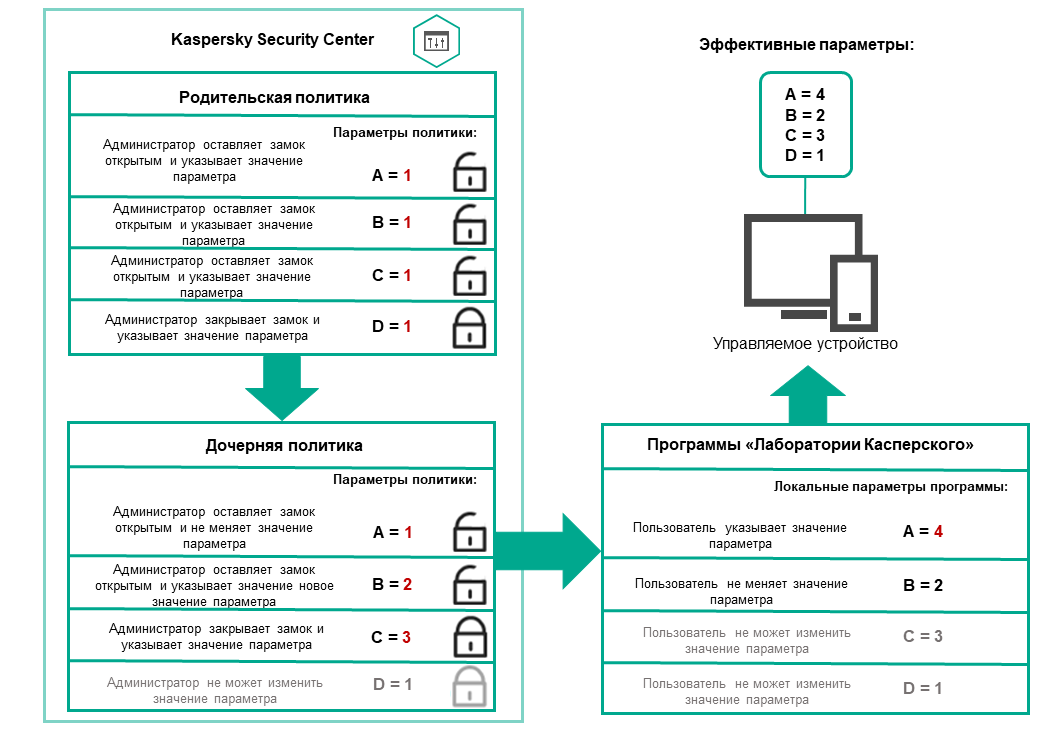

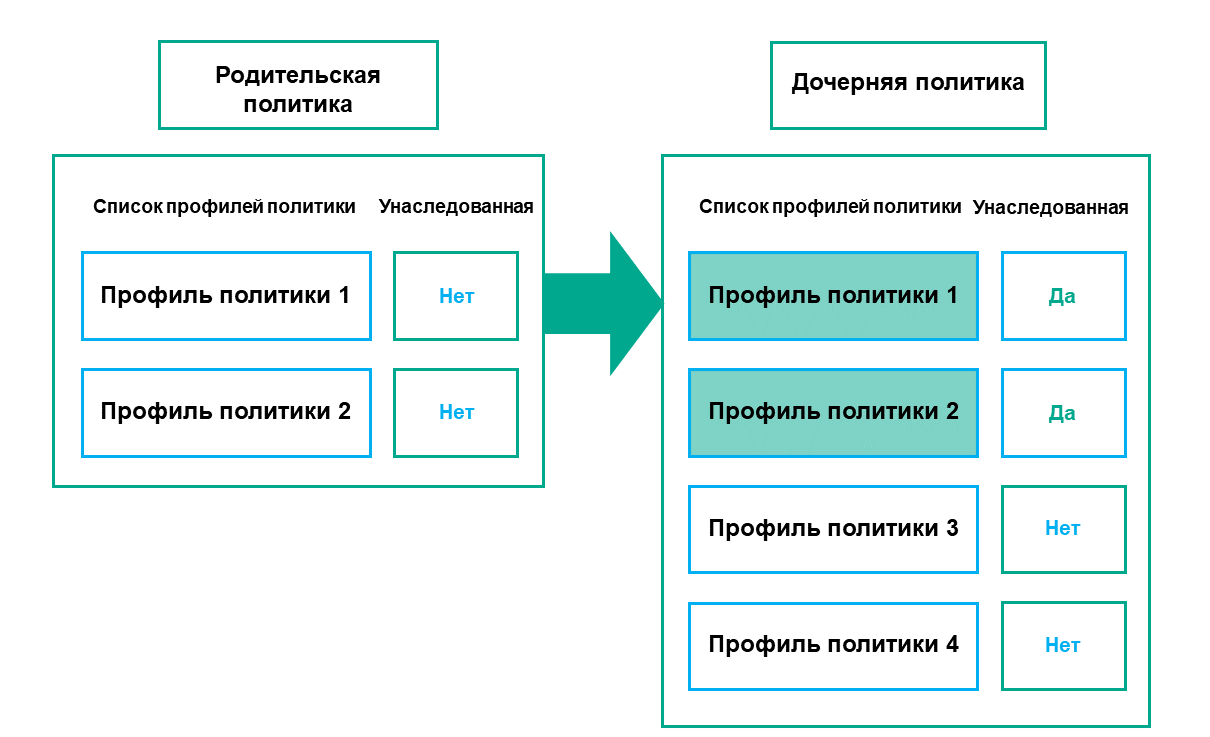

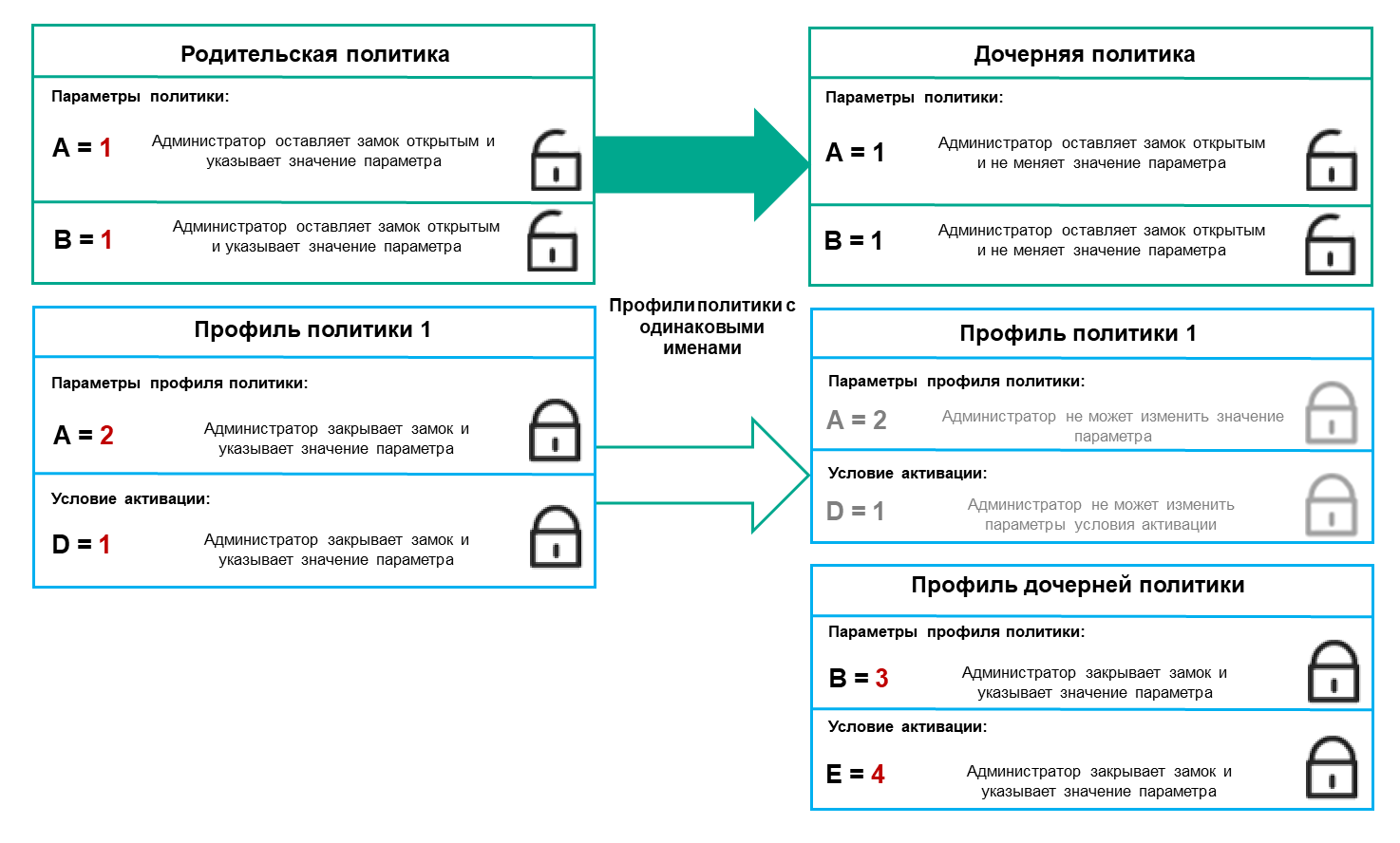

Если у вас иерархическая структура нескольких Серверов администрирования и/или групп администрирования, подчиненные Серверы администрирования и дочерние группы администрирования наследуют политики от главного Сервера администрирования по умолчанию. Вы можете принудительно наследовать параметры дочерними группами и подчиненными Серверами администрирования, чтобы запретить любые изменения параметров политик вниз по иерархии. Если вы хотите разрешить наследовать только часть параметров, вы можете заблокировать их выше по иерархии политики. Остальные незаблокированные параметры будут доступны для изменения в политике ниже по иерархии. Созданная иерархия политик позволяет эффективно управлять устройствами в группах администрирования.

Инструкции:

- Консоль администрирования: Создание политики.

- Kaspersky Security Center Web Console: Создание политики.

- Создание профилей политики (если требуется)

Если вы хотите, чтобы к устройствам из одной группы администрирования применялись разные параметры политики, создайте профили политики для этих устройств. Профиль политики представляет собой именованное подмножество параметров политики. Это подмножество параметров распространяется на устройства вместе с политикой и дополняет политику при выполнении определенного условия – условия активации профиля. Профили содержат только те параметры, которые отличаются от "базовой" политики, действующей на управляемом устройстве.

Используя условия активации профиля, вы можете применять различные профили политики, например, к устройствам, расположенным в определенном подразделении или группе безопасности Active Directory, имеющим определенную конфигурацию программного обеспечения или имеющим заданные теги. Используйте теги для фильтрации устройств, соответствующих определенным критериям. Например, вы можете создать тег Windows, назначить его всем устройствам под управлением операционной системы Windows, а затем указать этот тег в правилах активации профиля политики. В результате на устройствах под управлением операционной системы Windows установленные программы "Лаборатории Касперского" будут управляться своим профилем политики.

Инструкции:

- Консоль администрирования:

- Kaspersky Security Center Web Console:

- Распространение политик и профилей политик на управляемые устройства

По умолчанию синхронизация управляемых устройств с Сервером администрирования происходит раз в 15 минут. Вы можете пропустить автоматическую синхронизацию и запустить синхронизацию вручную с помощью команды Синхронизировать принудительно. Также принудительная синхронизация выполняется после создания или изменения политики или профиля политики. Во время синхронизации новые или измененные политики и профили политик применяются к управляемым устройствам.

Если вы используете Kaspersky Security Center Web Console, можно проверить, доставлены ли политики и профили политик на устройства. Kaspersky Security Center определяет дату и время доставки в свойствах устройства.

Инструкции:

- Консоль администрирования: Принудительная синхронизация.

- Kaspersky Security Center Web Console: Принудительная синхронизация.

Результаты

После завершения сценария, ориентированного на устройства, программы "Лаборатории Касперского" будут настроены в соответствии с параметрами, указанными и распространенными через иерархию политик.

Политики программ и профили политик будут автоматически применяться к новым устройствам, добавленным в группы администрирования.

Настройка и распространение политик: подход, ориентированный на пользователя

В этом разделе описывается сценарий, ориентированный на пользователя для централизованной настройке программ "Лаборатории Касперского", установленных на управляемых устройствах. После завершения этого сценария программы будут настроены на всех управляемых устройствах в соответствии с политиками программ и профилями политики, которые вы определяете.

Этот сценарий можно реализовать с помощью Kaspersky Security Center Web Console версии 13 и выше.

Предварительные требования

Убедитесь, что вы успешно установили Сервер администрирования Kaspersky Security Center и Kaspersky Security Center Web Console и завершили основной сценарий установки. Возможно, вы также захотите рассмотреть управление безопасностью, ориентированное на устройства как альтернативу или дополнительную возможность для подхода, ориентированного на пользователя. Узнайте больше о двух подходах к управлению.

Процесс

Сценарий управления программами "Лаборатории Касперского", ориентированный на пользователя, содержит следующие шаги:

- Настройка политик программ

Настройте параметры установленных программ "Лаборатории Касперского" на управляемых устройствах с помощью создания политики для каждой программы. Этот набор политик будет применен к клиентским устройствам.

При настройке защиты сети с помощью мастера первоначальной настройки Kaspersky Security Center создает политику по умолчанию для Kaspersky Endpoint Security. Если вы завершили процесс настройки с помощью этого мастера, вам не нужно создавать новую политику для этой программы. Перейдите к настройке политики Kaspersky Endpoint Security вручную.

Если у вас иерархическая структура нескольких Серверов администрирования и/или групп администрирования, подчиненные Серверы администрирования и дочерние группы администрирования наследуют политики от главного Сервера администрирования по умолчанию. Вы можете принудительно наследовать параметры дочерними группами и подчиненными Серверами администрирования, чтобы запретить любые изменения параметров политик вниз по иерархии. Если вы хотите разрешить наследовать только часть параметров, вы можете заблокировать их выше по иерархии политики. Остальные незаблокированные параметры будут доступны для изменения в политике ниже по иерархии. Созданная иерархия политик позволяет эффективно управлять устройствами в группах администрирования.

Инструкция: Создание политики.

- Укажите пользователей в качестве владельцев устройств

Назначьте управляемым устройствам соответствующих пользователей.

Инструкция: Назначение пользователя владельцем устройства.

- Определение пользовательских ролей, типичных для вашей организации

Подумайте о различных видах работ, которые обычно выполняют сотрудники вашей организации. Вы должны разделить всех сотрудников в соответствии с их ролями. Например, вы можете разделить их по отделам, профессиям или должностям. После этого вам потребуется создать роль пользователя для каждой группы. В этом случае каждая пользовательская роль будет иметь свой собственный профиль политики, содержащий параметры программы, специфичные для этой роли.

- Создание пользовательских ролей

Создайте и настройте пользовательскую роль для каждой группы сотрудников, которую вы определили на предыдущем шаге, или используйте предопределенные роли. Роли пользователей содержат набор прав доступа к функциям программы.

Инструкция: Создание роли пользователя.

- Определение области для каждой роли пользователя

Для каждой созданной роли пользователя определите пользователей и/или группы безопасности и группы администрирования. Параметры, связанные с ролью пользователя, применяются только к устройствам, принадлежащим тем пользователям, которым назначена эта роль, и только если эти устройства принадлежат к группам, которым назначена эта роль, включая дочерние группы.

Инструкция: Изменение области для роли пользователя.

- Создание профиля политики

Создайте профиль политики для каждой роли пользователя вашей организации. Профили политики определяют, какие параметры должны применяться к программам, установленным на устройствах пользователей, в зависимости от роли каждого пользователя.

Инструкция: Создание профиля политики.

- Связь профиля политики с ролями пользователей

Свяжите профили политики с ролями пользователей. После чего, профиль политики становится активным для пользователей, которым определена эта роль. Параметры профиля политики, применяются к программам "Лаборатории Касперского", установленным на устройствах пользователя.

Инструкции: Связь профилей политики с ролями.

- Распространение политик и профилей политик на управляемые устройства

По умолчанию синхронизация управляемых устройств с Сервером администрирования происходит раз в 15 минут. Во время синхронизации новые или измененные политики и профили политик применяются к управляемым устройствам. Вы можете пропустить автоматическую синхронизацию и запустить синхронизацию вручную с помощью команды Синхронизировать принудительно. После завершения синхронизации политики и профили политик доставляются и применяются к установленным программам "Лаборатории Касперского".

Вы можете проверить, доставлены ли политики и профили политик на устройство. Kaspersky Security Center определяет дату и время доставки в свойствах устройства.

Инструкции: Принудительная синхронизация.

Результаты

После завершения сценария, ориентированного на пользователя, программы "Лаборатории Касперского" будут настроены в соответствии с параметрами, указанными и распространенными через иерархию политик и профили политик.

Для нового пользователя вам необходимо создать учетную запись, назначить пользователю одну из созданных пользовательских ролей и назначить устройства пользователю. Политики программ и профили политик будут автоматически применяться к устройствам этого пользователя.

Параметры политики Агента администрирования

Чтобы настроить параметры политики Агента администрирования:

- В главном окне программы перейдите в раздел Устройства → Политики и профили политик.

- Нажмите на название политики Агента администрирования.

Откроется окно свойств политики Агента администрирования.

Общие

На этой закладке можно изменить состояние политики и настроить наследование параметров политики:

- В блоке Состояние политики можно выбрать один из вариантов действия политики:

- В блоке Наследование параметров можно настроить параметры наследования политики:

Настройка событий

На этой закладке можно настроить регистрацию событий и оповещение о событиях. События распределены по уровням важности в следующих разделах на закладке Настройка событий:

- Отказ функционирования

- Предупреждение

- Информационное сообщение

В каждом разделе в списке типов событий отображаются названия событий и время хранения событий на Сервере администрирования по умолчанию (в днях). После того как вы нажмете на тип события, можно настроить параметры регистрации и уведомления о событиях, выбранных в списке. По умолчанию общие настройки уведомлений, указанные для всего Сервера администрирования, используются для всех типов событий. Однако можно изменить определенные параметры для заданных типов событий.

Например, в разделе Предупреждение, вы можете настроить тип события Произошел инцидент. Такие события могут произойти, например, когда свободное место на диске точки распространения меньше 2 ГБ (для установки программ и удаленной загрузки обновлений требуется не менее 4 ГБ). Чтобы настроить событие Произошел инцидент, нажмите на него и укажите, где хранить произошедшие события и как о них уведомлять.

Если Агент администрирования обнаружил инцидент, вы можете управлять этим инцидентом с помощью параметров управляемого устройства.

Параметры программы

Параметры

В разделе Параметры можно настроить параметры политики Агента администрирования:

- Распространять файлы только через точки распространения

- Максимальный размер очереди событий (МБ)

- Программа может получать расширенные данные политики на устройстве

- Защитить службу Агента администрирования от неавторизованного удаления, остановки или изменения параметров работы

- Использовать пароль деинсталляции

Хранилища

В разделе Хранилища можно выбрать типы объектов, информацию о которых Агент администрирования будет отправлять на Сервер администрирования. Если в политике Агента администрирования наложен запрет на изменение параметров, указанных в этом разделе, эти параметры недоступны для изменения.

- Информация об установленных программах

- Включить информацию о патчах

- Информация об обновлениях Центра обновления Windows

- Информация об уязвимостях в программах и соответствующих обновлениях

- Информация о реестре оборудования

Обновления и уязвимости в программах

В разделе Обновления и уязвимости в программах можно настроить поиск и распространение обновлений Windows, а также включить проверку исполняемых файлов на наличие уязвимостей:

- Использовать Сервер администрирования в роли WSUS-сервера

- Вы можете ограничить обновления Центра обновления Windows, которые могут устанавливать пользователи на своих устройствах вручную, используя Центр обновления Windows.

Для устройств с операционными системами Windows 10, если в Центре обновления Windows уже найдены обновления для устройств, то новый параметр, который вы выбрали под Разрешить пользователям управлять установкой обновлений Центра обновления Windows, будет применен только после установки найденных обновлений.

Выберите параметр из раскрывающегося списка:

- В блоке параметров Режим поиска Центра обновления Windows можно выбрать режим поиска обновлений:

- Проверять исполняемые файлы на наличие уязвимостей при запуске

Управление перезагрузкой

В разделе Управление перезагрузкой можно выбрать и настроить действие, если во время работы, установки или удаления программы требуется перезагрузить операционную систему управляемого устройства:

- Не перезагружать операционную систему

- При необходимости перезагрузить операционную систему автоматически

- Запрашивать у пользователя

Совместный доступ к рабочему столу Windows

В разделе Совместный доступ к рабочему столу Windows можно включить и настроить аудит действий администратора на удаленном устройстве пользователя при использовании общего доступа к рабочему столу:

- Включить аудит

- Маски файлов, чтение которых нужно отслеживать

- Маски файлов, изменение которых нужно отслеживать

Управление патчами и обновлениями

В разделе Управление патчами и обновлениями можно настроить получение и распространение обновлений и установку патчей на управляемые устройства:

- Автоматически устанавливать применимые обновления и патчи для компонентов со статусом "Не определено"

- Загружать обновления и антивирусные базы с Сервера администрирования заранее (рекомендуется)

Подключения

Раздел Подключения включает три вложенных раздела:

- Сеть

- Профили соединений

- Расписание соединений

В разделе Сеть можно настроить параметры подключения к Серверу администрирования, включить возможность использования UDP-порта и указать его номер.

- В блоке Подключиться к Серверу администрирования можно настроить параметры подключения к Серверу администрирования и указать период синхронизации клиентских устройств с Сервером администрирования:

- Использовать UDP-порт

- Номер UDP-порта

- Использовать точку распространения для принудительного подключения к Серверу администрирования

В подразделе Профили соединений можно задать параметры сетевого местоположения и включить автономный режим, когда Сервер администрирования недоступен:

- Параметры сетевого местоположения

- Профили подключения к Серверу администрирования

- Включить автономный режим, когда Сервер администрирования недоступен

В разделе Расписание соединений можно задать временные интервалы, в которые Агент администрирования будет передавать данные на Сервер администрирования:

Опрос сети точками распространения

В разделе Опрос сети точками распространения вы можете настроить автоматический опрос сети. Вы можете использовать следующие параметры, чтобы включить опрос и настроить его расписание:

Параметры сети для точек распространения

В разделе Параметры сети для точек распространения вы можете указать параметры доступа к интернету:

- Использовать прокси-сервер

- Адрес

- Номер порта

- Не использовать прокси-сервер для локальных адресов

- Аутентификация на прокси-сервере

- Имя пользователя

- Пароль

Прокси-сервер KSN (точки распространения)

В разделе Прокси-сервер KSN (точки распространения) вы можете настроить программу так, чтобы точка распространения использовалась для пересылки KSN запросов от управляемых устройств.

- Включить прокси-сервер KSN на стороне точки распространения

- Пересылать KSN запрос Серверу администрирования

- Доступ к облачной службе KSN/Локальному KSN непосредственно через интернет

- Порт

- UDP-порт

Обновления (точки распространения)

В разделе Обновления (точки распространения) вы можете включить функцию загрузки файлов различий, так как точки распространения получают обновления в виде файлов различий с серверов обновлений "Лаборатории Касперского".

История ревизий

На этой закладке вы можете просмотреть список ревизий политики и изменения, для которых был выполнен откат.

Сравнение возможностей Агента администрирования по операционным системам

В таблице ниже показано, какие параметры политики Агента администрирования можно использовать для настройки Агента администрирования для конкретной операционной системы.

Параметры политики Агента администрирования: сравнение по операционным системам

Раздел Политики |

Windows |

Mac |

Linux |

|---|---|---|---|

Общие |

|

|

|

Настройка событий |

|

|

|

Параметры |

|

|

Доступны только параметры Максимальный размер очереди событий (МБ) и Программа может получать расширенные данные политики на устройстве. |

Хранилища |

|

|

Доступны только параметры Информация об установленных программах и Информация о реестре оборудования. |

Обновления и уязвимости в программах |

|

|

|

Управление перезагрузкой |

|

|

|

Совместный доступ к рабочему столу Windows |

|

|

|

Управление патчами и обновлениями |

|

|

|

Сеть → Подключения |

|

|

Кроме параметра Открывать порты Агента администрирования в брандмауэре Microsoft Windows. |

Сеть → Профили соединений |

|

|

|

Сеть → Расписание соединений |

|

|

|

Опрос сети точками распространения |

Доступны только параметры Сеть Windows, IP-диапазоны и Active Directory. |

|

Доступны только параметры Zeroconf и IP-диапазоны. |

Параметры сети для точек распространения |

|

|

|

Прокси-сервер KSN (точки распространения) |

|

|

|

Обновления (точки распространения) |

|

|

|

История ревизий |

|

|

|

Ручная настройка политики Kaspersky Endpoint Security

Этот раздел содержит рекомендации по настройке параметров политики Kaspersky Endpoint Security, которую создает мастер первоначальной настройки Kaspersky Security Center Web Console. Настройка выполняется в окне свойств политики.

При изменении параметра следует помнить, что для того, чтобы значение параметра использовалось на рабочей станции, следует нажать на кнопку с "замком" над параметром.

Настройка Kaspersky Security Network

Kaspersky Security Network (KSN) – инфраструктура облачных служб, обладающая информацией о репутации файлов, веб-ресурсов и программного обеспечения. Kaspersky Security Network позволяет Kaspersky Endpoint Security для Windows быстрее реагировать на различные виды угроз, повышает эффективность работы некоторых компонентов защиты, а также снижает вероятность ложных срабатываний. Подробнее о Kaspersky Security Network см. документацию Kaspersky Endpoint Security для Windows.

Чтобы задать рекомендуемые параметры KSN:

- В главном окне программы перейдите в раздел Устройства → Политики и профили политик.

- Нажмите на политику Kaspersky Endpoint Security для Windows.

Откроется окно свойств выбранной политики.

- В окне свойств политики перейдите в раздел Параметры программы → Продвинутая защита → Kaspersky Security Network.

- Убедитесь, что параметр Kaspersky Security Network включен. Использование этого параметра поможет перераспределить и оптимизировать трафик сети.

- Если служба прокси-сервера KSN недоступна, можно включить использование серверов KSN. Серверы KSN могут располагаться как на стороне "Лаборатории Касперского" (при использовании Глобального KSN), так и у третьих сторон (при использовании Локального KSN).

- Нажмите на кнопку ОК.

Рекомендованные параметры KSN настроены.

Проверка списка сетей, которые защищает сетевой экран

Убедитесь, что сетевой экран Kaspersky Endpoint Security для Windows защищает все ваши сети. По умолчанию сетевой экран защищает сети со следующими типами подключения:

- Публичная сеть. Программы безопасности, сетевые экраны или фильтры не защищают устройства в такой сети.

- Локальная сеть. Доступ к файлам и принтерам ограничен для устройств в этой сети.

- Доверенная сеть. Устройства в такой сети защищены от атак и несанкционированного доступа к файлам и данным.

Если вы настроили пользовательскую сеть, убедитесь, что сетевой экран защищает ее. Для этого проверьте список сетей в свойствах политики Kaspersky Endpoint Security для Windows. В списке могут отображаться не все сети.

Подробнее о сетевом экране см. документацию Kaspersky Endpoint Security для Windows.

Чтобы проверить список сетей:

- В главном окне программы перейдите в раздел Устройства → Политики и профили политик.

- Нажмите на политику Kaspersky Endpoint Security для Windows.

Откроется окно свойств выбранной политики.

- В свойствах политики перейдите в раздел Параметры программы → Базовая защита → Сетевой экран.

- В блоке Доступные сети перейдите по ссылке Настройки сети.

Отобразится окно Сетевые соединения. В этом окне отобразится список сетей.

- Если в списке отсутствует сеть, добавьте ее.

Исключение сведений о программном обеспечении из памяти Сервера администрирования

Рекомендуется, настроить Сервер администрирования так, чтобы он не сохранял информацию о программных модулях, запущенных на сетевых устройствах. В результате память Сервера администрирования не переполняется.

Вы можете выключить сохранение этой информации в свойствах политики Kaspersky Endpoint Security для Windows.

Чтобы выключить сохранение информации об установленных программных модулях:

- В главном окне программы перейдите в раздел Устройства → Политики и профили политик.

- Нажмите на политику Kaspersky Endpoint Security для Windows.

Откроется окно свойств выбранной политики.

- В свойствах политики перейдите в раздел Параметры программы → Основные настройки → Отчеты и хранилище.

- В блоке Передача данных на Сервер администрирования снимите флажок О запускаемых приложениях, если он установлен в политике верхнего уровня.

Когда этот флажок установлен, в базе данных Сервера администрирования сохраняется информация о всех версиях всех программных модулей на устройствах в сети организации. Указанная информация может занимать значительный объем в базе данных Kaspersky Security Center (десятки гигабайтов).

Информация об установленных программных модулях больше не сохраняется в базе данных Сервера администрирования.

Сохранение важных событий политики в базе данных Сервера администрирования

Чтобы избежать переполнения базы данных Сервера администрирования, рекомендуется сохранять в базе данных только важные события.

Чтобы настроить регистрацию важных событий в базе данных Сервера администрирования:

- В главном окне программы перейдите в раздел Устройства → Политики и профили политик.

- Нажмите на политику Kaspersky Endpoint Security для Windows.

Откроется окно свойств выбранной политики.

- В окне свойств политики перейдите на закладку Настройка событий.

- В разделе Критическое нажмите на кнопку Добавить событие и установите флажок только рядом со следующим событием:

- Нарушено Лицензионное соглашение

- Автозапуск приложения выключен

- Ошибка активации

- Обнаружена активная угроза. Требуется запуск процедуры лечения активного заражения

- Лечение невозможно

- Обнаружена ранее открытая опасная ссылка

- Процесс завершен

- Сетевая активность запрещена

- Обнаружена сетевая атака

- Запуск приложения запрещен

- Доступ запрещен (локальные базы)

- Доступ запрещен (KSN)

- Локальная ошибка обновления

- Невозможен запуск двух задач одновременно

- Ошибка взаимодействия с Kaspersky Security Center

- Обновлены не все компоненты

- Ошибка применения правил шифрования / расшифровки файлов

- Ошибка активации портативного режима

- Ошибка деактивации портативного режима

- Не удалось загрузить модуль шифрования

- Политика не может быть применена

- Ошибка изменения состава компонентов приложения

- Нажмите на кнопку ОК.

- В разделе Отказ функционирования нажмите на кнопку Добавить событие и установите флажок только рядом с событием Неверные параметры задачи. Параметры задачи не применены.

- Нажмите на кнопку ОК.

- В разделе Предупреждение нажмите на кнопку Добавить событие и установите флажок только рядом со следующим событием:

- Самозащита приложения выключена

- Компоненты защиты выключены

- Некорректный резервный ключ

- Обнаружено легальное приложение, которое может быть использовано злоумышленниками для нанесения вреда компьютеру или данным пользователя (локальные базы)

- Обнаружено легальное приложение, которое может быть использовано злоумышленниками для нанесения вреда компьютеру или данным пользователя (KSN)

- Объект удален

- Объект вылечен

- Пользователь отказался от политики шифрования

- Файл восстановлен из карантина сервера Kaspersky Anti Targeted Attack Platform администратором

- Файл помещен на карантин сервера Kaspersky Anti Targeted Attack Platform администратором

- Сообщение администратору о запрете запуска приложения

- Сообщение администратору о запрете доступа к устройству

- Сообщение администратору о запрете доступа к веб-странице

- Нажмите на кнопку ОК.

- В разделе Информационное сообщение нажмите на кнопку Добавить событие и установите флажок только рядом со следующим событием:

- Создана резервная копия объекта

- Запуск приложения запрещен в тестовом режиме

- Нажмите на кнопку ОК.

Регистрация важных событий в базе данных Сервера администрирования настроена.

Ручная настройка групповой задачи обновления Kaspersky Endpoint Security

Оптимальный и рекомендуемый вариант расписания для Kaspersky Endpoint Security При загрузке обновлений в хранилище при установленном флажке Использовать автоматическое определение случайного интервала между запусками задачи.

Предоставление автономного доступа к внешнему устройству, заблокированному компонентом Контроль устройств

В компоненте Контроль устройств политики Kaspersky Endpoint Security для Windows вы можете управлять доступом пользователей к внешним устройствам, которые установлены или подключены к клиентскому устройству (например, жестким дискам, камерам или модулям Wi-Fi). Это позволяет защитить клиентское устройство от заражения при подключении внешних устройств и предотвратить потерю или утечку данных.

Если вам необходимо предоставить временный доступ к внешнему устройству, заблокированному компонентом Контроль устройств, но невозможно добавить устройство в список доверенных устройств, вы можете предоставить временный автономный доступ к внешнему устройству. Автономный доступ означает, что клиентское устройство не имеет доступа к сети.

Вы можете предоставить автономный доступ к внешнему устройству, заблокированному Контролем устройств, только если в параметрах политики Kaspersky Endpoint Security для Windows включен параметр Разрешать запрашивать временный доступ в разделе Параметры программы → Контроль безопасности → Контроль устройств.

Предоставление автономного доступа к внешнему устройству, заблокированному компонентом Контроль устройств, включает в себя следующие этапы:

- В диалоговом окне Kaspersky Endpoint Security для Windows пользователь устройства, который хочет получить доступ к заблокированному внешнему устройству, формирует файл запроса доступа и отправляет его администратору Kaspersky Security Center.

- Получив этот запрос, администратор Kaspersky Security Center создает файл ключа доступа и отправляет его пользователю устройства.

- В диалоговом окне Kaspersky Endpoint Security для Windows пользователь устройства активирует файл ключа доступа и получает временный доступ к внешнему устройству.

Чтобы предоставить временный доступ к внешнему устройству, заблокированному компонентом Контроль устройств:

- В главном окне программы перейдите в раздел Устройства → Управляемые устройства.

Отобразится список управляемых устройств.

- В этом списке выберите пользовательское устройство, которое запрашивает доступ к внешнему устройству, заблокированному компонентом Контроль устройств.

Можно выбрать только одно устройство.

- Над списком управляемых устройств нажмите на кнопку с многоточием (

) и нажмите на кнопку Предоставить доступ к устройству в автономном режиме.

) и нажмите на кнопку Предоставить доступ к устройству в автономном режиме. - В открывшемся окне Параметры программы в разделе Контроль устройств нажмите на кнопку Обзор.

- Выберите файл запроса доступа, который вы получили от пользователя, а затем нажмите на кнопку Открыть. Файл должен иметь формат AKEY.

Отображается информация о заблокированном устройстве, к которому пользователь запросил доступ.

- Укажите значение параметра Продолжительность доступа к устройству.

Этот параметр определяет продолжительность времени, в течение которого вы предоставляете пользователю доступ к заблокированному устройству. Значением по умолчанию является значение, указанное пользователем при создании файла запроса доступа.

- Укажите период, в течение которого ключ доступа может быть активирован на устройстве.

Этот параметр определяет период, в течение которого пользователь может активировать доступ к заблокированному устройству с помощью предоставленного ключа доступа.

- Нажмите на кнопку Сохранить.

Откроется стандартное окно Microsoft Windows Сохранение ключа доступа.

- Выберите папку назначения, в которой вы хотите сохранить файл, содержащий ключ доступа для заблокированного устройства.

- Нажмите на кнопку Сохранить.

В результате, когда вы отправляете пользователю файл ключа доступа и он активирует его в диалоговом окне Kaspersky Endpoint Security для Windows, пользователь получает временный доступ к заблокированному устройству на определенный период.

Удаленная деинсталляция программ или обновлений программного обеспечения

Чтобы удаленно деинсталлировать программы или обновления программного обеспечения:

- В главном окне программы перейдите в раздел Устройства → Задачи.

- Нажмите на кнопку Добавить.

Запустится мастер создания задачи. Для продолжения работы мастера нажмите на кнопку Далее.

- Для программы Kaspersky Security Center выберите тип задачи Удаленная деинсталляция программы.

- Укажите имя задачи, которую вы создаете.

Имя задачи не может превышать 100 символов и не может содержать специальные символы ("*<>?\:|).

- Выберите устройства, которым будет назначена задача.

- Выберите, какую программу вы хотите деинсталлировать, а затем выберите требуемые программы, обновления или патчи, которые вы хотите удалить:

- Укажите, как клиентские устройства будут загружать утилиту удаления:

- C помощью Агента администрирования

- Средствами операционной системы c помощью Сервера администрирования

- Средствами операционной системы с помощью точек распространения

- Максимальное количество одновременных загрузок

- Максимальное количество попыток деинсталляции

- Предварительно проверять тип операционной системы перед загрузкой

- Использовать пароль деинсталляции

- Укажите параметры перезагрузки операционной системы:

- Если необходимо, добавьте учетные записи, которые будут использоваться для запуска задачи удаленной деинсталляции:

- Если вы включите параметр Открыть окно свойств задачи после ее создания на странице Завершение создания задачи, вы сможете изменить установленные по умолчанию значения параметров задачи. Если вы не включите этот параметр, задача будет создана с установленными по умолчанию значениями параметров. Установленные по умолчанию значения параметров можно изменить позже в любое время.

- Нажмите на кнопку Готово.

Задача будет создана и отобразится в списке задач.

- Нажмите на имя созданной задачи, чтобы открыть окно свойств задачи.

- В окне свойств задачи укажите общие параметры задачи.

- Нажмите на кнопку Сохранить.

- Запустите задачу вручную или дождитесь ее запуска в соответствии с расписанием, указанным вами в параметрах задачи.

В результате выполнения задачи удаленной деинсталляции выбранная программа будет удалена с выбранных устройств.

Ограничения удаленной деинсталляции

Иногда удаленная деинсталляция программ сторонних производителей может завершится предупреждением: "Удаление на этом устройстве завершено с предупреждениями: Программа для деинсталляции не установлена". Эта проблема возникает, когда программа для деинсталляции, уже была деинсталлирована или была установлена только для одного пользователя. Программы, установленные для одного пользователя (далее также "программы для каждого пользователя"), становятся невидимыми и не могут быть деинсталлированы удаленно, если пользователь не вошел в систему.

Такое поведение отличается от поведения программ, предназначенных для использования несколькими пользователями на одном устройстве (далее также "программы устройства"). Программы для каждого устройства видны и доступны всем пользователям этого устройства.

Поэтому программы для каждого пользователя должны быть деинсталлированы только когда пользователь вошел в систему.

Источники информации об установленных программах

Агент администрирования получает информацию о программном обеспечении, установленном на устройствах Windows, из следующих ключей реестра:

- HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Uninstall

Содержит информацию о программах, установленных для всех пользователей.

- HKEY_LOCAL_MACHINE\Software\Wow6432Node\Microsoft\Windows\CurrentVersion\Uninstall

Содержит информацию о программах, установленных для всех пользователей.

- HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Uninstall

Содержит информацию о программах, установленных для текущего пользователя.

- HKEY_USER<...>\Software\Microsoft\Windows\CurrentVersion\Uninstall

Содержит информацию о программах, установленных для набора пользователей.

Откат изменений объекта к предыдущей ревизии

В случае необходимости вы можете откатить изменения объекта. Например, вам может понадобиться вернуть параметры политики к состоянию на определенную дату.

Чтобы откатить изменения объекта:

- В окне свойств объекта перейдите на закладку История ревизий.

- В списке ревизий объекта выберите ревизию, к которой нужно откатить изменения.

- Нажмите на кнопку Откатить.

- Нажмите на кнопку ОК, чтобы подтвердить операцию.

Произойдет откат к выбранной ревизии. В списке ревизий объекта отобразится запись о выполненном действии. В описании ревизии отобразится информация о номере ревизии, к которой вы вернули объект.

Операция отката доступна только для политик и задач.

О задачах

Kaspersky Security Center управляет работой программ безопасности "Лаборатории Касперского", установленных на устройствах, путем создания и запуска задач. С помощью задач выполняются установка, запуск и остановка программ, проверка файлов, обновление баз и модулей программ, другие действия с программами.

Вы можете создать задачу для программы в Kaspersky Security Center Web Console, только если для этой программы установлен плагин управления на сервере Kaspersky Security Center Web Console.

Задачи могут выполняться на Сервере администрирования и на устройствах.

Задачи, которые выполняются на Сервере администрирования, включают:

- автоматическая рассылка отчетов;

- загрузку обновлений в хранилище;

- резервное копирование данных Сервера администрирования;

- обслуживание базы данных.

На устройствах выполняются следующие типы задач:

- Локальные задачи – это задачи, которые выполняются на конкретном устройстве.

Локальные задачи могут быть изменены не только администратором средствами Консоли администрирования, но и пользователем удаленного устройства (например, в интерфейсе программы безопасности). Если локальная задача была изменена одновременно и администратором, и пользователем на управляемом устройстве, то вступят в силу изменения, внесенные администратором, как более приоритетные.

- Групповые задачи – это задачи, которые выполняются на всех устройствах указанной группы.

Если иное не указано в свойствах задачи, групповая задача также распространяется на подгруппы указанной группы. Групповые задачи также действуют (опционально) и на устройства, подключенные к подчиненным и виртуальным Серверам администрирования, размещенным в этой группе и подгруппах.

- Глобальные задачи – это задачи, которые выполняются на выбранных устройствах, независимо от их вхождения в группы администрирования.

Для каждой программы вы можете создавать любое количество групповых задач, глобальных задач и локальных задач.

Вы можете вносить изменения в параметры задач, наблюдать за выполнением задач, копировать, экспортировать и импортировать, а также удалять задачи.

Запуск задач на устройстве выполняется только в том случае, если запущена программа, для которой созданы эти задачи.

Результаты выполнения задач сохраняются в журнале событий операционной системы на каждом устройстве, в журнале событий на Сервере администрирования и в базе данных Сервера администрирования.

Не используйте в параметрах задач конфиденциальные данные. Например, старайтесь не указывать пароль доменного администратора.

Область задачи

Область задачи – это подмножество устройств, на которых выполняется задача. Существуют следующие типы областей задачи:

- Область локальной задачи – само устройство.

- Область задачи Сервера администрирования – Сервер администрирования.

- Область групповой задачи – перечень устройств, входящих в группу.

При создании глобальной задачи можно использовать следующие методы определения ее области:

- Вручную указать требуемые устройства.

В качестве адреса устройства вы можете использовать IP-адрес (или IP-интервал), NetBIOS- или DNS-имя.

- Импортировать список устройств из файла формата TXT, содержащего перечень адресов добавляемых устройств (каждый адрес должен располагаться в отдельной строке).

Если список устройств импортируется из файла или формируется вручную, а устройства идентифицируются по имени, то в список могут быть добавлены только те устройства, информация о которых уже занесена в базу данных Сервера администрирования. Данные должны быть занесены в базу при подключении этих устройств или в результате обнаружения устройств.

- Указать выборку устройств.

С течением времени область действия задачи изменяется по мере того, как изменяется множество устройств, входящих в выборку. Выборка устройств может быть построена на основе атрибутов устройств, в том числе на основе установленного на устройстве программного обеспечения, а также на основе присвоенных устройству тегов. Выборка устройств является наиболее гибким способом задания области действия задачи.

Запуск по расписанию задач для выборок устройств всегда осуществляет Сервер администрирования. Такие задачи не запустятся на устройствах, не имеющих связи с Сервером администрирования. Задачи, область действия которых задается другим способом, запускаются непосредственно на устройствах и не зависят от наличия связи устройства с Сервером администрирования.

Задачи для выборок устройств будут запускаться не по локальному времени устройства, а по локальному времени Сервера администрирования. Задачи, область действия которых задается другим способом, запускаются по локальному времени устройства.

Создание задачи

Чтобы создать задачу:

- В главном окне программы перейдите в раздел Устройства → Задачи.

- Нажмите на кнопку Добавить.

Запустится мастер создания задачи. Следуйте шагам мастера.

- Если вы включите параметр Открыть окно свойств задачи после ее создания на странице Завершение создания задачи, вы сможете изменить установленные по умолчанию значения параметров задачи. Если вы не включите этот параметр, задача будет создана с установленными по умолчанию значениями параметров. Установленные по умолчанию значения параметров можно изменить позже в любое время.

- Нажмите на кнопку Готово.

Задача будет создана и отобразится в списке задач.

Запуск задачи вручную

Программа запускает задачи в соответствии с расписанием, заданным в свойствах каждой задачи. Вы можете запустить задачу вручную в любое время из списка задач. Также можно выбрать устройства в списке Управляемые устройства и запустить для них существующую задачу.

Чтобы запустить задачу вручную:

- В главном окне программы перейдите в раздел Устройства → Задачи.

- В отобразившемся списке задач установите флажок напротив задачи, которую вы хотите запустить.

- Нажмите на кнопку Запустить.

Задача будет запущена. Вы можете проверить статус задачи в графе Статус или нажав на кнопку Результат выполнения.

Просмотр списка задач

Вы можете просмотреть список задач, созданных в Kaspersky Security Center.

Чтобы просмотреть список задач,

В главном окне программы перейдите в раздел Устройства → Задачи.

Отобразится список задач. Задачи сгруппированы по названиям программ, к которыми они относятся. Например, задача Удаленная деинсталляция программы относится к Серверу администрирования, а задача Поиск уязвимостей и требуемых обновлений относится к Агенту администрирования.

Чтобы просмотреть свойства задачи,

нажмите на имя задачи.

Окно свойств задачи отображается с несколькими именными закладками. Например, Тип задачи отображается на закладке Общие, а расписание задачи на закладке Расписание.

Общие параметры задач

Этот раздел содержит описание параметров, которые вы можете просмотреть и настроить для большинства ваших задач. Список доступных параметров зависит от настраиваемой задачи.

Параметры, заданные при создании задачи

Вы можете задать некоторые параметры при создании задачи. Некоторые из этих параметров можно также изменить в свойствах созданной задачи.

- Параметры перезагрузки операционной системы:

- Параметры расписания задачи:

- Окно Выбор устройств, которым будет назначена задача:

- Параметры учетной записи:

Параметры, заданные после создания задачи

Вы можете задать следующие параметры только после создания задачи.

- Параметры групповой задачи:

- Дополнительные параметры расписания:

- Параметры уведомления:

- Блок Сохранять информацию о результатах:

- Уведомлять администратора о результатах

- Уведомлять только об ошибках

- Параметры безопасности.

- Параметры области действия задачи.

В зависимости от того, как определяется область действия задачи, присутствуют следующие параметры:

- История ревизий.

Запуск мастера изменения паролей задач

Для не-локальной задачи можно указать учетную запись, с правами которой будет запускаться задача. Учетную запись можно указать во время создания задачи или в свойствах существующей задачи. Если указанная учетная запись используется в соответствии с правилами безопасности, установленными в организации, эти правила могут требовать периодического изменения пароля учетной записи. После истечения срока действия пароля учетной записи и задания нового пароля, задача не будет запускаться до тех пор, пока вы не укажете новый действующий пароль в свойствах задачи.

Мастер изменения паролей задач позволяет автоматически заменить старый пароль на новый во всех задачах, в которых указана учетная запись. Вы также можете изменить пароль вручную в свойствах каждой задачи.

Чтобы запустить мастер изменения паролей задач:

- На закладке Устройства выберите Задачи.

- Нажмите на кнопку Управление учетными данными учетной записи для запуска задач.

Следуйте далее указаниям мастера.

Шаг 1. Выбор учетных данных

Укажите новые учетные данные, действующие в вашей системе (например, в Active Directory). При переходе на следующий шаг мастера, Kaspersky Security Center проверяет, совпадает ли имя указанной учетной записи с именем учетной записи в свойствах каждой не-локальной задачи. Если имена учетных записей совпадают, пароль в свойствах задачи автоматически меняется на новый.

Чтобы указать новую учетную запись, выберите один из вариантов:

При заполнении поля Предыдущий пароль (необязательно; если вы хотите заменить его на текущий) Kaspersky Security Center заменит пароль только для тех задач, для которых совпадают значения имени и старого пароля. Замена выполняется автоматически. Во всех остальных случаях необходимо выбрать действие, выполняемое на следующем шаге мастера.

Шаг 2. Выбор выполняемого действия

Если на первом шаге мастера вы не указали предыдущий пароль или если указанный старый пароль не соответствует паролям, которые указаны в свойствах задач, необходимо выбрать действие, выполняемое с этими задачами.

Чтобы выбрать действие с задачей:

- Установите флажок около задачи, с которой вы хотите выполнить действие.

- Выполните одно из следующих действий:

- Чтобы удалить пароль в свойствах задачи, нажмите Удалить учетные данные.

Задача переключена на запуск под учетной записью по умолчанию.

- Чтобы заменить пароль на новый, нажмите Принудительно изменить пароль, даже если старый пароль неверен или не указан.

- Чтобы отменить изменение пароля, нажмите Действие не выбрано.

- Чтобы удалить пароль в свойствах задачи, нажмите Удалить учетные данные.

Выбранные действия применяются после перехода к следующему шагу мастера.

Шаг 3. Просмотр результатов

На последнем шаге мастера просмотрите результаты для каждой из обнаруженных задач. Для завершения работы мастера нажмите на кнопку Готово.

Управление клиентскими устройствами

Kaspersky Security Center позволяет управлять клиентскими устройствами:

- Просматривать параметры и статусы управляемых устройств, в том числе кластеров и массивов серверов.

- Настраивать точки распространения.

- Управлять задачами.

Группы администрирования можно использовать для объединения клиентских устройств в набор, которым можно управлять как единым целым. Клиентское устройство может быть включено только в одну группу администрирования. Устройства могут быть автоматически отнесены к группе на основе Условия правила:

- Создание правил перемещения устройств.

- Копирование правил перемещения устройств.

- Условия для правила перемещения устройств.

Вы можете использовать выборки устройств, чтобы для фильтровать устройства по условию. Вы также можете назначать теги устройствам для создания выборок устройств, поиска устройств и распределения устройств между группами администрирования.

Параметры управляемого устройства

Чтобы просмотреть параметры управляемого устройства:

- Выберите Устройства → Управляемые устройства.

Отобразится список управляемых устройств.

- В списке управляемых устройств перейдите по ссылке с названием нужного устройства.

Откроется окно свойств выбранного устройства.

В верхней части окна свойств отображаются следующие закладки, на которых представлены основные группы параметров:

Создание групп администрирования

Сразу после установки Kaspersky Security Center в иерархии групп администрирования присутствует только одна группа администрирования – Управляемые устройства. При создании иерархии групп администрирования в состав папки Управляемые устройства можно включать устройства и виртуальные машины и добавлять вложенные группы (см. рисунок ниже).

Просмотр иерархии групп администрирования

Чтобы создать группу администрирования:

- В главном окне программы перейдите в раздел Устройства → Иерархия групп.

- В структуре группы администрирования выберите группу администрирования, в состав которой должна входить новая группа администрирования.

- Нажмите на кнопку Добавить.

- В открывшемся окне Имя новой группы администрирования введите имя группы и нажмите на кнопку Добавить.

В результате в иерархии групп администрирования появится новая группа администрирования с заданным именем.

Программа позволяет создавать структуру групп администрирования на основе структуры Active Directory или структуры доменной сети. Также вы можете создавать структуру групп из текстового файла.

Чтобы создать структуру групп администрирования:

- В главном окне программы перейдите в раздел Устройства → Иерархия групп.

- Нажмите на кнопку Импортировать.

В результате запускается мастер создания структуры групп администрирования. Следуйте далее указаниям мастера.

В началоДобавление устройств в состав группы администрирования вручную

Вы можете перемещать устройства в группы администрирования автоматически, создавая правила перемещения устройств, или вручную, перемещая устройства из одной группы администрирования в другую, или добавляя устройства в выбранную группу администрирования. В этом разделе описано, как вручную добавить устройства в группу администрирования.

Чтобы вручную добавить одно или несколько устройств в состав выбранной группы администрирования:

- В главном окне программы перейдите в раздел Устройства → Управляемые устройства.

- Перейдите по ссылке Текущий путь:

<current path>над списком. - В открывшемся окне выберите группу администрирования, в которую требуется добавить устройства.

- Нажмите на кнопку Добавить устройства.

В результате запустится мастер перемещения устройств.

- Составьте список устройств, которые вы хотите добавить в группу администрирования.

В список устройств могут быть добавлены только те устройства, информация о которых уже была добавлена в базу данных Сервера администрирования при подключении устройства или в результате обнаружения устройств.

Выберите, как вы хотите добавить устройства в список:

- Нажмите на кнопку Добавить устройства и укажите устройства одним из следующих способов:

- Выберите устройства из списка устройств, обнаруженных Сервером администрирования.

- Укажите IP-адреса устройств или IP-диапазон.

- Укажите NetBIOS-имя устройства или DNS-имя.

Поле с именем устройства не должно содержать пробелы, а также следующие запрещенные символы: \ / * ; : ` ~ ! @ # $ ^ & ( ) = + [ ] { } | , < > %

- Нажмите на кнопку Импортировать устройства из файла, чтобы импортировать список устройств из файла формата TXT. Каждый адрес устройства (или имя устройства) должен располагаться в отдельной строке.

Файл не должен содержать пробелы, а также следующие запрещенные символы: \ / * ; : ` ~ ! @ # $ ^ & ( ) = + [ ] { } | , < > %

- Нажмите на кнопку Добавить устройства и укажите устройства одним из следующих способов:

- Просмотрите список устройств, которые будут добавлены в группу администрирования. Вы можете редактировать список, добавляя или удаляя устройства.

- После того как вы убедитесь, что в списке нет ошибок, нажмите на кнопку Далее.

Мастер обрабатывает список устройств и отображает результат. После завершения работы мастера выбранные устройства включаются в состав группы администрирования и отображаются в списке устройств под именами, установленными для них Сервером администрирования.

Перемещение устройств в состав группы администрирования вручную

Устройства можно перемещать из одной группы администрирования в другую или из группы нераспределенных устройств в группу администрирования.

Чтобы переместить одно или несколько устройств в состав выбранной группы администрирования:

- Откройте группу администрирования, в которую вы хотите переместить устройства. Для этого выполните одно из следующих действий:

- Чтобы открыть группу администрирования, перейдите в раздел Устройства → Управляемые устройства, перейдите по ссылке в поле Текущий путь и в открывшейся слева панели выберите группу администрирования.

- Чтобы открыть группу Нераспределенные устройства, перейдите Обнаружение устройств и развертывание → Нераспределенные устройства.

- Установите флажки рядом с устройствами, которые требуется переместить в другую группу.

- Нажмите на кнопку Переместить в группу.

- В иерархии групп администрирования установите флажок рядом с группой администрирования, в которую вы хотите переместить выбранные устройства.

- Нажмите на кнопку Переместить.

Выбранные устройства перемещаются в выбранную группу администрирования.

В началоСоздание правил перемещения устройств

Можно настроить правила перемещения устройств, в соответствии с которыми устройства будут распределены по группам администрирования.

Чтобы создать правило перемещения устройств:

- В главном окне программы перейдите в раздел Устройства → Правила перемещения.

- Нажмите на кнопку Добавить.

- В открывшемся окне укажите следующие данные на закладке Общие:

- На закладке Условия правила укажите хотя бы один критерий, по которому устройства будут перемещены в группу администрирования.

- Нажмите на кнопку Сохранить.

Будет создано правило перемещения. Оно появится в списке правил перемещения.

Чем выше положение правила в списке, тем выше его приоритет. Чтобы повысить или понизить приоритет правила перемещения, с помощью мыши переместите правило вверх или вниз по списку соответственно.

Если выбран параметр Применять правило постоянно, правило перемещения применяется независимо от приоритета. Такие правила применяются по расписанию, которое Сервер администрирования устанавливает автоматически.

Если атрибуты устройства удовлетворяют сразу нескольким правилам, то устройство будет перемещено в целевую группу того правила, которое имеет больший приоритет (стоит в списке правил выше).

Копирование правил перемещения устройств

Можно копировать правила перемещения устройств, например, если требуется несколько одинаковых правил для разных целевых групп администрирования.

Чтобы скопировать правило перемещения устройств:

- В главном окне программы перейдите в раздел Устройства → Правила перемещения.

Можно также выбрать Обнаружение устройств и развертывание → Развертывание и назначение, а затем в меню выбрать пункт Правила перемещения.

Отобразится список правил перемещения устройств.

- Установите флажок напротив правила, которое требуется скопировать.

- Нажмите на кнопку Копировать.

- В открывшемся окне при необходимости измените данные на закладке Общие либо оставьте существующие значения, если требуется только скопировать правило, без изменения параметров:

- На закладке Условия правила укажите критерии для устройств, которые требуется переместить автоматически.

- Нажмите на кнопку Сохранить.

Будет создано новое правило перемещения. Оно появится в списке правил перемещения.

Условия для правила перемещения устройств

При создании или копировании правила перемещения клиентских устройств в группы администрирования на вкладке Условия правила вы задаете условия перемещения устройств. Чтобы определить, какие устройства следует перемещать, можно использовать следующие критерии:

- Теги, присвоенные клиентским устройствам.

- Параметры сети. Например, вы можете перемещать устройства с IP-адресами из указанного диапазона.

- Управляемые программы, установленные на клиентских устройствах, например Агент администрирования или Сервер администрирования.

- Виртуальные машины, которые являются клиентскими устройствами.

- Информация об организационном подразделении Active Directory (OU) с клиентскими устройствами.

- Информация об облачном сегменте с клиентскими устройствами.

Ниже вы можете найти описание того, как указать эту информацию в правиле перемещения устройств.

Если в правиле указано несколько условий, срабатывает логический оператор AND и применяются все условия одновременно. Если вы не выберете какие-либо параметры или оставите некоторые поля пустыми, такие условия не применяются.

Закладка Теги

На этой закладке можно настроить поиск устройств по ключевым словам (тегам), которые были добавлены ранее в описания клиентских устройств. Для этого выберите необходимые теги. Кроме того, вы можете включить следующие параметры:

Закладка Сеть

На этой закладке вы можете указать сетевые данные устройств, которые учитывает правило перемещения устройств:

- Имя устройства в сети Windows

- Windows-домен

- DNS-имя устройства

- DNS-домен

- IP-диапазон

- IP-адрес подключения к Серверу администрирования

- Устройство находится в IP-диапазоне

- Изменение профиля подключения

- Под управлением другого Сервера администрирования

Закладка Программы

На этой закладке можно настроить правило перемещения устройств на основе управляемых программ и операционных систем, установленных на клиентских устройствах:

- Агент администрирования установлен

- Программы

- Версия операционной системы

- Архитектура операционной системы

- Версия пакета обновления операционной системы

- Пользовательский сертификат

- Номер сборки операционной системы

- Номер выпуска операционной системы

Закладка Виртуальные машины

На этой закладке можно настроить параметры правила перемещения клиентских устройств в зависимости от того, являются эти устройства виртуальными машинами или частью инфраструктуры виртуальных рабочих столов (VDI):

- Является виртуальной машиной

- Тип виртуальной машины

- Часть Virtual Desktop Infrastructure

Закладка Active Directory

На этой закладке вы можете указать, что требуется перемещать устройства, входящие в организационное подразделение Active Directory. Также можно перемещать устройства из всех дочерних подразделений указанного подразделения Active Directory:

- Устройство в подразделении Active Directory

- Включать дочерние подразделения

- Перемещать устройства из дочерних подразделений в соответствующие подгруппы

- Создавать подгруппы, соответствующие контейнерам вновь обнаруженных устройств

- Удалять подгруппы, отсутствующие в Active Directory

- Это устройство является членом группы Active Directory

Закладка Облачные сегменты

На этой вкладке можно указать, что требуется перемещать устройства, которые относятся к определенным облачным сегментам:

- Устройство находится в облачном сегменте

- Включать дочерние объекты

- Перемещать устройства в соответствующие подгруппы

- Создавать подгруппы, соответствующие контейнерам вновь обнаруженных устройств

- Удалять подгруппы, для которых нет соответствия в облачных сегментах

- Устройство обнаружено с помощью API

Просмотр и настройка действий, когда устройство неактивно

Если клиентские устройства группы администрирования неактивны, вы можете получать уведомления об этом. Вы также можете автоматически удалять такие устройства.

Чтобы просмотреть или настроить действия, когда устройства неактивны в группе администрирования:

- В главном окне программы перейдите в раздел Устройства → Иерархия групп.

- Выберите имя требуемой группы администрирования.

Откроется окно свойств группы администрирования.

- В окне свойств перейдите на закладку Параметры.

- В разделе Наследование включите или выключите следующие параметры:

- В разделе Активность устройств включите или выключите следующие параметры:

- Нажмите на кнопку Сохранить.

Ваши изменения сохранены и применены.

В началоО статусах устройства

Kaspersky Security Center присваивает статус каждому управляемому устройству. Конкретный статус зависит от того, выполнены ли условия, определенные пользователем. В некоторых случаях при присваивании статуса устройству Kaspersky Security Center учитывает видимость устройства в сети (см. таблицу ниже). Если Kaspersky Security Center не находит устройство в сети в течение двух часов, видимость устройства принимает значение Не в сети.

Существуют следующие статусы:

- Критический или Критический / Видим в сети.

- Предупреждение или Предупреждение / Видим в сети.

- ОК или ОК / Видим в сети.

В таблице ниже приведены условия по умолчанию для присвоения устройству статуса Критический или Предупреждение и их возможные значения.

Условия присвоения статусов устройству

Условие |

Описание условия |

Доступные значения |

|---|---|---|

Программа безопасности не установлена |

Агент администрирования установлен на устройстве, но не установлена программа безопасности. |

|

Обнаружено много вирусов |

В результате работы задач поиска вирусов, например, задачи Поиск вирусов, на устройстве найдены вирусы, и количество обнаруженных вирусов превышает указанное значение. |

Более 0. |

Уровень постоянной защиты отличается от уровня, установленного администратором |

Устройство видимо в сети, но уровень постоянной защиты отличается от уровня, установленного администратором в условии для статуса устройства. |

|

Давно не выполнялся поиск вирусов |

Устройство видимо в сети и на устройстве установлена программа безопасности, но ни задача Поиск вредоносного ПО, ни задача локальной проверки не выполнялись больше указанного времени. Условие применимо только к устройствам, которые были добавлены в базу данных Сервера администрирования семь дней назад или ранее. |

Более 1 дня. |

Базы устарели |

Устройство видимо в сети и на устройстве установлена программа безопасности, но антивирусные базы не обновлялись на этом устройстве больше указанного времени. Условие применимо только к устройствам, которые были добавлены в базу данных Сервера администрирования день назад или ранее. |

Более 1 дня. |

Давно не подключались |

Агент администрирования установлен на устройстве, но устройство не подключалось к Серверу администрирования больше указанного времени, так как устройство выключено. |

Более 1 дня. |

Обнаружены активные угрозы |

Количество необработанных объектов в папке Активные угрозы превышает указанное значение. |

Более чем 0 штук. |

Требуется перезагрузка |

Устройство видимо в сети, но программа требует перезагрузки устройства дольше указанного времени, по одной из выбранных причин. |

Более чем 0 минут. |

Установлены несовместимые программы |

Устройство видимо в сети, но при инвентаризации программного обеспечения, выполненной Агентом администрирования, на устройстве были обнаружены установленные несовместимые программы. |

|

Обнаружены уязвимости в программах |

Устройство видимо в сети, и на нем установлен Агент администрирования, но в результате выполнения задачи Поиск уязвимостей и требуемых обновлений на устройстве обнаружены уязвимости в программах с заданным уровнем критичности. |

|

Срок действия лицензии истек |

Устройство видимо в сети, но срок действия лицензии истек. |

|

Срок действия лицензии скоро истекает |

Устройство видимо в сети, но срок действия лицензии истекает менее чем через указанное количество дней. |

Более чем 0 дней. |

Давно не выполнялась проверка обновлений Центра обновления Windows |

Не выполнялась задача Синхронизация обновлений Windows Update больше указанного времени. |

Более 1 дня. |

Недопустимый статус шифрования |

Агент администрирования установлен на устройстве, но результат шифрования устройства равен указанному значению. |

|

Параметры мобильного устройства не соответствуют политике |

Параметры мобильного устройства отличаются от параметров, заданных в политике Kaspersky Endpoint Security для Android при выполнении проверки правил соответствия. |

|

Есть необработанные инциденты |

На устройстве есть необработанные инциденты. Инциденты могут быть созданы как автоматически, с помощью установленных на клиентском устройстве управляемых программ "Лаборатории Касперского", так и вручную администратором. |

|

Статус устройства определен программой |

Статус устройства определяется управляемой программой. |

|

На устройстве заканчивается дисковое пространство |

Свободное дисковое пространство устройства меньше указанного значения или устройство не может быть синхронизировано с Сервером администрирования. Статусы Критический или Предупреждение меняются на статус ОК, когда устройство успешно синхронизировано с Сервером администрирования и свободное дисковое пространство устройства больше или равно указанному значению. |

Более чем 0 МБ. |

Устройство стало неуправляемым |

Устройство определяется видимым в сети при обнаружении устройств, но было выполнено более трех неудачных попыток синхронизации с Сервером администрирования. |

|

Защита выключена |

Устройство видимо в сети, но программа безопасности на устройстве отключена больше указанного времени. В этом случае состояние программы безопасности Остановлена или Сбой и отличается от следующих: Запускается, Выполняется или Приостановлена. |

Более чем 0 минут. |

Программа безопасности не запущена |

Устройство видимо в сети и программа безопасности установлена на устройстве, но не запущена. |

|

Kaspersky Security Center позволяет настроить автоматическое переключение статуса устройства в группе администрирования при выполнении заданных условий. При выполнении заданных условий клиентскому устройству присваивается один из статусов: Критический или Предупреждение. При невыполнении заданных условий клиентскому устройству присваивается статус ОК.

Разным значениям одного условия могут соответствовать разные статусы. Например, по умолчанию при соблюдении условия Базы устарели со значением Более 3 дней клиентскому устройству присваивается статус Предупреждение, а со значением Более 7 дней – статус Критический.