Contenido

- Ayuda de Kaspersky Security Center Cloud Console

- Novedades

- Kaspersky Security Center Cloud Console

- Acerca de Kaspersky Security Center Cloud Console

- Requisitos de hardware y software para Kaspersky Security Center Cloud Console

- Aplicaciones y soluciones de Kaspersky compatibles

- Localización de Kaspersky Security Center Cloud Console

- Comparación de Kaspersky Security Center y Kaspersky Security Center Cloud Console

- Arquitectura y conceptos básicos

- Licencias de la aplicación

- Licencias de Kaspersky Security Center Cloud Console

- Acerca del modo de prueba de Kaspersky Security Center Cloud Console

- Utilizar Kaspersky Marketplace para elegir soluciones empresariales de Kaspersky

- Licencias y la cantidad mínima de dispositivos para cada licencia

- Eventos sobre límites de licencia superados

- Métodos de distribución de los códigos de activación en los dispositivos administrados

- Añadir una clave de licencia del Servidor de administración

- Agregar una clave de licencia al repositorio del Servidor de administración

- Distribución de claves de licencia a dispositivos cliente

- Distribución automática de una clave de licencia

- Visualizar información acerca de las claves de licencia que están en uso en el repositorio del Servidor de administración

- Visualizar la información acerca de las claves de licencia utilizadas para una aplicación de Kaspersky específica

- Eliminación de una clave de licencia del Servidor de administración

- Eliminar una clave de licencia del repositorio

- Ver la lista de dispositivos donde una aplicación de Kaspersky no está activada

- Revocar la aceptación de un Contrato de licencia de usuario final

- Renovación de licencias para aplicaciones de Kaspersky

- Uso de Kaspersky Security Center Cloud Console después de la caducidad de la licencia

- Definiciones de licencia

- Provisión de datos

- Datos que se envían a los servidores de Kaspersky

- Datos necesarios para el funcionamiento del espacio de trabajo

- Datos necesarios para el funcionamiento de las aplicaciones administradas

- Datos de usuario procesados de forma local

- Acerca de los documentos legales de Kaspersky Security Center Cloud Console

- Guía de protección

- Planificar la arquitectura de Kaspersky Security Center Cloud Console

- Cuentas y autenticación

- Gestión de la protección de dispositivos cliente

- Configuración de la protección para aplicaciones administradas

- Transferencia de eventos a sistemas de terceros

- Recomendaciones de seguridad para sistemas de información de terceros

- Recomendaciones para usar las aplicaciones de seguridad de Kaspersky

- Interfaz de Kaspersky Security Center Cloud Console

- Configuración inicial de Kaspersky Security Center Cloud Console

- Administración de los espacios de trabajo

- Acerca de la administración de los espacios de trabajo en Kaspersky Security Center Cloud Console

- Guía de inicio rápido de Kaspersky Security Center Cloud Console

- Cómo abrir el espacio de trabajo de Kaspersky Security Center Cloud Console

- Regreso a la lista de espacios de trabajo

- Cerrar sesión en Kaspersky Security Center Cloud Console

- Administración de la empresa y la lista de espacios de trabajo

- Administrar el acceso a la empresa y sus espacios de trabajo

- Restablecimiento de la contraseña

- Modificación de la configuración de una cuenta en Kaspersky Security Center Cloud Console

- Cambiar una dirección de correo electrónico

- Cambiar una contraseña

- Uso de la verificación de dos pasos

- Acerca de la verificación de dos pasos

- Escenario: configuración de la verificación de dos pasos

- Configuración de la verificación de dos pasos por SMS

- Configurar la verificación en dos pasos a través de una aplicación de autenticación

- Cambio de su número de teléfono

- Desactivación de la verificación de dos pasos

- Eliminación de una cuenta en Kaspersky Security Center Cloud Console

- Selección de los centros de datos usados para guardar información de Kaspersky Security Center Cloud Console

- Acceso a los servidores de DNS públicos

- Escenario: creación de una jerarquía de servidores de administración administrados a través de Kaspersky Security Center Cloud Console

- Migración a Kaspersky Security Center Cloud Console

- Acerca de la migración desde Kaspersky Security Center Web Console

- Métodos de migración a Kaspersky Security Center Cloud Console

- Escenario: Migración sin una jerarquía de Servidores de administración

- Asistente de migración

- Paso 1. Exportación de dispositivos administrados, objetos y configuraciones administradas desde Kaspersky Security Center Web Console

- Paso 2. Importación del archivo de exportación en Kaspersky Security Center Cloud Console

- Paso 3. Reinstalación del Agente de red en dispositivos administrados a través de Kaspersky Security Center Cloud Console

- Migración con una jerarquía de Servidores de administración

- Escenario: migración de dispositivos con sistemas operativos Linux o macOS

- Escenario: Migración inversa de Kaspersky Security Center Cloud Console a Kaspersky Security Center

- Migración con Servidores de administración virtuales

- Acerca de la migración de Pro View a Expert View:

- Acerca de la migración desde Kaspersky Security Center Web Console

- Asistente de inicio rápido

- Acerca del asistente de inicio rápido

- Inicio del asistente de inicio rápido

- Paso 1. Seleccionar paquetes de instalación para descargar

- Paso 2. Configuración de un servidor proxy

- Paso 3. Configurar Kaspersky Security Network

- Paso 4. Configuración de la administración de actualizaciones de terceros

- Paso 5. Creación de una configuración básica de protección de la red

- Paso 6. Cerrar el asistente de inicio rápido

- Despliegue inicial de las aplicaciones de Kaspersky

- Escenario: despliegue inicial de aplicaciones de Kaspersky

- Crear paquetes de instalación para aplicaciones de Kaspersky.

- Distribución de paquetes de instalación a servidores de administración secundarios

- Crear un paquete de instalación independiente para el Agente de red

- Ver la lista de paquetes de instalación independientes

- Crear un paquete de instalación personalizado

- Requisitos para un punto de distribución

- Ajustes del paquete de instalación del Agente de red

- Infraestructura virtual

- Uso del Agente de red para Windows, Linux y macOS: comparación

- Definir ajustes para instalaciones remotas en dispositivos Unix

- Reemplazo de aplicaciones de seguridad de terceros

- Opciones para la instalación manual de aplicaciones

- Despliegue forzado con la tarea de instalación remota de Kaspersky Security Center Cloud Console

- Asistente de despliegue de la protección

- Paso 1. Iniciar Asistente de despliegue de la protección

- Paso 1. Seleccionar el paquete de instalación

- Paso 2. Seleccionar la versión del Agente de red

- Paso 3. Seleccionar los dispositivos

- Paso 4. Configurar la tarea de instalación remota

- Paso 5. Opciones de reinicio

- Paso 6. Eliminar aplicaciones incompatibles antes de la instalación

- Paso 7. Mover los dispositivos a Dispositivos administrados

- Paso 8. Seleccionar cuentas con acceso a los dispositivos

- Paso 9. Iniciar la instalación

- Configuración de la red para interactuar con servicios externos

- Preparación de un dispositivo que ejecuta Astra Linux en el modo de entorno de software cerrado para la instalación del Agente de red

- Preparación de un dispositivo Linux e instalación del Agente de red en un dispositivo Linux de forma remota

- Instalar aplicaciones mediante una tarea de instalación remota

- Inicio y detención de aplicaciones de Kaspersky

- Administración de dispositivos móviles

- Capacidades de detección y respuesta

- Descubrir dispositivos en red y crear grupos de administración

- Escenario: Descubrir dispositivos conectados a la red

- Sondeo de red

- Ajuste de puntos de distribución y puertas de enlace de conexión

- Cálculo de la cantidad de puntos de distribución y su configuración

- Configuración estándar de puntos de distribución: oficina única

- Configuración estándar de puntos de distribución: varias oficinas remotas pequeñas

- Designación manual de puntos de distribución

- Modificar la lista de puntos de distribución para un grupo de administración

- Uso de un punto de distribución como servidor push

- Uso de la opción "No desconectarse del Servidor de administración" para proporcionar conectividad continua entre un dispositivo administrado y el Servidor de administración

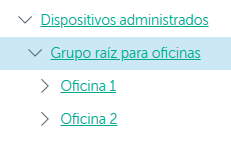

- Creación de grupos de administración

- Crear reglas de movimiento de dispositivos

- Copiar reglas de movimiento de dispositivos

- Condiciones para una reglas de movimiento de dispositivos

- Agregar dispositivos a un grupo de administración en forma manual

- Traslado manual de dispositivos o clústeres al grupo de administración

- Configuración de reglas de retención para dispositivos no asignados

- Configurar la protección de la red

- Escenario: Configurar la protección de la red

- Acerca de la administración de la seguridad centrada en el dispositivo y centrada en el usuario

- Configuración y propagación de directivas: enfoque centrado en el dispositivo

- Configuración y propagación de directivas: enfoque centrado en el usuario

- Ajustes de la directiva del Agente de red

- Comparación de la configuración de la directiva del Agente de red por sistemas operativos

- Configuración manual de la directiva de Kaspersky Endpoint Security

- Configuración manual de la tarea de grupo para actualizar Kaspersky Endpoint Security

- Tareas

- Acerca de las tareas

- Acerca del alcance de las tareas

- Crear una tarea

- Ver la lista de tareas

- Iniciar una tarea manualmente

- Iniciar una tarea para los dispositivos seleccionados

- Configuración y propiedades generales de las tareas

- Exportar una tarea

- Importar una tarea

- Ver resultados de la ejecución de tareas almacenados en el Servidor de administración

- Administración de dispositivos cliente

- Configuración de un dispositivo administrado

- Selecciones de dispositivos

- Ver y configurar las acciones para dispositivos inactivos

- Acerca de los estados de los dispositivos

- Configurar cambios de estado para los dispositivos

- Cambiar los dispositivos cliente de Servidor de administración

- Evitar conflictos entre varios Servidores de administración

- Crear perfiles de conexión al Servidor de administración

- Acerca de los clústeres y las matrices de servidores

- Propiedades de un clúster o matriz de servidores

- Etiquetas de dispositivo

- Creación de una etiqueta de dispositivo

- Cambiar el nombre de una etiqueta de dispositivo

- Eliminar una etiqueta de dispositivo

- Ver los dispositivos que tienen asignada una etiqueta

- Ver las etiquetas asignadas a un dispositivo

- Etiquetar dispositivos manualmente

- Quitar etiquetas asignadas a un dispositivo

- Ver las reglas de etiquetado automático de dispositivos

- Modificación de una regla para etiquetar dispositivos automáticamente

- Creación de una regla para etiquetar dispositivos automáticamente

- Ejecución de reglas para etiquetar dispositivos automáticamente

- Eliminación de una regla para etiquetar dispositivos automáticamente

- Cuarentena y Copia de seguridad

- Diagnóstico remoto de dispositivos cliente

- Abrir la ventana de diagnóstico remoto

- Habilitar y deshabilitar el seguimiento para las aplicaciones

- Descargar los archivos de seguimiento de una aplicación

- Eliminar archivos de seguimiento

- Descargar la configuración de las aplicaciones

- Descargar información del sistema desde un dispositivo cliente

- Descargar registros de eventos

- Iniciar, detener o reiniciar la aplicación

- Realizar un diagnóstico remoto de una aplicación y descargar los resultados

- Ejecutar una aplicación en un dispositivo cliente

- Crear un archivo de volcado para una aplicación

- Conexión remota al escritorio de un dispositivo cliente

- Conectarse a un dispositivo a través de Windows Desktop Sharing

- Activación de reglas en modo Aprendizaje inteligente

- Administrar grupos de administración

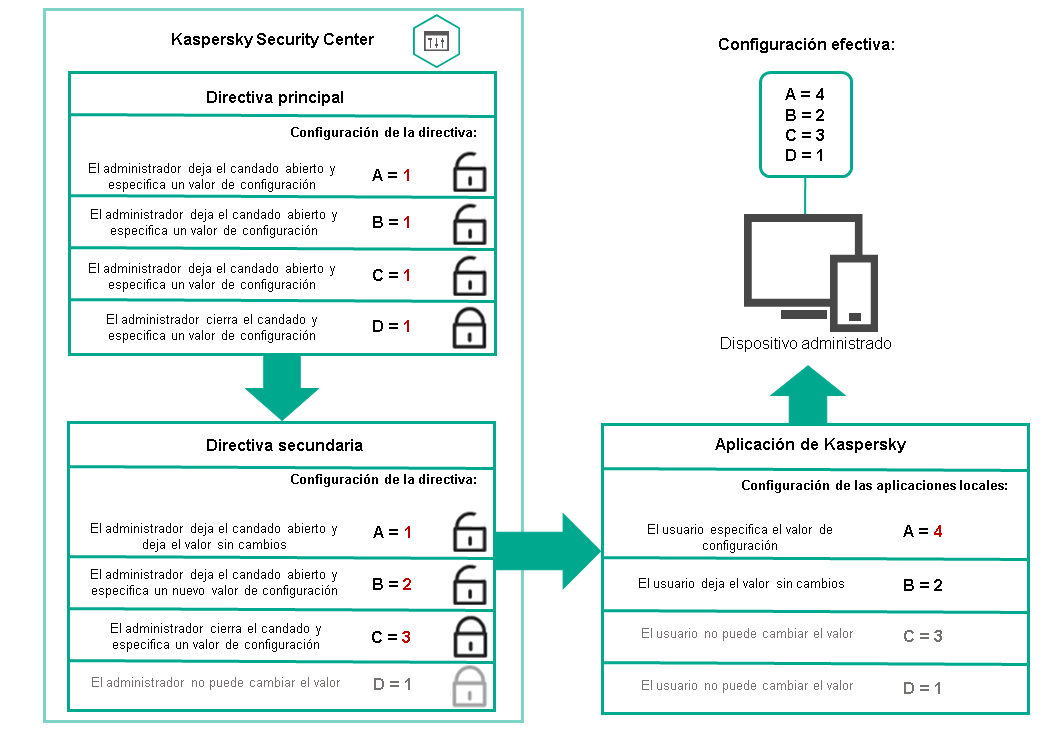

- Directivas y perfiles de directivas

- Acerca de las directivas

- Acerca del candado y el bloqueo de ajustes

- Herencia en las directivas y los perfiles de directivas

- Administración de directivas

- Ver la lista de directivas

- Crear una directiva

- Modificar una directiva

- Ajustes generales de una directiva

- Habilitar y deshabilitar una opción de herencia en las directivas

- Copiar una directiva

- Mover una directiva

- Exportación de una directiva

- Importación de una directiva

- Ver el gráfico de distribución de una directiva

- Activar una directiva automáticamente ante un brote de virus

- Sincronización forzada

- Eliminar una directiva

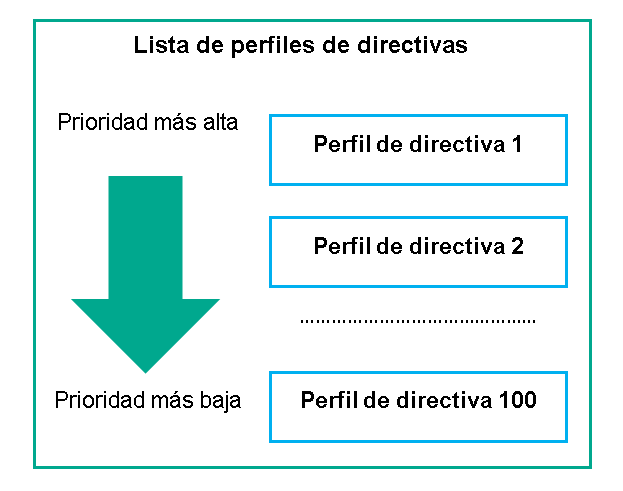

- Administración de perfiles de directivas

- Protección y cifrado de datos

- Usuarios y roles de usuario

- Acerca de las cuentas de usuario

- Agregar una cuenta de un usuario interno

- Acerca de los roles de usuario

- Configurar los derechos de acceso a las funciones de la aplicación. Control de acceso basado en roles

- Asignación de un rol a un usuario o grupo de seguridad

- Creación de roles de usuario

- Editar un rol de usuario

- Editar el alcance de un rol de usuario

- Eliminar un rol de usuario

- Asociación de perfiles de directivas con roles

- Creación de un grupo de seguridad

- Edición de un grupo de seguridad

- Agregar cuentas de usuario a un grupo interno

- Eliminar un grupo de seguridad

- Configuración de la integración de ADFS

- Configuración de la integración con Microsoft Entra ID

- Designación de un usuario como propietario de un dispositivo

- Asignar a un usuario como propietario del dispositivo tras instalar el Agente de red

- Administración de revisiones de objetos

- Kaspersky Security Network (KSN)

- Eliminación de objetos

- Actualización de las bases de datos y las aplicaciones de Kaspersky

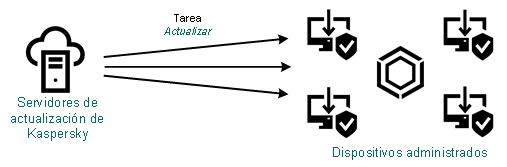

- Escenario: actualización periódica de las bases de datos y aplicaciones de Kaspersky

- Acerca de la actualización de las bases de datos, los módulos de software y las aplicaciones de Kaspersky

- Crear una tarea para descargar las actualizaciones en los repositorios de los puntos de distribución

- Configuración de los dispositivos administrados para recibir actualizaciones solo desde los puntos de distribución

- Habilitación y deshabilitación de actualizaciones automáticas y parches para componentes de Kaspersky Security Center Cloud Console

- Instalación automática de actualizaciones para Kaspersky Endpoint Security para Windows

- Acerca de los estados de actualización

- Aprobar y rechazar actualizaciones de software

- Usar archivos diff para actualizar las bases de datos y los módulos de software de Kaspersky

- Actualizar las bases de datos y los módulos de software de Kaspersky en dispositivos sin conexión

- Actualización de las bases de datos de Kaspersky Security for Windows Server

- Administración de aplicaciones de terceros en dispositivos cliente

- Limitaciones de Administración de vulnerabilidades y parches

- Disponibilidad de funciones Administración de vulnerabilidades y parches en modo comercial y de prueba y bajo varias opciones de licencia

- Acerca de las aplicaciones de terceros

- Actualizaciones para el software de terceros

- Escenario: Actualización de software de terceros

- Instalación de actualizaciones para el software de terceros

- Crear la tarea Buscar vulnerabilidades y actualizaciones requeridas

- Configuración de la tarea Buscar vulnerabilidades y actualizaciones requeridas

- Crear la tarea Instalar actualizaciones requeridas y reparar vulnerabilidades

- Agregar reglas de instalación de actualizaciones

- Crear la tarea Instalar actualizaciones de Windows Update

- Ver información sobre las actualizaciones disponibles para el software de terceros

- Exportar la lista de actualizaciones de software disponibles a un archivo

- Aprobar y rechazar actualizaciones de software de terceros

- Actualización automática de aplicaciones de terceros

- Encontrar y corregir vulnerabilidades de software

- Reparación de vulnerabilidades de software

- Crear la tarea Reparar vulnerabilidades

- Crear la tarea Instalar actualizaciones requeridas y reparar vulnerabilidades

- Agregar reglas de instalación de actualizaciones

- Ver información sobre las vulnerabilidades de software detectadas en todos los dispositivos administrados

- Ver información sobre las vulnerabilidades de software detectadas en un dispositivo administrado específico

- Ver estadísticas de las vulnerabilidades presentes en los dispositivos administrados

- Exportar la lista de vulnerabilidades de software a un archivo

- Ignorar vulnerabilidades de software

- Escenario: encontrar y corregir vulnerabilidades de software

- Configurar el período máximo de almacenamiento para la información sobre las vulnerabilidades reparadas

- Administración de las aplicaciones que se ejecutan en los dispositivos cliente

- Uso de Control de aplicaciones para administrar archivos ejecutables

- Modos y categorías de Control de aplicaciones

- Obtener y ver una lista de aplicaciones instaladas en los dispositivos cliente

- Obtener y ver una lista de archivos ejecutables instalada en dispositivos cliente

- Crear una categoría de aplicaciones con contenido agregado manualmente

- Crear una categoría de aplicaciones con archivos ejecutables de dispositivos específicos

- Visualización de la lista de categorías de aplicaciones

- Configurar Control de aplicaciones en la directiva de Kaspersky Endpoint Security para Windows

- Agregar archivos ejecutables vinculados a eventos a una categoría de aplicaciones

- Crear un paquete de instalación de una aplicación de terceros desde la base de datos de Kaspersky

- Ver y modificar la configuración de un paquete de instalación de una aplicación de terceros desde la base de datos de Kaspersky

- Configuración de un paquete de instalación de una aplicación de terceros desde la base de datos de Kaspersky

- Etiquetas de aplicación

- Configuración del Servidor de administración

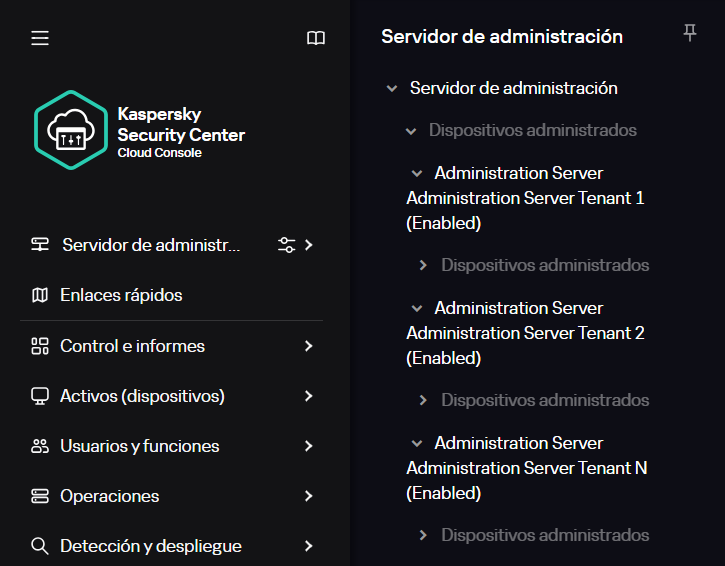

- Creación de una jerarquía de servidores de administración: agregar un Servidor de administración secundario

- Configuración del plazo de almacenamiento de eventos relacionados con los dispositivos eliminados

- Agrupación de mensajes de correo electrónicos sobre eventos

- Limitaciones en la administración de Servidores de administración secundarios que se ejecutan de forma local a través de Kaspersky Security Center Cloud Console

- Ver la lista de servidores de administración secundarios

- Eliminar una jerarquía de servidores de administración

- Configuración de la interfaz

- Administración de servidores de administración virtuales

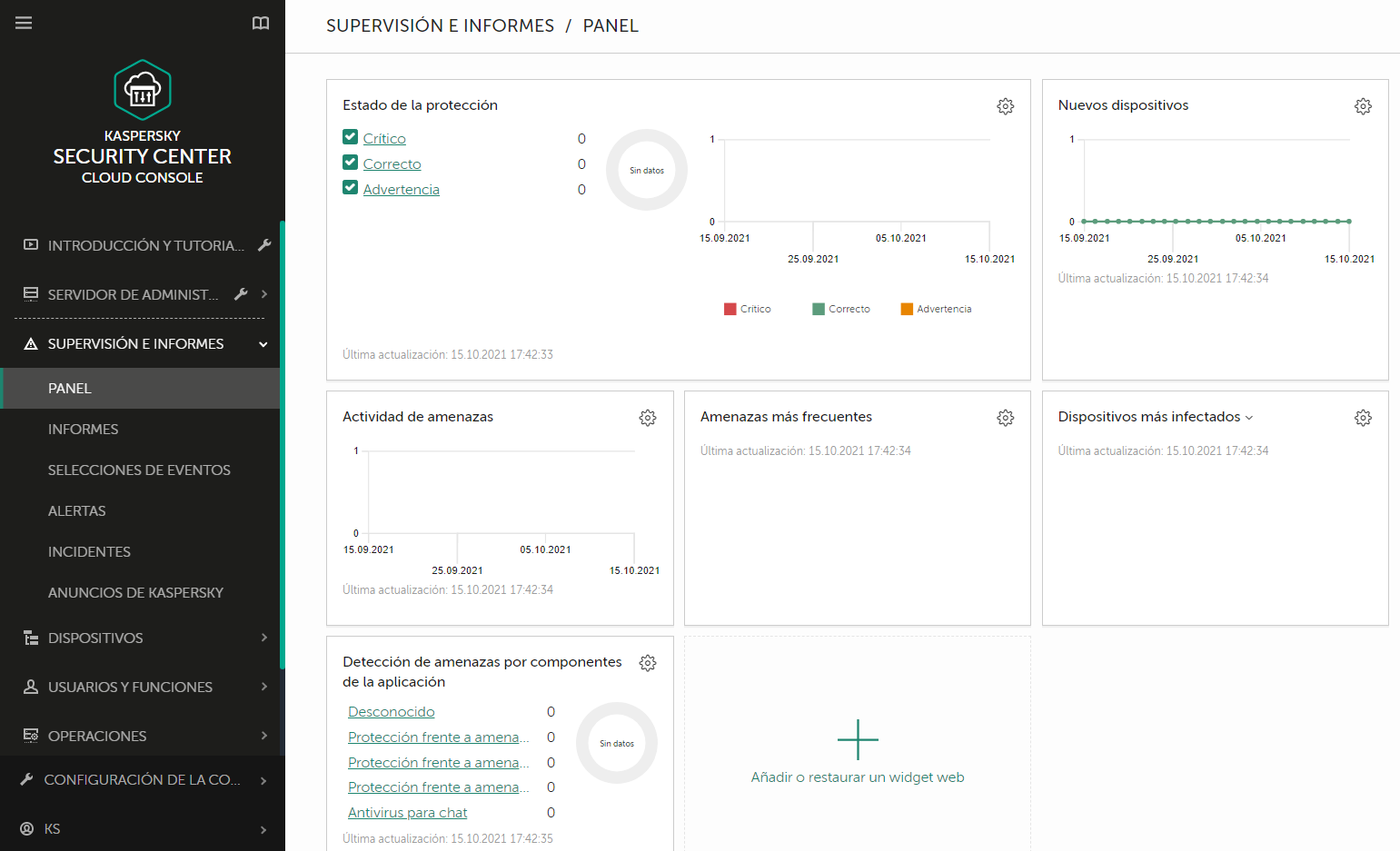

- Supervisión e informes

- Escenario: Supervisión y generación de informes

- Acerca de los tipos de funciones de supervisión y generación de informes

- Panel y widgets

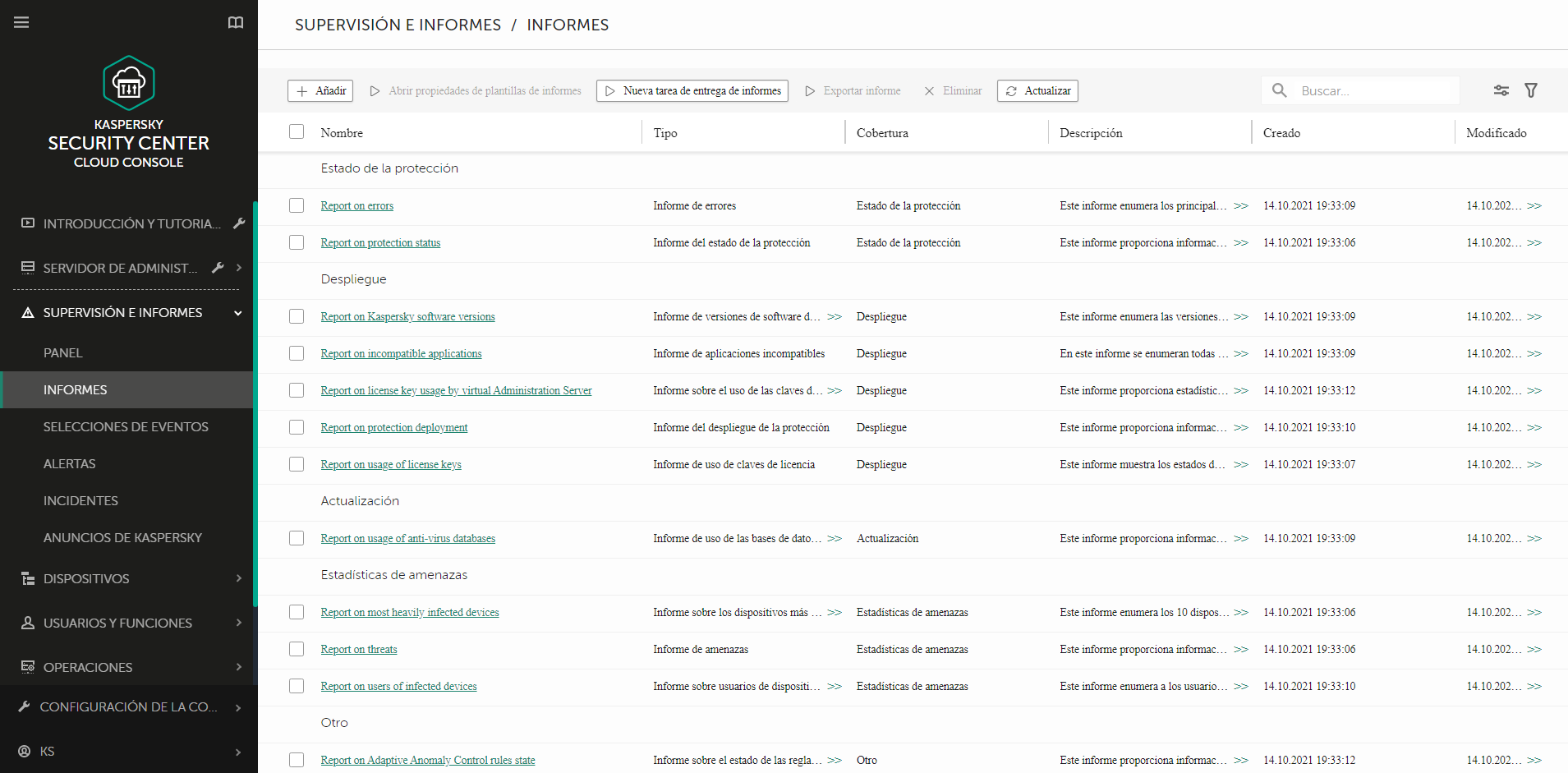

- Informes

- Eventos y selecciones de eventos

- Acerca de los eventos de Kaspersky Security Center Cloud Console

- Eventos de los componentes de Kaspersky Security Center Cloud Console

- Utilización de selecciones de eventos

- Crear una selección de eventos

- Editar una selección de eventos

- Ver una lista de una selección de eventos

- Exportar una selección de eventos

- Importar una selección de eventos

- Ver los detalles de un evento

- Exportar eventos a un archivo

- Acceder al historial de un objeto desde un evento

- Registro de información sobre eventos para tareas y directivas

- Eliminar eventos

- Eliminación de selecciones de eventos

- Notificaciones y estados de los dispositivos

- Novedades de Kaspersky

- Recepción de una advertencia de caducidad de la licencia

- Cloud Discovery

- Diagnóstico remoto de dispositivos cliente

- Abrir la ventana de diagnóstico remoto

- Habilitar y deshabilitar el seguimiento para las aplicaciones

- Descargar los archivos de seguimiento de una aplicación

- Eliminar archivos de seguimiento

- Descargar la configuración de las aplicaciones

- Descargar información del sistema desde un dispositivo cliente

- Descargar registros de eventos

- Iniciar, detener o reiniciar la aplicación

- Realizar un diagnóstico remoto de una aplicación y descargar los resultados

- Ejecutar una aplicación en un dispositivo cliente

- Crear un archivo de volcado para una aplicación

- Ejecución de diagnósticos remotos en un dispositivo cliente basado en Linux

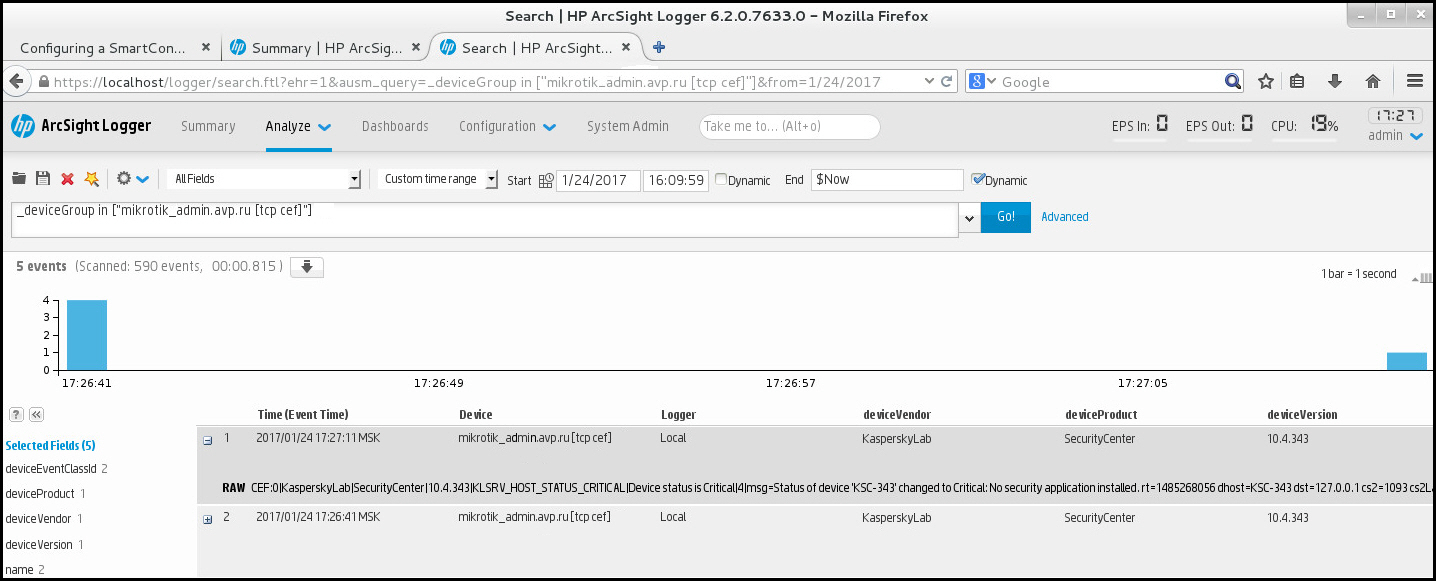

- Exportación de eventos a sistemas SIEM

- Configurar la exportación de eventos a sistemas SIEM

- Antes de comenzar

- Acerca de la exportación de eventos

- Configuración de la exportación de eventos en un sistema SIEM

- Marcar los eventos que se exportarán a un sistema SIEM en formato Syslog

- Acerca de la exportación de eventos en formato Syslog

- Configuración de Kaspersky Security Center Cloud Console para exportar eventos al sistema SIEM

- Ver los resultados de la exportación

- Guía de inicio rápido para proveedores de servicios administrados (MSP)

- Acerca de Kaspersky Security Center Cloud Console

- Guía de inicio rápido de Kaspersky Security Center Cloud Console

- Recomendaciones para administrar los dispositivos de sus clientes

- Esquema de despliegue típico para MSP

- Escenario: Despliegue de la protección (administración de inquilinos a través de los Servidores de administración virtual)

- Escenario: Despliegue de la protección (administración de inquilinos a través de los grupos de administración)

- Uso conjunto de Kaspersky Security Center y Kaspersky Security Center Cloud Console

- Licencias de aplicaciones de Kaspersky para los MSP

- Capacidades de supervisión e informes para los MSP

- Trabajo con Kaspersky Security Center Cloud Console en un entorno de nube

- Opciones de licencia en un entorno de nube

- Preparación para trabajar en un entorno de nube a través de Kaspersky Security Center Cloud Console

- Asistente de configuración del entorno de nube en Kaspersky Security Center Cloud Console

- Paso 1. Comprobar los complementos y paquetes de instalación necesarios

- Paso 2. Selección del método de activación de la aplicación

- Paso 3. Selección del entorno de nube y autorización

- Paso 4. Sondeo de segmentos y configuración de la sincronización con la nube

- Paso 5. Seleccionar una aplicación para crear una directiva y tareas para

- Paso 6. Configuración de Kaspersky Security Network para Kaspersky Security Center Cloud Console

- Paso 7. Creación de una configuración de protección inicial

- Sondeo de segmentos de red a través de Kaspersky Security Center Cloud Console

- Añadir conexiones para el sondeo de segmentos de la nube a través de Kaspersky Security Center Cloud Console

- Eliminar conexiones para el sondeo de segmentos de nube

- Configuración de la programación de sondeo a través de Kaspersky Security Center Cloud Console

- Ver los resultados del sondeo del segmento de la nube a través de Kaspersky Security Center Cloud Console

- Ver las propiedades de dispositivos de la nube a través de Kaspersky Security Center Cloud Console

- Sincronización con la nube: Configuración de la regla de movimiento

- Instalación remota de aplicaciones en máquinas virtuales de Azure

- Ponerse en contacto con el Soporte técnico

- Fuentes de información acerca de la aplicación

- Problemas conocidos

- Glosario

- Actualización

- Actualización disponible

- Administración centralizada de aplicaciones

- Administración directa de aplicaciones

- Administrador de Kaspersky Security Center Cloud Console

- Agente de autenticación

- Agente de red

- Aplicación incompatible

- Archivo de clave

- Bases de datos antivirus

- Brote de virus

- Clave activa

- Clave de acceso de AWS IAM

- Clave de licencia adicional (o de reserva)

- Cloud Discovery

- Complemento web de administración

- Configuración de la tarea

- Configuración de programa

- Consola de administración de AWS

- Cuarentena

- Cuenta en Kaspersky Security Center Cloud Console

- Directiva

- Dispositivo administrado

- Dispositivo con protección de UEFI

- Dominio de difusión

- Espacio de trabajo

- Estado de protección

- Estado de protección de la red

- Etiqueta de aplicación

- Etiqueta del dispositivo

- Función de IAM

- Gravedad de un evento

- Grupo de administración

- HTTPS

- Identity and Access Management (IAM)

- Imagen de máquina de Amazon (AMI)

- Instalación forzada

- Instalación local

- Instalación remota

- Instancia de Amazon EC2

- Interfaz de programación de aplicaciones de AWS (API de AWS)

- JavaScript

- Kaspersky Next Expert View

- Kaspersky Private Security Network (KPSN)

- Kaspersky Security Network (KSN)

- Lightweight Nagent (LWNGT)

- Network Location Awareness (NLA)

- Nivel de importancia del parche

- Operador de Kaspersky Security Center Cloud Console

- Paquete de instalación

- Perfil de directiva

- Periodo de vigencia de la licencia

- Propietario del dispositivo

- Protección antivirus para redes

- Puerta de enlace de conexión

- Punto de distribución

- Repositorio de eventos

- Restauración

- Servidor de administración

- Servidor de administración doméstico

- Servidor de administración virtual

- Servidores de actualizaciones de Kaspersky

- SSL

- Tarea

- Tarea de grupo

- Tarea local

- Tarea para dispositivos específicos

- Umbral de actividad viral

- Usuario de IAM

- Vulnerabilidad

- Zona desmilitarizada (DMZ)

- Información sobre el código de terceros

- Avisos de marcas registradas

Ayuda de Kaspersky Security Center Cloud Console

|

Descubra las novedades de la última versión de la aplicación. |

|

Configurar la protección de la red Administre la seguridad de una organización configurando las directivas y tareas de las aplicaciones de Kaspersky de acuerdo con los requisitos de la organización. |

|

Requisitos de hardware y software Compruebe qué sistemas operativos y versiones de aplicaciones son compatibles. |

|

Aplicaciones de Kaspersky: actualización regular de las bases de datos y los módulos de software Mantenga la fiabilidad del sistema de protección. |

|

Licencias de Kaspersky Security Center Cloud Console Obtenga más información sobre el funcionamiento de Kaspersky Security Center Cloud Console en el modo de prueba y en el modo comercial |

|

Vea su infraestructura, los estados de protección de los dispositivos en red y las estadísticas para administrar el estado actual de protección de su organización. También puede usar informes. |

|

Comience a trabajar con su espacio de trabajo, configure Kaspersky Security Center Cloud Console según sus necesidades. |

|

Administración de vulnerabilidades y parches Busque y corrija vulnerabilidades en las aplicaciones de otros desarrolladores. |

|

Migración a Kaspersky Security Center Cloud Console Migre sus grupos de administración y objetos relacionados existentes de Kaspersky Security Center en las instalaciones a Kaspersky Security Center Cloud Console. |

|

Exportación de eventos a sistemas SIEM Configura la Exportación de eventos a sistemas SIEM mediante el protocolo Syslog. |

|

Descubrimiento de dispositivos conectados a la red Descubra los dispositivos existentes y nuevos en la red de su organización. |

|

Protege máquinas virtuales en entornos de nube: Amazon Web Services, Microsoft Azure, Google Cloud Platform. |

|

Ajuste de puntos de distribución y/o puertas de enlace de conexión Configure sus puntos de distribución. |

|

Guía de inicio rápido para proveedores de servicios gestionados (MSP) Aprenda cómo trabajar con Kaspersky Security Center Cloud Console, si es administrador de MSP. |

|

Aplicaciones de Kaspersky: despliegue centralizado Despliegue aplicaciones de Kaspersky. |

|

|

Novedades

Actualización de abril de 2025

Esta actualización de Kaspersky Security Center Cloud Console incluye las siguientes mejoras:

- Kaspersky Security Center Cloud Console ahora admite las siguientes aplicaciones de Kaspersky:

- Kaspersky Embedded Systems Security 3.4 para Linux

- Kaspersky Endpoint Security 12.2 para Linux

- Kaspersky Endpoint Security 12.8 for Windows

- Cargue y ejecute una aplicación (o script) para realizar diagnósticos en un dispositivo administrado. Ahora puede cargar la carpeta o el archivo comprimido que contiene el archivo ejecutable, o directamente el archivo ejecutable. Una vez ejecutada correctamente la aplicación, puede descargar los resultados de la ejecución.

- La información sobre los usuarios que en un momento dado están conectados al dispositivo administrado ahora se muestra en la sección General → Sesiones de la ventana de propiedades del dispositivo.

- Nuevo idioma compatible: la infraestructura de Kaspersky Security Center Cloud Console está disponible en el idioma chino simplificado.

- Mejoras en la experiencia del usuario:

- Los paquetes de instalación disponibles se muestran en una pestaña.

- Puede cambiar la configuración de la página de inicio a través de la nueva sección Enlaces rápidos. De forma predeterminada, la pestaña Ajustes de la página de inicio de la sección Enlaces rápidos se establece como página de inicio.

- Se realiza una actualización de la navegación a través de los grupos de administración: puede ir al subgrupo requerido haciendo clic en el enlace con su nombre en la ruta al grupo de administración.

- La sección Fijado del menú principal ahora se llama Marcadores. Puede añadir secciones de Kaspersky Security Center Cloud Console a marcadores para acceder a ellas rápidamente.

Actualización de febrero de 2025

Con esta actualización, Kaspersky Security Center Cloud Console se abre y funciona más rápido.

Actualización de octubre de 2024

Esta actualización de Kaspersky Security Center Cloud Console incluye las siguientes mejoras:

- Hemos mejorado la integración con Microsoft Entra ID. Ahora, cuando un usuario cierra sesión en la cuenta de Microsoft Entra ID que se usó para la autenticación en Kaspersky Security Center Cloud Console, la sesión también termina para Kaspersky Security Center Cloud Console y la sesión del usuario se cierra automáticamente en la consola.

- Ahora puede ver y descargar revisiones de directivas. Kaspersky Security Center Cloud Console le permite ver un informe en formato HTML o guardar la revisión en un archivo JSON.

- Kaspersky Security Center Cloud Console ahora muestra el último estado de la tarea conocido por el Servidor de administración.

- El Informe sobre ataques de red ahora incluye la dirección MAC y el puerto del dispositivo atacante.

- Ahora puede cerrar el panel derecho haciendo clic en cualquier lugar fuera del panel. Si realiza algún cambio en el panel y luego intenta cerrarlo haciendo clic fuera del panel, aparecerá una ventana de confirmación.

- El encabezado de la tabla ahora permanece anclado en la parte superior cuando se desplaza por la tabla.

Actualización de septiembre de 2024

Esta actualización de Kaspersky Security Center Cloud Console incluye las siguientes mejoras:

- Compatible con Kaspersky Endpoint Agent 4.0.

- Varias versiones antiguas de navegadores ya no son compatibles (Chrome anterior a la versión 128, Edge anterior a la versión 128, Firefox ESR anterior a la versión 115, Safari anterior a la versión 17.6).

Actualización de abril de 2024

Esta actualización de Kaspersky Security Center Cloud Console incluye las siguientes características y mejoras:

- Una función nueva de Cloud Discovery. Esta función Cloud Discovery le permite supervisar el uso de servicios en la nube en dispositivos administrados con Windows y bloquear el acceso a los servicios en la nube que considere no deseados. Cloud Discovery rastrea los intentos del usuario de acceder a estos servicios mediante navegadores y aplicaciones de escritorio.

- Integración con Microsoft Entra ID para permitir a los usuarios de su organización iniciar sesión en Kaspersky Security Center Cloud Console con sus credenciales de cuenta de Microsoft Entra ID. Tenga en cuenta que esta función no está disponible en la Federación Rusa.

- Ahora puede crear perfiles de conexión para conectar el Agente de red al Servidor de administración. Los perfiles de conexión permiten que los usuarios de ordenadores portátiles fuera de la oficina cambien el método de conexión a un Servidor de administración o entre Servidores de administración, según la ubicación actual del dispositivo en la red de la empresa.

- Ahora puede abrir la lista de sus espacios de trabajo directamente desde el menú principal de la aplicación.

- Se añadieron dos nuevos idiomas: chino tradicional y chino simplificado.

- La configuración de almacenamiento de eventos predeterminada en la configuración de la tarea se cambió de Guardar todos los eventos a Guardar solo los resultados de ejecución de la tarea. Esta opción reduce el consumo de espacio en la base de datos del espacio de trabajo. El cambio afecta solo a las tareas creadas para Kaspersky Security Center. Esta configuración permanece sin modificaciones en las tareas para las aplicaciones de seguridad de Kaspersky.

- Kaspersky Security Center Cloud Console ahora también le notifica sobre la eliminación planificada de su espacio de trabajo 7 y 30 días después de que la última clave de licencia se elimine del espacio de trabajo o caduque. Esto le dará más tiempo para comprar otra licencia y añadir su clave de licencia al espacio de trabajo.

- Las infraestructuras de Kaspersky Business Hub y Kaspersky Security Center Cloud Console ahora son compatibles con las licencias de Kaspersky Next. El logotipo de la aplicación se cambia automáticamente de acuerdo con la licencia que utilice.

- Kaspersky Security Center Cloud Console ahora admite las siguientes aplicaciones de Kaspersky:

- Kaspersky Endpoint Security for Windows, versión 12.4

- Kaspersky Endpoint Security 12.0 for Mac, parche A

- Cuando migra de una aplicación de seguridad de Kaspersky a otra y la aplicación actual está protegida con contraseña, puede especificar la contraseña de desinstalación directamente en las propiedades de la tarea de instalación remota.

- Ahora puede personalizar el menú principal de la aplicación al anclar o desanclar sus secciones de menú favoritas. Las secciones ancladas se añaden al área Fijado para un acceso rápido.

- Interfaz de la aplicación y experiencia del usuario optimizadas cuando selecciona la opción Al completar otra tarea mientras programa una tarea.

- El informe sobre el hardware ahora puede incluir información sobre dispositivos macOS.

- Puede seleccionar uno o más dispositivos cliente en la lista de dispositivos y, luego, iniciar una tarea creada previamente para ellos.

Actualización de febrero de 2024

Esta actualización de Kaspersky Security Center Cloud Console incluye las siguientes características y mejoras:

- En la lista de dispositivos administrados, ahora puede seleccionar un dispositivo o varios dispositivos y, luego, asignar una tarea existente para que se ejecute en los dispositivos seleccionados. El alcance del dispositivo actual de la tarea se reemplazará con los dispositivos que seleccionó.

- Ahora puede asignar etiquetas de dispositivo a varios dispositivos o eliminar etiquetas de dispositivo de varios dispositivos a la vez. En la lista de dispositivos administrados, seleccione los dispositivos y, luego, especifique qué etiquetas desea asignar o eliminar de los dispositivos seleccionados.

- Se optimizaron la apariencia y la experiencia de usuario de la lista de dispositivos administrados. Se añadió una nueva columna Etiquetas y la capacidad de filtrar dispositivos por etiquetas de dispositivo.

Actualización de enero de 2024

Kaspersky Security Center Cloud Console ahora es compatible con Kaspersky Endpoint Security 12.4 para Windows.

Actualización de diciembre de 2023

Esta actualización de Kaspersky Security Center Cloud Console incluye las siguientes características y mejoras:

- Ahora, puede verificar la conexión a un sistema SIEM.

- Kaspersky Security Center Cloud Console ahora admite el sondeo de un controlador de dominio de Microsoft Active Directory y un controlador de dominio Samba a través de un punto de distribución basado en Linux.

- Diagnóstico remoto de dispositivos administrados basados en Linux.

- Kaspersky Security Center Cloud Console ahora es compatible con las siguientes aplicaciones de Kaspersky:

- Kaspersky Endpoint Security para Windows versión 12.3 Parche A

- Kaspersky Endpoint Security 12.0 para Linux

- Kaspersky Endpoint Security 12.0 for Mac

- Kaspersky Endpoint Agent 3.16

- Kaspersky Embedded Systems Security 3.3 para Windows:

- Se ocultaron dos secciones de la interfaz del menú principal como fuera del alcance de la funcionalidad de la aplicación:

- Hemos actualizado el texto del Acuerdo de procesamiento de datos para Kaspersky Security Center Cloud Console.

- Ya no se admiten varias versiones de navegadores antiguos (Firefox ESR anterior a la versión 102).

Actualización de septiembre de 2023

Esta actualización de Kaspersky Security Center Cloud Console incluye las siguientes características y mejoras:

- Kaspersky Security Center Cloud Console ahora es compatible con Kaspersky Embedded Systems Security 3.3 para Linux.

- Kaspersky Security Center Cloud Console ahora es compatible con Kaspersky Endpoint Security 12.2 para Windows.

- Optimización de la interfaz de usuario al trabajar con la lista de usuarios en la sección Activos (dispositivos).

Actualización de junio de 2023

Esta actualización de Kaspersky Security Center Cloud Console incluye las siguientes características y mejoras:

- Se publicó una nueva Guía para reforzar la seguridad. Le recomendamos que lea atentamente la guía y siga las recomendaciones de seguridad para configurar Kaspersky Security Center Cloud Console y su infraestructura de red.

- Kaspersky Security Center Cloud Console ahora es compatible con Kaspersky Endpoint Security 11.3 for Mac.

- Kaspersky Security Center Cloud Console ahora es compatible con Kaspersky Endpoint Security 11.4 para Linux.

- Puede usar Kaspersky Security Center Web Console para exportar selecciones de eventos a un archivo, y luego importar las selecciones de eventos a Kaspersky Security Center Windows o Kaspersky Security Center Linux.

- Ahora puede usar un punto de distribución como servidor push para los dispositivos administrados por el Agente de red. Esta función le permite asegurarse de que se establezca una conectividad continua entre un dispositivo administrado y el Servidor de administración.

- Reorganización de la sección de ajustes para integrar Kaspersky Security Center Cloud Console con otras aplicaciones de Kaspersky.

- Reorganización de la interfaz de usuario de la sección Diagnósticos remotos.

- Ahora puede guardar información sobre todos los dispositivos incluidos en una selección de dispositivos en un archivo CSV a la vez.

- Una serie de mejoras en la interfaz de usuario y la usabilidad, incluida la capacidad de seleccionar todos los elementos de una tabla.

Actualización de marzo de 2023

Esta actualización de Kaspersky Security Center Cloud Console incluye las siguientes características y mejoras:

- Kaspersky Security Center Cloud Console ahora admite clústeres y matrices de servidores como dispositivos administrados. Si se instala una aplicación de Kaspersky en un nodo de clúster, el Agente de red envía esta información al Servidor de administración. En Web Console, los clústeres y las matrices de servidores se enumeran aparte de otros dispositivos administrados. Usted administra cada clúster o matriz de servidores como un objeto individual e inseparable.

- Kaspersky Security Center Cloud Console ahora es compatible con Kaspersky Endpoint Security 12.0 para Windows.

- La cantidad máxima de entradas que se puede incluir en un informe se incrementó a 2500 para un informe en Web Console y hasta 10 000 para un informe que exporta a un archivo.

- Ahora puede escoger incluir o no los dispositivos administrados con el estado Correcto en el informe de estado de protección.

- Ahora puede activar Kaspersky Security Center Cloud Console mediante una de las siguientes licencias o puede añadir las claves de licencia de las siguientes licencias a un espacio de trabajo existente:

- Kaspersky Symphony Security

- Kaspersky Symphony EDR

- Kaspersky Symphony MDR

- Kaspersky Symphony XDR

- Se ha lanzado una edición especial de Agente de red para Windows XP.

- El Agente de red actualizado para Linux es compatible con el servicio del Proxy de KSN. Junto con los puntos de distribución basados en Windows, ahora puede usar puntos de distribución basados en Linux para reenviar solicitudes de Kaspersky Security Network (KSN) desde los dispositivos administrados. Esta función le permite redistribuir y optimizar el tráfico en la red.

- El Agente de red actualizado para Linux es compatible con la función de Registro de aplicaciones. El Agente de red puede elaborar una lista de las aplicaciones instaladas en un dispositivo administrado con base en Linux y, luego, transmitir la lista al Servidor de administración.

- Puede usar Kaspersky Security Center Cloud Console para exportar directivas y tareas a un archivo, y luego importar las directivas y tareas a Kaspersky Security Center Windows o Kaspersky Security Center Linux.

Actualización de noviembre de 2022

Esta actualización de Kaspersky Security Center Cloud Console incluye las siguientes características y mejoras:

- Kaspersky Security Center Cloud Console ahora es compatible con Kaspersky Endpoint Security 11.3 para Linux.

- Kaspersky Security Center Cloud Console ahora es compatible con Kaspersky Managed Endpoint Detection and Response 2.1.18.

- Kaspersky Security Center Cloud Console ahora admite versiones actualizadas de Kaspersky Endpoint Security for Mac 11.2 y 11.2.1, para admitir macOS 13.

- Se actualizaron los vídeos en la sección Introducción y tutoriales.

Actualización de octubre de 2022

Esta actualización de Kaspersky Security Center Cloud Console incluye las siguientes características y mejoras:

- Hemos actualizado el texto del Acuerdo de procesamiento de datos para Kaspersky Security Center Cloud Console.

- Ahora, la infraestructura de Kaspersky Security Center Cloud Console le notifica si un espacio de trabajo no tiene una clave de licencia activa y puede eliminarse si no agrega una nueva clave de licencia.

- Kaspersky Security Center Cloud Console ahora es compatible con Kaspersky Endpoint Security 11.11.0 para Windows.

- Kaspersky Security Center Cloud Console ahora es compatible con Kaspersky Endpoint Detection and Response Optimum 2.3.

- Compatible con Kaspersky Embedded Systems Security 3.2 para Windows.

Actualización de septiembre de 2022

Esta actualización de Kaspersky Security Center Cloud Console incluye las siguientes características y mejoras:

- Ahora puede asignar administradores dedicados para los Servidores de administración virtuales. Cree una cuenta de usuario para un administrador y otorgue al administrador los derechos de acceso a un Servidor de administración virtual. El administrador asignado solo tiene acceso al Servidor de administración virtual seleccionado y no puede conectarse al Servidor de administración principal ni a otros Servidores de administración secundarios, físicos o virtuales.

- Experiencia de usuario optimizada cuando elimina una clave de licencia para Kaspersky Security Center Cloud Console. El nuevo mecanismo evita que elimine su última clave de licencia activa por accidente.

- Ahora puede usar puntos de distribución basados en Linux a fin de descargar bases de datos antivirus para aplicaciones de seguridad de Kaspersky a través de la tarea Descargar actualizaciones en los repositorios de puntos de distribución.

- Ahora el Agente de red está disponible en el idioma de localización japonés.

- En la interfaz de Kaspersky Security Center Cloud Console, se cambió el estilo de las mayúsculas de los nombres de las secciones por el de las mayúsculas de las frases.

Actualización de agosto de 2022

Nuevo idioma compatible: Kaspersky Security Center Cloud Console ahora está disponible en japonés.

Actualización de julio de 2022

Esta actualización de Kaspersky Security Center Cloud Console incluye las siguientes características y mejoras:

- Nuevas versiones de las aplicaciones de Kaspersky compatibles:

- Kaspersky Endpoint Agent 3.13

- Kaspersky Endpoint Security 11.2.1 para Mac

- Kaspersky Security for iOS: 1.0.0

- Kaspersky Endpoint Security 11.10.0 para Windows

- Hemos actualizado el texto del Contrato y el Acuerdo de procesamiento de datos para Kaspersky Security Center Cloud Console.

- Nuevo idioma compatible: la infraestructura de Kaspersky Security Center Cloud Console ahora está disponible en japonés. La compatibilidad con el idioma japonés dentro de los espacios de trabajo de Kaspersky Security Center Cloud Console llegará pronto.

Actualización de abril de 2022

Esta actualización de Kaspersky Security Center Cloud Console incluye las siguientes características y mejoras:

- Kaspersky Security Center Cloud Console ahora es compatible con Kaspersky Endpoint Security 11.9.0 para Windows.

- Kaspersky Security Center Cloud Console ahora es compatible con el idioma de localización japonés de Kaspersky Embedded Systems Security.

Actualización de marzo de 2022

Esta actualización de Kaspersky Security Center Cloud Console incluye las siguientes características y mejoras:

- Se implementa la Integración con Kaspersky Endpoint Detection and Response Expert.

- Se implementa la Plataforma de respuesta a incidentes (IRP). Ahora puede administrar los incidentes de seguridad a través de Kaspersky Security Center Cloud Console.

- Kaspersky Security Center Cloud Console ahora acepta claves de licencia para Kaspersky Endpoint Detection and Response Expert. El número mínimo de dispositivos para la licencia es de 50.

Actualización del 11 de febrero de 2022

Esta actualización de Kaspersky Security Center Cloud Console incluye las siguientes características y mejoras:

- Las licencias para Kaspersky Embedded Systems Security para Windows ahora son compatibles.

- Kaspersky Endpoint Security 11.8.0 para Windows es compatible.

- Puede instalar Kaspersky Endpoint Security 11.8.0 para Windows con un paquete de distribución en japonés.

- Compatible con Kaspersky Endpoint Agent 3.12.

Actualización del 10 de diciembre de 2021

Esta actualización de Kaspersky Security Center Cloud Console incluye las siguientes características y mejoras:

- Se ha mejorado el trabajo con usuarios internos:

- Ahora puede añadir usuarios internos nuevos en el portal.

- La aplicación ahora evita que disminuya sus propios derechos.

Actualización del 18 de octubre de 2021

Esta actualización de Kaspersky Security Center Cloud Console incluye las siguientes características y mejoras:

- Kaspersky Security Center Cloud Console ahora es compatible con Kaspersky Endpoint Detection and Response Optimum 2.0.

- Ahora puede administrar dispositivos móviles con Android a través de Kaspersky Security Center Cloud Console.

- Kaspersky Marketplace está disponible como una nueva sección de menú: ahora puede buscar la aplicación de Kaspersky a través de Kaspersky Security Center Cloud Console.

- Una nueva sección del menú, Anuncios de Kaspersky, está disponible. Los anuncios de Kaspersky le mantienen informado mediante información relacionada con las aplicaciones de Kaspersky instaladas en los dispositivos administrados. Kaspersky Security Center Cloud Console actualiza periódicamente la información en la sección.

- Ahora, a través de Kaspersky Security Center Cloud Console, puede administrar Servidores de administración secundarios que ejecuten sistemas operativos Linux.

Actualización del 7 de septiembre de 2021

Esta actualización de Kaspersky Security Center Cloud Console incluye las siguientes características y mejoras:

- Ahora puede usar los Servicios de federación de Active Directory (AD FS) para iniciar sesión en Kaspersky Security Center Cloud Console con su cuenta de Active Directory. Ya no necesitará crear una nueva cuenta de usuario.

- Kaspersky Security Center Cloud Console ahora funciona con los siguientes entornos de nube: Amazon Web Services, Microsoft Azure y Google Cloud. Para proteger máquinas virtuales (o instancias) en un entorno de nube, necesita una de las licencias de Kaspersky Hybrid Cloud Security. El Asistente de configuración del entorno de nube está disponible.

- El número máximo de dispositivos por espacio de trabajo ahora es 25 000.

- La integración con los sistemas SIEM ahora está disponible en Kaspersky Security Center Cloud Console. Ahora puede exportar eventos a sistemas SIEM a través del protocolo Syslog.

- Ahora puede crear Servidores de administración virtuales. Cada Servidor de administración virtual puede tener su propia estructura de grupos de administración, directivas, tareas, informes y eventos. Puede utilizar Servidores de administración virtuales para la gestión de organizaciones cliente con flujos de trabajo complicados dentro de su espacio de trabajo. Sin embargo, no puede migrar Servidores de administración virtuales desde un Kaspersky Security Center que se ejecute en las instalaciones a Kaspersky Security Center Cloud Console.

- Ahora puede ajustar el ancho de las columnas en las tablas, ordenar y buscar datos.

- Hemos mejorado la estabilidad y la disponibilidad de Kaspersky Business Hub y Kaspersky Security Center Cloud Console.

Actualización del 27 de octubre de 2020

Esta actualización de Kaspersky Security Center Cloud Console incluye las siguientes características y mejoras:

- Kaspersky Security Center Cloud Console ahora es compatible con Kaspersky Endpoint Security 11.6.0 para Windows, Kaspersky Endpoint Security 11.1 for Mac Revisión A y Kaspersky Endpoint Agent 3.10 (como parte de Kaspersky Endpoint Detection and Response Optimum).

- Puede usar las siguientes licencias:

- Kaspersky Endpoint Detection and Response Optimum

- Kaspersky Endpoint Security for Business Advanced

- Kaspersky Total Security for Business

- Están implementadas las siguientes funciones:

- El menú de navegación ahora es vertical y se asemeja a la interfaz de Kaspersky Security Center basada en Microsoft Management Console.

- Los vídeos de capacitación técnica que ya están disponibles le ayudarán a aprender cómo funciona la aplicación.

Actualización del 30 de junio de 2020

Esta actualización de Kaspersky Security Center Cloud Console incluye las siguientes características y mejoras:

- Kaspersky Security Center Cloud Console ahora es compatible con Kaspersky Security 11 for Windows Server (a partir de septiembre de 2020).

- Kaspersky Security Center Cloud Console ahora es compatible con Kaspersky Endpoint Agent 3.9 y Kaspersky Endpoint Security 11.4.0 para Windows.

- Se ha mejorado el Asistente de inicio rápido: se han eliminado algunos pasos, la secuencia de pasos ha cambiado ligeramente, se han modificado algunos textos para mejorar su utilidad.

- Kaspersky Security Center Cloud Console ahora está disponible en idioma italiano.

- Ahora puede revocar el Contrato de licencia de usuario final (EULA) de cualquier aplicación de Kaspersky administrada a través de la interfaz de Kaspersky Security Center Cloud Console. Antes de revocar un EULA, deberá desinstalar la aplicación a la que el contrato esté asociado.

- Ahora puede eliminar espacios de trabajo. Si marca un espacio de trabajo para su eliminación, de forma predeterminada se los elimina automáticamente en siete días. Sin embargo, puede forzar la eliminación del espacio de trabajo para que se elimine de inmediato.

- Se ha implementado la verificación en dos pasos para iniciar sesión en la consola.

Kaspersky Security Center Cloud Console

Esta sección incluye información acerca del objetivo de Kaspersky Security Center Cloud Console y de sus características y componentes principales.

Kaspersky Security Center Cloud Console es una aplicación alojada y mantenida por Kaspersky. No es necesario instalar Kaspersky Security Center Cloud Console en su ordenador o servidor. Kaspersky Security Center Cloud Console permite al administrador instalar aplicaciones de seguridad de Kaspersky en dispositivos en una red corporativa, ejecutar tareas de análisis y actualización de forma remota y administrar las directivas de seguridad de las aplicaciones administradas. El administrador puede usar un panel de control detallado que proporciona una instantánea de los estados de los dispositivos corporativos, informes detallados y configuraciones granulares en las directivas de protección.

Acerca de Kaspersky Security Center Cloud Console

Kaspersky Security Center Cloud Console es una aplicación pensada para administradores de redes corporativas y empleados responsables de la protección de dispositivos para una amplia variedad de organizaciones.

Kaspersky Security Center Cloud Console le permite hacer lo siguiente:

- Instalar aplicaciones de Kaspersky en dispositivos de su red y administrar aplicaciones instaladas.

- Crear una jerarquía de grupos de administración para administrar una selección de dispositivos cliente como si fueran una sola entidad.

- Crear Servidores de administración virtual y ordenarlos en una jerarquía.

- Proteger sus dispositivos de red, incluidas estaciones de trabajo y servidores:

- Administre un sistema de protección antimalware creado según las aplicaciones Kaspersky.

- Use las capacidades de detección y respuesta (EDR y MDR) (se requiere una licencia para Kaspersky Endpoint Detection and Response o para Kaspersky Managed Detection and Response), incluidas las siguientes:

- Análisis e investigación de incidentes

- Visualización de incidentes mediante la creación de un gráfico con la cadena de desarrollo de la amenaza

- Aceptación o rechazo de respuestas de manera manual, o configuración de la aceptación automática de todas las respuestas

- Utilice Kaspersky Security Center Cloud Console como una aplicación de multiinquilinato.

- Gestione de forma remota las aplicaciones de Kaspersky instaladas en dispositivos cliente.

- Realizar un despliegue centralizado de claves de licencia para aplicaciones de Kaspersky en dispositivos cliente.

- Crear y administrar directivas de seguridad para dispositivos en su red.

- Crear y administrar cuentas de usuario.

- Cree y administre funciones de usuario (RBAC).

- Cree y administre tareas para las aplicaciones instaladas en sus dispositivos de red.

- Visualice informes sobre el estado del sistema de seguridad para cada organización cliente de manera individual.

Administra Kaspersky Security Center Cloud Console mediante una Consola de administración basada en la nube que garantiza la interacción entre su dispositivo y el Servidor de administración a través de un navegador. El Servidor de administración es una aplicación diseñada para administrar las aplicaciones Kaspersky instaladas en los dispositivos de red. Cuando se conecta a Kaspersky Security Center Cloud Console con su navegador, el navegador establece una conexión con Servidor de Kaspersky Security Center Cloud Console.

El Servidor de administración y el sistema de administración de bases de datos conectadas (DBMS) se despliegan en un entorno de nube y se le proporcionan como un servicio. El mantenimiento del Servidor de administración y el DBMS se proporciona como parte del servicio. Todos los componentes de software de Kaspersky Security Center Cloud Console se mantienen actualizados. Se hacen copias de seguridad del Servidor de administración y los objetos creados (como directivas y tareas) a intervalos regulares para mantenerlos seguros.

Kaspersky Security Center Cloud Console es una aplicación multilingüe. Puede cambiar el idioma de la interfaz en cualquier momento, sin necesidad de cerrar y volver a abrir la aplicación.

La función de actualizaciones (incluido el suministro de actualizaciones de las firmas antivirus y de la base de código) y la función de KSN pueden dejar de estar disponibles en el software en el territorio de EE. UU.

Requisitos de hardware y software para Kaspersky Security Center Cloud Console

Consola de administración

Para un cliente, el uso de Kaspersky Security Center Cloud Console solo requiere un navegador:

Puede usar una sola ventana o pestaña del navegador para trabajar con Kaspersky Security Center Cloud Console.

La resolución mínima de pantalla es de 1366x768 píxeles.

Los requisitos de hardware y software del dispositivo son idénticos a los del navegador utilizado para Kaspersky Security Center Cloud Console.

Navegador:

- Google Chrome 133.0.6943.53 o versiones posteriores

- Microsoft Edge 134.0.3124.66 o versiones posteriores

- Safari 17.6 en macOS

- Navegador Yandex 25.2.3.809 o versiones posteriores

- Mozilla Firefox Extended Support Release 128.8.0 o versiones posteriores

Agente de red

Requisitos de hardware mínimos:

- CPU con frecuencia de operación de 1 GHz o superior Para un sistema operativo de 64 bits, la frecuencia de CPU mínima es de 1.4 GHz.

- RAM: 512 MB.

- Espacio disponible en disco: 1 GB.

Requisitos mínimos de hardware para la administración de vulnerabilidades y parches:

- CPU con frecuencia de operación de 1.4 GHz o superior. Se requiere un sistema operativo de 64 bits.

- RAM: 8 GB.

- Espacio disponible en disco: 1 GB.

Sistemas operativos compatibles con el Agente de red

Sistemas operativos. Estaciones de trabajo con Microsoft Windows |

Microsoft Windows Embedded POSReady 2009 con el Service Pack más reciente (32 bits) Microsoft Windows Embedded 7 Standard con Service Pack 1 (32 bits o 64 bits) Microsoft Windows Embedded 8.1 Industry Pro (32 bits o 64 bits) Microsoft Windows 10 Enterprise 2015 LTSB (32 bits o 64 bits) Microsoft Windows 10 Enterprise 2016 LTSB (32 bits o 64 bits) Microsoft Windows 10 IoT Enterprise 2015 LTSB (32 bits o 64 bits) Microsoft Windows 10 IoT Enterprise 2016 LTSB (32 bits o 64 bits) Microsoft Windows 10 Enterprise 2019 LTSC (32 bits o 64 bits) Microsoft Windows 10 IoT Enterprise versión 1703, 1709, 1803, 1809 (32 bits o 64 bits) Microsoft Windows 10 20H2, 21H2 IoT Enterprise (32 bits o 64 bits) Microsoft Windows 10 IoT Enterprise (32 bits o 64 bits) Microsoft Windows 10 IoT Enterprise versión 1909 (32 bits o 64 bits) Microsoft Windows 10 IoT Enterprise LTSC 2021 (32 bits o 64 bits) Microsoft Windows 10 IoT Enterprise version 1607 (32 bits o 64 bits) Microsoft Windows 10 TH1 (julio de 2015) Home/Pro/Pro for Workstations/Enterprise/Education (32/64 bits) Microsoft Windows 10 TH2 (noviembre de 2015) Home/Pro/Pro for Workstations/Enterprise/Education (32/64 bits) Microsoft Windows 10 RS1 (agosto de 2016) Home/Pro/Pro for Workstations/Enterprise/Education (32/64 bits) Microsoft Windows 10 RS2 (abril de 2017) Home/Pro/Pro for Workstations/Enterprise/Education (32 bits/64 bits) Microsoft Windows 10 RS3 (Fall Creators Update, v1709) Home/Pro/Pro for Workstations/Enterprise/Education (32 bits o 64 bits) Microsoft Windows 10 RS4 (actualización de abril de 2018, 17134) Home/Pro/Pro for Workstations/Enterprise/Education (32 bits o 64 bits) Microsoft Windows 10 RS5 (octubre de 2018) Home/Pro/Pro for Workstations/Enterprise/Education (32 bits o 64 bits) Microsoft Windows 10 RS6 (mayo de 2019) Home/Pro/Pro for Workstations/Enterprise/Education (32 o 64 bits) Microsoft Windows 10 19H1, 19H2 Home/Pro/Pro for Workstations/Enterprise/Education (32 bit o 64 bit) Microsoft Windows 10 20H1 (actualización de mayo de 2020) Home/Pro/ Pro for Workstations/Enterprise/Education (32 bits o 64 bits) Microsoft Windows 10 20H2 (actualización de octubre de 2020) Home/Pro/Pro for Workstations/Enterprise/Education (32 bits o 64 bits) Microsoft Windows 10 21H1 (actualización de mayo de 2021) Home/Pro/Pro for Workstations/Enterprise/Education (32 bits o 64 bits) Microsoft Windows 10 21H2 (actualización de octubre de 2021) Home/Pro/Pro for Workstations/Enterprise/Education (32 bits o 64 bits) Microsoft Windows 10 22H2 (actualización de octubre de 2023) Home/Pro/Pro for Workstations/Enterprise/Education (32 bits o 64 bits) Microsoft Windows 11 Home/Pro/Pro for Workstations/Enterprise/Education (64 bits) Microsoft Windows 11 22H2 Home/Pro/Pro for Workstations/Enterprise/Education (64 bits) Microsoft Windows 11 23H2 Home/Pro/Pro for Workstations/Enterprise/Education (64 bits) Microsoft Windows 11 24H2 Home/Pro/Pro for Workstations/Enterprise/Education (64 bits) Microsoft Windows 8.1 Pro/Enterprise (32 bits o 64 bits) Microsoft Windows 8 Pro/Enterprise (32 bits o 64 bits) Microsoft Windows 7 Professional/Enterprise/Ultimate/Home Basic/Premium con Service Pack 1 y versiones posteriores (32 bits o 64 bits) Microsoft Windows XP Professional con Service Pack 3 y versiones posteriores de 32 bits (compatible con la versión 14.0.0.20023 del Agente de red) Microsoft Windows XP Professional para sistemas integrados con Service Pack 3 de 32 bits (compatible con la versión 14.0.0.20023 del Agente de red) |

Sistemas operativos. Servidores de Microsoft Windows |

Microsoft Windows MultiPoint Server 2011 Standard/Premium (64 bits) Microsoft Windows Server 2008 Standard/Enterprise/Datacenter/Foundation with Service Pack 2 (32/64 bits) Microsoft Windows Server 2008 R2 Standard/Datacenter/Enterprise/Foundation con Service Pack 1 y versiones posteriores (64 bits) Microsoft Windows Server 2012 Server Core/Datacenter/Essentials/Foundation/Standard (64 bits) Microsoft Windows Server 2012 R2 Server Core/Datacenter/Essentials/Foundation/Standard (64 bits) Microsoft Windows Server 2016 Server Core/Datacenter/Essentials/Standard (opción de instalación) (LTSB) (64 bits) Microsoft Windows Server 2019 Standard/Datacenter/Core (64 bits) Microsoft Windows Server 2019 RS5 Essentials/Standard (64 bits) Microsoft Windows Server 2022 Standard/Datacenter/Core (64 bits) Microsoft Windows Server 2022 21H2 Standard/Datacenter (64 bits) Microsoft Windows Server 2025 Standard/Datacenter/Core (64 bits) Complemento Microsoft Windows Small Business Server 2011 Standard/Essentials/Premium (64 bits) |

Sistemas operativos. Linux |

Debian GNU/Linux 12 (Bookworm) de 32 bits o 64 bits Debian GNU / Linux 11.x (Bullseye) (32 bits o 64 bits) Ubuntu Server 16.04 LTS (Xenial Xerus) (32 bits o 64 bits) Ubuntu Server 24.04 LTS (64 bits) Ubuntu Server 22.04 LTS (64 bits) Ubuntu Server 20.04 LTS (Focal Fossa) (64 bits) CentOS 7.x (64 bits) CentOS Stream 8 de 64 bits CentOS Stream 9 de 64 bits Red Hat Enterprise Linux Server 9.x (64 bits) Red Hat Enterprise Linux Server 8.x (64 bits) Red Hat Enterprise Linux Server 7.x (64 bits) openSUSE Leap 15 (64 bits) SUSE Linux Enterprise Server 15, todos los Service Pack (64 bits) SUSE Linux Enterprise Server 12, todos los Service Pack (64 bits) Oracle Linux 7 (64 bits) Oracle Linux 8 (64 bits) Oracle Linux 9 (64 bits) Linux Mint 20.x (64 bits) Linux Mint 21.x (64 bits) Linux Mint 22.x (64 bits) Alma Linux 8.x (64 bits) Alma Linux 9.x (64 bits) Rocky Linux 8.x (64 bits) Rocky Linux 9.x (64 bits) Amazon Linux 2 (64 bits) Kylin 10 (64 bits) |

Sistemas operativos. macOS |

macOS Monterey (12.x) macOS Ventura (13.x) macOS Sonoma (14.x) macOS Sequoia (15.x) |

El Agente de red es compatible con las arquitecturas Apple Silicon (M1) e Intel.

Se admiten las siguientes plataformas de virtualización:

- VMware vSphere 6.7

- VMware vSphere 7.0

- Citrix XenServer 7.1 LTSR

- Citrix XenServer 8.x

- Parallels Desktop 18

- Oracle VM VirtualBox 7.x

- Microsoft Hyper-V Server 2019 (64 bits)

- Microsoft Hyper-V Server 2022 (64 bits)

- Máquina virtual basada en kernel (todos los sistemas operativos Linux compatibles con el Agente de red)

En Microsoft Windows XP, el Agente de red podría no realizar algunas operaciones correctamente.

Aplicaciones y soluciones de Kaspersky compatibles

Las licencias para los diferentes productos otorgan diversos tipos de aplicaciones y soluciones de Kaspersky.

Puede desplegar y administrar las siguientes aplicaciones y soluciones de Kaspersky a través de Kaspersky Security Center Cloud Console:

- Kaspersky Security for Windows Server 11.0.1

- Kaspersky Endpoint Security 12.9 for Windows (solo se admite el cifrado ligero [AES56])

- Kaspersky Endpoint Security 12.2 para Linux

- Kaspersky Endpoint Security 12.1 for Mac

- Kaspersky Embedded Systems Security 3.4 para Windows:

- Kaspersky Embedded Systems Security 3.4 para Linux

- Kaspersky Endpoint Agent 4.0

- Kaspersky Endpoint Security for Android

- Kaspersky Security for iOS

Puede integrar las siguientes soluciones para ver y procesar incidentes de seguridad:

- Kaspersky Managed Detection and Response

- Kaspersky Endpoint Detection and Response Optimum

- Kaspersky Endpoint Detection and Response Expert

Si instala una nueva versión de la aplicación en un dispositivo administrado, pero utiliza una directiva desactualizada para la nueva versión de la aplicación en lugar de actualizar la directiva, la aplicación seguirá proporcionando datos a Kaspersky Security Center Cloud Console, pero Kaspersky Security Center Cloud Console no podrá procesar estos datos como se describe en la sección Datos procesados de las aplicaciones administradas de la documentación. Para que Kaspersky Security Center Cloud Console procese estos datos, debe crear una nueva directiva para la nueva versión de la aplicación.

Localización de Kaspersky Security Center Cloud Console

La interfaz y la documentación de Kaspersky Security Center Cloud Console están disponibles en los siguientes idiomas:

- Inglés

- Francés

- Alemán

- Italiano

- Japonés

- Portugués (Brasil)

- Ruso

- Chino simplificado

- Español

- Español (Latinoamérica)

- Chino tradicional

Comparación de Kaspersky Security Center y Kaspersky Security Center Cloud Console

Puede utilizar Kaspersky Security Center de las siguientes maneras:

- Como solución en la nube

Kaspersky Security Center se instala para usted en un entorno de nube y Kaspersky le da acceso al Servidor de administración como servicio. Para administrar el sistema de seguridad de su red, utilizará una Consola de administración basada en la nube, llamada Kaspersky Security Center Cloud Console. La interfaz de esta consola se asemeja a la de Kaspersky Security Center Web Console.

- Como una solución local (basada en Windows o basada en Linux)

Usted instala Kaspersky Security Center en un dispositivo local y administra el sistema de seguridad de la red a través de la Consola de administración para Microsoft Management Console o de Kaspersky Security Center Web Console.

Además de la aplicación para Windows, también está disponible Kaspersky Security Center Linux. Kaspersky Security Center Linux está diseñado para implementar y administrar la protección de dispositivos Linux mediante el Servidor de administración basado en Linux para cumplir con los requisitos de los entornos Linux puros. Kaspersky Security Center basado en Windows y Kaspersky Security Center Linux tienen diferentes conjuntos de características.

La siguiente tabla le permite comparar las principales funciones de Kaspersky Security Center y Kaspersky Security Center Cloud Console.

Comparación de funciones de Kaspersky Security Center cuando se ejecuta de forma local y cuando lo hace como una solución en la nube

Característica o propiedad |

Kaspersky Security Center cuando se ejecuta de forma local |

Kaspersky Security Center Cloud Console |

|---|---|---|

Ubicación del Servidor de administración |

Local |

Nube |

Ubicación del sistema de administración de bases de datos (DBMS) |

Local |

Nube |

Consola de administración de nube. |

|

|

Mantenimiento del Servidor de administración y de la DBMS |

Administrado por el cliente |

Administrado por Kaspersky |

Jerarquía de Servidores de administración |

|

(El Servidor de administración de Kaspersky Security Center Cloud Console solo puede actuar como un Servidor de administración principal en la jerarquía y solo se puede usar para monitorear políticas y tareas) |

Jerarquía de grupos de administración |

|

|

Migración de los dispositivos administrados y objetos asociados desde Kaspersky Security Center local a Kaspersky Security Center Cloud Console |

|

|

Sondeo de red |

|

(solo por puntos de distribución) |

Número de dispositivos administrados |

100 000 |

|

Protección de dispositivos administrados: Windows, Linux y macOS |

|

|

Protección de dispositivos móviles. |

|

(solo se admiten Kaspersky Endpoint Security for Android y Kaspersky Security for iOS) |

|

|

|

|

|

|

Directivas para aplicaciones |

|

|

Tareas para aplicaciones de Kaspersky |

|

|

Kaspersky Security Network |

|

|

Servidor proxy de KSN |

|

(solo en puntos de distribución) |

Kaspersky Private Security Network |

|

|

Implementación centralizada de claves de licencia para aplicaciones de Kaspersky |

|

|

Cambio de dispositivos administrados a otro Servidor de administración |

|

(debe reinstalar los Agentes de red en los dispositivos administrados para cambiarlos a otro Servidor de administración) |

|

|

|

Instalación de actualizaciones de software de terceros y reparación de vulnerabilidades de software de terceros |

|

(para corregir vulnerabilidades de software de terceros, solo se pueden instalar las correcciones recomendadas) |

Notificaciones sobre eventos ocurridos en dispositivos administrados |

|

|

Creación y gestión de cuentas de usuario |

|

|

Número máximo de eventos en la base de datos |

400 000 (se puede aumentar hasta 45 000 000) |

400 000 (depende de la cantidad de dispositivos administrados) |

Integración con sistemas SIEM |

|

(solamente mediante el uso del formato Syslog y TLS sobre el protocolo TCP) |

Utilizar el Servidor de administración como servidor WSUS |

|

|

Supervisar los estados de políticas y tareas |

|

|

Compatibilidad con clústeres y conjuntos de servidores en grupos de administración |

|

|

Instalación remota de sistemas operativos |

|

|

Compatibilidad con SNMP |

|

|

Número máximo de servidores virtuales |

500 |

200 |

Clonar el disco duro de un dispositivo |

|

|

Arquitectura y conceptos básicos

Esta sección explica la arquitectura y los conceptos básicos de la aplicación relacionados con Kaspersky Security Center Cloud Console.

Arquitectura

Esta sección proporciona una descripción de los componentes de Kaspersky Security Center Cloud Console y su interacción.

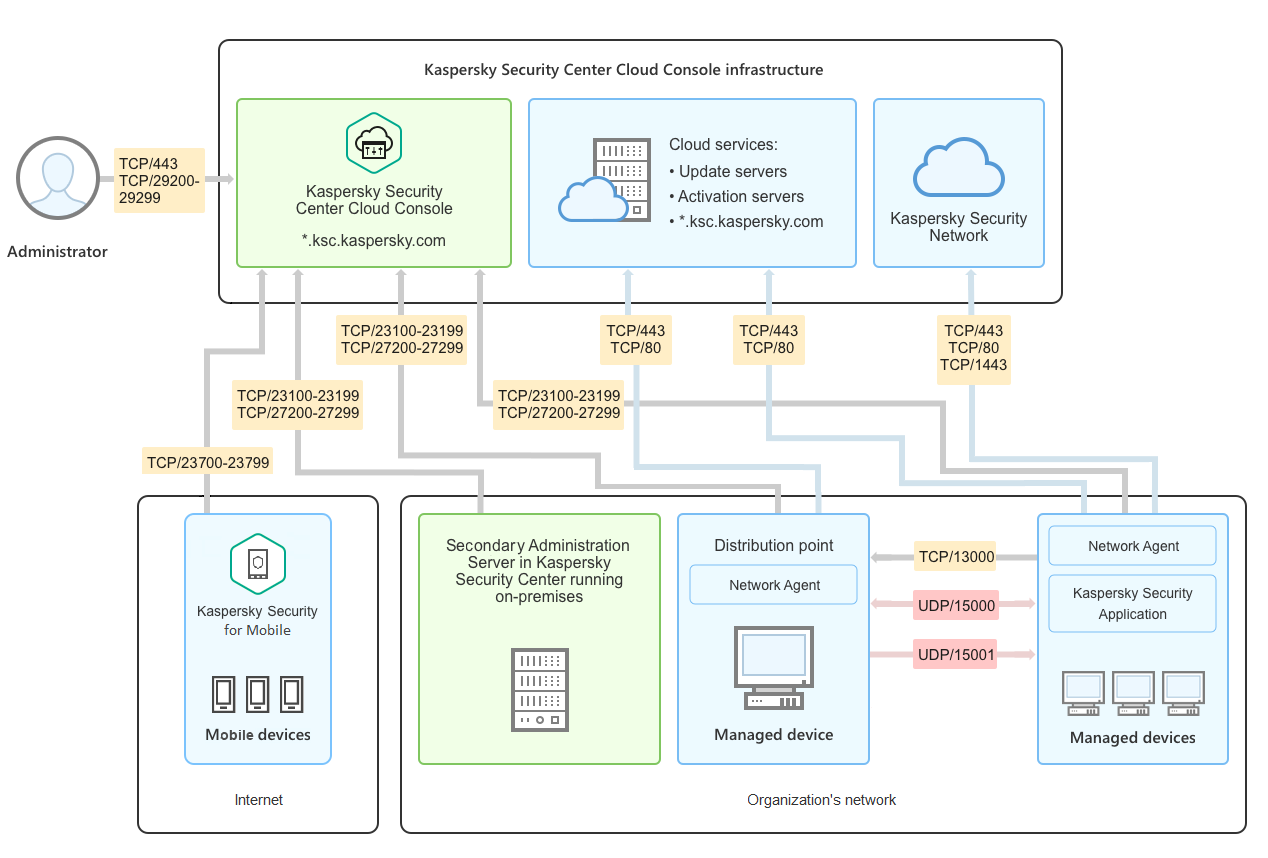

Arquitectura de Kaspersky Security Center Cloud Console

Kaspersky Security Center Cloud Console administrado mediante la consola de nube incluye dos componentes principales: la infraestructura de Kaspersky Security Center Cloud Console y la infraestructura del cliente.

La infraestructura de Kaspersky Security Center Cloud Console está compuesta por los siguientes elementos:

- Consola de administración de nube. Proporciona una interfaz web para crear y mantener el sistema de protección de la red de una organización cliente que es administrada por Kaspersky Security Center Cloud Console.

- Servicios de nube. Incluye servidores de actualización y servidores de activación.

- Kaspersky Security Network (KSN). Servidores que contienen una base de datos de Kaspersky, que se actualiza continuamente, con información sobre la reputación de los archivos, recursos web y software. Kaspersky Security Network permite que las aplicaciones de Kaspersky respondan más rápidamente a las amenazas, mejora el rendimiento de algunos componentes de protección y reduce la probabilidad de encontrarse con falsos positivos.

La infraestructura del cliente puede estar compuesta por los siguientes elementos:

- Punto de distribución. Equipo que tiene instalado el Agente de red y se utiliza para la distribución de actualizaciones, el sondeo de la red, la instalación remota de aplicaciones, la recopilación de información sobre equipos en un grupo de administración o dominio de difusión. El administrador selecciona los dispositivos apropiados y les asigna puntos de distribución de forma manual.

- Dispositivos administrados. Ordenadores de la red del cliente protegidos mediante Kaspersky Security Center Cloud Console. El Agente de red y una aplicación de seguridad de Kaspersky deben estar instalados en cada dispositivo administrado.

- Servidor de administración secundario que se ejecuta localmente (opcional). Puede usar un Servidor de administración local para crear una jerarquía de Servidores de administración.

Puertos utilizados por Kaspersky Security Center Cloud Console

Para utilizar el Kaspersky Security Center Cloud Console, el cual forma parte de la infraestructura de Kaspersky, debe abrir los siguientes puertos en los dispositivos cliente para permitir la conexión a Internet (consulte la siguiente tabla):

Puertos que deben estar abiertos en los dispositivos cliente para permitir la conexión a Internet

Puerto (o rango de puertos) |

Protocolo |

Propósito del puerto (o rango de puertos) |

|---|---|---|

23100-23199 |

TCP/TLS |

Recepción de conexiones de Agentes de red y Servidores de administración secundarios en el Servidor de administración de Kaspersky Security Center Cloud Console en *.ksc.kaspersky.com. La infraestructura de Kaspersky puede usar cualquier puerto dentro de este rango y cualquier dirección web dentro de esta máscara. El puerto y la dirección web pueden cambiar de vez en cuando. |

23700-23799 (solo si administra dispositivos móviles) |

TCP/TLS |

Recepción de conexiones de dispositivos móviles. Conexión al Servidor de administración de Kaspersky Security Center Cloud Console en *.ksc.kaspersky.com. La infraestructura de Kaspersky puede usar cualquier puerto dentro de este rango y cualquier dirección web dentro de esta máscara. El puerto y la dirección web pueden cambiar de vez en cuando. |

27200-27299 |

TCP/TLS |

Recepción de conexiones para la activación de la aplicación de dispositivos administrados (excepto para dispositivos móviles). Conexión al Servidor de administración de Kaspersky Security Center Cloud Console en *.ksc.kaspersky.com. La infraestructura de Kaspersky puede usar cualquier puerto dentro de este rango y cualquier dirección web dentro de esta máscara. El puerto y la dirección web pueden cambiar de vez en cuando. |

29200-29299 |

TCP/TLS |

Tunelización de conexiones a dispositivos administrados mediante el uso de la utilidad klsctunnel a través del Servidor de administración de Kaspersky Security Center Cloud Console en *.ksc.kaspersky.com. La infraestructura de Kaspersky puede usar cualquier puerto dentro de este rango y cualquier dirección web dentro de esta máscara. El puerto y la dirección web pueden cambiar de vez en cuando. |

443 |

HTTPS |

Conexión al servicio de descubrimiento de Kaspersky Security Center Cloud Console en *.ksc.kaspersky.com. La infraestructura de Kaspersky puede usar cualquier dirección web dentro de esta máscara. |

1443 |

TCP |

Conexión a Kaspersky Security Network |

80 |

TCP |

La conexión se utiliza para comprobar la validez de los certificados de Kaspersky Security Center en *.digicert.com. La infraestructura de Kaspersky puede usar cualquier dirección web dentro de esta máscara. |

La siguiente tabla enumera los puertos que deben estar abiertos en los dispositivos cliente que tengan el Agente de red instalado.

Puertos que deben estar abiertos en los dispositivos cliente

Número de puerto |

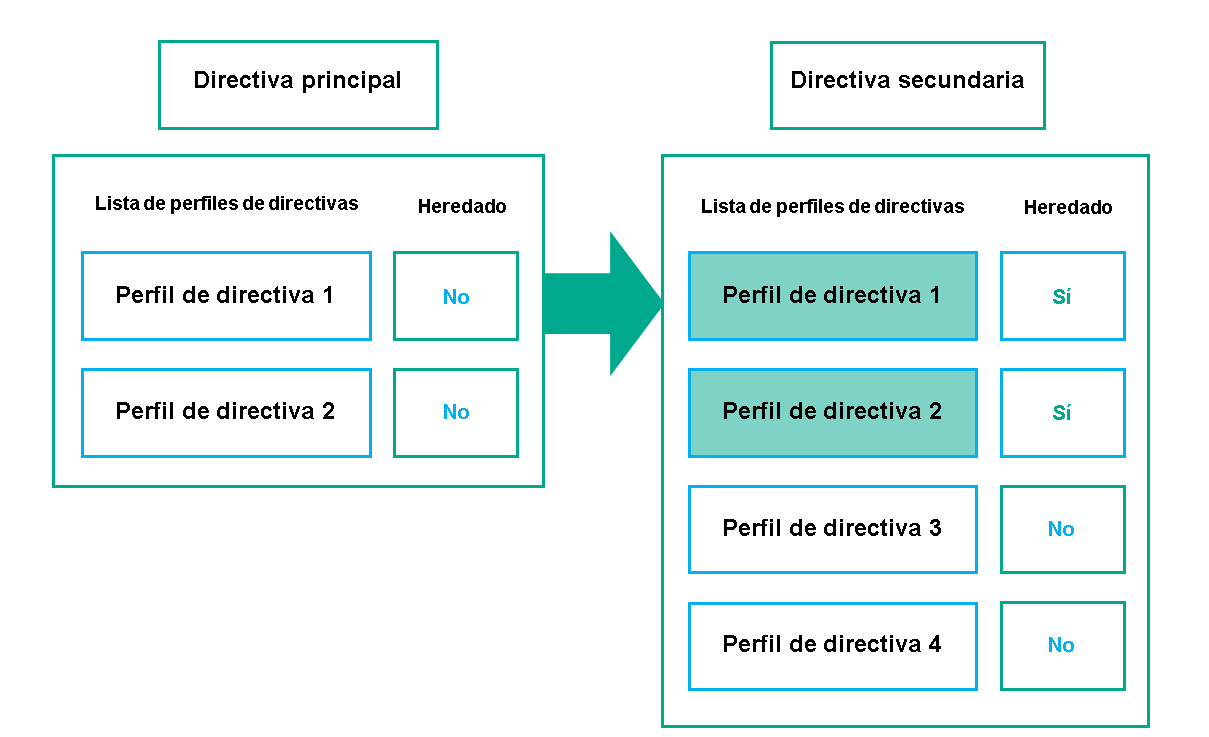

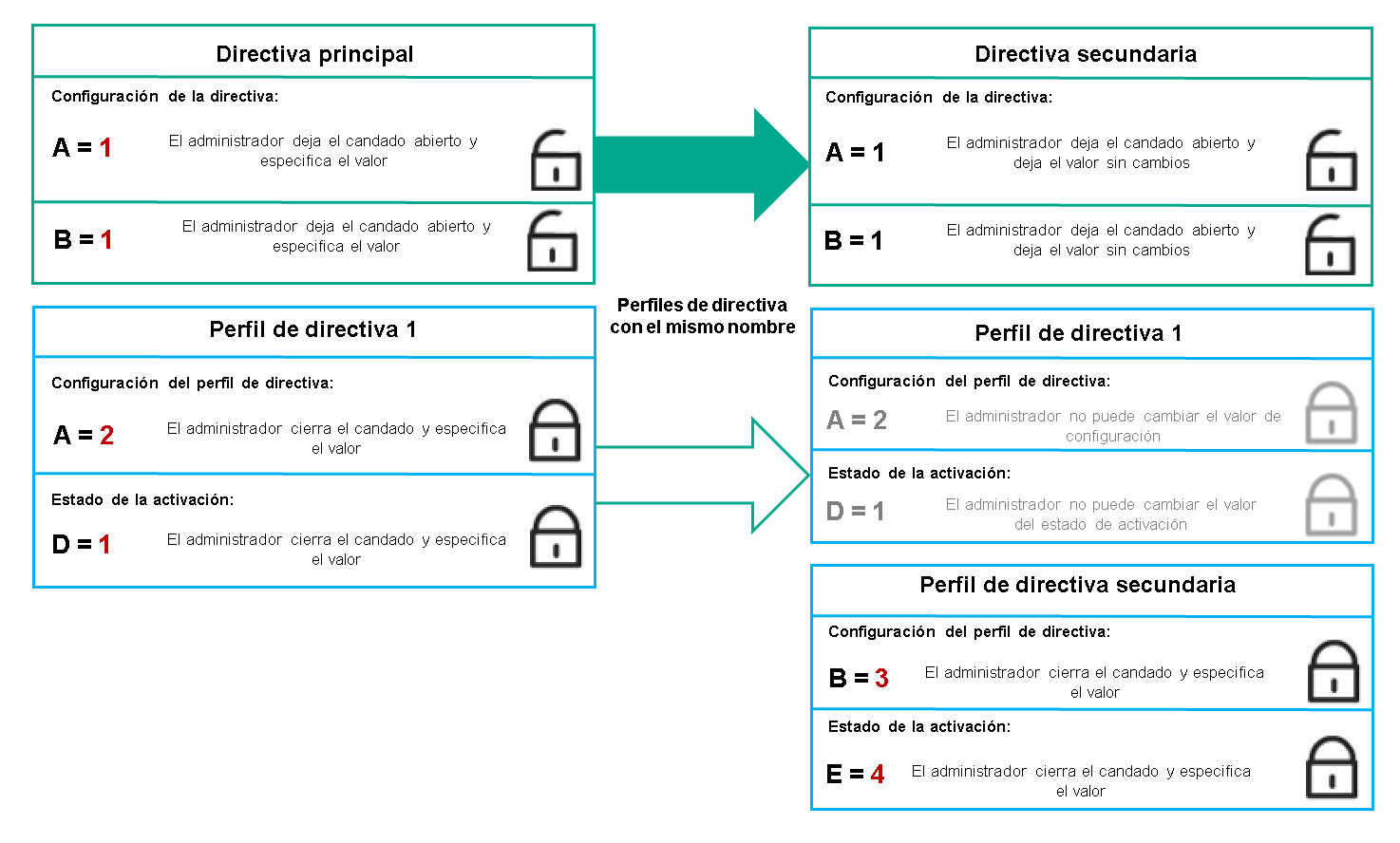

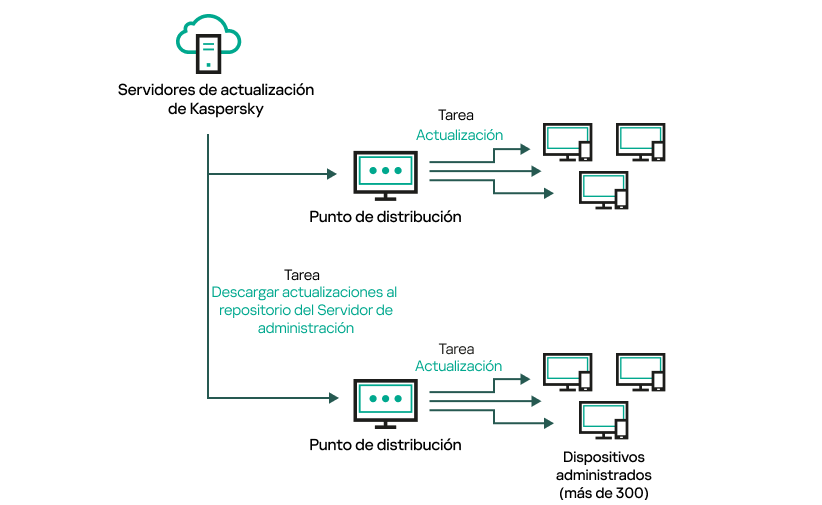

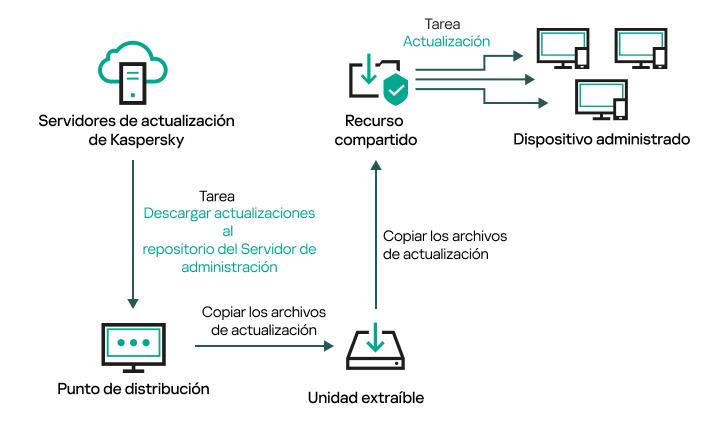

Protocolo |