Sommario

- Guida di Kaspersky Next

- Novità

- Informazioni su Kaspersky Next

- Funzionalità principali di Kaspersky Next

- Confronto tra le versioni di Kaspersky Next

- Confronto tra le funzionalità di Kaspersky Next per diversi tipi di sistemi operativi Windows

- Informazioni sulle licenze per utente

- Requisiti hardware e software

- Porte di rete utilizzate da Kaspersky Next

- Migrazione da Pro View a Expert View

- Guida all'avvio rapido

- Iniziare a utilizzare Kaspersky Next

- Console di Gestione di Kaspersky Next

- Configurazione iniziale di Kaspersky Next

- Interfaccia della Console di Gestione di Kaspersky Next

- Distribuzione di applicazioni di protezione

- Upgrade di Kaspersky Next

- Gestione degli account utente

- Gestione dei dispositivi

- Visualizzazione dell'elenco di dispositivi

- Informazioni sugli stati dei dispositivi

- Visualizzazione delle proprietà di un dispositivo

- Connessione dei dispositivi Windows e dei dispositivi Mac

- Preparazione del pacchetto di distribuzione di un'applicazione di protezione

- Download del pacchetto di distribuzione di un'applicazione di protezione

- Copia di un collegamento a un pacchetto di distribuzione

- Aggiunta di dispositivi Windows e dispositivi Mac senza utenti

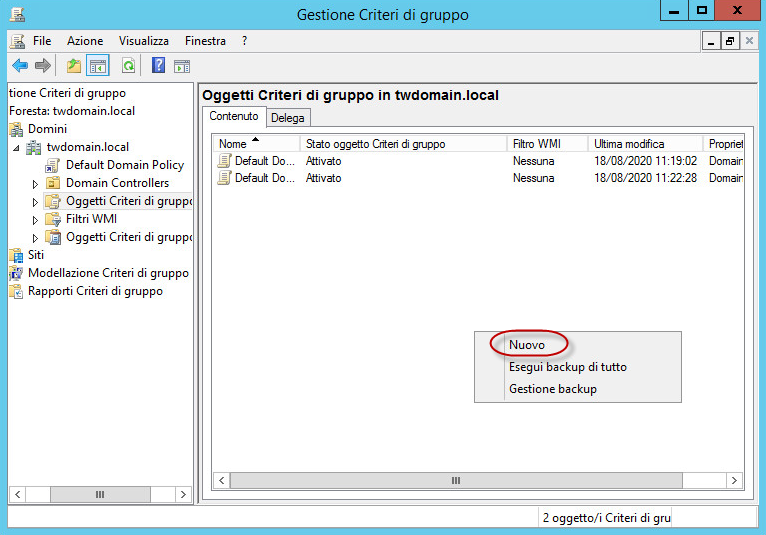

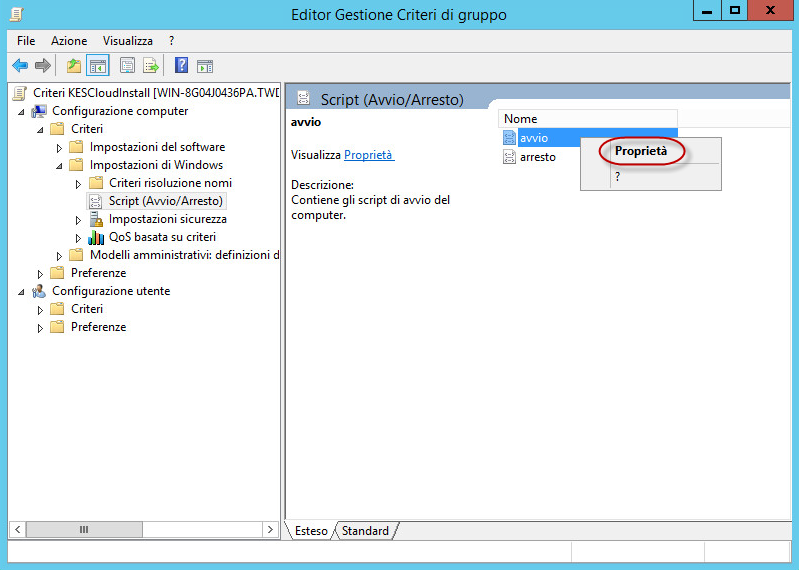

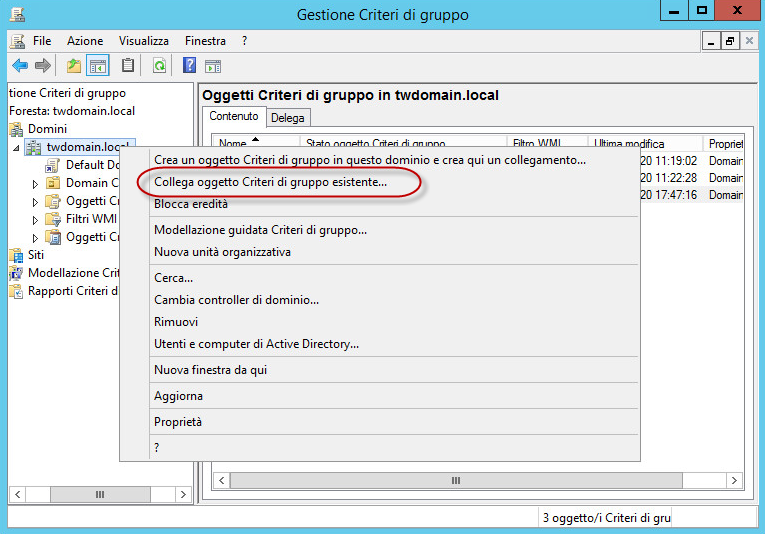

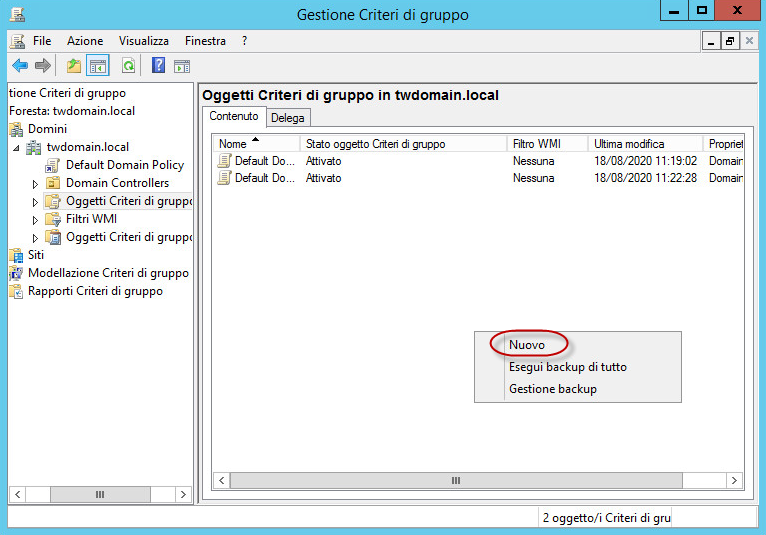

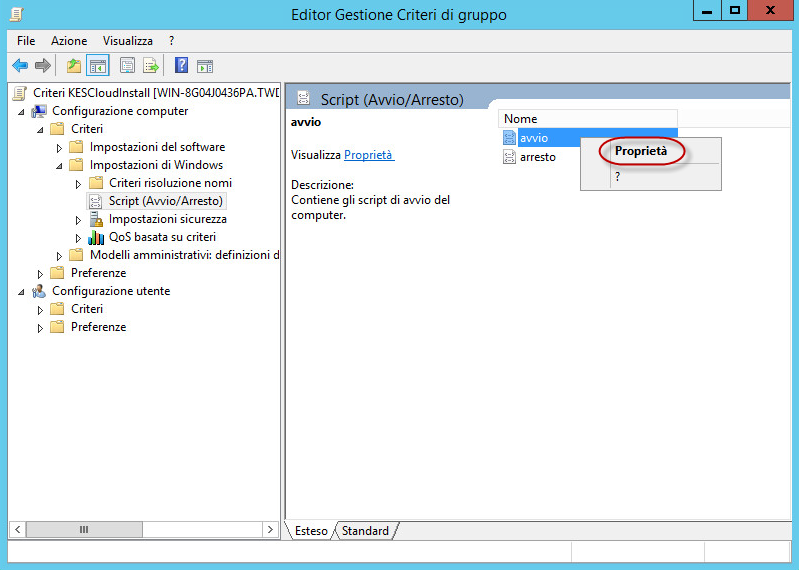

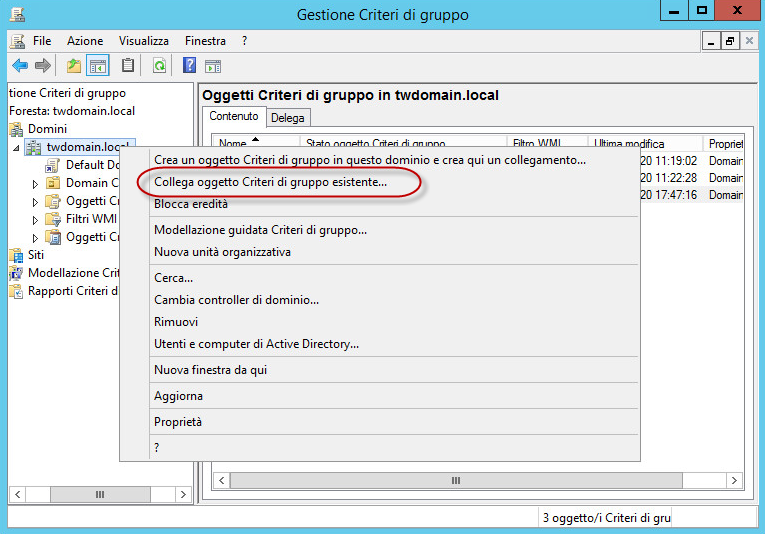

- Distribuzione delle applicazioni di protezione tramite Active Directory

- Ridenominazione dei dispositivi

- Assegnazione del proprietario di un dispositivo Windows o un dispositivo Mac

- Scenario: Creazione, rinnovo e upload di un certificato APNs

- Connessione dei dispositivi mobili

- Invio dei comandi ai dispositivi degli utenti

- Eliminazione dei dispositivi dall'elenco dei dispositivi

- Contrassegnare i dispositivi per l'eliminazione

- Visualizzazione dell'elenco dei dispositivi contrassegnati per l'eliminazione

- Disinstallazione delle applicazioni di protezione dai dispositivi

- Configurazione della disinstallazione automatica delle applicazioni di protezione

- Eliminazione definitiva dei dispositivi contrassegnati per l'eliminazione

- Avvio e arresto degli aggiornamenti dei database anti-malware e delle scansioni malware

- Aggiornamento dell'applicazione di protezione nei dispositivi che eseguono Windows e macOS

- Gestione dei profili di protezione

- Informazioni sui profili di protezione

- Visualizzazione dell'elenco dei profili di protezione

- Creazione di un profilo di protezione

- Modifica di un profilo di protezione

- Assegnazione di un profilo di protezione a un utente o a un gruppo di utenti

- Copia di un profilo di protezione

- Esportazione e importazione dei profili di protezione

- Ripristino di un profilo di protezione

- Eliminazione di un profilo di protezione

- Endpoint Detection and Response

- Informazioni su Endpoint Detection and Response

- Informazioni sugli indicatori di compromissione

- Avvio dell'utilizzo di Endpoint Detection and Response

- Scenario: configurazione e utilizzo di Endpoint Detection and Response

- Configurazione delle scansioni IoC per potenziali minacce

- Configurazione della prevenzione dell'esecuzione

- Visualizzazione delle informazioni sugli avvisi di Endpoint Detection and Response

- Adozione di misure di reazione manuale

- Annullamento dell'isolamento di rete di un dispositivo Windows

- Esportazione delle informazioni sugli avvisi di Endpoint Detection and Response

- Disabilitazione di Endpoint Detection and Response

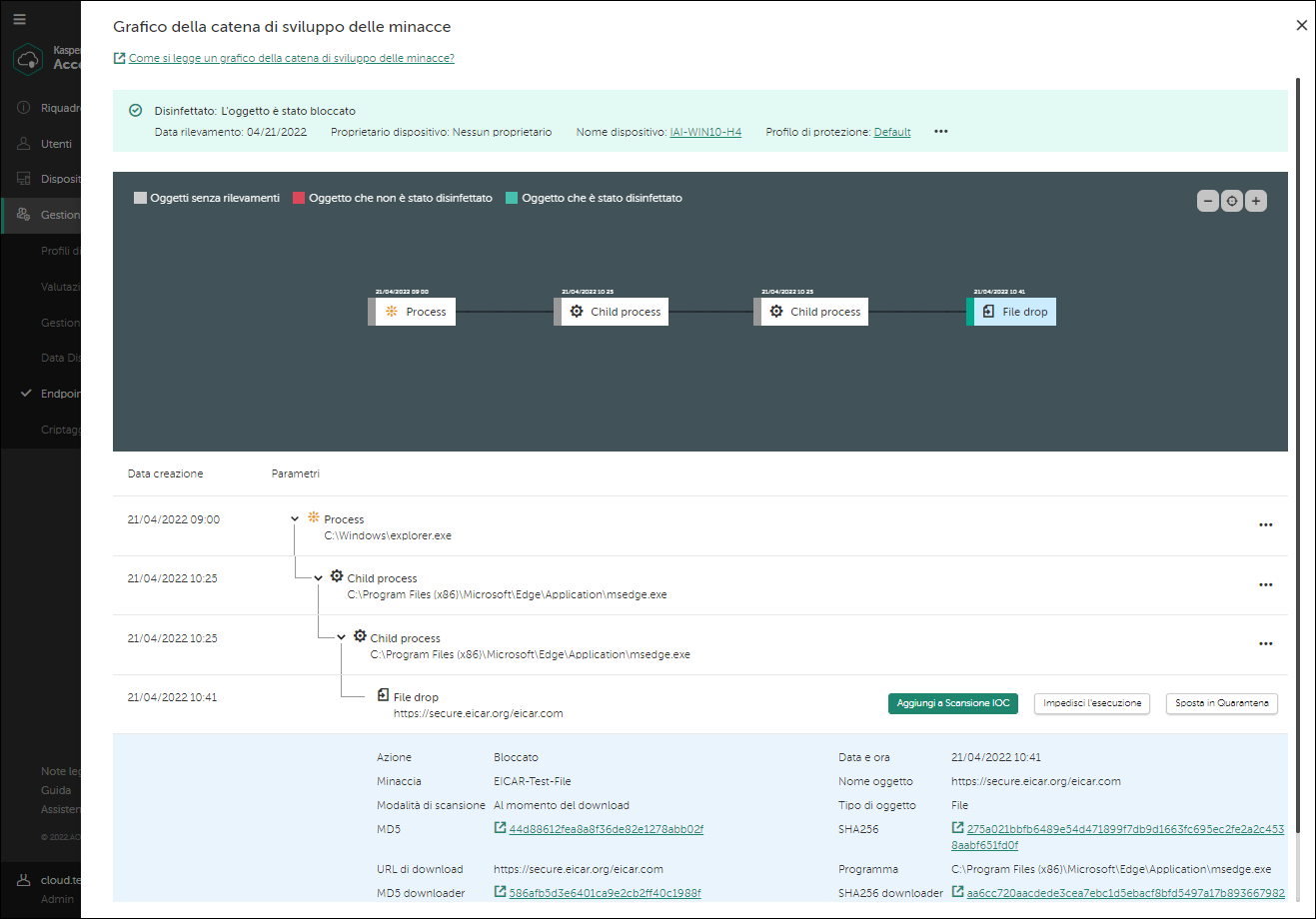

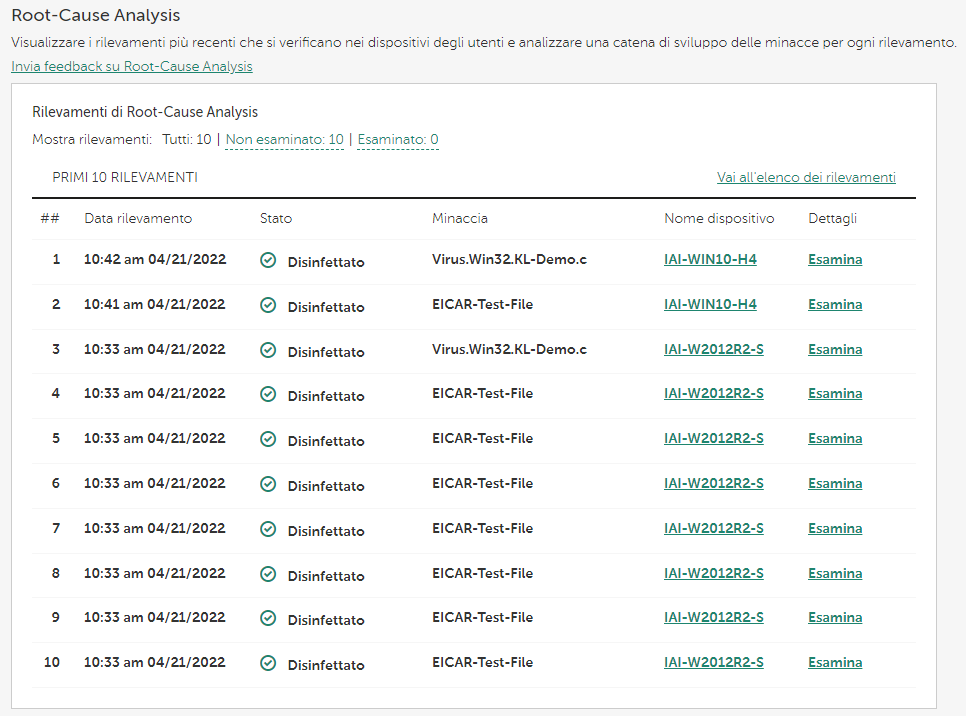

- Root-Cause Analysis

- Controllo adattivo delle anomalie

- Informazioni su Controllo adattivo delle anomalie

- Configurazione di Controllo adattivo delle anomalie

- Modifica delle esclusioni delle regole di Controllo adattivo delle anomalie

- Scenario: configurazione delle regole di Controllo adattivo delle anomalie in modalità Smart

- Elaborazione dei rilevamenti di Controllo adattivo delle anomalie

- Data Discovery

- Informazioni su Data Discovery

- Categorie di informazioni rilevate da Data Discovery

- Avvio dell'utilizzo di Data Discovery

- Connessione di un'organizzazione Office 365 alla propria area di lavoro

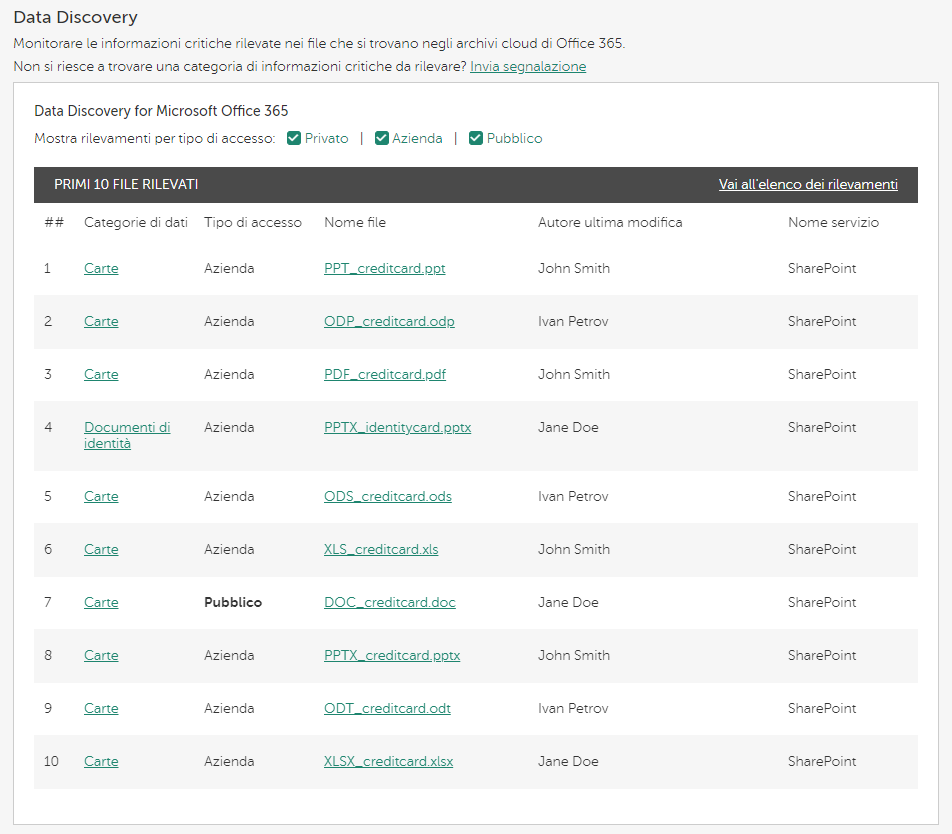

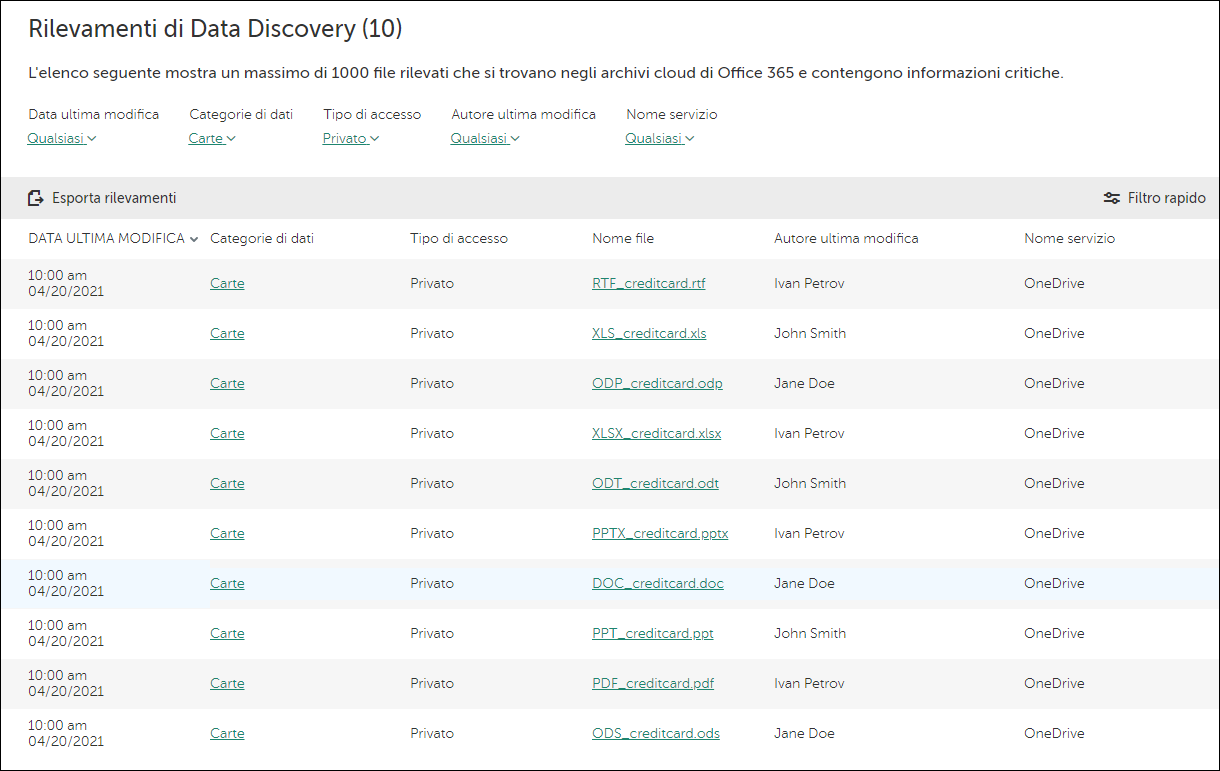

- Visualizzazione delle informazioni sui rilevamenti di Data Discovery

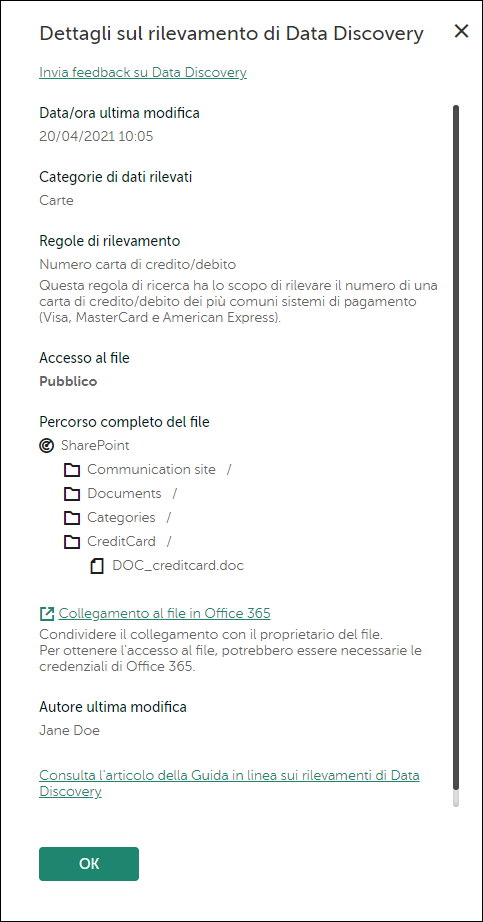

- Esempio di analisi di un rilevamento di Data Discovery

- Esportazione delle informazioni sui rilevamenti di Data Discovery

- Disabilitazione di Data Discovery

- Cloud Discovery

- Informazioni su Cloud Discovery

- Avvio dell'utilizzo di Cloud Discovery

- Abilitare e disabilitare Cloud Discovery nei profili di protezione

- Visualizzazione delle informazioni sull'utilizzo dei servizi cloud

- Livello di rischio di un servizio cloud

- Blocco dell'accesso ai servizi cloud indesiderati

- Abilitazione e disabilitazione del monitoraggio delle connessioni Internet nei dispositivi Windows

- Valutazione vulnerabilità e Gestione patch

- Gestione criptaggio

- Esecuzione delle attività più comuni

- Chiusura di una sessione di Console di gestione

- Visualizzazione dei widget

- Configurazione della protezione

- Configurazione dei componenti della protezione nei dispositivi Windows

- Selezione dei tipi di oggetti rilevabili nei dispositivi Windows

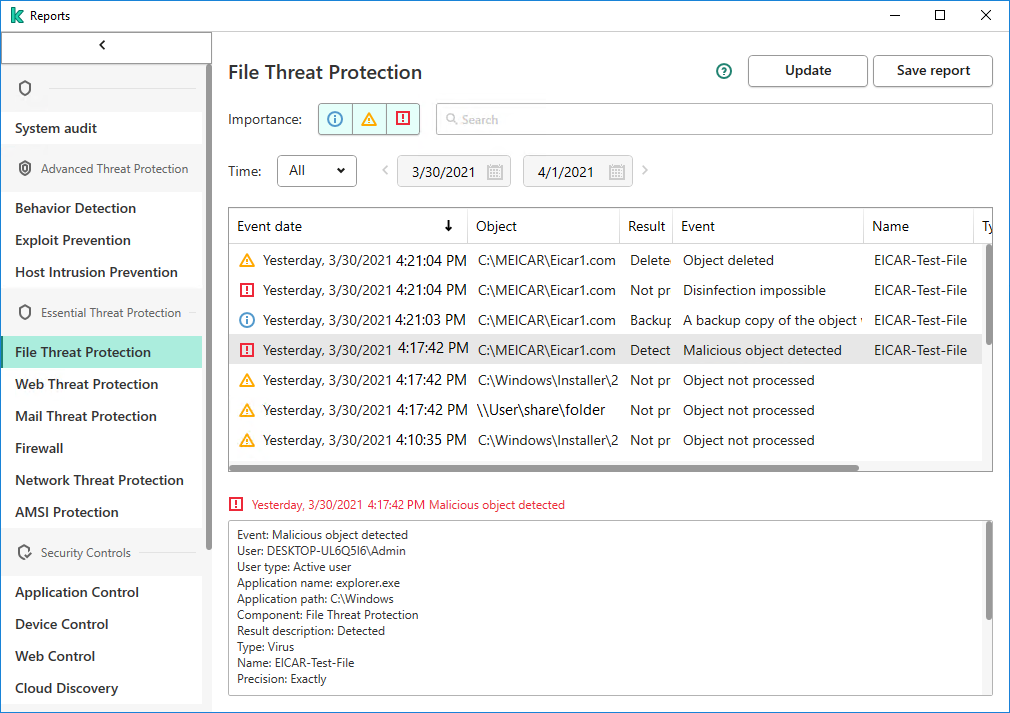

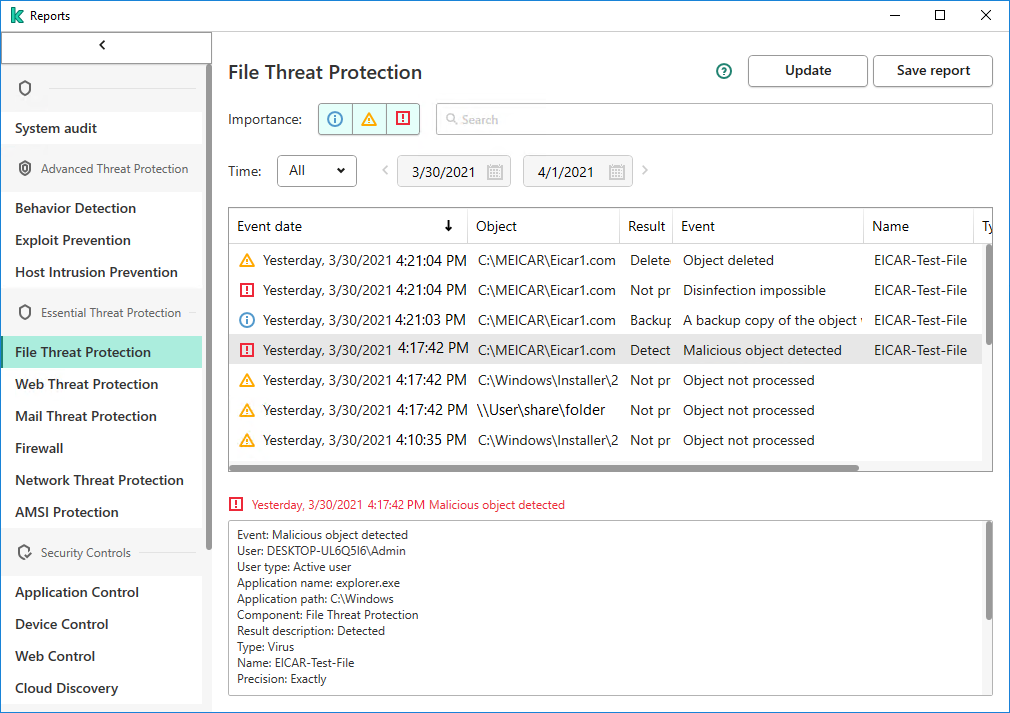

- Configurazione del componente Protezione Minacce File nei dispositivi Windows

- Configurazione della scansione delle unità rimovibili quando queste sono collegate a un computer

- Configurazione del componente Protezione Minacce di Posta nei dispositivi Windows

- Configurazione del componente Protezione Minacce Web nei dispositivi Windows

- Configurazione dei componenti Rilevamento del Comportamento, Prevenzione Exploit e Motore di Remediation nei dispositivi Windows

- Abilitazione e disabilitazione di Protezione AMSI

- Configurazione del componente Prevenzione Attacchi BadUSB

- Configurazione del componente Protezione Minacce di Rete nei dispositivi Windows

- Configurazione delle esclusioni delle porte di rete

- Abilitazione e disabilitazione della Disinfezione avanzata

- Configurazione dei componenti della protezione nei dispositivi Mac

- Area attendibile

- Configurazione della protezione anti-malware nei dispositivi Android

- Configurazione dei componenti della protezione nei dispositivi Windows

- Configurazione del componente Prevenzione Intrusioni Host nei dispositivi Windows

- Definizione delle impostazioni del server proxy

- Gestione dell'avvio delle applicazioni nei dispositivi degli utenti

- Controllo conformità dei dispositivi Android con i requisiti di sicurezza aziendali

- Configurazione dell'accesso dell'utente alle funzionalità dei dispositivi

- Controllo dei dispositivi di archiviazione e di rete nei dispositivi Windows

- Generazione di un elenco di dispositivi di archiviazione e di rete attendibili sui dispositivi Windows

- Configurazione dell'interazione di Kaspersky Endpoint Security for Windows con gli utenti finali

- Configurazione dell'interazione di Kaspersky Endpoint Security for Mac con gli utenti finali

- Controllo dell'accesso dell'utente alle funzionalità dei dispositivi Android

- Controllo dell'accesso dell'utente alle funzionalità dei dispositivi iOS e iPadOS

- Rilevamento di un attacco ai danni di un dispositivo (accesso root)

- Configurazione della protezione tramite password dei dispositivi Windows

- Configurazione della password di sblocco per i dispositivi mobili

- Configurazione di Firewall nei dispositivi Windows

- Configurazione dell'accesso utente ai siti Web

- Configurazione dell'accesso ai siti Web nei dispositivi Windows

- Configurazione della funzionalità Scansione delle connessioni criptate

- Blocco delle connessioni SSL e TLS

- Configurazione dell'accesso ai siti Web nei dispositivi Android

- Configurazione dell'accesso ai siti Web nei dispositivi iOS e iPadOS

- Configurazione di un server proxy

- Configurazione di una connessione Internet

- Configurazione dell'e-mail nei dispositivi iOS e iPadOS

- Configurazione del calendario CalDAV nei dispositivi iOS e iPadOS

- Protezione di Kaspersky Endpoint Security for Android dalla rimozione

- Configurazione delle notifiche ricevute da Kaspersky Endpoint Security for Android

- Abilitazione e disabilitazione delle funzionalità relative alle prestazioni di Kaspersky Endpoint Security for Windows

- Configurazione delle funzionalità relative alle prestazioni di Kaspersky Endpoint Security for Mac

- Attivazione e disattivazione della trasmissione di file di dump e file di traccia a Kaspersky per l'analisi

- Visualizzazione dei dettagli della licenza e immissione di un codice di attivazione

- Invio del feedback

- Rapporti sulla protezione dei dispositivi

- Elenco dei rapporti sulla protezione dei dispositivi

- Rapporto Stato della protezione

- Rapporto Minacce

- Rapporto Stato degli aggiornamenti dei database anti-malware

- Rapporto Attacchi di rete

- Rapporto Vulnerabilità

- Rapporti su Cloud Discovery

- Rapporti di Controllo adattivo delle anomalie

- Rapporto Rilevamenti del componente Controllo Dispositivi

- Rapporto Rilevamenti del componente Controllo Web

- Rapporto Stato di criptaggio dei dispositivi

- Rapporto Versioni delle applicazioni Kaspersky

- Utilizzo dei rapporti

- Configurazione dell'invio dei rapporti standard tramite e-mail

- Elenco dei rapporti sulla protezione dei dispositivi

- Visualizzazione del registro eventi e configurazione delle notifiche degli eventi

- Regolazione delle impostazioni generali di Kaspersky Next

- Gestione degli oggetti in Quarantena

- Kaspersky Security Network

- Kaspersky Business Hub

- Informazioni su Kaspersky Business Hub

- Gestione dell'elenco di aziende in Kaspersky Business Hub

- Visualizzazione dell'elenco di aziende in Kaspersky Business Hub

- Visualizzazione delle statistiche di protezione aggregate

- Aggiunta di una nuova azienda in Kaspersky Business Hub

- Aggiunta di un'altra area di lavoro per un'azienda registrata in Kaspersky Business Hub

- Modifica delle informazioni dell'azienda

- Eliminazione dell'area di lavoro di un'azienda

- Annullamento dell'eliminazione di un'area di lavoro aziendale

- Visualizzazione delle notizie e invio di feedback

- Gestione dell'elenco delle licenze in Kaspersky Business Hub

- Partecipazione alla formazione relativa alla sicurezza informatica

- Selezione dei datacenter utilizzati per l'archiviazione delle informazioni di Kaspersky Next

- Reimpostazione della password

- Modifica delle impostazioni di un account in Kaspersky Business Hub

- Modifica di un indirizzo e-mail

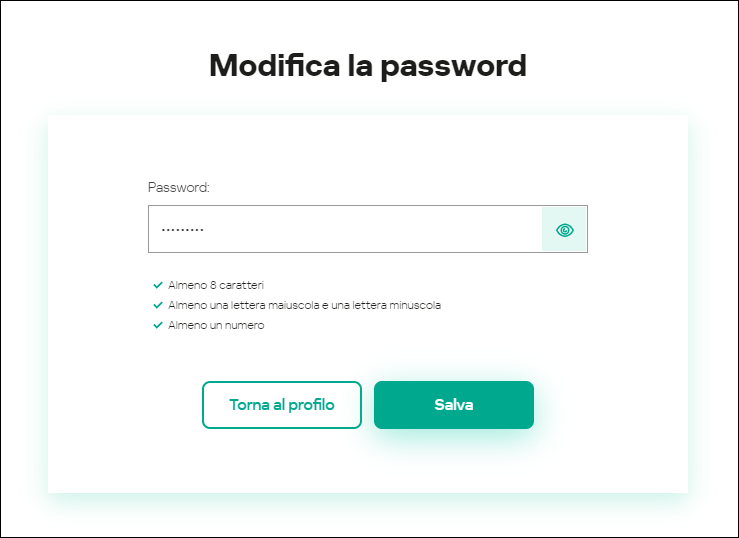

- Modifica di una password

- Utilizzo della verifica in due passaggi

- Informazioni sulla verifica in due passaggi

- Scenario: Configurazione della verifica in due passaggi

- Configurazione della verifica in due passaggi tramite SMS

- Configurazione della verifica in due passaggi utilizzando un'app di autenticazione

- Modifica del numero di cellulare

- Disabilitazione della verifica in due passaggi

- Eliminazione di un account in Kaspersky Business Hub

- Guida introduttiva per MSP (Managed Service Provider)

- Licensing di Kaspersky Next

- Informazioni sulle licenze per utente

- Informazioni sul Contratto di licenza con l'utente finale

- Informazioni sulla licenza

- Informazioni sul certificato di licenza

- Informazioni sul codice di attivazione

- Informazioni sulla trasmissione dei dati

- Informazioni sulla trasmissione dei dati durante l'utilizzo di Kaspersky Security Network

- Contattare l'Assistenza tecnica

- Sorgenti delle informazioni relative all'applicazione

- Glossario

- Account in Kaspersky Business Hub

- Administration Server

- Alias dell'utente

- Applicazione di protezione

- Area attendibile

- Area di lavoro

- Certificato del servizio APN (APNs)

- Console di Gestione di Kaspersky Next

- Controllo conformità

- Database anti-malware

- Dispositivo attendibile

- Dispositivo gestito

- Dispositivo supervisionato

- Indirizzi Web dannosi

- Kaspersky Business Hub

- Kaspersky Security Network (KSN)

- Livello di criticità della vulnerabilità

- Livello di importanza dell'aggiornamento

- Malware

- Network Agent

- Nome del dispositivo Windows

- Patch

- Phishing

- Prevenzione Intrusioni Host (Controllo privilegi applicazioni)

- Profilo di protezione

- Proprietario dispositivo

- Protezione Minacce di Posta

- Protezione Minacce di Rete

- Protezione Minacce File

- Protezione Minacce Web

- Quarantena

- Richiesta di firma del certificato

- Scansione in background

- Server proxy

- Trusted Platform Module (TPM)

- Vulnerabilità

- Informazioni sul codice di terze parti

- Note relative ai marchi registrati

Guida di Kaspersky Next

Nuove funzionalità

Nuove funzionalità

Confronto delle funzionalità

Confronto delle funzionalità

- Confronto tra le funzionalità di Kaspersky Next nelle diverse edizioni

- Confronto tra le funzionalità di Kaspersky Next per diversi tipi di Windows

Come iniziare

Come iniziare

- Iniziare a utilizzare Kaspersky Next

- Configurazione iniziale di Kaspersky Next

- Distribuzione in Kaspersky Next

Monitoraggio e rapporti

Monitoraggio e rapporti

Funzionalità avanzate

Funzionalità avanzate

Inizio pagina

Novità

Questa sezione contiene informazioni sulle nuove funzionalità e sui miglioramenti in ogni versione di Kaspersky Next e Kaspersky Business Hub.

Le funzionalità di aggiornamento (compresa la fornitura degli aggiornamenti delle firme anti-malware e della base di codice) e la funzionalità KSN potrebbero non essere disponibili nel software negli Stati Uniti.

VERSIONE 1.0

È stata rilasciata la prima versione di Kaspersky Next.

Kaspersky Next è una soluzione software sviluppata appositamente per le piccole, medie e grandi imprese. Consente di gestire in remoto la protezione di più endpoint, dispositivi mobili e file server tramite una console basata sul cloud.

Kaspersky Next si divide in:

- Pro View

Fornisce un'interfaccia utente grafica più semplice e meno funzionalità. Consigliato per piccole e medie imprese.

- Expert View

Fornisce un'interfaccia utente grafica più complessa e più funzionalità. Consigliato per le aziende di grandi dimensioni.

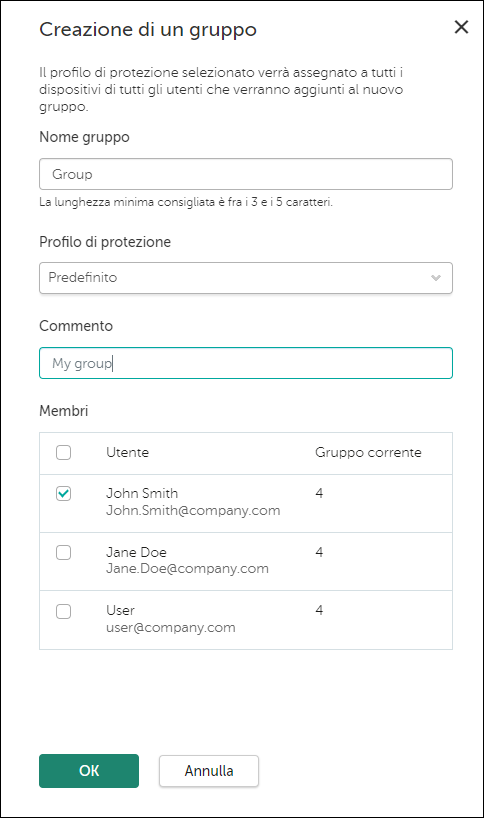

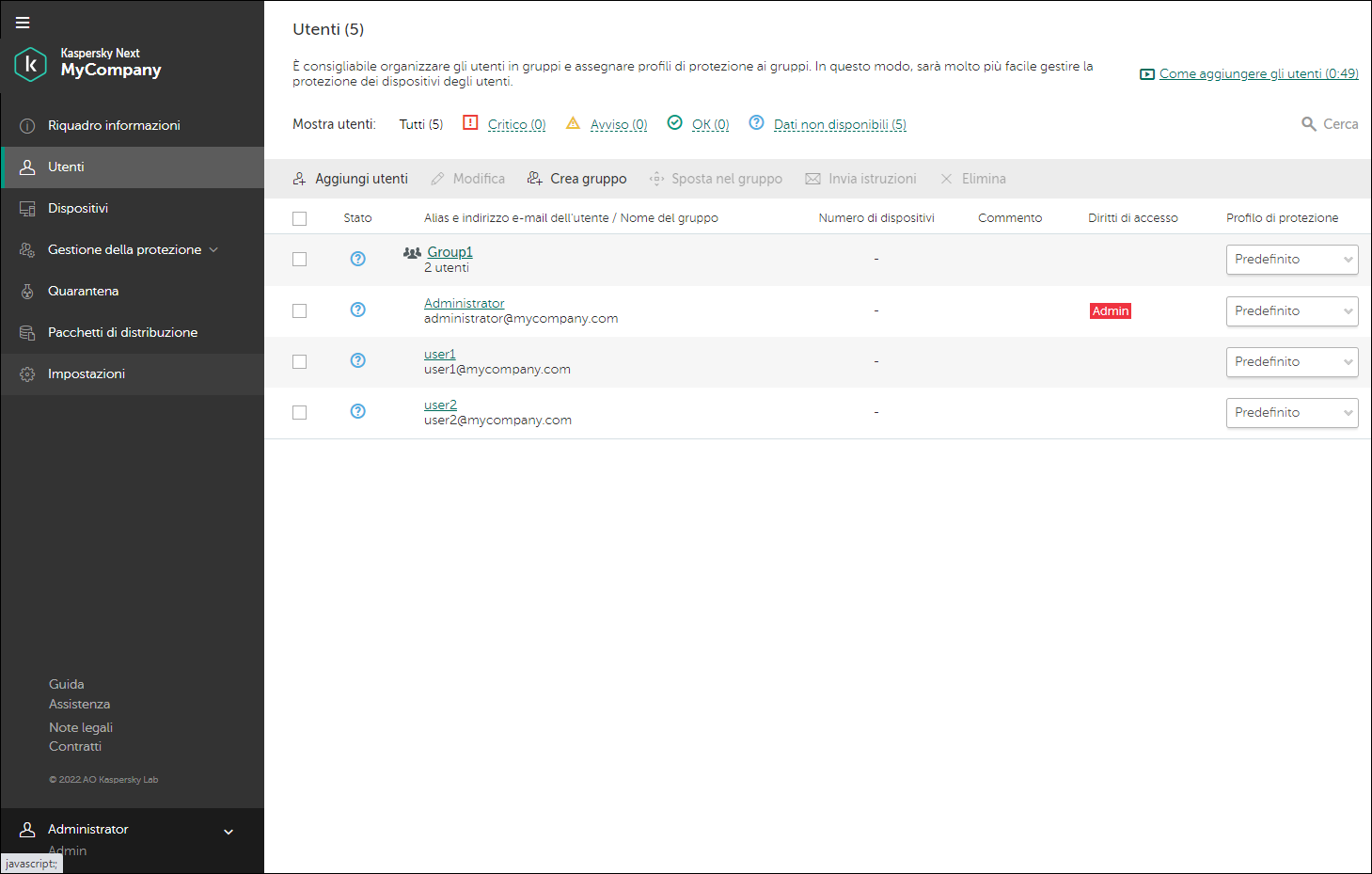

Utilizzando Kaspersky Next, è possibile eseguire le seguenti operazioni:

- Installare e aggiornare le applicazioni Kaspersky in modo centralizzato nei computer e nei dispositivi mobili dei dipendenti dell'azienda connessi a Kaspersky Endpoint Security Cloud.

- Gestire le impostazioni e la protezione dei dispositivi utilizzando i profili di protezione.

- Gestire e modificare le proprietà dell'account utente, creare gruppi di utenti e concedere diversi diritti agli utenti.

Kaspersky Next è ospitato e gestito da Kaspersky. Non è necessario installare Kaspersky Next nel computer. Per utilizzare Kaspersky Next occorrono solo un browser e l'accesso a Internet.

Le funzionalità chiave per i dispositivi che eseguono Windows e macOS includono Protezione minacce file, Protezione minacce di posta, Protezione minacce di rete, Protezione minacce Web e Firewall.

Le principali funzionalità di protezione mobile includono Controllo Web, Password configurabile; Protezione anti-malware, Controllo app e Controllo conformità per Android; Connessione di rete Wi-Fi configurabile; e Gestione delle funzionalità iOS integrate.

Inizio pagina

Informazioni su Kaspersky Next

Kaspersky Next è una soluzione software sviluppata appositamente per le aziende di piccole e medie dimensioni. Consente di gestire in remoto la protezione di più endpoint, dispositivi mobili e file server tramite una console basata sul cloud.

Utilizzando Kaspersky Next, è possibile eseguire le seguenti operazioni:

- Installare e aggiornare le applicazioni Kaspersky in modo centralizzato nei computer e nei dispositivi mobili dei dipendenti dell'azienda connessi a Kaspersky Endpoint Security Cloud.

- Gestire le impostazioni e la protezione dei dispositivi utilizzando i profili di protezione.

- Gestire e modificare le proprietà dell'account utente, creare gruppi di utenti e concedere diversi diritti agli utenti.

Kaspersky Next è ospitato e gestito da Kaspersky. Non è necessario installare Kaspersky Next nel computer. Per utilizzare Kaspersky Next occorrono solo un browser e l'accesso a Internet.

Funzionalità principali di Kaspersky Next

I vantaggi di Kaspersky Next si suddividono in tre sezioni principali.

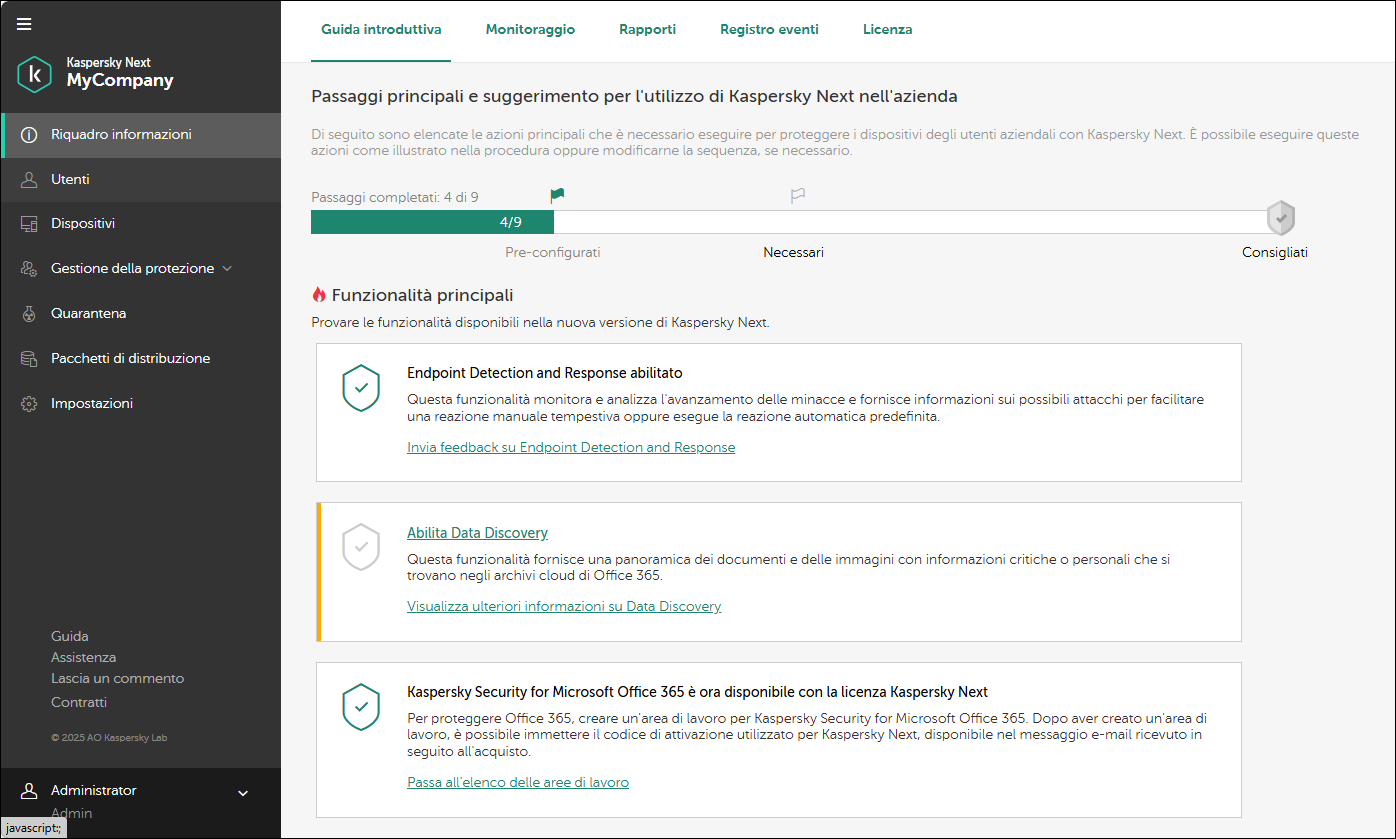

Facilità di utilizzo

Console basata sul cloud semplice e intuitiva

Kaspersky Next viene gestito da una semplice console basata sul cloud. È disponibile in qualsiasi momento, da qualsiasi posizione e non richiede che il dispositivo di un amministratore si trovi nella stessa rete dei dispositivi gestiti. Quando l'amministratore si connette alla console, un'apposita pagina Guida introduttiva fornisce una semplice procedura per la protezione dei dispositivi aziendali. Questa pagina indica inoltre se la configurazione della protezione ha raggiunto il livello Necessari, che è quasi sempre adeguato, nonché come raggiungere il livello Consigliati.

Dopo che un'

è stata aperta tre volte, quando si avvia la console viene visualizzata la pagina Riquadro informazioni → Monitoraggio invece della pagina Riquadro informazioni → Guida introduttiva.Profilo di protezione preconfigurato predefinito

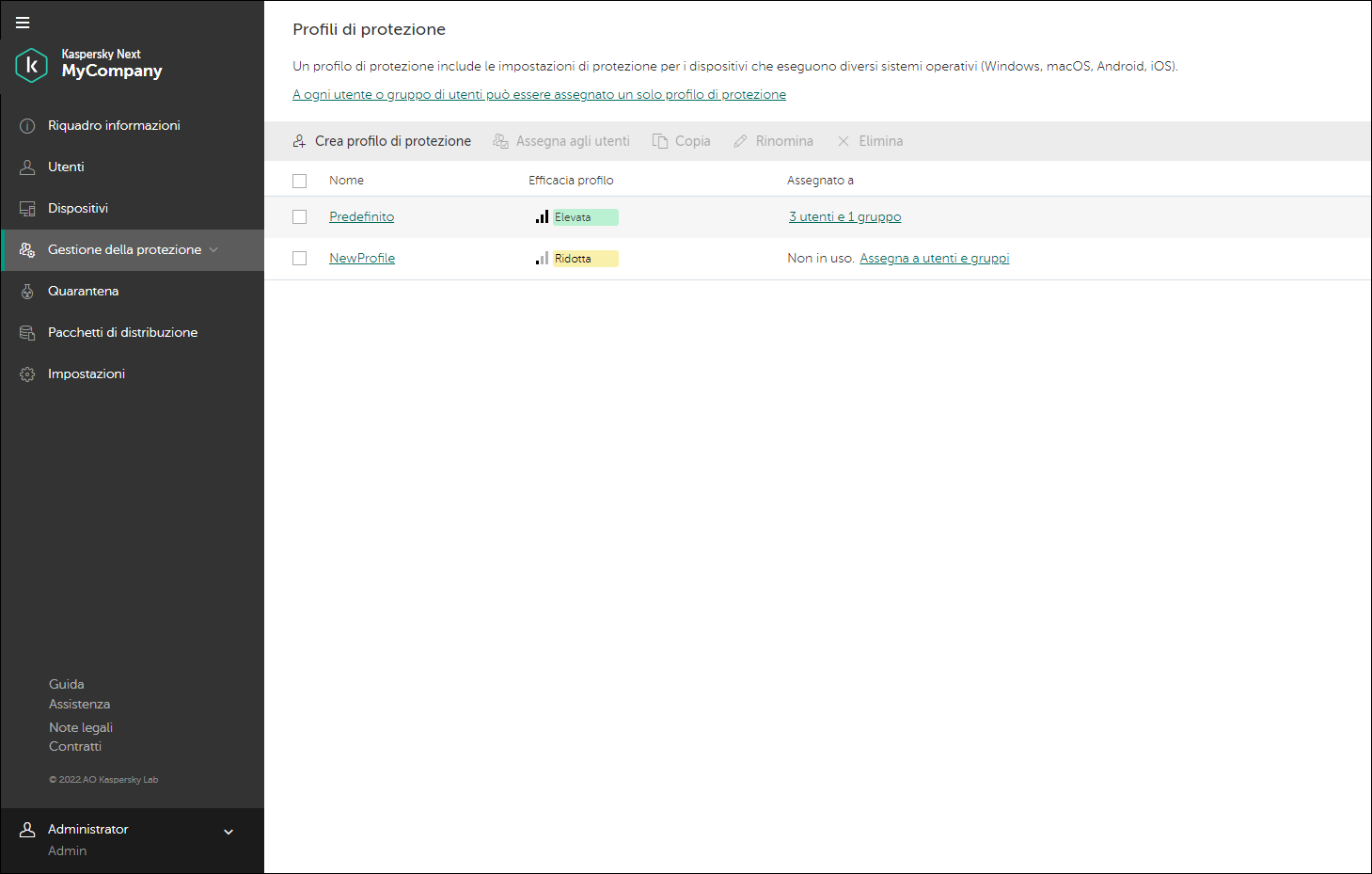

Per risparmiare tempo nella configurazione della protezione, ogni area di lavoro Kaspersky Next contiene un profilo di protezione predefinito (vedere la figura di seguito). Viene configurata un'area di lavoro per garantire una protezione efficace a un ambiente tipico. Il profilo di protezione predefinito viene applicato automaticamente in ogni dispositivo dopo la connessione al componente Console di Gestione di Kaspersky Next. Questa progettazione consente di risparmiare tempo sulla configurazione della protezione e garantisce una protezione immediata anche senza l'intervento di un amministratore.

Profili di protezione personalizzati e predefiniti

Un unico profilo di protezione per tutti i dispositivi

Ogni profilo di protezione contiene le impostazioni di sicurezza per i dispositivi che eseguono Microsoft Windows, Apple macOS, Google Android e Apple iOS e iPadOS. In questo modo è possibile configurare e gestire un unico profilo di protezione anziché quattro, assegnare il profilo agli utenti o a gruppi di utenti e mantenere la coerenza delle impostazioni di sicurezza per gli utenti.

Distribuzione semplice

Dal momento che Kaspersky Next è gestito tramite un browser, l'unica distribuzione richiesta riguarda le applicazioni di protezione nei dispositivi aziendali. Questo processo è composto da quattro passaggi:

- Immettere gli indirizzi e-mail dei dipendenti in Kaspersky Next.

- Inviare ai dipendenti un messaggio e-mail con le istruzioni per l'installazione delle applicazioni di protezione nei dispositivi degli utenti. Il messaggio contiene i collegamenti per il download delle applicazioni.

- Verificare che i dipendenti installino le applicazioni nei propri dispositivi.

- Abbinare i dispositivi visualizzati nella sezione Dispositivi della Console di Gestione di Kaspersky Next agli utenti.

Il messaggio e-mail generato e inviato ai dipendenti da Kaspersky Next contiene solo un collegamento per l'installazione. Quando un dipendente apre questo collegamento in un dispositivo, Kaspersky Next identifica il sistema operativo e inizia a scaricare il pacchetto di installazione corretto. Questo riduce al minimo potenziali errori da parte del personale.

Funzionalità di protezione avanzate

Alcune delle funzionalità citate in questa sezione sono disponibili solo se Kaspersky Next è stato attivato con una licenza Kaspersky Next EDR Optimum o XDR Expert (fare riferimento al confronto delle funzionalità per i dettagli).

Set completo di funzionalità di protezione degli endpoint

I componenti Protezione minacce file, Protezione minacce di posta, Protezione minacce di rete e Protezione minacce Web di Kaspersky Endpoint Security includono tecnologie che proteggono gli utenti da malware, phishing e altri tipi di minacce.

Un firewall gestisce le attività di rete e consente di bloccare le connessioni potenzialmente pericolose, ad esempio le connessioni desktop remote.

Protezione dal ransomware

Kaspersky Endpoint Security for Windows offre la protezione dal ransomware per le workstation con sistemi operativi Windows e, a partire dalla versione 11, offre anche la protezione dal ransomware per i file server con sistemi operativi Windows. I componenti Rilevamento del Comportamento, Prevenzione Exploit e Motore di Remediation di Kaspersky Endpoint Security monitorano l'attività delle applicazioni nei dispositivi e bloccano le azioni dannose.

Protezione dei dispositivi mobili

Nell'ambiente aziendale i dispositivi mobili stanno diventando importanti tanto quanto i computer: i dipendenti leggono le e-mail aziendali, comunicano con i clienti e gestiscono altre informazioni importanti. Kaspersky Next offre tutte le funzionalità di base per la protezione e la gestione dei dispositivi mobili, tra cui:

- Protezione tramite password: protegge i dispositivi mobili dall'accesso non autorizzato.

- Protezione antifurto per i dispositivi Android, iOS e iPadOS: consente di proteggere un dispositivo dall'accesso non autorizzato. Se il dispositivo viene smarrito o rubato può essere bloccato in remoto oppure è possibile cancellare tutti i dati.

- Protezione anti-malware per Android: consente di proteggere un dispositivo dalle infezioni in tempo reale.

- Controllo funzionalità e Controllo Web: consentono di verificare che i dispositivi mobili vengano utilizzati in ambito aziendale e non personale.

Valutazione vulnerabilità e Gestione patch

Valutazione vulnerabilità consente di rilevare le

del software nei dispositivi gestiti che eseguono Windows. Le vulnerabilità vengono rilevate nel sistema operativo e nelle applicazioni di Microsoft e di vendor di terze parti.Gestione patch consente di gestire gli aggiornamenti per le applicazioni installate nei dispositivi degli utenti che eseguono Windows, comprese le

che correggono le vulnerabilità del software rilevate nei dispositivi.Funzionalità di protezione cloud

Alcune delle funzionalità citate in questa sezione sono disponibili solo se Kaspersky Next è stato attivato con una licenza Kaspersky Next EDR Optimum o XDR Expert (fare riferimento al confronto delle funzionalità per i dettagli).

Cloud Discovery

Cloud Discovery consente di monitorare l'utilizzo dei servizi cloud nei dispositivi gestiti che eseguono Windows e di bloccare l'accesso ai servizi cloud considerati indesiderati. Cloud Discovery monitora i tentativi da parte degli utenti di ottenere l'accesso a questi servizi tramite i browser e le applicazioni desktop. Questa funzionalità consente di rilevare e bloccare l'utilizzo dei servizi cloud tramite shadow IT.

Data Discovery

Data Discovery rileva le informazioni critiche nei file che si trovano negli archivi cloud di Office 365. È possibile visualizzare le informazioni su ciascun file rilevato: nome, tipo di condivisione (privata, all'interno dell'azienda o all'esterno dell'azienda) e l'autore dell'ultima modifica.

Protezione di Microsoft Office 365

È possibile utilizzare la licenza Kaspersky Next EDR Optimum o XDR Expert per attivare Kaspersky Security for Microsoft Office 365.

Kaspersky Security for Microsoft Office 365 protegge l'e-mail aziendale, la condivisione file e i servizi di comunicazione e collaborazione di Office 365 da malware, phishing, spam e altre minacce. Il numero disponibile di cassette postali che è possibile proteggere è 1,5 volte superiore al numero di utenti previsto dalla limitazione licenza (arrotondato per eccesso al numero intero più vicino).

Per informazioni su come utilizzare Kaspersky Security for Microsoft Office 365 consultare la Guida di Kaspersky Security for Microsoft Office 365.

Funzionalità di gestione

Alcune delle funzionalità citate in questa sezione sono disponibili solo se Kaspersky Next è stato attivato con una licenza Kaspersky Next EDR Optimum o XDR Expert (fare riferimento al confronto delle funzionalità per i dettagli).

Controllo Web

Controllo Web consente di gestire le azioni dell'utente in Internet, migliorando la produttività dei dipendenti limitando o bloccando l'accesso a risorse Web specifiche.

Controllo dispositivi

Controllo Dispositivi garantisce la protezione dei dati riservati limitando l'accesso dell'utente ai dispositivi che potrebbero essere connessi al computer.

Gestione criptaggio

Gestione criptaggio consente di configurare il criptaggio dei dispositivi gestiti che eseguono Windows e macOS. Il criptaggio impedisce ad altri utenti di ottenere l'accesso non autorizzato ai dati archiviati nel dispositivo dell'utente.

I dispositivi che eseguono Windows vengono criptati utilizzando Crittografia unità BitLocker. I dispositivi che eseguono macOS vengono criptati utilizzando la funzionalità di criptaggio del disco FileVault.

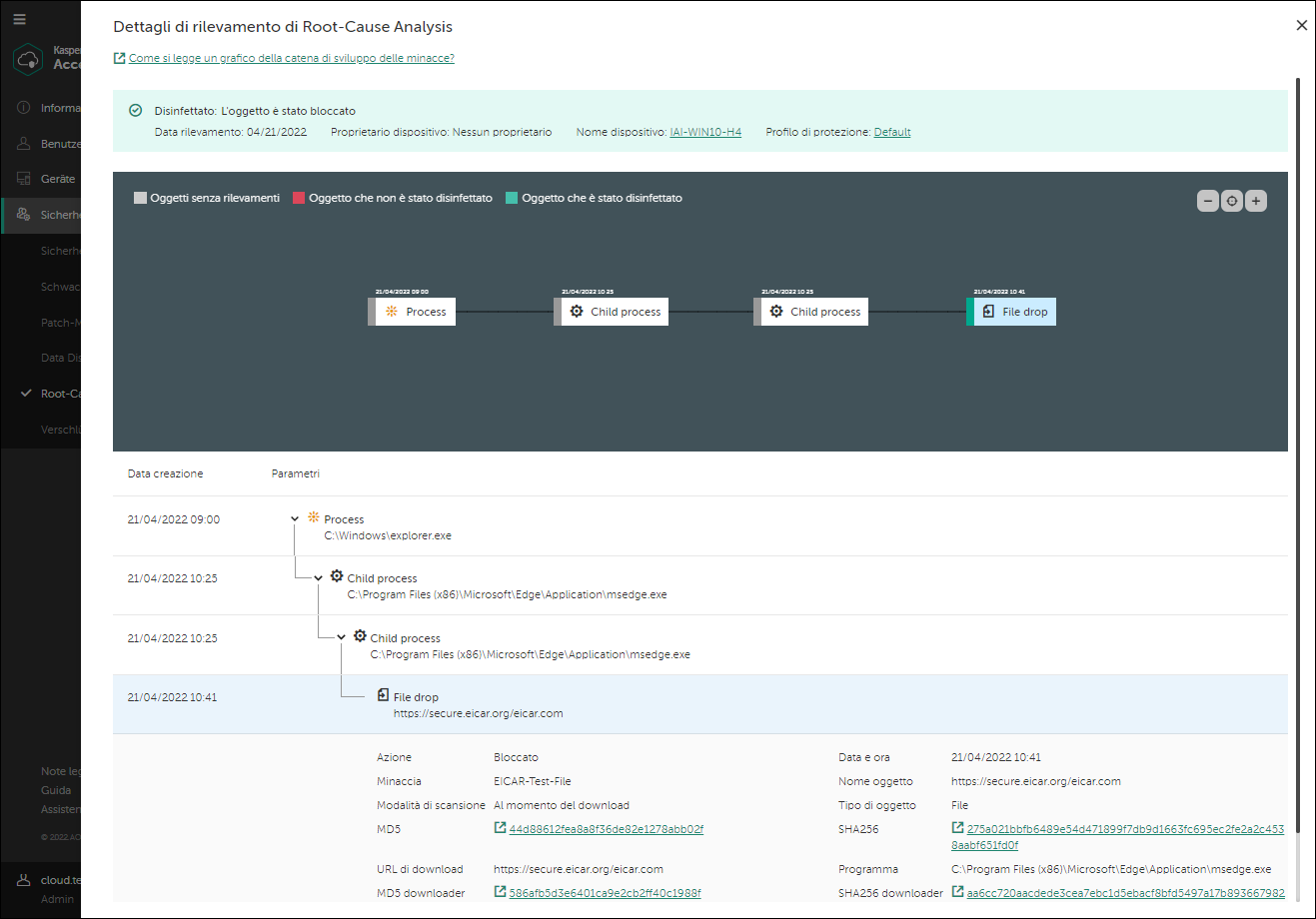

Root-Cause Analysis

Root-Cause Analysis consente di rilevare e debellare gli attacchi avanzati, eseguire l'analisi delle cause principali con un grafico della catena di sviluppo delle minacce ed esaminare i dettagli per un'ulteriore analisi.

Endpoint Detection and Response

Endpoint Detection and Response monitora e analizza l'avanzamento delle minacce e fornisce informazioni sui possibili attacchi per facilitare una reazione manuale tempestiva oppure esegue la reazione automatica predefinita.

Inizio pagina

Confronto tra le versioni di Kaspersky Next

Kaspersky Next è disponibile in tre edizioni: Kaspersky Next EDR Foundations, Kaspersky Next EDR Optimum e Kaspersky Next XDR Expert. La tabella seguente confronta le funzionalità disponibili in tali edizioni.

Funzionalità |

Kaspersky Next EDR Foundations |

Kaspersky Next EDR Optimum |

Kaspersky Next XDR Expert |

|---|---|---|---|

Set di funzionalità di protezione |

|||

Protezione Minacce File |

|

|

|

Protezione Minacce di Posta |

|

|

|

Protezione Minacce Web |

|

|

|

Protezione Minacce di Rete |

|

|

|

Firewall |

|

|

|

Rilevamento del Comportamento, Prevenzione Exploit e Motore di Remediation |

|

|

|

Cancellazione dei dati da un dispositivo Windows |

|

|

|

Scansione delle unità rimovibili alla connessione |

|

|

|

Prevenzione Attacchi BadUSB |

|

|

|

Disinfezione avanzata |

|

|

|

Valutazione vulnerabilità |

|

|

|

Root-Cause Analysis |

|

(All'interno di Endpoint Detection and Response) |

(All'interno di Endpoint Detection and Response) |

Endpoint Detection and Response |

|

|

|

Data Discovery |

|

|

|

Cloud Discovery: Monitoraggio dei servizi cloud |

|

|

|

Set di funzionalità di gestione |

|||

Cloud Discovery: Blocco dell'accesso ai servizi cloud |

|

|

|

Gestione patch |

|

|

|

Gestione criptaggio |

|

|

|

Prevenzione Intrusioni Host |

|

|

|

Controllo dispositivi |

|

|

|

Controllo Web |

|

|

|

Controllo adattivo delle anomalie |

|

|

|

Controllo Applicazioni |

|

|

|

Altre funzionalità |

|||

Protezione di Microsoft Office 365 |

|

|

|

Formazione relativa alla sicurezza informatica |

|

|

|

Confronto tra le funzionalità di Kaspersky Next per diversi tipi di sistemi operativi Windows

Nella tabella di seguito vengono messe a confronto le funzionalità di Kaspersky Next disponibili per i diversi tipi di sistemi operativi Windows (workstation o server) installati nei dispositivi gestiti.

|

Workstation |

Server |

|---|---|---|

Set di funzionalità di protezione |

||

Protezione Minacce File |

|

|

Protezione Minacce di Posta |

|

|

Protezione Minacce Web |

|

|

Protezione Minacce di Rete |

|

|

Firewall |

|

|

Rilevamento del Comportamento, Prevenzione Exploit e Motore di Remediation |

|

|

Cancellazione dei dati da un dispositivo Windows |

|

|

Scansione delle unità rimovibili alla connessione |

|

|

Prevenzione Attacchi BadUSB |

|

|

Disinfezione avanzata |

|

|

Valutazione vulnerabilità |

|

|

Root-Cause Analysis |

|

|

Endpoint Detection and Response |

|

|

Data Discovery |

|

|

Cloud Discovery: Monitoraggio dei servizi cloud |

|

|

Set di funzionalità di gestione |

||

Cloud Discovery: Blocco dell'accesso ai servizi cloud |

|

|

Gestione patch |

|

|

Gestione criptaggio |

|

|

Prevenzione Intrusioni Host |

|

|

Controllo dispositivi |

|

|

Controllo Web |

|

|

Controllo adattivo delle anomalie |

|

|

Controllo Applicazioni |

|

|

Informazioni sulle licenze per utente

Kaspersky Next utilizza le licenze per utente. Per ogni utente, Kaspersky Next è in grado di proteggere un solo desktop, laptop o file server e fino a due dispositivi mobili Android, iOS o iPadOS.

Un utente considerato come unità di licenza non equivale a un utente aggiunto alla Console di gestione. Un utente effettivo può possedere un numero superiore al numero di dispositivi indicato sopra oppure possono essere presenti dispositivi senza proprietari assegnati. In ogni caso, questi dispositivi saranno protetti.

Il numero di utenti che utilizzano Kaspersky Next con una licenza è calcolato in base al numero di dispositivi protetti. Il numero di utenti è il numero totale di desktop, laptop e file server protetti o la metà del numero totale di dispositivi mobili Android, iOS o iPadOS, a seconda del numero maggiore.

Esempi:

- Se si proteggono 10 desktop, laptop o file server e 12 dispositivi mobili Android, iOS o iPadOS, il numero di utenti che utilizzano il software con la licenza è 10 (corrisponde al numero di desktop, laptop e file server).

- Se si proteggono 10 desktop, laptop o file server e 32 dispositivi mobili Android, iOS o iPadOS, il numero di utenti che utilizzano il software con la licenza è 16 (corrisponde alla metà del numero di dispositivi mobili).

È possibile visualizzare il numero di utenti che utilizzano il software con le licenze in Console di Gestione di Kaspersky Next o in Kaspersky Business Hub.

Inizio pagina

Requisiti hardware e software

È necessario solo un browser per utilizzare Kaspersky Next.

Kaspersky Next supporta i seguenti browser:

- Google Chrome 133.0.6943.53 o versione successiva

- Microsoft Edge 134.0.3124.66 o versione successiva

- Safari 17.6 in macOS

- Yandex Browser 25.2.3.809 o versione successiva

- Mozilla Firefox Extended Support Release 128.8.0 o versione successiva

Quando è in esecuzione, Kaspersky Next utilizza le seguenti applicazioni Kaspersky:

- Kaspersky Endpoint Security 12.7 for Windows

Dopo aver preparato il pacchetto di distribuzione della versione più recente nella Console di gestione, non sarà possibile preparare il pacchetto di distribuzione di una versione precedente.

Per i requisiti hardware e software dell'applicazione di protezione, fare riferimento alla Guida di Kaspersky Endpoint Security for Windows.

- Kaspersky Endpoint Security 12.1 for Mac

Dopo aver preparato il pacchetto di distribuzione della versione più recente nella Console di gestione, non sarà possibile preparare il pacchetto di distribuzione di una versione precedente.

Per i requisiti hardware e software dell'applicazione di protezione, fare riferimento alla Guida di Kaspersky Endpoint Security for Mac.

Kaspersky Endpoint Security 10 for Mac non supporta macOS 10.15 Catalina.

Dopo l'upgrade di macOS alla suddetta versione, la protezione dei dispositivi degli utenti da parte di Kaspersky Endpoint Security 10 for Mac viene interrotta.

Per ripristinare la protezione dei dispositivi, è necessario scaricare il pacchetto di distribuzione di Kaspersky Endpoint Security 11 for Mac e distribuirlo agli utenti macOS. Gli utenti devono quindi installare la nuova versione di Kaspersky Endpoint Security for Mac nei propri dispositivi. - Kaspersky Endpoint Security 10 for Android

Per i requisiti hardware e software dell'applicazione di protezione, fare riferimento alla Guida di Kaspersky Security for Mobile.

Porte di rete utilizzate da Kaspersky Next

Per eseguire diverse operazioni in Kaspersky Next, è necessario aprire determinate porte nel Firewall o nel server proxy. Le porte richieste sono elencate nella tabella di seguito:

Porte di rete utilizzate da Kaspersky Next

Funzionamento |

Porte |

|---|---|

Ottenere l'accesso a Kaspersky Business Hub. |

TCP 443 |

Gestione di Kaspersky Endpoint Security for Windows |

TCP 13000 |

Gestione di Kaspersky Endpoint Security for Mac |

TCP 13000 |

Gestione di Kaspersky Endpoint Security for Android |

TCP 13292 |

Gestione di MDM iOS |

TCP 9443 |

Download dei pacchetti di installazione |

TCP 8081 |

Ottenere l'accesso alla Console di Gestione di Kaspersky Next |

TCP 443 |

Migrazione da Pro View a Expert View

È possibile eseguire la migrazione dell'area di lavoro Kaspersky Next da Pro View a Expert View. Expert View è una soluzione basata su cloud che offre una gamma molto più ampia di funzionalità per la gestione della protezione dei dispositivi degli utenti.

La migrazione è un'azione irreversibile. Se si decide di tornare a Pro View sarà necessario connettere tutti i dispositivi e ridefinire tutte le impostazioni.

Per cosa viene eseguita la migrazione

La migrazione influisce sui seguenti oggetti:

- Utenti e gruppi di utenti

- Dispositivi che eseguono Windows e macOS

- Profili di sicurezza e relative impostazioni

- Impostazioni di aggiornamento database anti-malware e scansione malware

- Impostazioni di rilevamento vulnerabilità e installazione aggiornamenti

- Impostazioni di scansione IoC

Non viene eseguita la migrazione dei seguenti oggetti:

- Dispositivi che eseguono Android, iOS e iPadOS

- Pacchetti di distribuzione di Kaspersky Endpoint Security for Windows e Kaspersky Endpoint Security for Mac

- Avvisi di Endpoint Detection and Response

- Registro eventi

Quali funzionalità di Pro View non sono supportate da Expert View

Al momento, Expert View non supporta alcune funzionalità di Pro View. Per continuare a utilizzare queste funzionalità, è necessario attivare l'area di lavoro con una licenza Kaspersky Next durante la migrazione.

Le seguenti funzionalità sono accessibili in Pro View:

- Gestione dei dispositivi iOS e iPadOS

- Data Discovery

Le seguenti funzionalità sono accessibili in Kaspersky Business Hub:

- Creazione di un'area di lavoro Kaspersky Security for Microsoft Office 365

- Partecipazione alla formazione relativa alla sicurezza informatica

Procedura di migrazione

Per eseguire la migrazione da Pro View a Expert View:

- Eseguire una delle seguenti operazioni:

- Immettere il codice di attivazione di una licenza Kaspersky Next che fornisce la migrazione automatica a Expert View.

- Se la licenza corrente in Kaspersky Next consente la migrazione manuale a Expert View, accedere a Impostazioni e fare clic sul collegamento Avvia migrazione.

Verrà avviata la procedura guidata per la migrazione a Expert View.

- Nella finestra di benvenuto della procedura guidata, fare clic sul pulsante Avvia la procedura guidata.

- Al passaggio Accettare i contratti di Expert View della procedura guidata, leggere e accettare i termini e le condizioni del Contratto e dell'Accordo sul trattamento dei dati di Expert View.

Se non si accettano i termini e le condizioni di questi contratti, non sarà possibile utilizzare Expert View.

- Nel passaggio Accettare i Contratti di licenza con l'utente finale per Network Agent della procedura guidata leggere e accettare i termini e le condizioni dei Contratti di licenza con l'utente finale per Network Agent da installare nei dispositivi che eseguono Windows e macOS.

Se non si accettano i termini e le condizioni di questi contratti, non sarà possibile utilizzare Expert View.

- Se i Network Agent nei dispositivi degli utenti sono protetti da una password, viene visualizzato il passaggio Specificare la password di Network Agent della procedura guidata. Immettere qui la password, in modo che i dispositivi siano in grado di connettersi a Expert View.

- Se i dispositivi degli utenti includono dispositivi che eseguono Windows e/o macOS, viene visualizzato il passaggio Selezionare le opzioni di riavvio del sistema operativo della procedura guidata. Selezionare l'opzione richiesta:

- Riavviare manualmente i dispositivi

I dispositivi gestiti non vengono riavviati automaticamente dopo l'esecuzione. Per completare l'operazione, gli utenti devono riavviare i dispositivi. Questa opzione è adatta per server e altri dispositivi in cui è fondamentale il funzionamento continuo.

- Riavviare automaticamente i dispositivi

I dispositivi gestiti vengono sempre riavviati automaticamente se è necessario un riavvio per il completamento dell'operazione. Questa opzione è utile per i dispositivi per i quali sono tollerate pause regolari durante il funzionamento (arresto o riavvio).

- Richiedere l'intervento dell'utente

Il promemoria di riavvio viene visualizzato sullo schermo del dispositivo gestito e all'utente viene richiesto di riavviarlo manualmente. È possibile modificare il testo del messaggio per l'utente. Questa opzione è particolarmente adatta alle workstation in cui gli utenti devono essere in grado di selezionare il momento più opportuno per il riavvio.

Se l'opzione Forzare il riavvio del dispositivo dopo (minuti) è abilitata, dopo la richiesta di conferma all'utente, l'applicazione forza un riavvio del sistema operativo allo scadere dell'intervallo di tempo specificato. In caso contrario, gli utenti devono riavviare manualmente i dispositivi. Se necessario, modificare il valore predefinito dell'intervallo di tempo (30 minuti).

- Riavviare manualmente i dispositivi

- Se la migrazione è stata avviata immettendo un codice di attivazione e se i dispositivi degli utenti includono dispositivi che eseguono iOS e iPadOS o Data Discovery è abilitato nell'area di lavoro, viene visualizzato il passaggio Attivare quest'area di lavoro con una nuova licenza della procedura guidata. Selezionare la casella di controllo se si desidera continuare a utilizzare le funzionalità che non sono temporaneamente disponibili in Expert View.

Fare clic sul pulsante Avvia migrazione per continuare.

- Nella finestra di conferma della migrazione, fare clic sul pulsante Avvia migrazione per avviare la migrazione.

Viene avviata la migrazione a Expert View. Durante la migrazione non è possibile accedere all'area di lavoro di Kaspersky Next.

Dopo la migrazione

Al termine della migrazione, l'area di lavoro di Kaspersky Next funziona come segue:

- Modalità operative dell'area di lavoro in Pro View

Se l'area di lavoro è stata attivata con una licenza Kaspersky Next durante la migrazione, la modalità in cui opera l'area di lavoro in Pro View viene definita modalità distribuita. È possibile continuare a utilizzare le funzionalità che non sono temporaneamente disponibili in Expert View solo in modalità distribuita.

Se l'attivazione è stata saltata, la modalità viene definita modalità post-migrazione. In questo caso, tutta la gestione della protezione viene eseguita in Expert View.

Dopo la migrazione, è possibile attivare l'area di lavoro in Pro View anche con una licenza Kaspersky Next.

- Dispositivi che eseguono Windows e macOS

Il software avvia automaticamente la connessione di questi dispositivi a Expert View. Nella finestra Dispositivi → Dispositivi migrati in Pro View, è possibile trovare l'elenco dei dispositivi migrati e il loro stato di migrazione. Al termine della migrazione di un dispositivo, è possibile eliminarlo da Pro View.

Se la versione Kaspersky Endpoint Security for Windows installata nei dispositivi è la 12.3 o precedente, è necessario aggiornare l'applicazione di protezione nei dispositivi da Expert View. In caso contrario, alcune funzionalità potrebbero non funzionare.

- Dei dispositivi che eseguono Android

È necessario connettere manualmente i dispositivi Android a Expert View. Successivamente, è possibile eliminarli da Pro View.

- Dispositivi che eseguono iOS e iPadOS

È possibile continuare a gestire temporaneamente i dispositivi iOS e iPadOS nell'area di lavoro in Pro View, che funziona solo in modalità distribuita.

- Pacchetti di distribuzione di Kaspersky Endpoint Security for Windows e Kaspersky Endpoint Security for Mac

È possibile creare e scaricare pacchetti di distribuzione reali in Expert View.

Per informazioni dettagliate su come utilizzare Expert View, fare riferimento alla guida di Expert View.

Inizio pagina

Guida all'avvio rapido

Leggere questa guida introduttiva per iniziare a utilizzare Kaspersky Next. La Guida contiene suggerimenti per la gestione degli account degli utenti e l'installazione delle applicazioni di protezione nei relativi dispositivi.

Scenario di avvio rapido

Dopo aver completato lo scenario, i dispositivi dell'organizzazione verranno protetti. Lo scenario procede per fasi:

- Creare un account

Per iniziare a utilizzare Kaspersky Next, è necessario un account in Kaspersky Business Hub.

Per creare un account:

- Aprire il browser e immettere la seguente URL: https://cloud.kaspersky.com.

- Fare clic sul pulsante Crea un account.

- Seguire le istruzioni visualizzate.

- Creare un'area di lavoro

Dopo la creazione dell'account, è possibile creare la prima area di lavoro. È consigliabile creare prima un'area di lavoro di test, quindi connettere i propri dispositivi e testare eventuali modifiche alle impostazioni osservando i risultati.

È consigliabile creare un'area di lavoro distinta per ogni azienda gestita dall'utente, anche se un'azienda conta soltanto pochi utenti. In questo modo sarà possibile eseguire le seguenti operazioni:

- Modificare le impostazioni relative a ogni azienda singolarmente.

- Tenere traccia del numero di licenze e dell'aumento o della riduzione del numero di utenti nell'azienda.

- Assegnare i diritti di amministratore a un utente all'interno dell'azienda, il quale può accedere solo all'area di lavoro di tale azienda.

Per creare un'area di lavoro aziendale:

- Aprire il browser e immettere la seguente URL: https://cloud.kaspersky.com.

- Fare clic sul pulsante Accedi.

- Seguire le istruzioni visualizzate.

- Eseguire la configurazione iniziale di Kaspersky Next

Dopo la creazione di un'area di lavoro aziendale è necessario eseguire la configurazione iniziale di Kaspersky Next. La configurazione iniziale viene avviata automaticamente al primo avvio di Console di gestione di Kaspersky Next. Verrà visualizzata la finestra Benvenuti in Kaspersky Next. Seguire le istruzioni visualizzate.

Al termine della configurazione iniziale, la Console di Gestione di Kaspersky Next è pronta all'uso.

- Distribuire le applicazioni di protezione nei dispositivi degli utenti

Quando viene preparata la prima area di lavoro, seguire i principali passaggi di configurazione specificati nella sezione Riquadro informazioni → Guida introduttiva. Questi passaggi includono l'aggiunta di account utente, la connessione dei dispositivi a Kaspersky Next e la creazione di un certificato per i dispositivi iOS e iPadOS.

Questi passaggi sono suddivisi in tre gruppi:

- Pre-configurati

Questi passaggi sono già stati eseguiti durante la creazione dell'area di lavoro.

- Necessari

È necessario eseguire questo passaggio per avviare la protezione dei dispositivi.

Aggiungere gli utenti specificando i relativi indirizzi e-mail. All'indirizzo e-mail viene inviato un invito contenente il collegamento per il download dell'applicazione di protezione. Quando l'utente fa clic sul collegamento, Kaspersky Next riconosce il sistema operativo del dispositivo, garantendo così il download del software corretto.

In alternativa, è possibile proteggere contemporaneamente più dispositivi che eseguono Windows. A tale scopo, è possibile distribuire le applicazioni di protezione utilizzando uno script Criteri di gruppo.

- Consigliati

È consigliabile eseguire questi passaggi per ottimizzare la protezione dei dispositivi.

- In seguito al download e all'installazione del software nel dispositivo dell'utente, assegnare l'utente al proprietario dispositivo.

- Creare un certificato del servizio APN (APNs). Il certificato APNs viene creato in un'unica procedura. È necessario seguire le istruzioni per la relativa creazione senza interruzioni, perché il processo di firma dispone di un indicatore temporale che scade se il processo di creazione impiega troppo tempo.

- Pre-configurati

- Gestire la protezione

Dopo l'installazione dell'applicazione di protezione in un dispositivo, al dispositivo viene assegnato il profilo di protezione Predefinito. Si tratta del profilo di protezione con le impostazioni predefinite consigliate dagli esperti di Kaspersky.

Nella sezione Gestione della protezione → Profili di protezione è possibile creare diversi profili di protezione. Ogni nuovo profilo di protezione mantiene le impostazioni predefinite finché queste non vengono modificate. È inoltre possibile copiare i profili di protezione esistenti.

Ogni profilo di protezione contiene una scheda per ciascuna piattaforma: Windows, macOS, Android e iOS con iPadOS. iOS e iPadOS sono configurati insieme.

Quando si assegna un profilo di protezione a un utente, il profilo di protezione viene applicato a tutti i dispositivi di proprietà dell'utente. Solo il profilo di protezione Predefinito può essere applicato ai dispositivi senza proprietari.

Quando si crea un profilo di protezione, prendere in considerazione la struttura organizzativa dell'azienda gestita. Il profilo di protezione per uno sviluppatore può ad esempio variare rispetto a quello utilizzato per un rappresentante di vendita o un addetto alle risorse umane. Assegnare a ogni profilo di protezione il nome adatto.

È consigliabile impedire agli utenti di modificare o eliminare le applicazioni di protezione installate nei relativi dispositivi. Definire quindi le seguenti impostazioni:

- Per i dispositivi Windows, procedere come segue:

- Nella scheda Windows → Avanzate → Interazione con gli utenti finali verificare che Protezione tramite password sia abilitata.

- Selezionare le operazioni che un utente potrà eseguire esclusivamente con la password.

- Per i dispositivi Mac, procedere come segue:

- Nella scheda Mac → Avanzate → Interazione con gli utenti finali scegliere se si desidera che l'icona dell'applicazione Kaspersky Endpoint Security for Mac sia visibile o meno nella barra dei menu.

- Nelle preferenze di sistema di ciascun dispositivo utilizzare le impostazioni del tipo di account macOS (amministratore o utente standard) e l'icona di "blocco" (

) per impedire all'utente di rimuovere il software.

) per impedire all'utente di rimuovere il software.

- Per i dispositivi Android, procedere come segue:

- Nella scheda Android → Impostazioni di sicurezza verificare che Blocco dello schermo sia abilitata per proteggere il dispositivo dall'accesso non autorizzato.

- Nella scheda Avanzate verificare che Kaspersky Endpoint Security for Android non possa essere rimosso.

- Per i dispositivi iOS e iPadOS: nella scheda iOS → Impostazioni di sicurezza verificare che Blocco dello schermo sia abilitata per proteggere il dispositivo dall'accesso non autorizzato.

Dopo aver definito le impostazioni dei profili di protezione richieste, è possibile assegnare i profili di protezione agli utenti desiderati.

- Per i dispositivi Windows, procedere come segue:

- Specificare le licenze

Dopo la creazione di un'area di lavoro, viene concessa una licenza di prova di 30 giorni integrata nell'area di lavoro. Per continuare a utilizzare Kaspersky Next dopo la scadenza della licenza di prova, è necessario acquistare una licenza commerciale o un abbonamento. Fare clic su Riquadro informazioni → Licenza, quindi immettere il codice di attivazione.

Il codice di attivazione verrà distribuito automaticamente alle applicazioni di protezione, operazione che può richiedere 15 minuti, mentre le applicazioni tentano di sincronizzarsi con l'area di lavoro ogni 15 minuti.

- Definire altre impostazioni (facoltativo)

È possibile definire altre impostazioni facoltative.

- Per impostazione predefinita, la è abilitata per i dispositivi che eseguono Windows. Gli oggetti a esecuzione automatica, la memoria di sistema e la partizione di sistema vengono esaminati quando il dispositivo è inattivo da almeno cinque minuti. Se lo si desidera, è possibile fare clic sulla scheda Impostazioni e impostare la pianificazione per la scansione malware. Dalla scheda Dispositivi è possibile avviare l'attività di scansione malware.

- Le applicazioni di protezione utilizzano principalmente il servizio cloud di Kaspersky Security Network durante l'esecuzione e, in misura minore, i database anti-malware dell'applicazione. Se lo si desidera, è possibile fare clic sulla scheda Impostazioni e impostare la pianificazione per l'aggiornamento dei database anti-malware. Nella scheda Dispositivi è possibile avviare l'attività di aggiornamento dei database anti-malware.

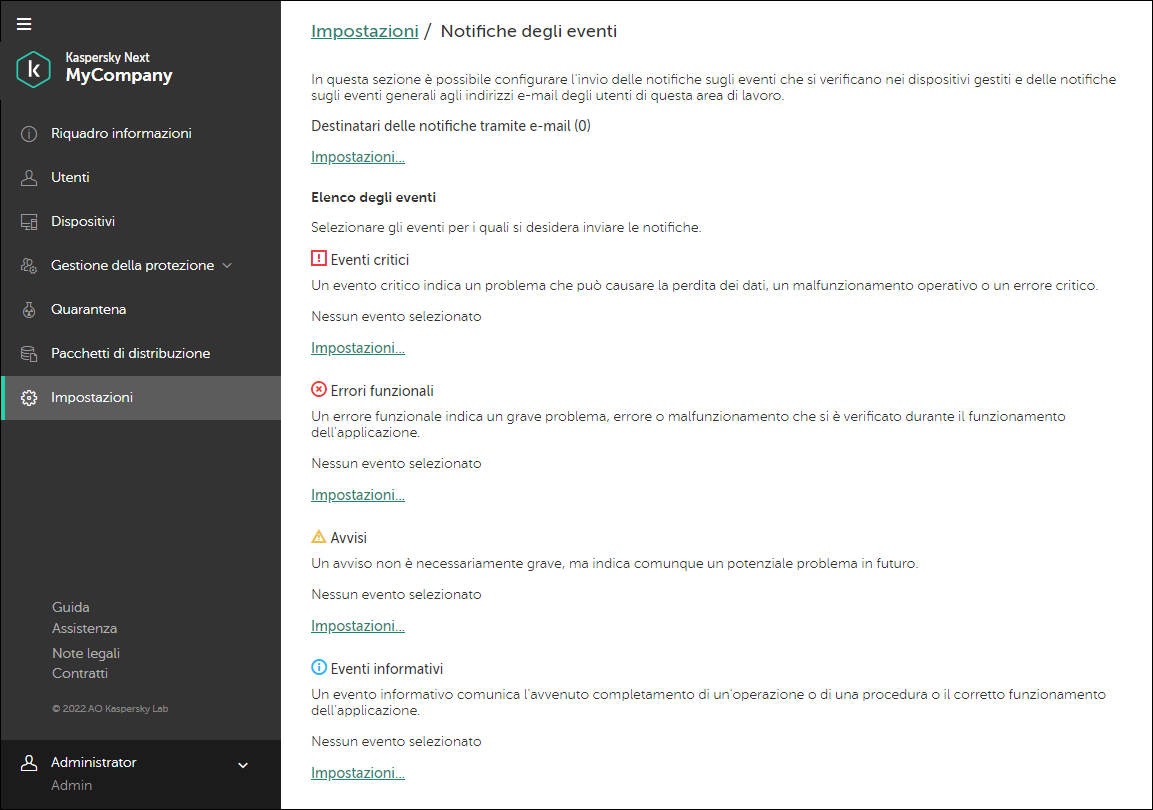

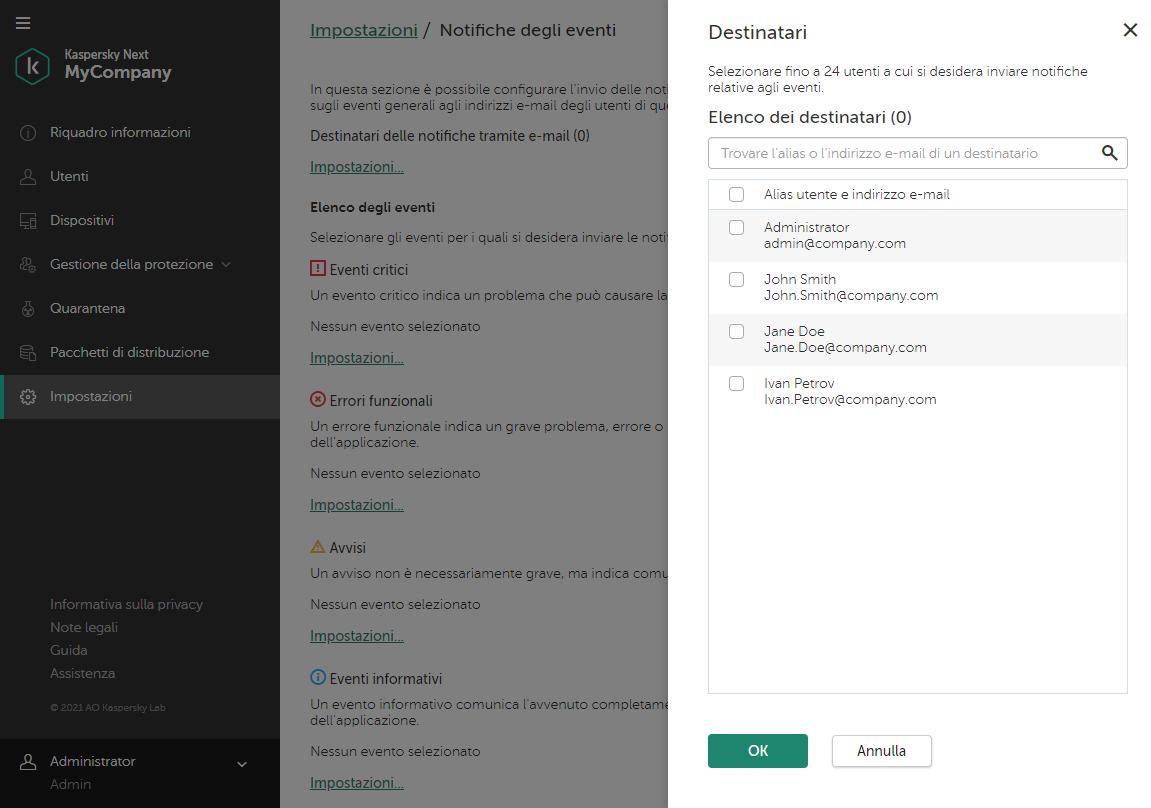

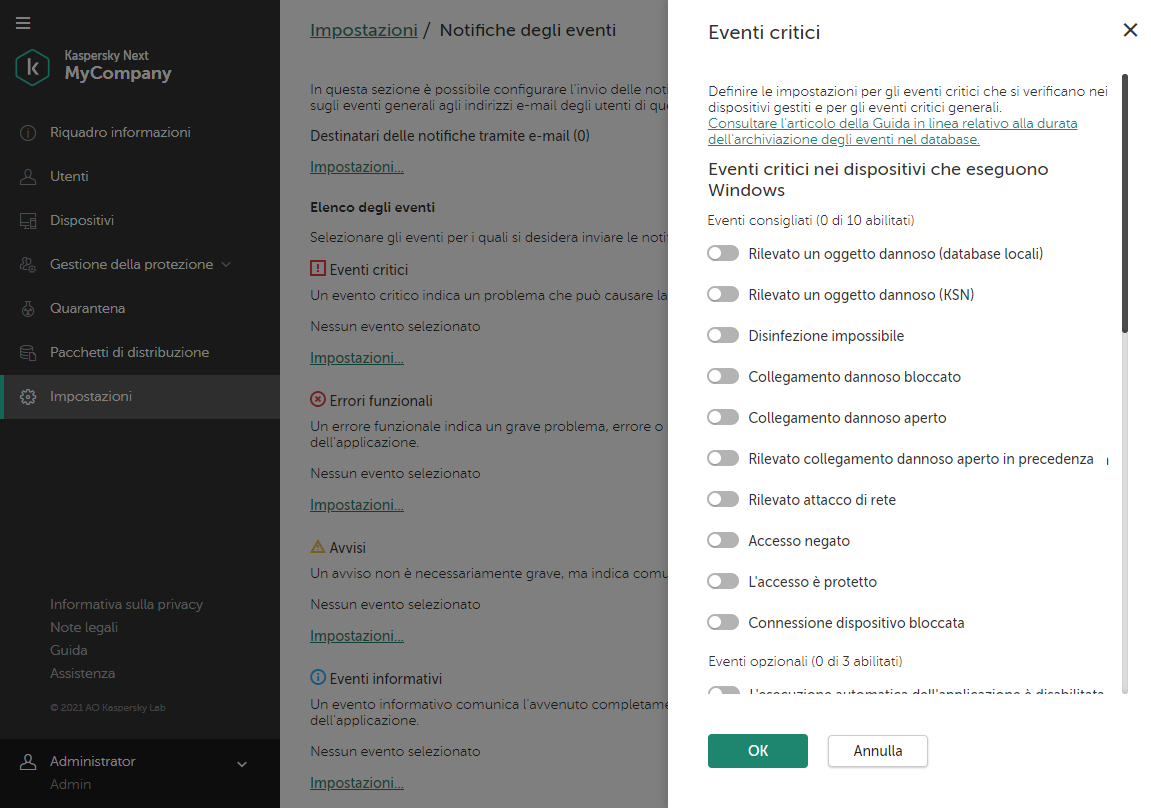

- Nella scheda Impostazioni è possibile configurare quali notifiche degli eventi si desidera visualizzare nella panoramica degli eventi.

Le informazioni sugli eventi non sono aggregate. Ogni evento viene inviato in un messaggio e-mail separato. Se si desidera configurare l'invio delle notifiche degli eventi, si riceverà un elevato numero di messaggi e-mail.

- Nella scheda Pacchetti di distribuzione è possibile scaricare direttamente il software e preparare il nuovo software quando è disponibile. Il software appena preparato verrà quindi distribuito ai nuovi utenti invitati.

Iniziare a utilizzare Kaspersky Next

In questa sezione viene descritto come registrarsi in Kaspersky Business Hub e iniziare a utilizzare Kaspersky Next.

Nella Guida di Kaspersky Business Hub sono illustrate ulteriori azioni che è possibile eseguire in Kaspersky Business Hub.

Informazioni su Kaspersky Business Hub

Kaspersky Business Hub è un portale in cui è possibile gestire le aree di lavoro aziendali per le seguenti soluzioni software Kaspersky:

- Kaspersky Next

- Kaspersky Security for Microsoft Office 365

Utilizzando Kaspersky Business Hub, è possibile eseguire le seguenti operazioni:

- Creare un account.

- Modificare un account.

- Creare un'area di lavoro aziendale per una soluzione software Kaspersky supportata.

- Acquistare e rinnovare una licenza per una soluzione software Kaspersky supportata.

- Modificare le informazioni sulle aziende.

- Seguire una formazione demo relativa al software dannoso.

- Lasciare un feedback sulla formazione.

- Lasciare un feedback sulle soluzioni software Kaspersky supportate.

- Eliminare un'area di lavoro aziendale.

- Eliminare un account.

Iscrizione a Kaspersky Next

La registrazione a Kaspersky Next prevede i seguenti passaggi:

- Creazione e conferma di un account in Kaspersky Business Hub.

- Creazione di un'area di lavoro aziendale di Kaspersky Next in Kaspersky Business Hub.

Creazione di un account

Questo articolo descrive come creare un

.In alternativa, è possibile creare un account su My Kaspersky, quindi utilizzarlo per accedere a Kaspersky Business Hub e creare l'area di lavoro.

L'account My Kaspersky deve essere creato direttamente nel sito Web e non utilizzando un provider di autenticazione esterno (come Google). In caso contrario, non sarà possibile utilizzare Kaspersky Business Hub.

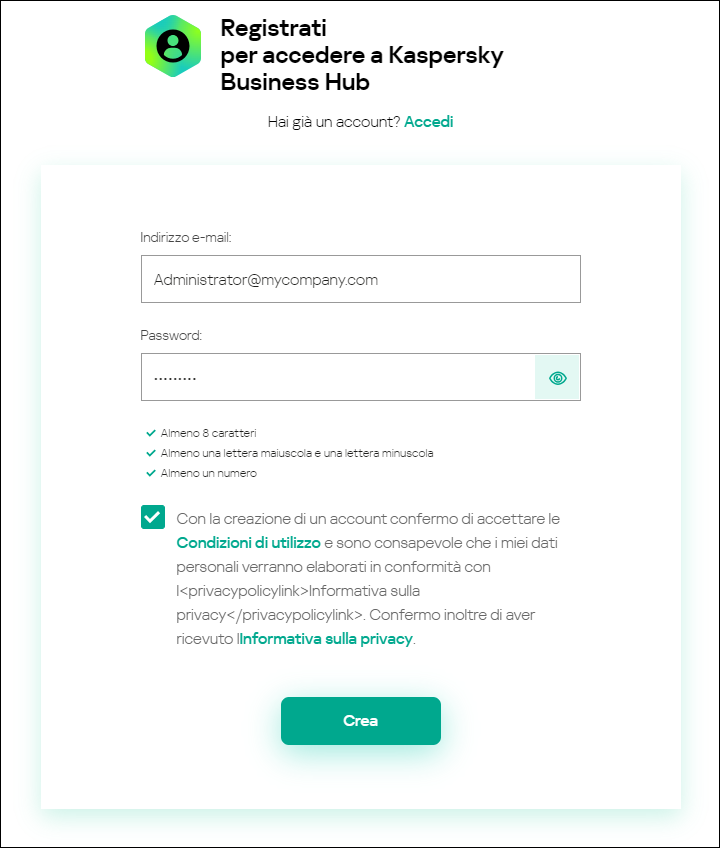

Per creare un account in Kaspersky Business Hub:

- Nel browser accedere a Kaspersky Business Hub.

- Fare clic sul pulsante Crea un account nella pagina di avvio di Kaspersky Business Hub.

Viene aperto il portale Kaspersky Account.

- Nella pagina Registrati per accedere a Kaspersky Business Hub immettere l'indirizzo e-mail e la password dell'account (vedere la figura seguente).

Creazione di un account in Kaspersky Business Hub

- Fare clic sul collegamento dell'Informativa sulla privacy e leggere attentamente il testo dell'Informativa sulla privacy.

- Se si accetta che i dati verranno gestiti e trasmessi (anche a paesi terzi) come descritto nell'Informativa sulla privacy e si conferma di aver letto e compreso l'Informativa sulla privacy, selezionare le caselle di controllo accanto al testo del consenso all'elaborazione dei dati in conformità all'Informativa sulla privacy, quindi fare clic sul pulsante Crea.

Se non si accetta l'Informativa sulla privacy, non utilizzare Kaspersky Business Hub.

- Un messaggio proveniente da Kaspersky viene inviato all'indirizzo e-mail specificato. Il messaggio contiene un codice di sicurezza monouso.

Aprire il messaggio e-mail, quindi copiare il codice di sicurezza monouso in esso contenuto.

- Tornare a Kaspersky Account, quindi incollare il codice nel campo di immissione.

La creazione dell'account in Kaspersky Business Hub è stata completata.

Inizio pagina

Creazione di un'area di lavoro aziendale

Non appena viene creato l'account è possibile creare un'area di lavoro aziendale per Kaspersky Next in Kaspersky Business Hub.

Prima di iniziare, accertarsi di conoscere le seguenti informazioni:

- Il nome dell'azienda in cui si intende utilizzare la soluzione software.

- Il paese in cui è situata l'azienda. Se l'azienda ha sede in Canada, è necessario conoscere anche la provincia.

- Numero totale di dispositivi mobili e computer aziendali che si desidera proteggere.

Per creare un'area di lavoro aziendale in Kaspersky Business Hub:

- Nel browser accedere a Kaspersky Business Hub.

- Fare clic sul pulsante Accedi nella pagina di avvio di Kaspersky Business Hub.

- Immettere l'indirizzo e-mail e la password specificati durante la creazione dell'account, quindi fare clic sul pulsante Accedi.

Il portale visualizza una pagina che richiede di accettare le Condizioni per l'utilizzo di Kaspersky Business Hub.

- Leggere attentamente le Condizioni per l'utilizzo di Kaspersky Business Hub.

- Se si accettano le Condizioni per l'utilizzo, selezionare la casella di controllo sotto il testo delle Condizioni per l'utilizzo, quindi fare clic sul pulsante Accetto le condizioni.

Se non si accettano le Condizioni per l'utilizzo, non utilizzare Kaspersky Business Hub.

Facendo clic sul pulsante Rifiuto, non sarà possibile continuare a utilizzare Kaspersky Business Hub e le soluzioni software accessibili.

Facendo clic sul pulsante Accetto le condizioni, verrà visualizzata la pagina di selezione del paese.

- Eseguire una delle seguenti operazioni:

- Selezionare un paese dall'elenco a discesa, quindi fare clic sul pulsante Conferma.

Queste informazioni sono facoltative. Sono richieste una sola volta. Le informazioni sono necessarie per visualizzare i prezzi delle licenze nella valuta corretta. Se non viene specificato un paese, i prezzi della licenza saranno visualizzati nella valuta predefinita. È possibile modificare il paese contattando l'Assistenza tecnica.

- Se si preferisce non specificare un paese, fare clic sul pulsante Ignora.

Verrà avviata la procedura guidata per la creazione di un'area di lavoro. Continuare con la procedura guidata utilizzando il pulsante Avanti.

- Selezionare un paese dall'elenco a discesa, quindi fare clic sul pulsante Conferma.

- Nella pagina Passaggio 01: Selezionare una soluzione software della procedura guidata selezionare la soluzione software Kaspersky che si prevede di utilizzare:

- Kaspersky Next, se si desidera proteggere i computer e i dispositivi mobili dei dipendenti aziendali.

- Kaspersky Security for Microsoft Office 365, se si desidera proteggere le cassette postali Exchange Online, i file OneDrive e i siti di SharePoint Online dei dipendenti aziendali.

Se si sceglie di provare la versione gratuita di una soluzione software in qualsiasi pagina promozionale di Kaspersky, si viene reindirizzati alla procedura guidata per la creazione di un'area di lavoro in cui questo passaggio della scelta della soluzione software viene saltato.

- Nella pagina Passaggio 02: Condizioni per l'utilizzo di Kaspersky Next della procedura guidata procedere nel modo seguente:

- Leggere attentamente il Contratto, l'Informativa sulla privacy e l'Accordo di elaborazione dei dati per la soluzione software selezionata.

- Se si accettano i termini e le condizioni del Contratto e dell'Accordo di elaborazione dei dati, si accetta che i dati verranno gestiti e trasmessi (anche a paesi terzi) come descritto nell'Informativa sulla privacy e si conferma di avere letto e compreso l'Informativa sulla privacy, selezionare le caselle di controllo accanto ai tre documenti elencati e fare clic sul pulsante Accetto le condizioni.

Se non si accettano i termini e le condizioni, non utilizzare la soluzione software Kaspersky selezionata.

Se si fa clic sul pulsante Rifiuto, il processo di creazione dell'area di lavoro in Kaspersky Business Hub verrà terminato.

- Nella pagina Passaggio 03: Informazioni sull'area di lavoro della procedura guidata specificare i dettagli principali dell'azienda:

- Compilare i seguenti campi obbligatori:

- Nome dell'azienda. Specificare il nome dell'azienda in cui si desidera utilizzare la soluzione software. È possibile immettere una stringa con un massimo di 255 caratteri. La stringa può contenere caratteri maiuscoli e minuscoli, numeri, spazi, punti, virgole, trattini e trattini bassi. Il nome dell'azienda specificato verrà visualizzato in Kaspersky Business Hub e nella Console di Gestione di Kaspersky Next.

- Paese. Nell'elenco a discesa selezionare il paese in cui si trova l'azienda. Se si seleziona Canada, specificare anche la provincia nell'elenco a discesa Provincia visualizzato sotto questo campo.

- Numero di dispositivi. Immettere il numero totale dei dispositivi mobili e dei computer aziendali che si desidera proteggere.

Nel campo di immissione è possibile immettere un numero da 5 a 999. In alcune aree geografiche il numero massimo di dispositivi disponibile potrebbe essere diverso.

- Compilare il campo Descrizione aggiuntiva dell'azienda (facoltativo).

Può essere utile se in Kaspersky Business Hub si dispone di più aree di lavoro. È possibile immettere una stringa con un massimo di 255 caratteri. La stringa può contenere caratteri maiuscoli e minuscoli, numeri, spazi, punti, virgole, trattini e trattini bassi.

- Compilare i seguenti campi obbligatori:

- Nella pagina Passaggio 04: Informazioni aggiuntive della procedura guidata immettere i dettagli di contatto.

Questa pagina della procedura guidata viene visualizzata solo una volta, quando si crea la prima area di lavoro.

- Compilare i campi seguenti:

- Nome dell'utente.

- Cognome dell'utente.

- Numero di telefono dell'utente.

- Indirizzo e-mail. Per impostazione predefinita, questo campo visualizza l'indirizzo e-mail specificato nelle impostazioni dell'account in Kaspersky Business Hub. È possibile specificare un indirizzo e-mail diverso.

- CAP (solo per Austria, Irlanda, Svizzera, Liechtenstein, Germania e Regno Unito).

- Gli altri campi del modulo in questa pagina della procedura guidata vengono compilati automaticamente con i dettagli specificati durante l'inserimento delle informazioni aziendali. Se necessario, apportare modifiche.

- Nome dell'azienda.

- Paese.

- Provincia (solo per il Canada).

- Numero di dispositivi.

- Se si accetta di fornire i dettagli di contatto per partecipare ai sondaggi e per ricevere informazioni sulle applicazioni Kaspersky, selezionare la casella di controllo accanto al testo appropriato.

L'immissione delle informazioni di contatto è facoltativa. Kaspersky riceve i dati solo se si seleziona questa casella di controllo.

Questa casella è deselezionata per impostazione predefinita.

Dopo aver selezionato questa casella di controllo, Kaspersky Business Hub visualizza reCAPTCHA. Seguire le istruzioni visualizzate.

La creazione di un'area di lavoro aziendale in Kaspersky Business Hub è completa.

Kaspersky Business Hub visualizza una pagina che richiede di attendere che l'area di lavoro dell'azienda sia pronta.

- Compilare i campi seguenti:

- Nel messaggio relativo alla creazione dell'area di lavoro fare clic sul collegamento per accedere all'elenco delle aziende.

- Fare clic su Accedi all'area di lavoro.

Dopo alcuni minuti, quando l'area di lavoro è pronta, verrà aperta la Console di gestione. È inoltre possibile aprire la Console di gestione facendo clic sul collegamento contenuto nel messaggio e-mail inviato da Kaspersky. Questo messaggio viene ricevuto all'indirizzo e-mail specificato durante la creazione di un account in Kaspersky Business Hub.

Dopo l'apertura della Console di gestione è necessario eseguire la configurazione iniziale di Kaspersky Next.

Apertura della Console di Gestione di Kaspersky Next

Subito dopo aver creato un'area di lavoro per Kaspersky Next, la

si apre automaticamente. Successivamente è possibile aprire la Console di Gestione di Kaspersky Next, come descritto in questa sezione.Per aprire la Console di Gestione di Kaspersky Next:

- Nel browser accedere a Kaspersky Business Hub.

- Accedere all'account in Kaspersky Business Hub specificando il nome utente e la password.

- Se si configura la verifica in due passaggi, immettere il codice di sicurezza monouso inviato tramite SMS o generato nell'app di autenticazione (a seconda del metodo di verifica in due passaggi configurato).

La pagina del portale visualizza un elenco di aziende per cui l'utente è un amministratore.

- Fare clic sul collegamento con il nome dell'azienda (o sull'icona a forma di freccia a sinistra) per espandere il nodo dell'azienda desiderata.

La pagina del portale mostra le informazioni sull'azienda selezionata.

- Sotto il nome dell'azienda selezionata fare clic sul collegamento relativo a Kaspersky Next o sul collegamento Accedi all'area di lavoro per passare all'area di lavoro dell'azienda.

Occasionalmente l'area di lavoro può non essere disponibile per interventi di manutenzione. In tal caso, l'utente non sarà in grado di procedere alla Console di Gestione di Kaspersky Next. Se si tenta di aprire l'area di lavoro Kaspersky Next, viene visualizzato un messaggio per informare che è in corso la manutenzione del server. Il messaggio include la data e l'ora in cui lo stato del server sarà aggiornato. Accedere all'area di lavoro dopo il tempo indicato.

Non è possibile aprire un'area di lavoro contrassegnata per l'eliminazione.

- Se uno dei documenti legali di Kaspersky Next è stato modificato dopo l'accettazione dei termini e delle condizioni, nella pagina del portale vengono visualizzati i documenti modificati.

Procedere come segue:

- Leggere attentamente i documenti visualizzati.

- Se si accettano i termini e le condizioni dei documenti visualizzati, selezionare le caselle di controllo accanto ai documenti elencati, quindi fare clic sul pulsante Accetto le condizioni.

Se non si accettano i termini e le condizioni, non utilizzare più la soluzione software Kaspersky selezionata.

Se si fa clic sul pulsante Rifiuto, l'operazione verrà terminata.

Viene aperta la Console di Gestione Kaspersky Next.

Migrazione da Kaspersky Security Center a Kaspersky Next

Se si desidera interrompere l'utilizzo di Kaspersky Security Center nella propria infrastruttura e passare a Kaspersky Next, è possibile farlo tramite due scenari:

- Migrazione manuale

È sufficiente disinstallare in remoto Network Agent dai dispositivi degli utenti e installare in remoto Kaspersky Endpoint Security for Windows scaricato da Kaspersky Next.

- Migrazione automatizzata

Viene fornito uno script che automatizza alcune fasi del processo di migrazione.

Scenario: Migrazione manuale da Kaspersky Security Center a Kaspersky Next

Se si desidera interrompere l'utilizzo di Kaspersky Security Center nella propria infrastruttura e passare a Kaspersky Next, è sufficiente disinstallare in remoto Network Agent dai dispositivi degli utenti e installare in remoto Kaspersky Endpoint Security for Windows scaricato da Kaspersky Next. La protezione verrà automaticamente abilitata nei dispositivi in base ai

configurati in Kaspersky Next.Dopo aver completato lo scenario in questa sezione, i dispositivi degli utenti verranno spostati da Kaspersky Security Center a Kaspersky Next.

Lo scenario procede per fasi:

- Aprire la Console di Gestione di Kaspersky Next

- Scaricare un pacchetto di distribuzione per Kaspersky Endpoint Security for Windows

- Archiviare il pacchetto di distribuzione scaricato

Archiviare il pacchetto in uno dei seguenti formati: ZIP, CAB, TAR o TAR.GZ.

Inserire il pacchetto di distribuzione archiviato in una cartella accessibile dal computer in cui è installato Kaspersky Security Center.

- In Kaspersky Security Center creare un pacchetto di installazione

Creare un pacchetto di installazione personalizzato dal file del pacchetto di distribuzione archiviato.

Nelle impostazioni del pacchetto di installazione specificare il seguente parametro della riga di comando:

-sPer informazioni dettagliate su come eseguire questo passaggio, fare riferimento alla documentazione di Kaspersky Security Center.

- Nel computer con Kaspersky Security Center modificare il file executable_package.kpd

Il file executable_package.kpd si trova nella cartella principale del pacchetto creato. Il percorso del file è disponibile nelle proprietà del pacchetto di installazione, nella scheda Generale.

Assicurarsi di disporre delle autorizzazioni per modificare il file specificato.

- In Kaspersky Security Center creare ed eseguire un'attività per la rimozione remota di Kaspersky Endpoint Security for Windows dai dispositivi degli utenti

Per informazioni dettagliate su come eseguire questo passaggio, fare riferimento alla documentazione di Kaspersky Security Center.

- Creare un'attività per la rimozione remota di Network Agent dai dispositivi degli utenti in Kaspersky Security Center

Dopo aver creato l'attività, passare alle impostazioni. Nella pianificazione dell'attività selezionare Al completamento di un'altra attività, quindi selezionare l'attività di rimozione di Kaspersky Endpoint Security for Windows.

Per informazioni dettagliate su come eseguire questo passaggio, fare riferimento alla documentazione di Kaspersky Security Center.

- In Kaspersky Security Center creare un'attività per l'installazione remota di Kaspersky Endpoint Security for Windows nei dispositivi degli utenti

Durante la creazione dell'attività, definire le seguenti impostazioni:

- In Applicazione selezionare Kaspersky Security Center.

- In Tipo di attività selezionare Installa l'applicazione in remoto.

- In Selezionare il pacchetto di installazione selezionare il pacchetto creato in precedenza.

- Selezionare la casella di controllo Utilizzo delle risorse del sistema operativo tramite Administration Server.

- Deselezionare la casella di controllo Utilizzo di Network Agent.

Dopo aver creato l'attività, passare alle impostazioni. Nella pianificazione dell'attività selezionare Al completamento di un'altra attività, quindi selezionare l'attività di rimozione di Network Agent.

Per informazioni dettagliate su come eseguire questo passaggio, fare riferimento alla documentazione di Kaspersky Security Center.

Migrazione automatizzata da Kaspersky Security Center a Kaspersky Next

È possibile eseguire la migrazione dei dispositivi degli utenti da Kaspersky Security Center a Kaspersky Next utilizzando uno script, come descritto in questa sezione.

È possibile eseguire automaticamente la migrazione solo dei dispositivi che eseguono Windows.

Prima di avviare la procedura di migrazione, assicurarsi che non sia presente una password per la protezione dalla disinstallazione all'interno dei criteri di Kaspersky Endpoint Security for Windows e Network Agent.

Al momento della migrazione, disabilitare la protezione dalla disinstallazione, se abilitata. Quando i dispositivi sono connessi a Kaspersky Next, sarà possibile attivare nuovamente questa protezione tramite la console Kaspersky Next.

In alternativa, è possibile visualizzare un'istruzione video per l'utilizzo dello script di migrazione. Il video include sottotitoli in tutte le lingue supportate da Kaspersky Next.

Per eseguire la migrazione a Kaspersky Next:

- Nel server Kaspersky Security Center creare una cartella.

- Accedere all'area di lavoro di Kaspersky Next.

Se non si dispone ancora di un'area di lavoro è necessario crearla.

- Passare alla sezione Pacchetti di distribuzione.

- Scaricare il pacchetto di distribuzione per Kaspersky Endpoint Security for Windows nella cartella creata.

- In un editor di testo creare un file con lo script di migrazione:

- Salvare lo script come file *.ps1 nella cartella creata.

- Eseguire PowerShell e trascinarvi lo script creato.

Lo script creerà automaticamente le seguenti attività di Kaspersky Security Center:

- Disinstallazione di Kaspersky Endpoint Security for Windows da tutti i dispositivi nel gruppo Dispositivi gestiti, escluso il dispositivo con Kaspersky Security Center.

- Reinstallazione di Kaspersky Endpoint Security for Windows nei dispositivi, in seguito alla quale i dispositivi verranno connessi a Kaspersky Next.

- Seguire le istruzioni all'interno dello script:

- Specificare se i dispositivi per la migrazione si trovano nel dominio (

Are the devices for migration in the domain? Y/N):- Se i dispositivi per la migrazione non si trovano nel dominio, digitare

Ne premere INVIO.Verrà richiesto di digitare le credenziali di amministratore per l'installazione di Kaspersky Security Center, specificare il percorso del pacchetto di installazione di Kaspersky Next, quindi scegliere se eseguire un riavvio forzato dei dispositivi (

Force Restart? Y/N). - Se i dispositivi per la migrazione si trovano nel dominio, digitare

Ye premere INVIO.Verrà richiesto di digitare le credenziali di amministratore per l'installazione di Kaspersky Security Center, specificare il percorso del pacchetto di installazione di Kaspersky Next, specificare le credenziali per un amministratore locale nei dispositivi, quindi scegliere se eseguire un riavvio forzato dei dispositivi (

Force Restart? Y/N).

Quando si specifica il percorso del pacchetto di installazione di Kaspersky Next, è possibile trascinarlo nella finestra di PowerShell o specificare il percorso manualmente (non dimenticando di aggiungere l'estensione *.exe).

Per informazioni dettagliate sui ruoli utente in Kaspersky Security Center, fare riferimento alla documentazione di Kaspersky Security Center.

- Se i dispositivi per la migrazione non si trovano nel dominio, digitare

- Specificare se è necessario forzare il riavvio dei dispositivi (

Force Restart? Y/N):- Se è necessario eseguire un riavvio forzato, digitare

Se premere INVIO, specificare il ritardo di riavvio in minuti, quindi scegliere se avviare immediatamente la migrazione (Do you want to start migration now? Y/N). - Se non è necessario eseguire un riavvio forzato, digitare

Ne premere INVIO. In questo caso, sarà necessario eseguire manualmente le attività di disinstallazione e reinstallazione da Kaspersky Security Center.

- Se è necessario eseguire un riavvio forzato, digitare

- Specificare se la migrazione deve iniziare immediatamente (

Do you want to start migration now? Y/N):- Se si desidera che l'attività di disinstallazione venga eseguita automaticamente, digitare

Ye premere INVIO. Sarà necessario eseguire manualmente solo l'attività di reinstallazione da Kaspersky Security Center. - Se si intende eseguire manualmente le attività di disinstallazione e reinstallazione da Kaspersky Security Center, digitare

Ne premere INVIO.

- Se si desidera che l'attività di disinstallazione venga eseguita automaticamente, digitare

- Specificare se i dispositivi per la migrazione si trovano nel dominio (

- Aprire Kaspersky Security Center Administration Console.

- Nella struttura della console aprire la cartella Attività.

- Se l'attività di disinstallazione non è stata avviata automaticamente in base alle impostazioni definite durante l'esecuzione dello script, eseguire l'attività Migrazione da KSC a KES Cloud – Disinstallazione.

- Se è stato configurato il riavvio forzato dei dispositivi, assicurarsi che i dispositivi siano stati riavviati correttamente.

È necessario per il completamento dell'attività di installazione. Per determinare se il riavvio ha avuto esito positivo, è possibile utilizzare le statistiche di esecuzione dell'attività di disinstallazione (attendere il completamento) e il fatto che lo stato di installazione di Network Agent in tutti i dispositivi nella sezione Dispositivi gestiti sia No.

In caso contrario, riavviare manualmente i dispositivi.

- Se i dispositivi degli utenti non si trovano nel dominio, aprire l'attività di installazione, quindi specificare un account di amministratore locale nei dispositivi.

- Eseguire l'attività Migrazione da KSC a KES Cloud: Installa KES Cloud.

Al termine dell'attività di installazione, i dispositivi degli utenti che eseguono Windows verranno connessi a Kaspersky Next (la connessione potrebbe richiedere fino a 15 minuti). Il profilo di protezione Predefinito (configurato dagli esperti Kaspersky) verrà applicato automaticamente a ciascun dispositivo.

Inizio pagina

Console di Gestione di Kaspersky Next

In questa sezione vengono descritte le operazioni che è possibile eseguire nella Console di Gestione di Kaspersky Next.

Configurazione iniziale di Kaspersky Next

Dopo la creazione di un'area di lavoro aziendale è necessario eseguire la configurazione iniziale di Kaspersky Next. La configurazione iniziale viene avviata automaticamente al primo avvio di Console di gestione di Kaspersky Next. Verrà visualizzata la finestra Benvenuti in Kaspersky Next. Procedere con la configurazione iniziale come descritto in questa sezione.

Occasionalmente l'area di lavoro può non essere disponibile per interventi di manutenzione. In tal caso, l'utente non sarà in grado di procedere alla Console di Gestione di Kaspersky Next. Se si tenta di aprire l'area di lavoro Kaspersky Next, viene visualizzato un messaggio per informare che è in corso la manutenzione del server. Il messaggio include la data e l'ora in cui lo stato del server sarà aggiornato. Accedere all'area di lavoro dopo il tempo indicato.

Per eseguire la configurazione iniziale di Kaspersky Next:

- Nella finestra Benvenuti in Kaspersky Next fare clic sul pulsante Operazioni preliminari.

Verrà visualizzata la finestra Accordi per Kaspersky Endpoint Security for Windows.

In questa finestra vengono visualizzati i testi del Contratto di licenza con l'utente finale per Kaspersky Endpoint Security for Windows, del Contratto di licenza con l'utente finale per Kaspersky Security Center Network Agent, le clausole supplementari relative all'elaborazione dei dati per Kaspersky Endpoint Security for Windows e Network Agent e il collegamento all'Informativa sulla privacy per i prodotti e servizi Kaspersky Lab.

- Leggere attentamente il testo di ciascun documento.

Se si accettano i termini e le condizioni degli accordi, si accetta che i dati vengano gestiti e trasmessi (anche a paesi terzi) come descritto nell'Informativa sulla privacy e si conferma di avere letto e compreso l'Informativa sulla privacy, selezionare le caselle di controllo accanto ai documenti elencati, quindi fare clic sul pulsante Accetto le condizioni.

Se non si accettano i termini e le condizioni, non utilizzare le applicazioni di protezione. Se sono selezionate solo alcune caselle di controllo, non sarà possibile gestire i dispositivi Windows in Kaspersky Next. La finestra Accordi per Kaspersky Endpoint Security for Windows verrà chiusa.

È possibile accettare i termini degli accordi più avanti nella sezione Pacchetti di distribuzione quando si prepara un pacchetto di distribuzione di Kaspersky Endpoint Security for Windows.