Содержание

- Об этой справке

- О Kaspersky Security для виртуальных сред 6.0 Защита без агента

- Что нового

- Архитектура программы

- Концепция управления программой через Kaspersky Security Center

- Подготовка к установке программы

- Установка программы

- Установка основного плагина управления Kaspersky Security и Сервера интеграции

- Установка плагина управления Kaspersky Security для клиентов

- Результат установки плагинов управления Kaspersky Security и Сервера интеграции

- Настройка Сервера интеграции

- Регистрация служб Kaspersky Security

- Подключение к VMware NSX Manager

- Выбор образа SVM для службы защиты файловой системы

- Выбор образа SVM для службы сетевой защиты

- Выбор режима обработки трафика для компонента Защита от сетевых угроз

- Настройка параметров подключений для SVM

- Создание паролей учетных записей на SVM

- Выбор часового пояса для SVM

- Настройка параметров подключения к сетевому хранилищу данных

- Подтверждение параметров Kaspersky Security

- Процесс регистрации служб Kaspersky Security

- Завершение работы мастера

- Просмотр зарегистрированных служб в консоли VMware vSphere Web Client

- Развертывание SVM с компонентами Защита от файловых угроз и Защита от сетевых угроз

- Настройка групп безопасности NSX (NSX Security Group)

- Настройка и применение политик безопасности NSX (NSX Security Policy)

- Настройка защиты организаций-клиентов

- Подготовка программы к работе и первоначальная настройка

- Обновление предыдущей версии программы

- Обновление программы, установленной в инфраструктуре под управлением VMware vCenter Server и VMware NSX Manager

- Обновление программы, установленной в инфраструктуре под управлением VMware vCenter Server и VMware vShield Manager, с переходом на платформу VMware NSX

- Об установке новой версии плагина управления Kaspersky Security и Сервера интеграции

- Обновление SVM

- Конвертация политик и задач

- Изменение параметров Kaspersky Security

- Изменение параметров подключений для взаимодействия Сервера интеграции и VMware NSX Manager

- Изменение образа SVM для службы защиты файловой системы

- Изменение образа SVM для службы сетевой защиты

- Просмотр сведений о режиме обработки трафика для компонента Защита от сетевых угроз

- Изменение параметров подключений для SVM

- Изменение паролей учетных записей на SVM

- Изменение часового пояса для SVM

- Изменение параметров подключения к сетевому хранилищу данных

- Запуск изменения параметров Kaspersky Security

- Процесс изменения параметров Kaspersky Security

- Завершение работы мастера

- Удаление программы

- Лицензирование программы

- Запуск и остановка программы

- Состояние защиты

- Защита виртуальных машин от файловых угроз

- Условия защиты виртуальных машин от файловых угроз

- Настройка параметров основного профиля защиты

- Управление дополнительными профилями защиты

- Создание дополнительного профиля защиты

- Просмотр защищаемой инфраструктуры в политике

- Назначение профилей защиты объектам виртуальной инфраструктуры

- Назначение профилей защиты с использованием конфигураций профилей NSX (NSX Profile Configurations)

- Изменение защищаемой инфраструктуры для политики

- Выключение защиты объектов виртуальной инфраструктуры от файловых угроз

- Проверка виртуальных машин

- Условия антивирусной проверки виртуальных машин

- Создание задачи полной проверки

- Создание задачи выборочной проверки с помощью основного плагина

- Создание задачи выборочной проверки с помощью плагина для клиентов

- Настройка параметров проверки виртуальных машин в задаче проверки

- Настройка области проверки в задаче проверки

- Настройка области действия задачи выборочной проверки

- Настройка расписания запуска задач проверки

- Защита от сетевых угроз

- Обновление баз программы

- Резервное хранилище

- События, уведомления и отчеты

- Участие в Kaspersky Security Network

- SNMP-мониторинг состояния SVM

- Автоматическая установка патчей программы

- Проверка целостности компонентов программы

- Инструкция по работе с программой для администратора организации-клиента

- О Kaspersky Security для виртуальных сред 6.0 Защита без агента

- Развертывание защиты виртуальной инфраструктуры организации-клиента

- Управление защитой от файловых угроз

- Проверка виртуальных машин

- Участие в Kaspersky Security Network

- Получение информации о состоянии защиты

- Удаление плагина управления Kaspersky Security для клиентов

- Обращение в Службу технической поддержки

- Источники информации о программе

- Приложение. Краткая инструкция по установке программы

- Глоссарий

- Kaspersky CompanyAccount

- Kaspersky Security Network (KSN)

- OLE-объект

- SVM

- Агент администрирования

- Активация программы

- Активный ключ

- База вредоносных веб-адресов

- База фишинговых веб-адресов

- Группа администрирования

- Дополнительный ключ

- Задача активации программы

- Задача выборочной проверки

- Задача обновления баз программы

- Задача отката обновлений

- Задача полной проверки

- Защищаемая инфраструктура кластера KSC

- Источник обновлений

- Кластер KSC

- Ключ для рабочих станций

- Ключ для серверов

- Ключ с ограничением по процессорам

- Ключ с ограничением по ядрам

- Код активации

- Лицензионное соглашение

- Лицензионный ключ (ключ)

- Лицензионный сертификат

- Лицензия

- Основной профиль защиты

- Политика

- Профиль защиты

- Режим multitenancy

- Резервная копия файла

- Резервное хранилище

- Сервер администрирования

- Составной файл

- Файл ключа

- Информация о стороннем коде

- Уведомления о товарных знаках

Об этой справке

Эта справка адресована техническим специалистам, в обязанности которых входит администрирование Kaspersky Security, а также поддержка организаций, использующих Kaspersky Security. Руководство адресовано техническим специалистам, которые имеют опыт работы с виртуальной инфраструктурой на платформе VMware vSphere и системой удаленного централизованного управления программами "Лаборатории Касперского" – Kaspersky Security Center.

|

Аппаратные и программные требования

Первоначальная настройка программы

Настройка параметров защиты

|

Использование программы в режиме multitenancy Варианты использования программы

Провайдеру антивирусной защиты Настройка защиты организаций-клиентов

Администратору организации-клиента Развертывание защиты организации

|

О Kaspersky Security для виртуальных сред 6.0 Защита без агента

Kaspersky Security для виртуальных сред 6.0 Защита без агента (далее также "Kaspersky Security") представляет собой интегрированное решение, обеспечивающее защиту виртуальных машин на гипервизоре VMware ESXi от вирусов и других вредоносных программ, а также от сетевых угроз.

Kaspersky Security позволяет защищать виртуальные машины с гостевыми операционными системами Windows, в том числе и с операционными системами для серверов, а также виртуальные машины с гостевыми операционными системами Linux.

Kaspersky Security позволяет настраивать защиту виртуальных машин на любом уровне иерархии объектов виртуальной инфраструктуры VMware: сервер VMware vCenter Server, объект Datacenter, кластер VMware, ресурсный пул, объект vApp, виртуальная машина. Программа поддерживает защиту виртуальных машин во время их миграции в рамках DRS-кластера VMware.

В инфраструктуре под управлением сервера VMware vCloud Director программа Kaspersky Security может использоваться для защиты изолированных виртуальных инфраструктур – виртуальных Datacenter, соответствующих организациям vCloud Director. Один экземпляр программы Kaspersky Security в режиме multitenancy позволяет нескольким арендаторам облачной инфраструктуры (организациям-клиентам или подразделениям одной организации) независимо управлять защитой своей виртуальной инфраструктуры.

В состав Kaspersky Security входят следующие компоненты:

- Защита от файловых угроз. Компонент позволяет избежать заражения объектов файловой системы виртуальной машины. Компонент запускается при старте Kaspersky Security и выполняет функции защиты виртуальных машин и проверки объектов файловой системы виртуальных машин.

- Защита от сетевых угроз. Компонент позволяет обнаруживать и блокировать активность, характерную для сетевых атак, и другую подозрительную сетевую активность, а также проверять веб-адреса, к которым обращается пользователь или какая-либо программа, и блокировать доступ к веб-адресам в случае обнаружения угрозы.

- Сервер интеграции. Компонент осуществляет взаимодействие между компонентами программы Kaspersky Security и виртуальной инфраструктурой VMware.

Kaspersky Security предоставляет следующие возможности:

- Защита. Kaspersky Security проверяет все файлы, которые пользователь или какая-либо программа открывает, сохраняет или запускает на виртуальной машине.

- Если в файле не обнаружены вредоносные программы, программа Kaspersky Security разрешает доступ к этому файлу.

- Если в файле обнаружены вредоносные программы, программа Kaspersky Security выполняет то действие, которое указано в ее параметрах, например удаляет файл или блокирует доступ к файлу.

Kaspersky Security защищает только включенные виртуальные машины, для которых выполняются все условия защиты виртуальных машин.

- Проверка. Программа позволяет выполнять антивирусную проверку файлов виртуальных машин. Требуется периодически проверять файлы виртуальной машины с использованием новых антивирусных баз, чтобы предотвратить распространение вредоносных объектов. Вы можете выполнять проверку по требованию или задать расписание проверки.

Kaspersky Security проверяет только виртуальные машины, для которых выполняются все условия проверки виртуальных машин. Kaspersky Security может проверять выключенные виртуальные машины с файловыми системами NTFS, FAT32, EXT2, EXT3, EXT4, XFS, BTRFS, а также шаблоны виртуальных машин.

- Предотвращение вторжений. Kaspersky Security позволяет анализировать сетевой трафик защищенных виртуальных машин и обнаруживать сетевые атаки и подозрительную сетевую активность, которая может быть признаком вторжения в защищаемую инфраструктуру. Обнаружив попытку сетевой атаки на виртуальную машину или подозрительную сетевую активность, Kaspersky Security может прерывать соединение и блокировать трафик с IP-адреса, который является источником сетевой атаки или подозрительной сетевой активности.

- Проверка веб-адресов. Kaspersky Security позволяет проверять веб-адреса, к которым пользователь или программа, установленная на виртуальной машине, обращается по протоколу HTTP. Если Kaspersky Security устанавливает принадлежность веб-адреса к одной из категорий веб-адресов, выбранных для обнаружения, программа может блокировать доступ к этому веб-адресу. По умолчанию Kaspersky Security проверяет веб-адреса на принадлежность к вредоносным, фишинговым и рекламным веб-адресам.

- Хранение резервных копий файлов. Программа позволяет хранить резервные копии тех файлов, которые были удалены или изменены в процессе лечения. Резервные копии файлов хранятся в резервном хранилище в специальном формате и не представляют опасности. Если вылеченный файл содержал информацию, которая в результате лечения стала полностью или частично недоступна, вы можете сохранить файл из его резервной копии.

- Обновление баз программы. Загрузка обновленных баз программы обеспечивает актуальность защиты виртуальной машины от вирусов и других вредоносных программ. Вы можете запускать обновление баз программы вручную или задать расписание обновления баз программы.

Управление Kaspersky Security осуществляется через систему удаленного централизованного управления программами "Лаборатории Касперского" Kaspersky Security Center. Используя возможности Kaspersky Security Center, вы можете:

- настраивать параметры работы программы;

- управлять работой программы:

- управлять защитой виртуальных машин с помощью политик;

- управлять задачами проверки;

- управлять лицензионными ключами для программы;

- обновлять базы программы;

- работать с резервными копиями файлов в резервном хранилище;

- формировать отчеты о событиях, которые произошли во время работы программы.

Kaspersky Security отправляет на Сервер администрирования Kaspersky Security Center информацию обо всех событиях, произошедших во время антивирусной защиты и проверки виртуальных машин, а также о событиях, произошедших во время защиты от вторжений и проверки веб-адресов.

Функциональность обновлений (включая обновления антивирусных сигнатур и обновления кодовой базы), а также функциональность KSN могут быть недоступны в программе на территории США.

Комплект поставки

О приобретении программы вы можете узнать на сайте "Лаборатории Касперского" (http://www.kaspersky.ru) или у компаний-партнеров.

В комплект поставки входят файлы, необходимые для установки компонентов программы, в том числе:

- файл для запуска мастера установки компонентов Kaspersky Security (плагина управления Kaspersky Security, Сервера интеграции и Консоли Сервера интеграции);

- файл для запуска мастера установки плагина управления Kaspersky Security для клиентов (этот плагин требуется, если вы используете программу в режиме multitenancy);

- образы SVM (виртуальной машины защиты) с установленными компонентами Kaspersky Security;

- MIB-файлы, которые вы можете использовать для получения сведений о состоянии SVM с помощью системы SNMP-мониторинга;

- файл с текстом Лицензионного соглашения, в котором указано, на каких условиях вы можете пользоваться программой, и Политики конфиденциальности, которая описывает обработку и передачу данных.

Состав комплекта поставки может быть различным в зависимости от региона, в котором распространяется программа.

Информация, необходимая для активации программы, высылается вам по электронной почте после оплаты.

В начало

Аппаратные и программные требования

Требования к компонентам Kaspersky Security Center

Для функционирования Kaspersky Security в локальной сети организации должна быть установлена программа Kaspersky Security Center одной из следующих версий:

- Kaspersky Security Center 13.1.

- Kaspersky Security Center 12.

- Kaspersky Security Center 11.

При использовании Kaspersky Security Center версии 11, 12 или 13.1 программа Kaspersky Security может защищать виртуальную инфраструктуру под управлением VMware vCloud Director (в режиме multitenanсy) или виртуальную инфраструктуру под управлением одного или нескольких серверов VMware vCenter Server (режим multitenanсy не используется).

- Kaspersky Security Center 10 Service Pack 3.

При использовании Kaspersky Security Center 10 Service Pack 3 программа Kaspersky Security может защищать виртуальную инфраструктуру под управлением одного или нескольких серверов VMware vCenter Server (режим multitenanсy не используется).

Если вы хотите использовать программу Kaspersky Security в режиме multitenanсy, вам нужно установить Kaspersky Security Center версии 11, 12 или 13.1.

Для работы программы требуются следующие компоненты Kaspersky Security Center:

- Сервер администрирования.

- Консоль администрирования.

- Агент администрирования. Этот компонент включен в состав образов SVM Kaspersky Security.

Сведения об установке Kaspersky Security Center см. в документации Kaspersky Security Center.

Операционная система на компьютере, где установлен Kaspersky Security Center, должна соответствовать требованиям компонента Сервер интеграции.

Программные требования компонента Сервер интеграции

Для установки и функционирования компонента Сервер интеграции на компьютере должна быть установлена одна из следующих операционных систем:

- Windows Server 2019.

- Windows Server 2016.

- Windows Server 2012 R2 Datacenter / Standard / Essentials.

Для установки Сервера интеграции, Консоли Сервера интеграции и плагина управления Kaspersky Security требуется платформа Microsoft .NET Framework 4.6.1.

Программные требования компонента Защита от файловых угроз

Для функционирования компонента Защита от файловых угроз виртуальная инфраструктура должна удовлетворять следующим программным требованиям:

- Вариант 1:

- Гипервизор VMware ESXi 6.7 Update 3, гипервизор VMware ESXi 6.5 Update 3a или гипервизор VMware ESXi 6.0 Update 3a.

- Сервер VMware vCenter Server 6.7 Update 3, сервер VMware vCenter Server 6.5 Update 3 или сервер VMware vCenter Server 6.0 Update 3j.

- VMware NSX for vSphere 6.4.6.

- Вариант 2:

- Гипервизор VMware ESXi 6.5 Update 3a или гипервизор VMware ESXi 6.0 Update 3a.

- Сервер VMware vCenter Server 6.5 Update 3 или сервер VMware vCenter Server 6.0 Update 3j.

- VMware NSX for vSphere 6.3.7.

Компонент Защита от файловых угроз обеспечивает защиту виртуальных машин, на которых установлены следующие гостевые операционные системы:

- Операционные системы Windows для рабочих станций:

- Windows 10.

- Windows 8.1.

- Windows 8.

- Windows 7 Service Pack 1.

- Операционные системы Windows для серверов:

- Windows Server 2019.

- Windows Server 2016.

- Windows Server 2012 R2 без поддержки ReFS (Resilient File System).

- Windows Server 2012 без поддержки ReFS (Resilient File System).

- Windows Server 2008 R2 Service Pack 1.

На защищаемых виртуальных машинах с операционными системами Windows должна использоваться одна из следующих файловых систем: FAT, FAT32, NTFS, ISO9660, UDF, CIFS.

- Операционные системы Linux для серверов:

- Ubuntu Server 14.04 LTS (64-разрядная).

- Red Hat Enterprise Linux Server 7 GA (64-разрядная).

- SUSE Linux Enterprise Server 12 GA (64-разрядная).

- CentOS 7 (64-разрядная).

На защищаемых виртуальных машинах с операционными системами Linux должна использоваться одна из следующих файловых систем:

- локальные файловые системы: EXT2, EXT3, EXT4, XFS, BTRFS, VFAT, ISO9660;

- сетевые файловые системы: NFS, CIFS.

Для защиты виртуальных машин от файловых угроз на виртуальных машинах требуется установить драйвер Guest Introspection (NSX File Introspection Driver).

Для этого на виртуальных машинах с операционной системой Windows требуется установить пакет VMware Tools версии 11.0.1. При установке пакета VMware Tools нужно установить компонент NSX File Introspection Driver, который входит в состав пакета, по умолчанию компонент NSX File Introspection Driver не устанавливается.

Для установки компонента NSX File Introspection Driver на виртуальных машинах с операционной системой Linux предусмотрены специальные пакеты.

Информацию об установке и обновлении компонентов VMware см. в документации к продуктам VMware.

Программные требования компонента Защита от сетевых угроз

Для функционирования компонента Защита от сетевых угроз виртуальная инфраструктура VMware должна удовлетворять следующим программным требованиям:

- Вариант 1:

- Гипервизор VMware ESXi 6.7 Update 3, гипервизор VMware ESXi 6.5 Update 3a или гипервизор VMware ESXi 6.0 Update 3a.

- Сервер VMware vCenter Server 6.7 Update 3, сервер VMware vCenter Server 6.5 Update 3 или сервер VMware vCenter Server 6.0 Update 3j.

- VMware NSX for vSphere 6.4.6.

- Вариант 2:

- Гипервизор VMware ESXi 6.5 Update 3a или гипервизор VMware ESXi 6.0 Update 3a.

- Сервер VMware vCenter Server 6.5 Update 3 или сервер VMware vCenter Server 6.0 Update 3j.

- VMware NSX for vSphere 6.3.7.

Требования к гостевой операционной системе защищаемой виртуальной машины совпадают с требованиями, которые предъявляет компонент Защита от файловых угроз.

Для защиты виртуальных машин от сетевых угроз на виртуальных машинах требуется установить пакет VMware Tools версии 11.0.1 или open-vm-tools.

Для функционирования компонента Защита от сетевых угроз требуется действующая лицензия NSX for vSphere Advanced или NSX for vSphere Enterprise.

Компонент Защита от сетевых угроз обеспечивает защиту виртуальных машин, на которых используется сетевой адаптер E1000 или VMXNET3.

Программные требования для работы программы в режиме multitenancy

Для функционирования программы в режиме multitenancy в виртуальной инфраструктуре должен быть установлен компонент VMware vCloud Director 9.7.0.3 for Service Providers.

Аппаратные требования

В комплект поставки программы входит несколько образов SVM (виртуальная машина защиты) с установленным компонентом Защита от файловых угроз и несколько образов SVM с установленным компонентом Защита от сетевых угроз. С помощью этих образов вы можете развернуть SVM нужной конфигурации.

В зависимости от выбранной конфигурации для SVM с компонентом Защита от файловых угроз требуется следующее минимальное количество системных ресурсов:

Конфигурация |

Количество процессоров |

Объем выделенной оперативной памяти, ГБ |

Объем выделенного свободного места на диске, ГБ |

2 CPU 2 GB RAM |

2 |

2 |

42 |

2 CPU 4 GB RAM |

2 |

4 |

44 |

2 CPU 8 GB RAM |

2 |

8 |

48 |

4 CPU 4 GB RAM |

4 |

4 |

44 |

4 CPU 8 GB RAM |

4 |

8 |

48 |

В зависимости от выбранной конфигурации для SVM с компонентом Защита от сетевых угроз требуется следующее минимальное количество системных ресурсов:

Конфигурация |

Количество процессоров |

Объем выделенной оперативной памяти, ГБ |

Объем выделенного свободного места на диске, ГБ |

2 CPU 1 GB RAM |

2 |

1 |

26 |

4 CPU 2 GB RAM |

4 |

2 |

27 |

8 CPU 4 GB RAM |

8 |

4 |

29 |

Для установки и функционирования Сервера интеграции компьютер должен удовлетворять следующим минимальным аппаратным требованиям:

- объем свободного места на диске – 3 ГБ;

- объем оперативной памяти:

- для работы Консоли Сервера интеграции – 50 МБ;

- для работы Сервера интеграции, который обслуживает не более 30 гипервизоров и 2000–2500 защищенных виртуальных машин – 300 МБ. Объем оперативной памяти может изменяться в зависимости от размера виртуальной инфраструктуры VMware.

Аппаратные требования Kaspersky Security Center см. в документации Kaspersky Security Center.

Аппаратные требования виртуальной инфраструктуры VMware см. в документации к продуктам VMware.

Аппаратные требования операционной системы Windows см. в документации к продуктам Windows.

В начало

Что нового

В Kaspersky Security для виртуальных сред 6.0 Защита без агента появились следующие новые возможности:

- Реализован новый режим работы программы: режим multitenancy. В инфраструктуре под управлением сервера VMware vCloud Director программа Kaspersky Security может использоваться для защиты изолированных виртуальных инфраструктур – виртуальных Datacenter, соответствующих организациям vCloud Director. В режиме multitenancy один экземпляр программы, установленный в инфраструктуре организации-провайдера антивирусной защиты, позволяет нескольким арендаторам облачной инфраструктуры (организациям-клиентам или подразделениям одной организации) независимо управлять защитой своей виртуальной инфраструктуры.

Для управления защитой клиентов используются виртуальные Серверы администрирования Kaspersky Security Center. Администратор провайдера создает для каждого клиента отдельный виртуальный Сервер администрирования и предоставляет администратору клиента доступ к нему. С помощью виртуального Сервера администрирования и плагина управления для клиентов администратор клиента может управлять защитой своей виртуальной инфраструктуры от файловых угроз. Управление сетевой защитой, а также обновление баз программы, активацию программы и работу с копиями файлов, помещенных в резервное хранилище, обеспечивает провайдер.

- Расширена функциональность компонента Защита от сетевых угроз:

- При проверке веб-адресов Kaspersky Security может использовать информацию о репутации интернет-ресурсов полученную из Глобального KSN.

- Добавлена возможность проверки веб-адресов на принадлежность к категориям рекламных веб-адресов и веб-адресов, связанных с распространением легальных программ, которые могут быть использованы для нанесения вреда виртуальной машине или данным пользователя.

- Реализована возможность просмотра списка источников сетевых угроз, заблокированных в результате работы каждой SVM с компонентом Защита от сетевых угроз. В этом списке вы можете отменить блокировку трафика с выбранных IP-адресов, не дожидаясь автоматической разблокировки.

- Расширены возможности проверки и защиты виртуальных машин:

- В списке исключений из проверки и защиты добавлена поддержка переменных окружения. В задачах проверки и в политиках вы можете задавать пути к объектам, исключаемым из области проверки или защиты, с использованием переменных окружения Windows.

- В задачах проверки реализована возможность настройки действия, которое выполняет Kaspersky Security при обнаружении зараженных файлов на выключенных виртуальных машинах или шаблонах виртуальных машин. Вы можете отдельно настраивать действия при обнаружении угрозы на включенных виртуальных машинах и на выключенных виртуальных машинах.

- В политике реализован новый способ назначения параметров файловой защиты объектам защищаемой инфраструктуры (только для виртуальной инфраструктуры под управлением одного сервера VMware vCenter Server). Вы можете назначать параметры файловой защиты путем установки соответствия профилей защиты с конфигурациями профилей NSX (NSX Profile Configurations).

- Реализована возможность использовать сетевое хранилище данных для хранения резервных копий файлов, помещенных в резервные хранилища на SVM. Чтобы избежать удаления резервных копий файлов в результате удаления или обновления SVM, вы можете настроить использование сетевого хранилища данных для SVM. Если использование сетевого хранилища данных включено, резервные копии файлов сохраняются как на SVM, так и в сетевом хранилище данных.

- Добавлена возможность проверки целостности компонентов программы с помощью утилиты проверки целостности.

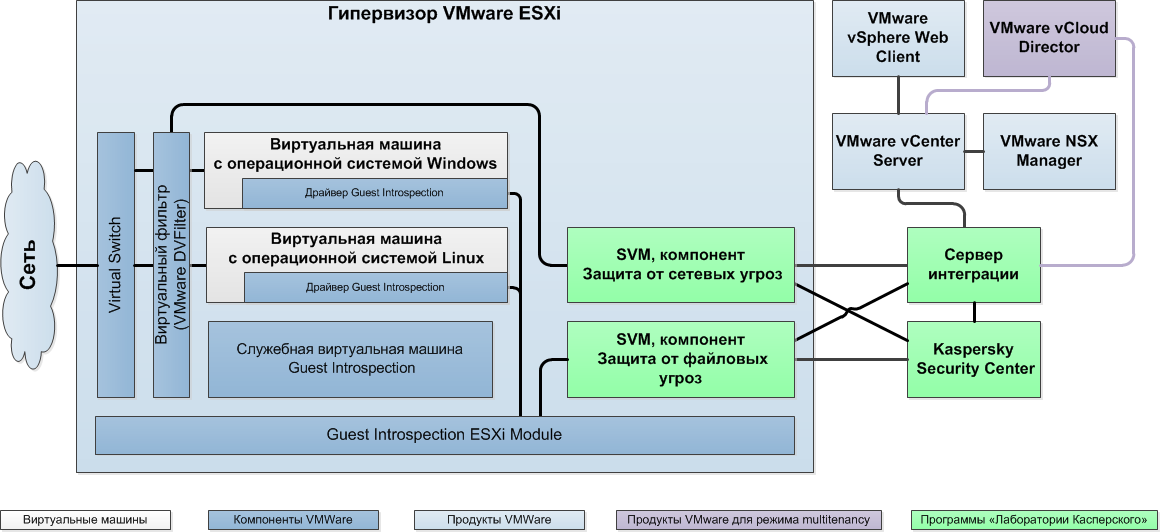

Архитектура программы

Kaspersky Security поставляется в виде двух образов SVM (виртуальной машины защиты):

- образа SVM с установленным компонентом Защита от файловых угроз;

- образа SVM с установленным компонентом Защита от сетевых угроз.

SVM (secure virtual machine, виртуальная машина защиты) – виртуальная машина, на которой установлен компонент программы Kaspersky Security. SVM разворачиваются на гипервизоре VMware ESXi. Для обеспечения защиты и проверки виртуальных машин не требуется устанавливать программу на каждую виртуальную машину.

Компоненты Kaspersky Security регистрируются в VMware NSX Manager как службы:

- компонент Защита от файловых угроз – как служба защиты файловой системы (Kaspersky File Antimalware Protection);

- компонент Защита от сетевых угроз – как служба сетевой защиты (Kaspersky Network Protection).

Службы Kaspersky Security разворачиваются на кластере VMware в ходе установки программы. В результате развертывания служб Kaspersky Security на каждом гипервизоре в составе кластера разворачиваются SVM с компонентами Kaspersky Security (см. рис. ниже).

Архитектура программы

SVM с компонентом Защита от файловых угроз обеспечивают:

- защиту от вирусов и других вредоносных программ всех виртуальных машин, для которых выполняются условия защиты виртуальных машин;

- антивирусную проверку файлов всех виртуальных машин, для которых выполняются условия проверки виртуальных машин.

SVM с компонентом Защита от сетевых угроз обеспечивают защиту от сетевых угроз всех виртуальных машин, для которых выполняются условия защиты виртуальных машин от сетевых угроз.

Взаимодействие между виртуальной инфраструктурой VMware и компонентами программы Kaspersky Security обеспечивает компонент Сервер интеграции.

Управление работой программы осуществляется через систему удаленного централизованного управления программами "Лаборатории Касперского" – Kaspersky Security Center. Взаимодействие программы Kaspersky Security с программой Kaspersky Security Center обеспечивает Агент администрирования, который является компонентом Kaspersky Security Center. Агент администрирования включен в состав образа SVM.

Интерфейс для управления программой Kaspersky Security через Kaspersky Security Center обеспечивает основной плагин управления Kaspersky Security. Если программа работает в

, для управления программой также требуется плагин управления Kaspersky Security для клиентов.Плагины управления Kaspersky Security входят в комплект поставки Kaspersky Security.

Плагины управления Kaspersky Security должны быть установлены на том компьютере, на котором установлена Консоль администрирования Kaspersky Security Center.

Состав образов SVM Kaspersky Security

В состав образа SVM с установленным компонентом Защита от файловых угроз входят:

- Операционная система CentOS 7.6.

- Компонент Kaspersky Security Защита от файловых угроз.

- Библиотека EPSEC – компонент, предоставленный компанией VMware. Библиотека EPSEC обеспечивает доступ к файлам тех виртуальных машин, которые защищает Kaspersky Security.

- Агент администрирования – компонент Kaspersky Security Center. Агент администрирования осуществляет взаимодействие с Сервером администрирования Kaspersky Security Center, позволяя Kaspersky Security Center управлять программой Kaspersky Security.

В состав образа SVM с установленным компонентом Защита от сетевых угроз входят:

- Операционная система CentOS 7.6.

- Компонент Kaspersky Security Защита от сетевых угроз.

- Guest Introspection SDK – компонент, предоставленный компанией VMware. Guest Introspection SDK обеспечивает возможность мониторинга сетевого трафика виртуальных машин на уровне сетевых пакетов и возможность создавать виртуальные фильтры.

- Агент администрирования – компонент Kaspersky Security Center. Агент администрирования осуществляет взаимодействие с Сервером администрирования Kaspersky Security Center, позволяя Kaspersky Security Center управлять программой Kaspersky Security.

Варианты использования программы

Защита виртуальной инфраструктуры под управлением одного или нескольких серверов VMware vCenter Server

SVM с компонентами Kaspersky Security разворачиваются на гипервизорах VMware ESXi под управлением одного или нескольких автономных серверов VMware vCenter Server и обеспечивают защиту виртуальных машин, работающих на этих гипервизорах. Программа работает в обычном режиме.

Для управления программой требуется основной плагин управления Kaspersky Security. С помощью основного плагина управления вы можете настраивать индивидуальные параметры защиты виртуальной инфраструктуры под управлением каждого сервера VMware vCenter Server или общие параметры защиты всей виртуальной инфраструктуры.

Защита виртуальной инфраструктуры под управлением VMware vCloud Director

SVM с компонентами Kaspersky Security разворачиваются на гипервизорах VMware ESXi под управлением серверов VMware vCenter Server, подключенных к серверу VMware vCloud Director. SVM могут защищать все виртуальные машины, работающие в виртуальной инфраструктуре, в том числе виртуальные машины, которые входят в организации vCloud Director.

Этот вариант использования программы позволяет обеспечить защиту изолированных виртуальных инфраструктур организаций-клиентов или подразделений одной организации (далее также "клиентов"). Программа работает в режиме multitenancy, то есть один экземпляр программы, установленный в инфраструктуре организации-провайдера антивирусной защиты (далее также "провайдера"), позволяет нескольким организациям-клиентам независимо управлять защитой своей виртуальной инфраструктуры.

Для управления программой требуется основной плагин управления Kaspersky Security и плагин управления для клиентов. Основной плагин управления позволяет настраивать общие параметры работы программы, параметры защиты от сетевых угроз, а также параметры защиты от файловых угроз тех виртуальных машин, которые не входят в состав организаций vCloud Director, например виртуальных машин, принадлежащих провайдеру. Плагин управления для клиентов позволяет настраивать индивидуальные параметры защиты от файловых угроз для каждого клиента.

Для управления защитой клиентов используются виртуальные Серверы администрирования Kaspersky Security Center. Администратор провайдера создает для каждого клиента отдельный виртуальный Сервер администрирования и предоставляет администратору клиента доступ к нему. С помощью виртуального Сервера администрирования и плагина управления для клиентов администратор клиента может управлять защитой своей виртуальной инфраструктуры от файловых угроз. Управление сетевой защитой, а также обновление баз программы, активацию программы и работу с копиями файлов, помещенных в резервное хранилище, обеспечивает провайдер.

Администратор провайдера может получать информацию о защите виртуальных машин клиентов с помощью отчета, который доступен на Сервере интеграции. По умолчанию ведение отчета выключено. О том, как включить запись информации в отчет и выгрузить отчет в файл в формате CSV, см. в Базе знаний.

От выбранного варианта использования программы зависит порядок установки программы. Рекомендуется выбрать вариант использования программы перед началом установки. Если после установки программы в инфраструктуре под управлением одного или нескольких серверов VMware vCenter Server вы решили перейти к использованию программы в режиме multitenancy, чтобы обеспечить правильную работу программы, вам нужно выполнить дополнительные действия, описанные в Базе знаний.

В начало

Интеграция компонентов Kaspersky Security с виртуальной инфраструктурой VMware

Для интеграции компонентов Kaspersky Security с виртуальной инфраструктурой VMware требуется следующее:

- Сервер управления виртуальной инфраструктурой (VMware vCenter Server, VMware vCloud Director). Компонент предназначен для администрирования и централизованного управления виртуальной инфраструктурой VMware. Компонент участвует в развертывании Kaspersky Security. Сервер интеграции получает от сервера управления виртуальной инфраструктурой информацию о виртуальной инфраструктуре VMware, необходимую для работы программы.

- VMware NSX Manager. Компонент обеспечивает регистрацию и развертывание служб Kaspersky Security.

- Виртуальный фильтр (VMware DVFilter). Компонент позволяет перехватывать входящие и исходящие сетевые пакеты в трафике защищенных виртуальных машин.

- Драйвер Guest Introspection (NSX File Introspection Driver). Компонент обеспечивает сбор информации на виртуальных машинах и передачу файлов на проверку программе Kaspersky Security. Чтобы программа Kaspersky Security имела возможность защищать виртуальные машины, на этих виртуальных машинах требуется установить NSX File Introspection Driver. См. подробнее в документации к продуктам VMware.

- Служба Guest Introspection и Guest Introspection ESXi Module. Компоненты обеспечивают взаимодействие между драйвером Guest Introspection, установленным на виртуальной машине, и SVM.

Компонент Защита от файловых угроз взаимодействует с виртуальной инфраструктурой VMware по следующей схеме:

- Пользователь или какая-либо программа открывает, сохраняет или запускает файлы на виртуальной машине, которая находится под защитой Kaspersky Security.

- Драйвер Guest Introspection перехватывает информацию об этих событиях и отправляет службе Guest Introspection.

- Служба Guest Introspection передает информацию о полученных событиях компоненту Защита от файловых угроз, установленному на SVM.

- Компонент Защита от файловых угроз проверяет файлы, которые пользователь или какая-либо программа открывает, сохраняет или запускает на защищенной виртуальной машине:

- Если в файлах не обнаружены вирусы или другие вредоносные программы, Kaspersky Security разрешает доступ к этим файлам.

- Если в файлах обнаружены вирусы или другие вредоносные программы, Kaspersky Security выполняет то действие, которое указано в параметрах профиля защиты, назначенного этой виртуальной машине. Например, Kaspersky Security лечит или блокирует файл.

Взаимодействие компонента Защита от сетевых угроз с виртуальной инфраструктурой VMware зависит от режима обработки трафика, который вы выбрали при регистрации службы сетевой защиты (Kaspersky Network Protection). Если вы выбрали стандартный режим обработки трафика, компонент Защита от сетевых угроз взаимодействует с виртуальной инфраструктурой VMware по следующей схеме:

- Виртуальный фильтр (VMware DVFilter) перехватывает входящие и исходящие сетевые пакеты в трафике защищенных виртуальных машин и перенаправляет их компоненту Защита от сетевых угроз, установленному на SVM.

- Компонент Защита от сетевых угроз проверяет сетевые пакеты на наличие активности, характерной для сетевых атак, и подозрительной сетевой активности, которая может быть признаком вторжения в защищаемую инфраструктуру, а также проверяет все веб-адреса в запросах по протоколу HTTP на принадлежность к категориям веб-адресов, которые требуется обнаруживать в соответствии с параметрами проверки веб-адресов.

Если в сетевом пакете не обнаружена сетевая атака или подозрительная сетевая активность и веб-адрес не принадлежит ни к одной из категорий веб-адресов, выбранных для обнаружения, Kaspersky Security разрешает произвести передачу сетевого пакета.

Если сетевая угроза обнаружена, Kaspersky Security выполняет следующие действия:

- Если обнаружена активность, характерная для сетевых атак, Kaspersky Security выполняет то действие, которое указано в параметрах политики. Например, Kaspersky Security блокирует или пропускает сетевые пакеты, поступающие с IP-адреса, с которого произведена сетевая атака.

- Если обнаружена подозрительная сетевая активность, Kaspersky Security выполняет то действие, которое указано в параметрах политики. Например, Kaspersky Security блокирует или пропускает сетевые пакеты, поступающие с IP-адреса, с которого произведена сетевая атака.

- Если веб-адрес принадлежит к одной или нескольким категориям веб-адресов, выбранным для обнаружения, Kaspersky Security выполняет то действие, которое указано в параметрах политики. Например, Kaspersky Security блокирует или разрешает доступ к веб-адресу.

Если при регистрации службы сетевой защиты (Kaspersky Network Protection) вы выбрали режим мониторинга, компонент Защита от сетевых угроз получает копию трафика виртуальных машин. При обнаружении признаков вторжений или попыток доступа к опасным или нежелательным веб-адресам Kaspersky Security не предпринимает действий по предотвращению угроз, а только передает информацию о событиях на Сервер администрирования Kaspersky Security Center.

В начало

О Сервере интеграции

Сервер интеграции – это компонент программы Kaspersky Security, осуществляющий взаимодействие между компонентами программы Kaspersky Security и виртуальной инфраструктурой VMware.

Сервер интеграции используется для выполнения следующих задач:

- Регистрация в VMware NSX Manager служб Kaspersky Security: службы защиты файловой системы (Kaspersky File Antimalware Protection) и службы сетевой защиты (Kaspersky Network Protection). Службы Kaspersky Security необходимы для установки компонентов программы в инфраструктуре VMware.

Ввод параметров, необходимых для регистрации и развертывания служб Kaspersky Security, выполняется с помощью мастера, который запускается из Консоли Сервера интеграции.

- Настройка конфигурации новых SVM и изменение конфигурации ранее развернутых SVM. Сервер интеграции передает на SVM параметры, которые вы задали в Консоли Сервера интеграции.

- Получение от сервера VMware vCenter Server и передача компонентам программы информации о виртуальной инфраструктуре (о гипервизорах и виртуальных машинах, работающих на каждом гипервизоре). Плагин управления Kaspersky Security и SVM в ходе своей работы обращаются к Серверу интеграции для получения информации о виртуальной инфраструктуре.

- Настройка списка соответствий между организациями vCloud Director и виртуальными Серверами администрирования Kaspersky Security Center. Если вы используете программу Kaspersky Security в режиме multitenancy, для защиты виртуальной инфраструктуры каждой организации-клиента требуется установить соответствие между организацией vCloud Director, которая содержит виртуальные машины клиента, и виртуальным Сервером администрирования. Настройка списка соответствий выполняется в Консоли Сервера интеграции.

Во время работы Сервер интеграции сохраняет следующую информацию:

- параметры подключения к Серверу интеграции, в том числе пароли учетных записей Сервера интеграции;

- параметры подключения Сервера интеграции к VMware vCenter Server, VMware vCloud Director и VMware NSX Manager;

- параметры конфигурации SVM, в том числе пароли учетных записей root и klconfig, используемые на SVM;

- список защищаемых виртуальных машин с указанием времени последних событий, произошедших в ходе защиты, проверки объектов файловой системы, проверки сетевого трафика и веб-адресов.

Все данные, кроме списка защищаемых виртуальных машин, хранятся в защищенном виде. Информация сохраняется на компьютере, на котором установлен Сервер интеграции, и не отправляется в "Лабораторию Касперского".

В начало

О Консоли Сервера интеграции

Консоль Сервера интеграции содержит следующие разделы:

Раздел Параметры Сервера интеграции

В этом разделе вы можете посмотреть информацию о Сервере интеграции.

Раздел Учетные записи Сервера интеграции

В этом разделе вы можете изменить пароли учетных записей, которые используются для подключения к Серверу интеграции.

Раздел Защита виртуальной инфраструктуры

Этот раздел открывается по умолчанию после запуска Консоли Сервера интеграции. В этом разделе вы можете настроить подключение Сервера интеграции к серверам управления виртуальной инфраструктурой (VMware vCenter Server и VMware vCloud Director), задать или изменить параметры регистрации и развертывания служб Kaspersky Security, отменить регистрацию служб Kaspersky Security.

В таблице отображаются все серверы управления виртуальной инфраструктурой (VMware vCenter Server и VMware vCloud Director), к которым настроено подключение для Сервера интеграции.

Над таблицей расположены следующие кнопки:

- Кнопка Добавить открывает окно Подключение к виртуальной инфраструктуре. В этом окне вы можете выбрать тип сервера управления виртуальной инфраструктурой, к которому требуется настроить подключение, и ввести параметры подключения к серверу VMware vCenter Server или VMware vCloud Director: IP-адрес в формате IPv4 или полное доменное имя (FQDN), имя и пароль учетной записи, под которой Сервер интеграции подключается к серверу.

- Кнопка Обновить позволяет обновить статус взаимодействия Сервера интеграции с виртуальной инфраструктурой.

Для каждого сервера VMware vCenter Server в таблице отображается следующая информация:

- IP-адрес в формате IPv4 или полное доменное имя (FQDN) сервера VMware vCenter Server.

- Блок параметров, который содержит сообщения об ошибках подключения (если они есть) и список действий, которые вы можете выполнить при настройке подключения к этому VMware vCenter Server и для дальнейшего развертывания защиты виртуальной инфраструктуры под управлением этого VMware vCenter Server. Вы можете развернуть или свернуть список возможных действий для каждого сервера VMware vCenter Server щелчком левой клавиши мыши по адресу или имени сервера.

- Информация о развертывании защиты на кластерах VMware под управлением этого сервера VMware vCenter Server в виде

N/M, где:- N – количество гипервизоров VMware ESXi, на которых развернута служба защиты файловой системы (Kaspersky File Antimalware Protection), или прочерк, если служба не зарегистрирована в VMware NSX Manager;

- M – количество гипервизоров VMware ESXi, на которых развернута служба сетевой защиты (Kaspersky Network Protection), или прочерк, если служба не зарегистрирована в VMware NSX Manager.

В скобках указывается общее количество гипервизоров VMware ESXi под управлением этого сервера VMware vCenter Server.

Для каждого сервера VMware vCloud Director в таблице отображается следующая информация:

- IP-адрес в формате IPv4 или полное доменное имя (FQDN) сервера VMware vCloud Director.

- Блок параметров, который содержит сообщения об ошибках подключения (если они есть) и список действий, которые вы можете выполнить при настройке подключения к этому VMware vCloud Director и для дальнейшего развертывания защиты виртуальной инфраструктуры под управлением этого VMware vCloud Director. Вы можете развернуть или свернуть список возможных действий для каждого сервера VMware vCloud Director щелчком левой клавиши мыши по адресу или имени сервера.

Если не удалось установить соединение с VMware vCenter Server, VMware vCloud Director или с VMware NSX Manager, в таблице отображается предупреждение.

Если ошибка подключения происходит потому, что сертификат, полученный от VMware vCenter Server, VMware vCloud Director или от VMware NSX Manager, не является доверенным для Сервера интеграции, но полученный сертификат соответствует политике безопасности вашей организации, вы можете подтвердить подлинность сертификата и установить подключение. Для этого по ссылке в описании проблемы нужно открыть окно Подтверждение сертификата и нажать на кнопку Установить сертификат. Полученный сертификат сохраняется в качестве доверенного для Сервера интеграции.

Доверенными для Сервера интеграции считаются также сертификаты, которые являются доверенными в операционной системе, в которой установлен Сервер интеграции.

При возникновении проблем с SSL-сертификатом рекомендуется убедиться в безопасности используемого канала передачи данных.

Также в таблице отображается предупреждение, если в одной или нескольких политиках безопасности NSX, в которых настроено использование служб Kaspersky Security, выключено перенаправление трафика службе сетевой защиты (Kaspersky Network Protection). Если вы хотите защищать виртуальные машины от сетевых угроз, вам нужно включить перенаправление трафика службе сетевой защиты в политиках безопасности NSX (параметр Redirect to service).

Список возможных действий для VMware vCenter Server:

- Зарегистрировать службы Kaspersky Security – запускает мастер, с помощью которого вы можете ввести параметры, необходимые для регистрации в VMware NSX Manager и развертывания служб Kaspersky Security на кластерах VMware, а также для настройки конфигурации новых SVM. По окончании ввода параметров Сервер интеграции выполняет регистрацию служб Kaspersky Security в VMware NSX Manager.

- Изменить параметры Kaspersky Security – запускает мастер, с помощью которого вы можете изменить параметры подключений для взаимодействия Сервера интеграции с VMware NSX Manager, указать или изменить образы SVM для службы защиты файловой системы (Kaspersky File Antimalware Protection) и / или службы сетевой защиты (Kaspersky Network Protection), а также изменить параметры конфигурации SVM, которые применяются на новых SVM и на ранее развернутых SVM. По окончании ввода параметров Сервер интеграции применяет новые параметры и, если требуется, выполняет повторную регистрацию служб Kaspersky Security в VMware NSX Manager.

- Отменить регистрацию служб Kaspersky Security – открывает окно, в котором вы можете указать службу Kaspersky Security, регистрацию которой в VMware NSX Manager требуется отменить. Вы можете отменить регистрацию одной или обеих служб Kaspersky Security. Отмену регистрации выполняет Сервер интеграции.

Отмена регистрации служб Kaspersky Security возможна, только если на кластерах VMware удалены все SVM и службы не используются в политиках безопасности NSX (NSX Security Policy). Удаление SVM и настройка политик безопасности NSX выполняется в консоли VMware vSphere Web Client.

- Изменить параметры подключения к VMware vCenter Server – открывает окно Подключение к виртуальной инфраструктуре, в котором вы можете изменить параметры подключения Сервера интеграции к VMware vCenter Server.

- Удалить VMware vCenter Server из списка – открывает окно, в котором вы можете подтвердить удаление параметров подключения Сервера интеграции к этому VMware vCenter Server. Сервер VMware vCenter Server будет удален из списка серверов управления виртуальной инфраструктурой, к которым подключается Сервер интеграции.

Удаление сервера VMware vCenter Server из списка возможно, только если службы Kaspersky Security не зарегистрированы в VMware NSX Manager.

Список возможных действий для VMware vCloud Director:

- Установить соответствия для организаций vCloud Director – открывает окно Список соответствий между организациями vCloud Director и виртуальными Серверами администрирования, в котором вы можете установить соответствие между организациями vCloud Director, которые содержат виртуальные машины клиентов, и виртуальными Серверами администрирования Kaspersky Security Center.

- Изменить параметры подключения к VMware vCloud Director – открывает окно Подключение к виртуальной инфраструктуре, в котором вы можете изменить параметры подключения Сервера интеграции к VMware vCloud Director.

- Удалить VMware vCloud Director из списка – открывает окно, в котором вы можете подтвердить удаление параметров подключения Сервера интеграции к этому VMware vCloud Director. Сервер VMware vCloud Director будет удален из списка серверов управления виртуальной инфраструктурой, к которым подключается Сервер интеграции.

Раздел Управление защитой организаций-клиентов

Этот раздел используется, только если программа работает в режиме multitenancy.

В этом разделе вы можете выполнить следующие действия:

- Подключить Сервер интеграции к Серверу администрирования Kaspersky Security Center.

Сервер интеграции подключается к Серверу администрирования Kaspersky Security Center, чтобы получить информацию о виртуальных Серверах администрирования, созданных в Kaspersky Security Center, и установить соответствие между организациями vCloud Director, которые содержат виртуальные машины клиентов, и виртуальными Серверами администрирования.

- Посмотреть или настроить список соответствий между организациями vCloud Director, которые содержат виртуальные машины клиентов, и виртуальными Серверами администрирования Kaspersky Security Center.

Настройка соответствия между организацией vCloud Director и виртуальным Сервером администрирования требуется, чтобы защищать виртуальные машины, которые входят в эту организацию vCloud Director, с помощью программы Kaspersky Security.

Об обработке данных

Во время работы компоненты программы Kaspersky Security могут сохранять и передавать другим компонентам программы, а также программе Kaspersky Security Center следующую информацию, которая может содержать персональные данные:

- Для формирования отчетов и событий SVM передают Серверу администрирования Kaspersky Security Center информацию о работе программы. В том числе могут передаваться имена обработанных файлов и пути к ним в файловой системе, имена и адреса виртуальных машин, обработанные веб-адреса.

- Для обеспечения возможности работы через Kaspersky Security Center с объектами резервного хранилища SVM передают Серверу администрирования Kaspersky Security Center информацию об объектах, помещенных в резервное хранилище. В том числе могут передаваться имя объекта и путь к нему в файловой системе. По запросу администратора в Kaspersky Security Center могут быть переданы и объекты, помещенные в резервное хранилище.

- В ходе выполнения задач SVM передают Серверу администрирования Kaspersky Security Center информацию о параметрах и результатах выполнения задач.

- Для отображения в Консоли администрирования Kaspersky Security Center SVM передают Серверу администрирования Kaspersky Security Center список защищаемых виртуальных машин. В том числе могут передаваться имя защищаемой виртуальной машины и путь к ней в виртуальной инфраструктуре.

- SVM получают от Сервера администрирования Kaspersky Security Center параметры работы, заданные с помощью политик. В том числе могут передаваться пути к файлам, веб-адреса.

- В ходе настройки конфигурации SVM Сервер интеграции передает SVM пароли учетных записей root и klconfig, заданные пользователем, параметры подключения к сетевому хранилищу данных для SVM, IP-адрес Сервера интеграции, а также параметры подключения к Серверу интеграции и Серверу администрирования Kaspersky Security Center.

- Для обеспечения работы программы Сервер интеграции получает от сервера VMware vCenter Server и передает SVM информацию о виртуальной инфраструктуре.

Указанная информация передается по зашифрованным каналам передачи данных.

В начало

Концепция управления программой через Kaspersky Security Center

Управление программой Kaspersky Security для виртуальных сред 6.0 Защита без агента осуществляется через систему удаленного централизованного управления программами "Лаборатории Касперского" – Kaspersky Security Center. В случае программы Kaspersky Security для виртуальных сред 6.0 Защита без агента клиентским устройством Kaspersky Security Center является SVM. Защищенные виртуальные машины не являются клиентскими устройствами с точки зрения Kaspersky Security Center, так как на них не устанавливается Агент администрирования Kaspersky Security Center.

После установки Kaspersky Security в виртуальной инфраструктуре SVM передают информацию о себе в Kaspersky Security Center. На основании этой информации Kaspersky Security Center объединяет SVM в кластеры KSC (кластеры Kaspersky Security Center):

- Кластер "VMware vCenter Agentless" – кластер KSC, который соответствует автономному серверу VMware vCenter Server. Этот кластер содержит все SVM, развернутые на гипервизорах VMware ESXi под управлением одного автономного сервера VMware vCenter Server.

Кластеру KSC, соответствующему серверу VMware vCenter Server, присваивается название

VMware vCenter '<имя>' (<IP-адрес или доменное имя>) Agentless, где:- <имя> – имя сервера VMware vCenter Server, соответствующего этому кластеру KSC. Если имя VMware vCenter Server не задано или совпадает с его IP-адресом, то имя опускается.

- <IP-адрес или доменное имя> – IP-адрес или доменное имя VMware vCenter Server, соответствующего этому кластеру KSC.

Виртуальные машины, работающие под управлением этого сервера VMware vCenter Server, образуют защищаемую инфраструктуру кластера "VMware vCenter Agentless".

- Кластер "VMware vCloud Director Agentless" – кластер KSC, который соответствует серверу VMware vCloud Director. Этот кластер содержит все SVM, развернутые на гипервизорах VMware ESXi под управлением всех серверов VMware vCenter Server, подключенных к одному VMware vCloud Director.

Кластеру KSC, соответствующему серверу VMware vCloud Director, присваивается название

VMware vCloud Director (<IP-адрес или доменное имя>) Agentless, где <IP-адрес или доменное имя> – IP-адрес или доменное имя VMware vCloud Director, соответствующего этому кластеру KSC.Виртуальные машины, работающие под управлением серверов VMware vCenter Server, подключенных к этому серверу VMware vCloudDirector, в том числе виртуальные машины в составе организаций vCloud Director, образуют защищаемую инфраструктуру кластера "VMware vCloud Director Agentless", соответствующего VMware vCloud Director.

Kaspersky Security Center создает в Консоли администрирования в папке Управляемые устройства для каждого кластера KSC отдельную группу администрирования и присваивает этой группе название кластера KSC. При выборе в дереве консоли группы администрирования с названием кластера KSC в рабочей области на закладке Устройства отображается список SVM, входящих в состав этого кластера KSC.

Выбрав папку Кластеры и массивы серверов, вложенную в папку группы администрирования с названием кластера KSC, вы можете открыть окно свойств кластера. В окне свойств кластера KSC вы можете посмотреть:

- список SVM, входящих в состав этого кластера KSC (раздел Узлы);

- список виртуальных машин в составе защищаемой инфраструктуры этого кластера KSC;

- список задач, созданных для SVM этого кластера KSC.

Управление работой программы Kaspersky Security через Kaspersky Security Center осуществляется с помощью политик и задач:

- Политика – это набор параметров работы программы, заданный для группы администрирования. В случае программы Kaspersky Security политика применяется на SVM и определяет параметры, с которыми SVM защищают виртуальные машины, которые находятся в области действия политики.

Каждая политика содержит один или несколько профилей защиты. Профили защиты позволяют настроить параметры файловой защиты виртуальных машин.

- Задачи выполняются на SVM и реализуют такие функции программы, как активация программы, проверка виртуальных машин, обновление баз программы, автоматическая установка патчей программы.

Подробную информацию о политиках и задачах см. в документации Kaspersky Security Center.

О политиках Kaspersky Security

При настройке параметров защиты виртуальной инфраструктуры рекомендуется учитывать особенности политик Kaspersky Security.

Область действия политики, то есть набор виртуальных машин, для защиты которых может использоваться политика, зависит от типа политики, защищаемой инфраструктуры, выбранной при настройке политики, и области применения политики (набора SVM, на которых применяется политика).

Типы политик Kaspersky Security

Для программы Kaspersky Security предусмотрены политики следующих типов:

- Основная политика. Позволяет настраивать параметры защиты виртуальных машин от файловых угроз с помощью профилей защиты, параметры защиты от сетевых угроз, а также следующие параметры работы программы:

- параметры уведомлений о событиях в работе программы;

- параметры резервного хранилища;

- параметры использования Kaspersky Security Network;

- параметры SNMP-мониторинга.

Если программа работает в режиме multitenancy, основная политика определяет параметры защиты от сетевых угроз для всех виртуальных машин и параметры защиты от файловых угроз для виртуальных машин, которые не входят в состав организаций vCloud Director.

Основные политики рекомендуется создавать на главном Сервере администрирования Kaspersky Security Center. Основные политики создаются с помощью основного плагина управления Kaspersky Security.

- Политика для клиентов (используется, только если программа работает в режиме multitenancy). Позволяет настраивать параметры защиты для виртуальных машин, которые входят в состав организаций vCloud Director. С помощью этой политики вы можете задавать следующие параметры:

- параметры уведомлений о событиях, произошедших во время защиты и проверки виртуальных машин клиента (только в политике, которая создана на главном Сервере администрирования Kaspersky Security Center);

- индивидуальные параметры файловой защиты для виртуальных машин клиента;

- параметры использования KSN для организации-клиента.

Вы можете создавать политики для клиентов на главном или на виртуальных Серверах администрирования Kaspersky Security Center с помощью плагина управления Kaspersky Security для клиентов.

Защищаемая инфраструктура политики

В зависимости от защищаемой инфраструктуры, которую вы выбираете при настройке политики, различаются следующие политики:

- политика для одного сервера VMware vCenter Server – позволяет настраивать параметры защиты виртуальной инфраструктуры под управлением одного сервера VMware vCenter Server;

- политика для всей защищаемой инфраструктуры – позволяет настраивать параметры защиты виртуальной инфраструктуры под управлением всех серверов VMware vCenter Server, к которым подключается Сервер интеграции.

Область применения политики

В случае программы Kaspersky Security политика применяется на SVM. Каждая SVM может защищать только виртуальные машины, работающие на том гипервизоре, на котором развернута SVM. Поэтому область действия политики (набор виртуальных машин, для защиты которых может использоваться политика) зависит от области применения политики (набора SVM, на которых применяется политика).

Область применения политики определяется расположением политики в иерархии групп администрирования Kaspersky Security Center. Политика применяется на SVM следующим образом:

- основная политика в группе администрирования, содержащей кластер KSC, применяется на всех SVM этого кластера KSC;

- основная политика в группе администрирования или папке, которая является родительской по отношению к группам, содержащим кластеры KSC, применяется на всех SVM дочерних кластеров KSC;

- политика для клиентов на виртуальном Сервере администрирования, созданном в группе кластера "VMware vCloud Director Agentless", соответствующего VMware vCloud Director, применяется на всех SVM этого кластера KSC.

Наследование параметров политик

В соответствии с порядком наследования политик Kaspersky Security Center параметры политик по умолчанию передаются в политики вложенных групп администрирования и подчиненных Серверов администрирования (см. подробнее в документации Kaspersky Security Center). Параметры и блоки параметров политик имеют атрибут "замок", который показывает, наложен ли запрет на изменение этих параметров в политиках вложенного уровня иерархии. Если в политике для параметра или блока параметров "замок" закрыт ( ), значения этих параметров записываются в политиках вложенного уровня иерархии и переопределить эти значения невозможно.

), значения этих параметров записываются в политиках вложенного уровня иерархии и переопределить эти значения невозможно.

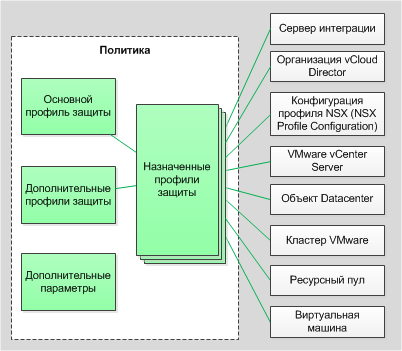

О профилях защиты Kaspersky Security

В политиках Kaspersky Security предусмотрены следующие профили защиты:

- Основной профиль защиты автоматически формируется во время создания политики. Основной профиль защиты недоступен для удаления, однако вы можете изменять значения параметров основного профиля защиты.

- Дополнительные профили защиты вы можете создать после создания политики. Благодаря дополнительным профилям защиты вы можете гибко настраивать разные параметры защиты для разных виртуальных машин в составе защищаемой инфраструктуры. Политика может содержать несколько дополнительных профилей защиты.

В профилях защиты вы можете настраивать следующие параметры защиты от файловых угроз:

- Уровень безопасности. Вы можете выбрать один из предустановленных уровней безопасности (Высокий, Рекомендуемый, Низкий) или настроить уровень безопасности самостоятельно (Пользовательский). Уровень безопасности определяет следующие параметры проверки:

- проверка архивов, самораспаковывающихся архивов, вложенных OLE-объектов, составных файлов;

- ограничение проверки файлов по времени;

- список объектов для обнаружения.

- Действие, которое выполняет Kaspersky Security, если обнаруживает зараженные файлы.

- Область защиты (проверка сетевых дисков во время защиты виртуальных машин).

- Исключения из защиты (по имени, расширению или полному пути к файлу, по маске файла или по пути к папке, файлы которой не надо проверять).

Профиль защиты может быть назначен отдельному объекту виртуальной инфраструктуры VMware или корневому элементу защищаемой инфраструктуры, в роли которого может выступать, например, Сервер интеграции (см. рис. ниже).

Профили защиты

Профиль защиты, назначенный корневому элементу защищаемой инфраструктуры, по умолчанию наследуется всеми дочерними элементами защищаемой инфраструктуры (например, всеми серверами VMware vCenter Server, к которым подключается Сервер интеграции). Профили защиты наследуются также согласно иерархии объектов виртуальной инфраструктуры VMware: профиль защиты, назначенный объекту виртуальной инфраструктуры, по умолчанию наследуется всеми его дочерними объектами, в том числе и виртуальными машинами. Вы можете назначить виртуальной машине собственный профиль защиты или использовать для нее профиль защиты, унаследованный от родительского объекта.

В основной политике, которая определяет параметры защиты виртуальной инфраструктуры под управлением одного сервера VMware vCenter Server, вы можете непосредственно назначать профили защиты объектам виртуальной инфраструктуры или использовать конфигурации профилей NSX (NSX Profile Configurations) для назначения параметров файловой защиты.

Одному объекту виртуальной инфраструктуры может быть назначен только один профиль защиты. Kaspersky Security защищает виртуальные машины с теми параметрами, которые указаны в назначенном этим виртуальным машинам профиле защиты.

Объекты виртуальной инфраструктуры, которым не назначен профиль защиты, исключаются из защиты.

Если вы исключаете объект виртуальной инфраструктуры из защиты, то по умолчанию из защиты исключаются также все дочерние объекты. Вы можете указать, следует ли исключать из защиты дочерние объекты, которым назначен собственный профиль защиты.

Наследование профилей защиты позволяет назначать одинаковые параметры защиты или исключать из защиты несколько виртуальных машин одновременно. Например, вы можете назначить одинаковые профили защиты виртуальным машинам в составе кластера VMware или ресурсного пула.

В начало

Об управлении политиками

Политики создаются с помощью мастера, который запускается по кнопке Новая политика, расположенной в рабочей области папки или группы администрирования на закладке Политики.

В папке или группе администрирования можно создать несколько политик, но активной может быть только одна из них. При создании новой активной политики предыдущая активная политика становится неактивной.

Вы можете изменять параметры политики после ее создания в окне свойств политики.

Чтобы открыть окно свойств политики, выполните следующие действия:

- В Консоли администрирования Kaspersky Security Center выберите папку или группу администрирования, в которой создана политика.

- В рабочей области выберите закладку Политики.

- В списке политик выберите политику и откройте окно Свойства: <Название политики> двойным щелчком мыши по политике или выбрав в контекстном меню пункт Свойства.

Вы также можете выполнять следующие действия с политиками:

- копировать политики из одной папки или группы администрирования в другую;

- экспортировать политики в файл и импортировать политики из файла;

- конвертировать политики предыдущей версии программы;

- удалять политики.

Подробнее об управлении политиками см. в документации Kaspersky Security Center.

В начало

Особенности использования политик Kaspersky Security

Основная политика в папке Управляемые устройства главного Сервера администрирования

Такая политика автоматически создается с помощью мастера первоначальной настройки управляемой программы после установки основного плагина управления Kaspersky Security. Вы также можете создать такую политику вручную с помощью мастера создания политики.

Политика применяется на всех SVM всех кластеров KSC.

В качестве защищаемой инфраструктуры для этой политики требуется выбрать всю защищаемую инфраструктуру. В роли корневого элемента защищаемой инфраструктуры выступает Сервер интеграции.

В области действия этой политики находятся следующие виртуальные машины:

- файловая защита распространяется на все виртуальные машины в составе защищаемой инфраструктуры политики, кроме виртуальных машин, которые входят в состав организаций vCloud Director;

- сетевая защита распространяется на все виртуальные машины в составе защищаемой инфраструктуры политики (в том числе виртуальные машины, которые входят в состав организаций vCloud Director).

Файловая и сетевая защита по умолчанию выключены.

Чтобы включить файловую защиту, вам нужно назначить профили защиты объектам защищаемой инфраструктуры в свойствах политики. Вы можете назначить автоматически созданный основной профиль защиты или создать и назначить дополнительные профили защиты.

Рекомендуется учитывать, что параметры основной политики, расположенной в папке Управляемые устройства, наследуются основными политиками, расположенными во всех вложенных группах администрирования. Параметры, которые закрыты "замком", невозможно переопределить в политиках вложенного уровня иерархии.

Чтобы включить сетевую защиту, вам нужно настроить параметры предотвращения вторжений и проверки веб-адресов в свойствах политики.

Основная политика, размещенная в группе, которая содержит кластер "VMware vCenter Agentless"

Вы можете создать такую политику вручную с помощью мастера создания политики. Политика применяется на всех SVM этого кластера "VMware vCenter Agentless".

В качестве защищаемой инфраструктуры для этой политики требуется выбрать один сервер VMware vCenter Server и указать VMware vCenter Server, соответствующий кластеру "VMware vCenter Agentless". Корневой элемент защищаемой инфраструктуры – указанный VMware vCenter Server.

В области действия этой политики находятся все виртуальные машины в составе защищаемой инфраструктуры этого кластера "VMware vCenter Agentless".

Файловая защита включена по умолчанию: основной профиль защиты назначен серверу VMware vCenter Server и наследуется всеми дочерними объектами виртуальной инфраструктуры. Если вы хотите настроить разные параметры файловой защиты для разных виртуальных машин в составе защищаемой инфраструктуры этого кластера KSC, вам нужно создать и назначить дополнительные профили защиты в свойствах политики.

Сетевая защита по умолчанию выключена. Чтобы включить сетевую защиту, вам нужно настроить параметры предотвращения вторжений и проверки веб-адресов в свойствах политики.

Основная политика, размещенная в группе, которая содержит кластер "VMware vCloud Director Agentless"

Вы можете создать такую политику вручную с помощью мастера создания политики. Политика применяется на всех SVM этого кластера "VMware vCloud Director Agentless".

В качестве защищаемой инфраструктуры для этой политики требуется выбрать всю защищаемую инфраструктуру. В роли корневого элемента защищаемой инфраструктуры выступает Сервер интеграции.

В области действия этой политики находятся следующие виртуальные машины:

- файловая защита распространяется на все виртуальные машины в составе защищаемой инфраструктуры кластера "VMware vCloud Director Agentless", которые не входят в состав организаций vCloud Director;

- сетевая защита распространяется на все виртуальные машины в составе защищаемой инфраструктуры кластера "VMware vCloud Director Agentless", в том числе виртуальные машины, которые входят в состав организаций vCloud Director.

Файловая и сетевая защита по умолчанию выключены.

Чтобы включить файловую защиту, вам нужно назначить профили защиты объектам защищаемой инфраструктуры в свойствах политики. Вы можете назначить автоматически созданный основной профиль защиты или создать и назначить дополнительные профили защиты.

В свойствах основной политики для кластера "VMware vCloud Director Agentless" вы можете назначать профили защиты любым объектам защищаемой инфраструктуры. Но параметры файловой защиты будут применяться только для защиты виртуальных машин, которые не входят в состав организаций vCloud Director и находятся под управлением серверов VMware vCenter Server, подключенных к VMware vCloud Director, которому соответствует кластер "VMware vCloud Director Agentless".

Чтобы включить сетевую защиту, вам нужно настроить параметры предотвращения вторжений и проверки веб-адресов в свойствах политики.

Политика для клиентов в папке Управляемые устройства главного Сервера администрирования

Такая политика автоматически создается с помощью мастера первоначальной настройки управляемой программы после установки плагина управления Kaspersky Security для клиентов на главном Сервере администрирования. Вы также можете создать такую политику вручную с помощью мастера создания политики.

Если в папке Управляемые устройства главного Сервера администрирования отсутствует политика для клиентов, в Kaspersky Security Center не регистрируются события, которые произошли во время проверки и защиты виртуальных машин клиентов, а также не отображаются виртуальные машины клиентов в составе защищаемой инфраструктуры кластера KSC и в списке виртуальных машин, находящихся под защитой SVM.

Параметры этой политики не используются непосредственно для защиты виртуальных машин: защищаемая инфраструктура для этой политики не выбирается. Но параметры основного профиля защиты и параметры использования KSN, настроенные в этой политике, могут наследоваться в политиках для клиентов, расположенных во вложенных группах администрирования, например, в папке Управляемые устройства виртуального Сервера администрирования. Таким образом вы можете задавать единые параметры файловой защиты для виртуальных инфраструктур всех клиентов.

В этой политике вы можете настраивать параметры уведомлений о событиях, произошедших во время защиты и проверки виртуальных машин клиентов.

Рекомендуется учитывать, что параметры, которые закрыты "замком" в политике для клиентов на главном Сервере администрирования, будут недоступны для изменения на виртуальных Серверах администрирования. Администраторы клиентов не смогут настраивать эти параметры.

Если вы хотите централизовано включить использование Kaspersky Security Network для защиты всех виртуальных машин клиентов, вам нужно предварительно получить согласие клиентов на отправку в "Лабораторию Касперского” информации об использовании KSN, а также другой информации в зависимости от выбранного вами режима использования KSN (стандартный KSN или расширенный KSN).

Политика для клиентов, размещенная в группе, содержащей кластер "VMware vCloud Director Agentless"

Эта политика аналогична политике для клиентов в папке Управляемые устройства главного Сервера администрирования (см. выше). Вы можете создать такую политику вручную с помощью мастера создания политики.

Политика для клиентов в папке Управляемые устройства виртуального Сервера администрирования

Вы можете создать такую политику вручную с помощью мастера создания политики.

Политика применяется на всех SVM кластера "VMware vCloud Director Agentless", соответствующего VMware vCloud Director, к которому относится организация vCloud Director, содержащая виртуальные машины клиента.

Защищаемая инфраструктура для этой политики выбирается автоматически. Корневым объектом является условный объект "Организация vCloud Director", который объединяет все виртуальные Datacenter клиента.

В области действия этой политики находятся все виртуальные машины, входящие в состав организации vCloud Director, которая соответствует этому виртуальному Серверу администрирования.

Файловая защита включена по умолчанию: основной профиль защиты назначен корневому объекту "Организация vCloud Director" и наследуется всеми объектами виртуальной инфраструктуры клиента. Если вы хотите настроить разные параметры файловой защиты для разных виртуальных машин в составе виртуальной инфраструктуры клиента, вам нужно создать и назначить дополнительные профили защиты в свойствах политики.

В начало

О задачах Kaspersky Security

Для управления программой Kaspersky Security через Kaspersky Security Center рекомендуется использовать задачи следующих типов:

- Групповая задача – задача, которая выполняется на клиентских устройствах выбранной группы администрирования. Применительно к программе Kaspersky Security групповые задачи могут выполняться на SVM одного кластера KSC или на всех SVM.

- Глобальная задача – задача для одной или нескольких SVM, независимо от их нахождения в группе администрирования.

Подробнее о работе с задачами см. в документации Kaspersky Security Center.

Для Kaspersky Security предусмотрены следующие задачи:

- задачи полной и выборочной проверки, которые позволяют выполнять проверку всех или только указанных виртуальных машин, находящихся в области действия задачи;

- служебные задачи, которые позволяют активировать программу, обновлять базы программы, откатывать обновления, устанавливать патчи программы.

Задача полной проверки

Задача полной проверки позволяет выполнять антивирусную проверку файлов всех виртуальных машин, находящихся в области действия задачи. Область действия задачи зависит от расположения задачи в иерархии групп администрирования Kaspersky Security Center и от плагина управления Kaspersky Security, с помощью которого вы создаете задачу.

Вы можете создавать задачи полной проверки с помощью одного из плагинов управления Kaspersky Security:

- с помощью основного плагина управления – для проверки виртуальных машин, которые не входят в организации vCloud Director;

- с помощью плагина управления для клиентов – для проверки виртуальных машин, которые входят в организации vCloud Director, то есть для проверки виртуальных машин клиентов.

Задача полной проверки, созданная с помощью основного плагина управления

Если вы создаете задачу полной проверки с помощью основного плагина управления Kaspersky Security, область действия задачи определяется следующим образом:

- задача в папке Управляемые устройства главного Сервера администрирования Kaspersky Security Center позволяет проверять все виртуальные машины в составе всей защищаемой инфраструктуры, которые не входят в организации vCloud Director;

- задача в группе, которая содержит кластер KSC, позволяет проверять все виртуальные машины в составе защищаемой инфраструктуры этого кластера KSC, не входящие в организации vCloud Director;

- задача в папке Задачи, настроенная для одной или нескольких SVM, позволяет проверять все виртуальные машины, находящиеся под защитой указанных SVM и не входящие в организации vCloud Director.

SVM может проверять только виртуальные машины, работающие на том гипервизоре, на котором развернута SVM.

Задача полной проверки, созданная с помощью плагина управления для клиентов