Шаг 6. Создание поискового фильтра для событий Kaspersky CyberTrace

Шаг 6. Создание поискового фильтра для событий Kaspersky CyberTrace

22 августа 2024

ID 197061

В этом разделе описывается порядок создания поиска событий.

Чтобы создать поиск событий, выполните следующие действия:

- Остановите поток событий, нажав кнопку Pause (

) в правом верхнем углу окна.

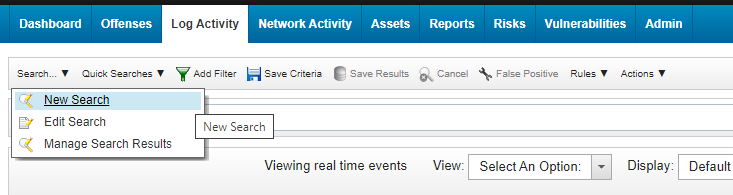

) в правом верхнем углу окна. - В QRadar Console перейдите на вкладку Log Activity.

- Выберите Search > New Search.

Новый поиск

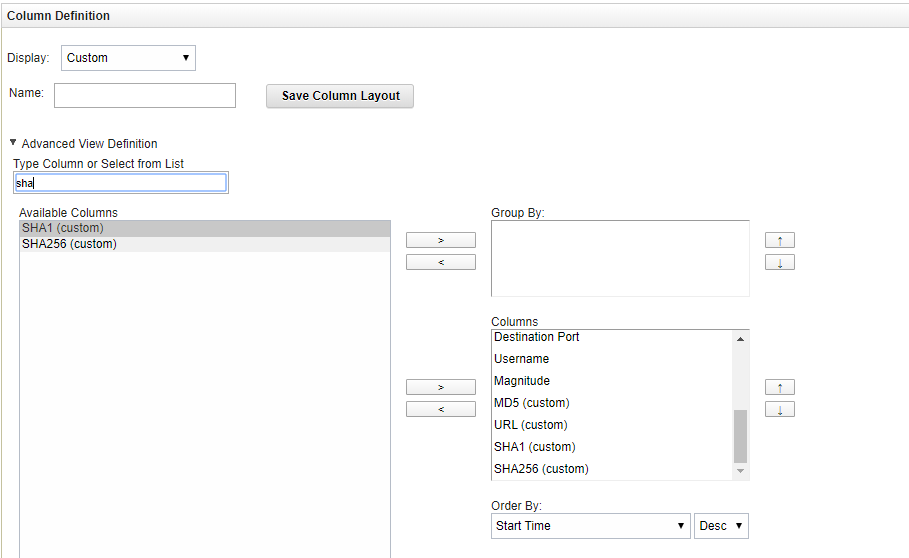

- В форме Column Definition добавьте

MD5 (custom),SHA1 (custom),SHA256 (custom),URL (custom),IP (custom)из списка Available Columns в список Columns.

Определение столбцов

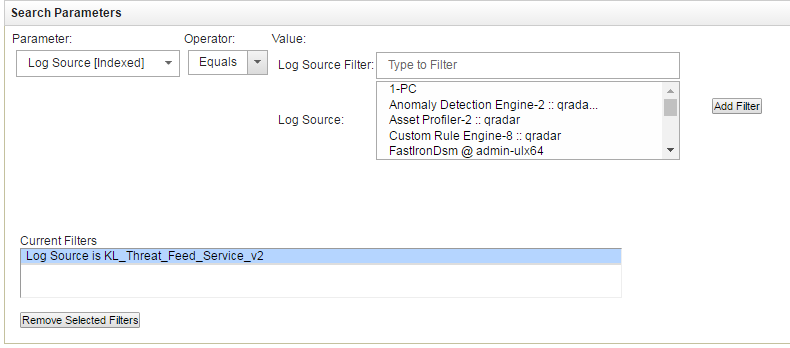

- Прокрутите страницу вниз и в форме Search Parameters задайте

KL_Threat_Feed_Service_v2в качестве источника журналов:- В раскрывающемся списке Parameter выберите

Log Source [Indexed]. - В раскрывающемся списке Operator выберите

Equals. - В списке Log Source выберите

KL_Threat_Feed_Service_v2.Вариант выбора

KL_Threat_Feed_Service_v2соответствует имени источника журналов, заданному в элементеOutputSettings>EventFormatи в элементеOutputSettings>AlertFormatконфигурационного файла Kaspersky CyberTrace Service (их также можно задать с помощью веб-интерфейса Kaspersky CyberTrace). - Нажмите на кнопку Add Filter.

В список Current Filters добавляется строка

Log Source is KL_Threat_Feed_Service_v2.

Настройка источника журнала

- В раскрывающемся списке Parameter выберите

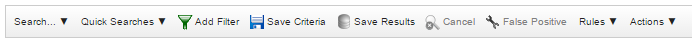

- Нажмите кнопку Search, чтобы отобразить результат поиска.

- Нажмите на кнопку Save Criteria.

Кнопка Save Criteria

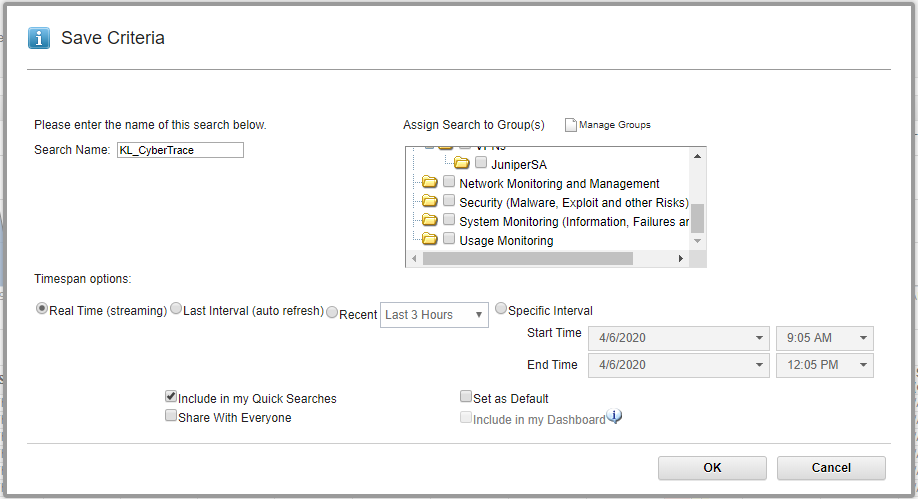

- В форме Save Criteria введите имя поиска в поле ввода Search Name, установите флажок Include in my Quick Searches, затем укажите анализируемый интервал для созданного поиска (например, Real Time).

- Нажмите на кнопку OK.

Сохранение критериев

Вам помогла эта статья?

Что нам нужно улучшить?

Спасибо за ваш отзыв, вы помогаете нам становиться лучше!

Спасибо за ваш отзыв, вы помогаете нам становиться лучше!