Как настроить политику раздачи сертификатов контроллером домена Active Directory

Kaspersky Thin Client может безопасно подключаться к удаленным машинам по протоколу RDP с помощью автоматически сгенерированных SSL и TLS-сертификатов. Чтобы для машин в домене сертификаты для RDP-соединений раздавались контроллером домена, настройте политику раздачи сертификатов. В этом случае сертификат будет подписан вашим внутренним корпоративным центром сертификации.

Убедитесь, что в домене уже развернут корпоративный центр сертификации Microsoft Certification Authority.

Шаг 1. Настройка политики раздачи сертификатов

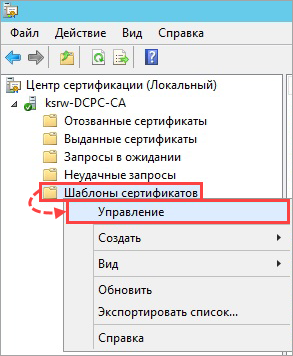

- Введите в строке поиска в панели задач Certification Authority и откройте локальный Центр сертификации.

- Откройте контекстное меню папки Шаблоны сертификатов и выберите Управление.

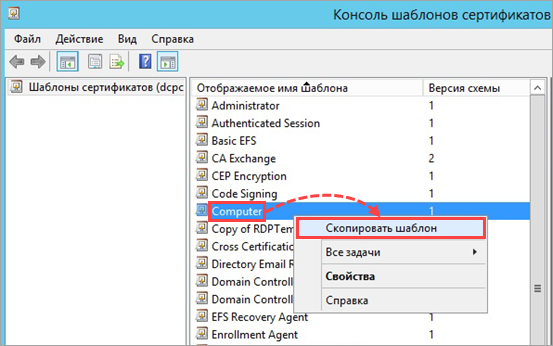

- Откройте контекстное меню шаблона Computer и выберите Скопировать шаблон.

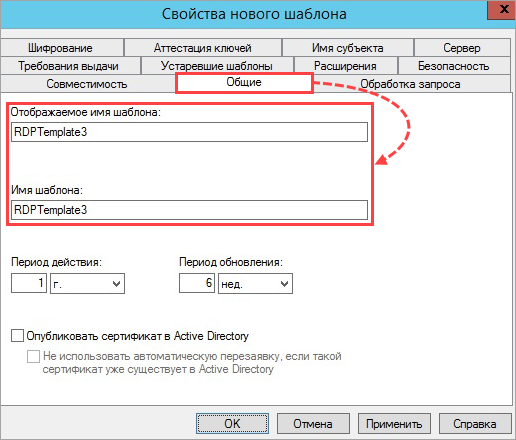

- Выберите вкладку Общие и укажите название нового шаблона сертификата в поле Отображаемое имя шаблона и Имя шаблона. Названия должны совпадать.

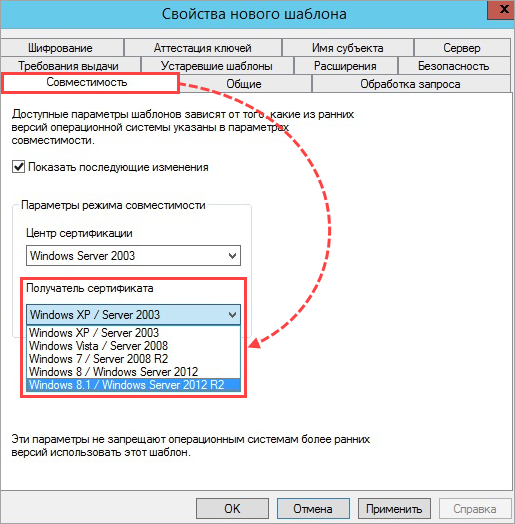

- Выберите вкладку Совместимость и укажите минимальную версию клиентов в вашем домене. Чем выше указанная версия Windows, тем более стойкие алгоритмы шифрования будут использоваться.

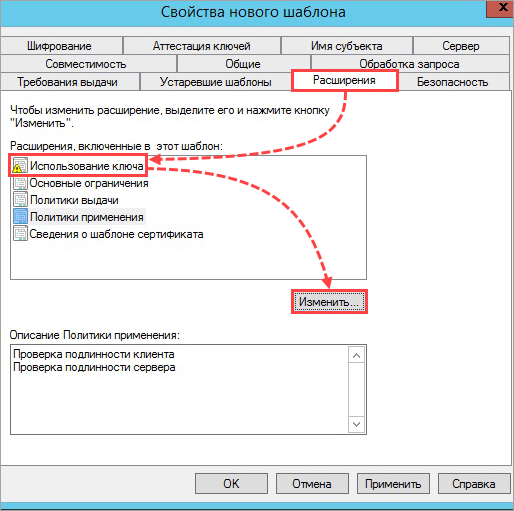

- Выберите вкладку Расширения, нажмите Использование ключа → Изменить.

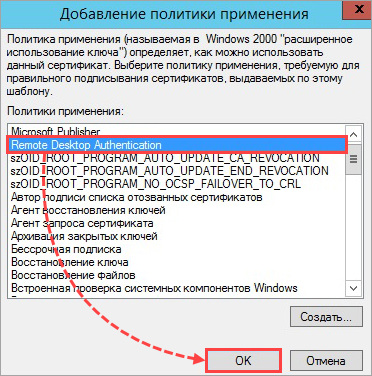

- Нажмите Создать, чтобы добавить новую политику.

- Введите в поле Имя название политики Remote Desktop Authentication, а в поле Идентификатор ключа субъекта — номер 1.3.6.1.4.1.311.54.1.2. Нажмите ОК.

- Выберите в списке политик Remote Desktop Authentication и нажмите ОК.

- Удалите все политики, кроме Remote Desktop Authentication в блоке Описание Политики применения. Нажмите ОК.

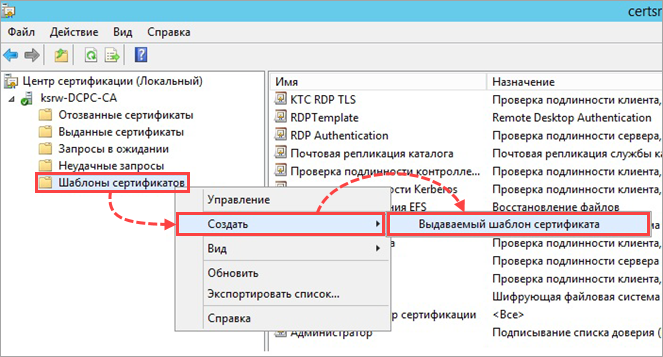

- Откройте контекстное меню папки Шаблоны сертификатов и выберите Создать → Выдаваемый шаблон сертификата.

- Выберите созданный шаблон и нажмите ОК.

Шаг 2. Настройка доменной политики

Убедитесь, что корневой сертификат добавлен в папку Доверенные корневые центры сертификации.

Настройте доменную политику, которая будет автоматически назначать сертификат RDP-компьютерам или серверам по настроенному шаблону:

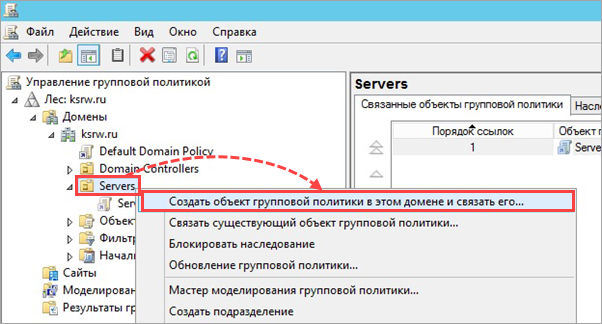

- Введите в строке поиска в панели задач gpmc.msc и откройте консоль управления доменными групповыми политиками.

- Откройте контекстное меню нужного домена или части домена с RDP-машинами, для которых нужно автоматически выдавать TLS-сертификаты. Выберите Создать объект групповой политики в этом домене и связать его.

- Задайте имя новому объекту групповой политики и нажмите ОК.

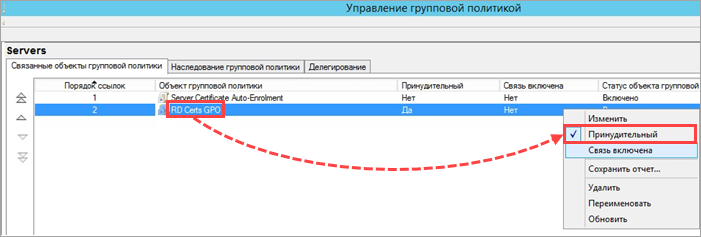

- Откройте контекстное меню созданного объекта и выберите Принудительный, чтобы его активировать.

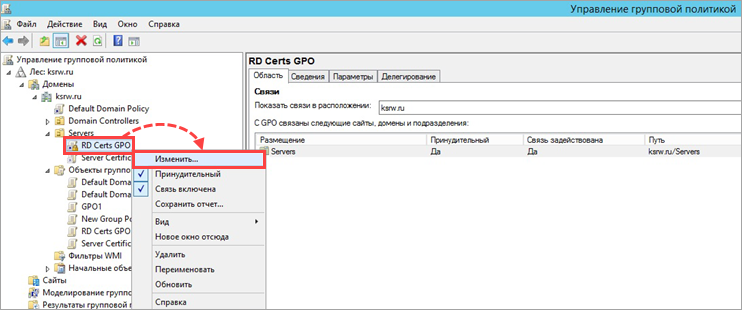

- Снова откройте контекстное меню созданного объекта и выберите Изменить.

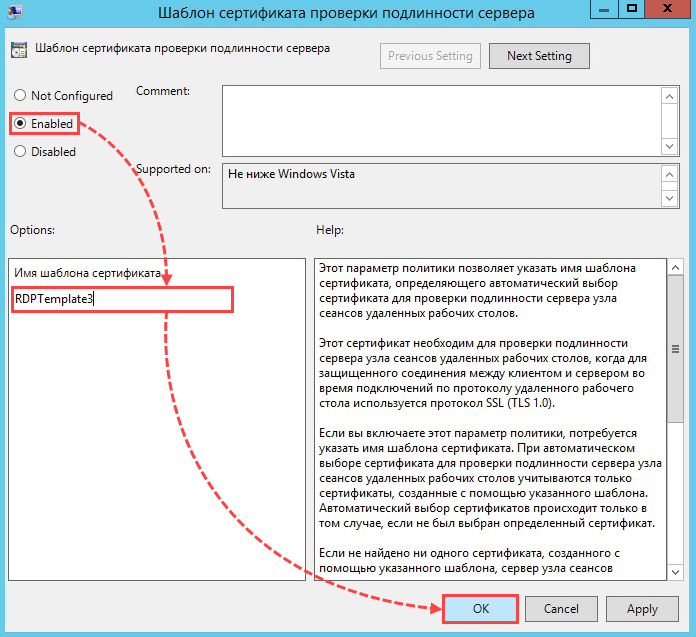

- Перейдите в Службы удаленных рабочих столов → Узел сеансов удаленных рабочих столов → Безопасность и откройте политику Шаблон сертификата проверки подлинности сервера.

- Выберите Enabled и в поле Имя шаблона сертификата укажите имя шаблона Центра сертификации, который вы создали ранее. Нажмите ОК.

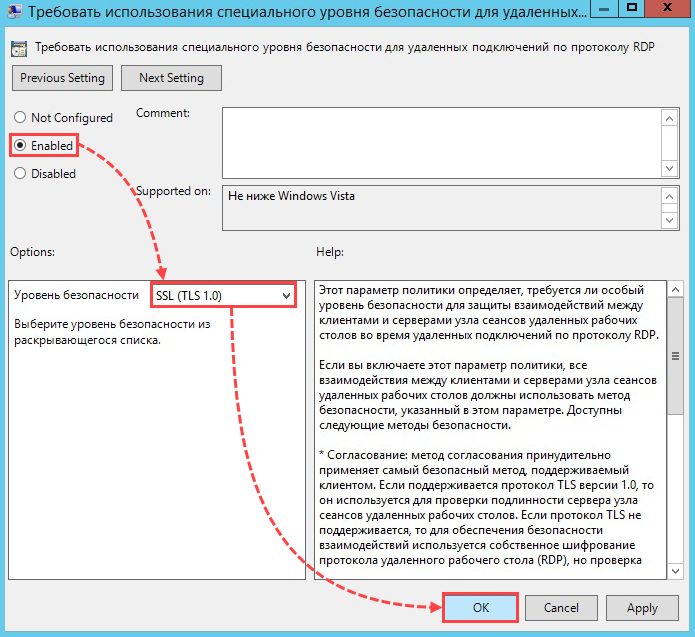

- Откройте политику Требовать использования специального уровня безопасности для удаленных подключений по протоколу RDP.

- Выберите Enabled, в раскрывающемся списке Уровень безопасности выберите SSL (TLS 1.0) и нажмите ОК.

Шаг 3. Обновление политик на машинах

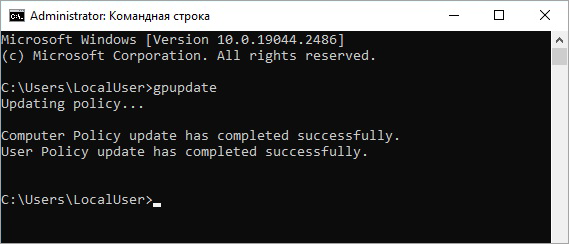

Откройте командную строку на каждой машине и выполните команду:

gpupdate

Если вы увидели сообщение «User Policy update has completed successfully», политики успешно обновлены.

Чтобы использовать созданный сертификат при подключении к удаленной машине, выгрузите его из хранилища сертификатов на локальной машине и загрузите в Kaspersky Security Center по инструкции.

Чтобы проверить, что машины получили новые сертификаты, воспользуйтесь инструкцией.

Как проверить, что машины получили новые сертификаты

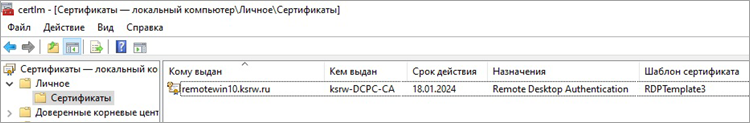

- Введите в строке поиска в панели задач certlm.msc и откройте консоль сертификатов компьютера.

- Перейдите в Личное → Сертификаты и проверьте, что в папке появился сертификат для политики Remote Desktop Authentication, выданный вашим Центром сертификации на основе выбранного шаблона.

Например, так будет выглядеть окно для машины с полным доменным именем remotewin10.ksrw.ru, которой выдан сертификат для политики Remote Desktop Authentication на основе шаблона RDPTemplate3.

Убедитесь, что в папке находится только нужный сертификат. Другие сертификаты мы рекомендуем удалить.