Настройка получения событий Kaspersky CyberTrace в SIEM-системе Kaspersky Unified Monitoring and Analysis Platform

Показать приложения и версии, для которых применима статья

- Kaspersky CyberTrace 4.4;

- Kaspersky CyberTrace 4.3;

- Kaspersky CyberTrace 4.2;

- Kaspersky Unified Monitoring and Analysis Platform 3.2;

- Kaspersky Unified Monitoring and Analysis Platform 3.0.3;

- Kaspersky Unified Monitoring and Analysis Platform 3.0.2.

Настройте получение событий Kaspersky CyberTrace (далее CyberTrace) в SIEM-системе Kaspersky Unified Monitoring and Analysis Platform (далее KUMA).

Минимальные системные требования CyberTrace

Системные требования Kaspersky CyberTrace зависят от выбранного режима использования и от количества обрабатываемых событий в секунду (EPS). Ниже приведена таблица с минимальными системными требованиями для трех наиболее распространенных режимов.

| Режим использования | EPS | Количество ядер процессора | ОЗУ, ГБ | Место на диске, ГБ | Пропускная способность сети,

Гбит⁄с |

|---|---|---|---|---|---|

| Режим оценки | 250 | 4 | 16 | 468 | 1 |

| Многопользовательский режим с коммерческими потоками данных об угрозах без ретроспективного сканирования | 2 000 | 8 | 16 | 17 | 1 |

| Многопользовательский режим с коммерческими потоками данных об угрозах и ретроспективным сканированием | 2 000 | 8 | 16 | 3 724 | 1 |

Системные требования для более высоких значений EPS и описания режимов использования смотрите в справке.

Как установить CyberTrace на Linux

Для установки CyberTrace на ОС Linux используйте пакет RPM или DEB.

- Распакуйте архив с CyberTrace во временный каталог:

- для пакета RPM:

tar -C /opt -xvzf CyberTrace-rpm.tar.gz --no-same-owner

- для пакета DEB:

tar -C /opt -xvzf CyberTrace-deb.tar.gz --no-same-owner

- для пакета RPM:

- Перейдите в каталог с распакованным содержимым архива:

cd /opt/cybertrace - Запустите скрипт установки:

./run.sh install - Примите Лицензионное соглашение (EULA) в открывшемся конфигураторе и дождитесь завершения его работы.

Если конфигуратор не сможет автоматически определить порты для веб-интерфейса CyberTrace и базы данных Elastic, укажите их вручную. - Войдите в веб-интерфейс CyberTrace.

Для доступа к предустановленной учетной записи используйте имя пользователя «admin» и пароль «CyberTrace!1».

Как настроить CyberTrace

Вы можете настроить CyberTrace для интеграции с KUMA сразу после установки в мастере первоначальной настройки или позднее в веб-интерфейсе приложения.

Как настроить CyberTrace через мастер первоначальной настройки

- Дождитесь открытия мастера: оно происходит автоматически при первом запуске CyberTrace.

- Выберите KUMA в раскрывающемся списке select SIEM и нажмите Next, чтобы открыть окно Connection Settings.

- Выберите IP and port в группе переключателей Service listens on.

- Пропишите IP-адрес CyberTrace в поля IP address в блоке полей Service listens on и Service sends events to.

- Заполните значения полей Port:

- 9999 в блоке полей Service listens on;

- 9998 в блоке полей Service sends events to.

- Нажмите Next.

- Оставьте незаполненными все поля в открывшемся окне Proxy Settings и нажмите Next, чтобы открыть окно Licensing Settings.

- Добавьте лицензионный ключ CyberTrace в поле Лицензионный ключ Kaspersky CyberTrace.

- Добавьте сертификат, позволяющий скачивать с серверов обновлений списки данных, в поле Сертификат Kaspersky Threat Data Feeds и нажмите Next.

Как настроить CyberTrace через веб-интерфейс

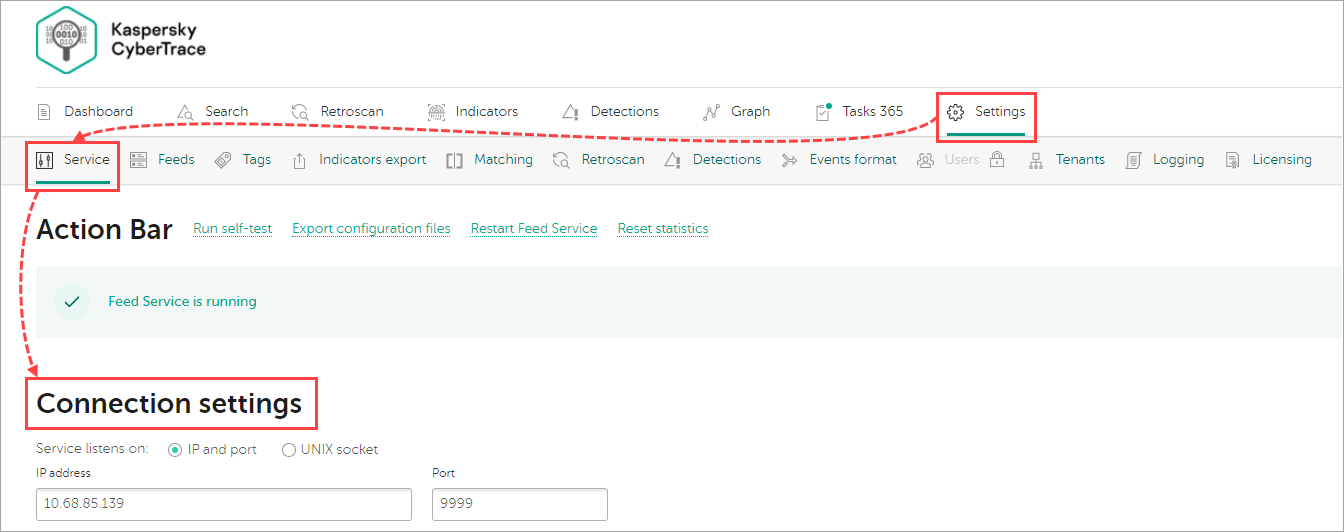

- Откройте блок Settings → Service → Connection Settings.

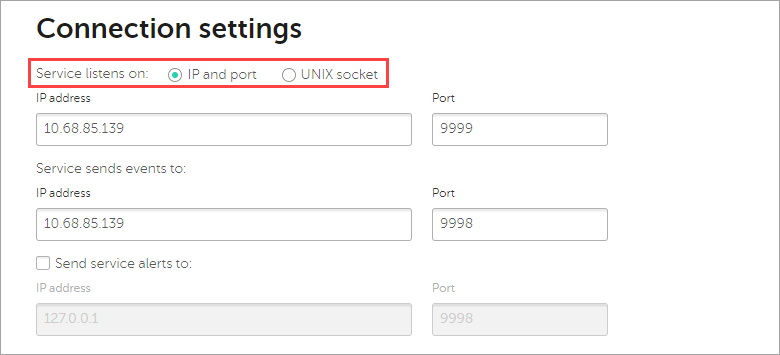

- Выберите IP and port в группе переключателей Service listens on.

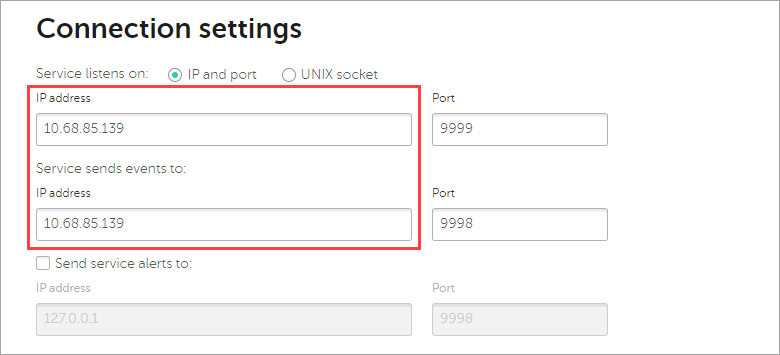

- Пропишите IP-адрес CyberTrace в поля IP address в блоках полей Service listens on и Service sends events to.

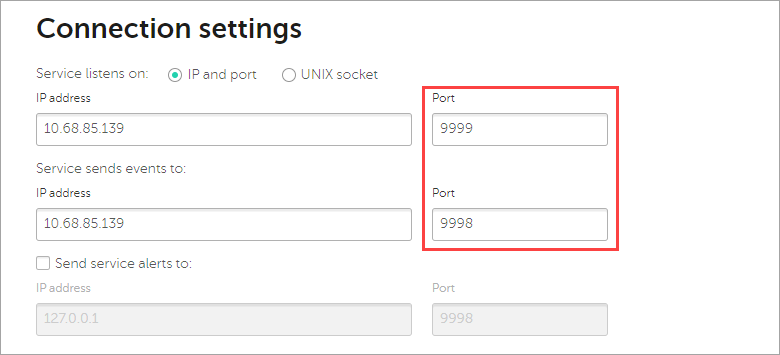

- Заполните значения полей Port:

- 9999 в блоках полей Service listens on;

- 9998 в блоках полей Service sends events to.

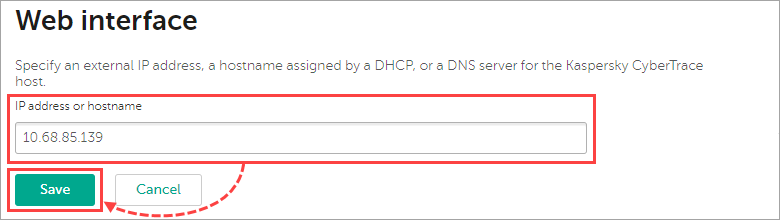

- Перейдите к блоку Web interface.

- Пропишите IP-адрес CyberTrace в поле IP address or hostname и нажмите Save.

- Нажмите Restart the CyberTrace Service в верхней панели инструментов.

Как настроить KUMA

Создайте правило обогащения событий и привяжите его к коллектору или коррелятору, затем перезапустите сервисы.

Как создать правило обогащения в KUMA

- Перейдите в раздел Ресурсы и выберите Правила обогащения.

- Выберите нужную папку и нажмите Добавить.

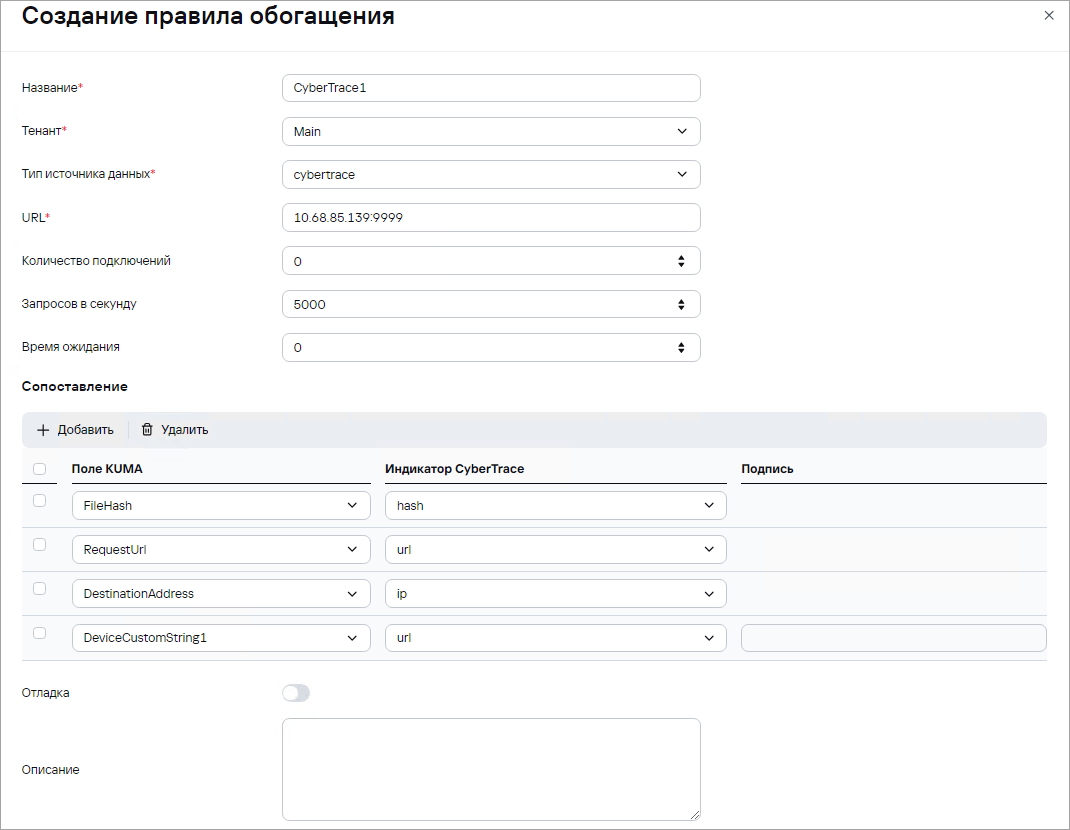

- Заполните необходимые поля:

- Название: любое уникальное имя правила.

- Тенант: в раскрывающемся списке выберите нужное значение, по умолчанию — Main.

- Тип источника данных: cybertrace.

- URL: значение в формате <IP-адрес CyberTrace>:9999. Например: 10.68.85.139:9999.

- Количество подключений: заполните при необходимости, по умолчанию — 0.

- Запросов в секунду: 5000.

- Время ожидания: заполните при необходимости, по умолчанию — 0.

- Сопоставление:

- FileHash — hash;

- RequestUrl — url;

- DestinationAddress — ip;

- DeviceCustomString1 — url.

- Отладка: по умолчанию отключена.

- Описание: заполните при необходимости, можете оставить поле пустым.

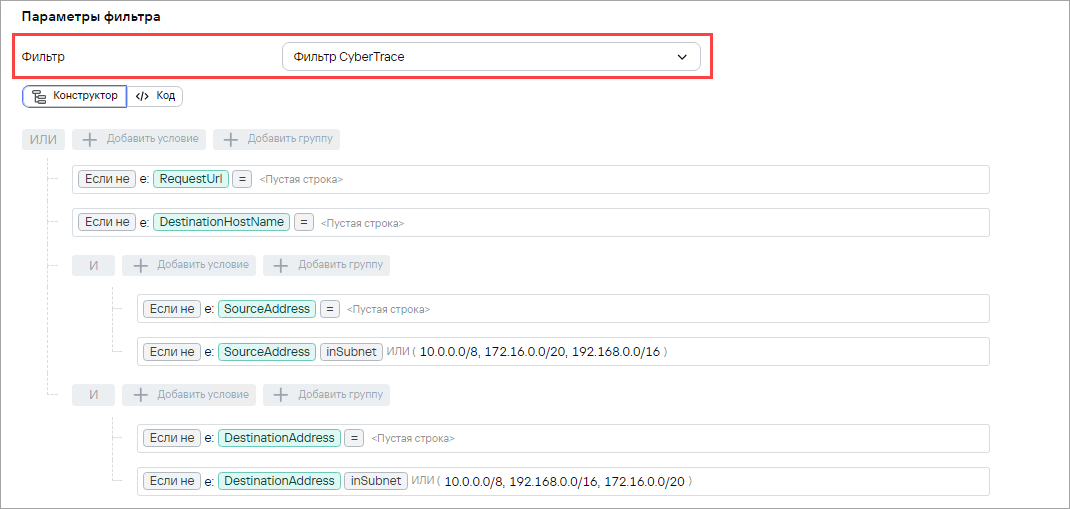

- Выберите или создайте фильтр, если необходимо снизить нагрузку на CyberTrace.

- Нажмите Сохранить.

Как привязать правило обогащения к коллектору или коррелятору и перезапустить сервисы в KUMA

- Перейдите в раздел Ресурсы и выберите Коллекторы или Корреляторы.

- Выберите коллектор или коррелятор, который нужно обогатить данными из CyberTrace.

- Перейдите в раздел Обогащение событий для коллектора или Обогащение для коррелятора и нажмите Добавить обогащение.

- В поле Правило обогащения выберите из выпадающего списка нужное правило обогащения.

- Перейдите в раздел Проверка параметров и нажмите Сохранить и перезапустить сервисы.

- Нажмите Сохранить.

Как проверить работу интеграции CyberTrace с KUMA

По умолчанию проверка соединения с CyberTrace в KUMA отсутствует. Вы можете вручную проверить интеграцию с CyberTrace и убедиться, что обогащение событий выполняется:

- Откройте командную строку.

- Отправьте в коллектор запрос, который вызовет появление события и последующее обогащение. В качестве тестового URL можете использовать http://malware.example.com. Пример запроса:

curl --request POST \

--url http://<IP-адрес устройства, на котором установлен коллектор>:<порт коллектора>/input \

--header 'Content-Type: application/json' \

--data '{"RequestUrl":"http://malware.example.com"}' - Откройте KUMA и перейдите в раздел События.

- Найдите созданное обогащенное событие. Пример поискового запроса:

SELECT * FROM `events` WHERE RequestUrl = 'http://malware.example.com' ORDER BY Timestamp DESC LIMIT 250

- Откройте свойства найденного события и проверьте, что в нем содержатся TI-индикатор и категория индикатора c данными CyberTrace.