Настройка интеграции с Microsoft Azure Active Directory

Интеграция предполагает двустороннюю связь между платформой ASAP и сервисом Azure AD. Настройка этой связи на стороне Active Directory выполняется в консоли администрирования Microsoft Azure и включает следующие этапы:

- добавление платформы ASAP в список приложений, с которыми взаимодействуют сервисы Active Directory;

- настройка параметров аутентификации по протоколу SAML.

На стороне платформы ASAP требуется указать URL-адрес сервиса Azure AD, идентификатор платформы в Azure AD и содержимое сертификата, используемого для шифрования соединений между платформой и Azure AD.

Чтобы настроить интеграцию с Microsoft Azure Active Directory, выполните следующие действия:

- Войдите в консоль администрирования Microsoft Azure Active Directory под учетной записью администратора.

- Добавьте программу Kaspersky Automated Security Awareness Platform в список приложений Active Directory. Для этого выполните следующие действия:

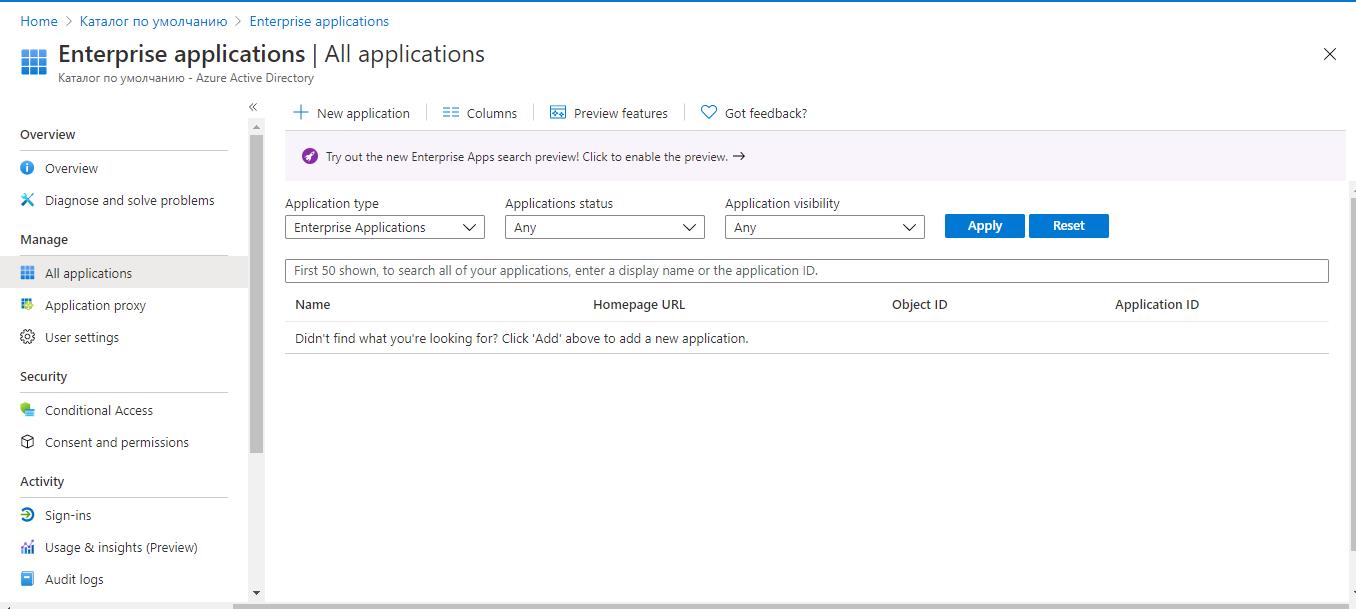

- В левой панели выберите раздел Enterprise applications.

- Нажмите на кнопку New application.

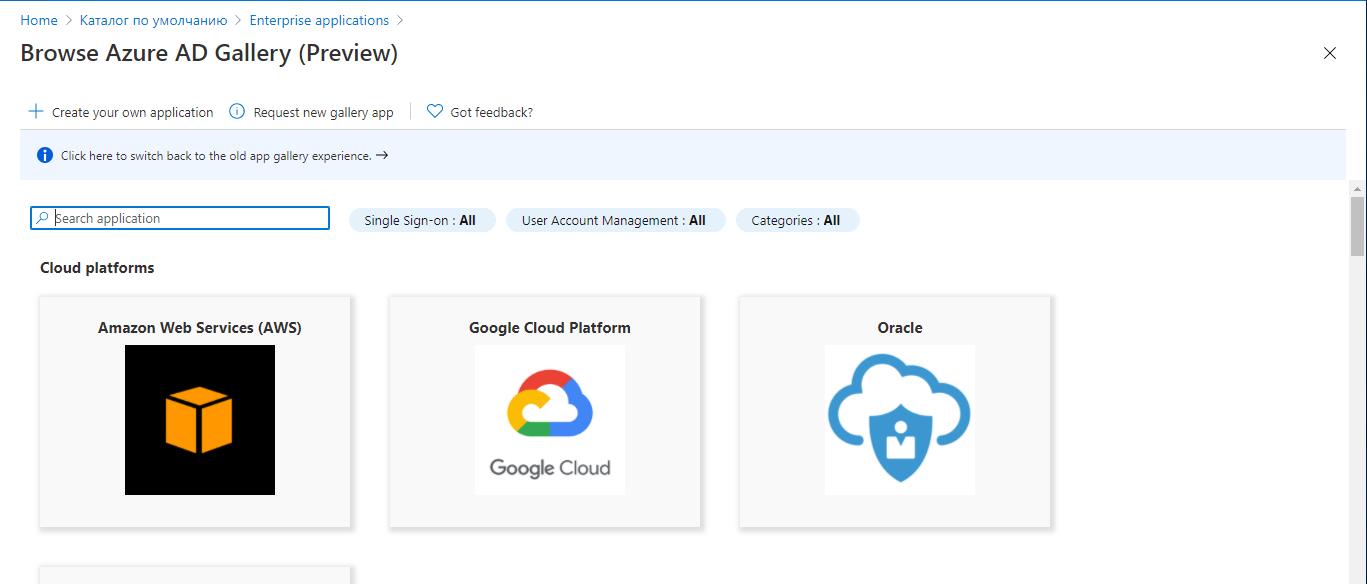

Откроется окно Browse Azure AD Gallery (Preview).

- Нажмите на кнопку Create your own application.

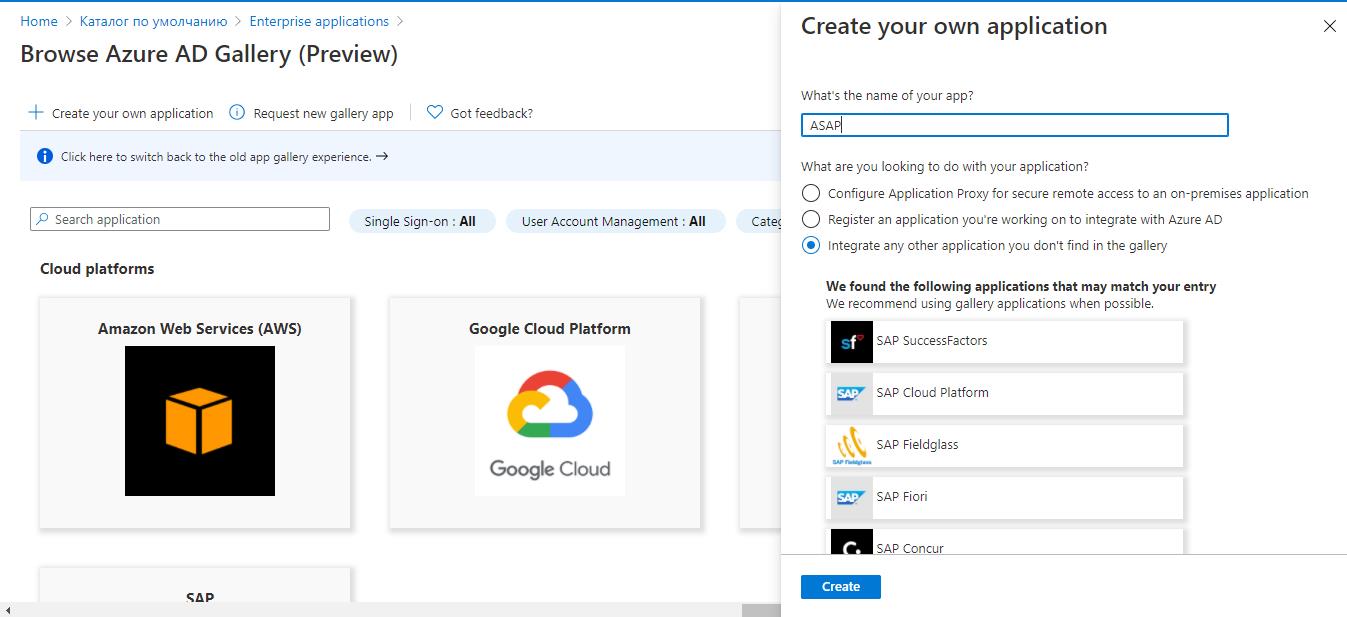

Откроется окно Create your own application.

- В поле What's the name of your app введите любое название, по которому вы сможете найти добавляемую программу в списке программ Active Directory.

- Нажмите на кнопку Create.

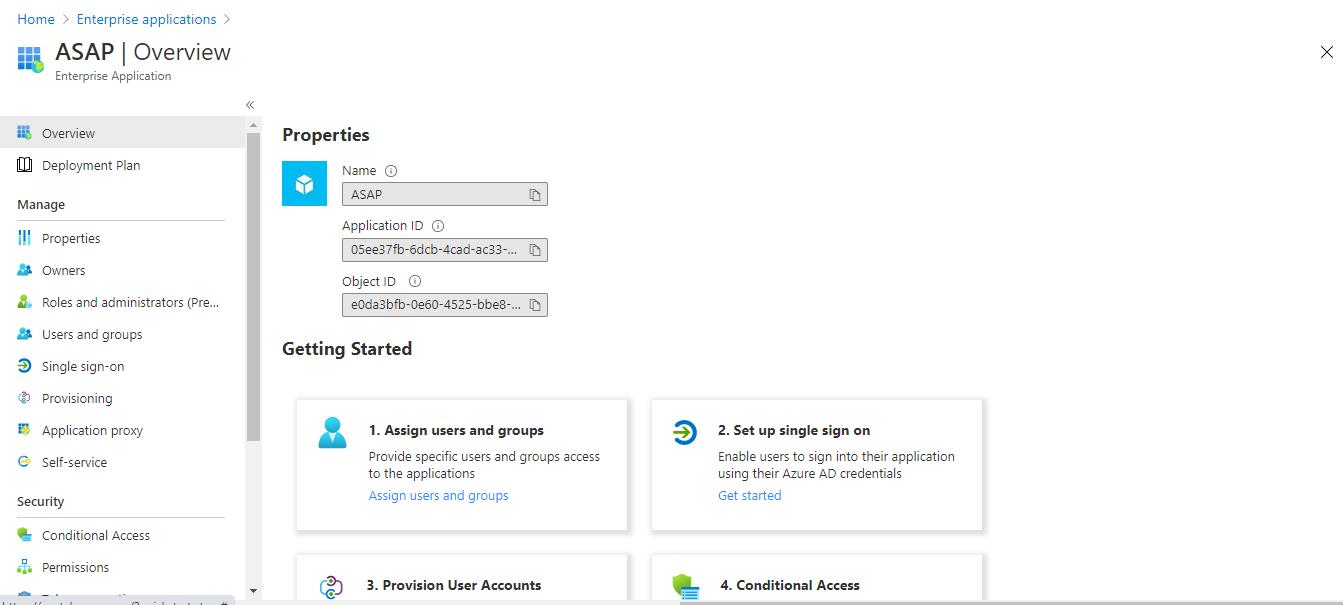

Добавленная программа появится в рабочей области в разделе Enterprise applications. Откроется окно Overview.

- В левой панели выберите раздел Enterprise applications.

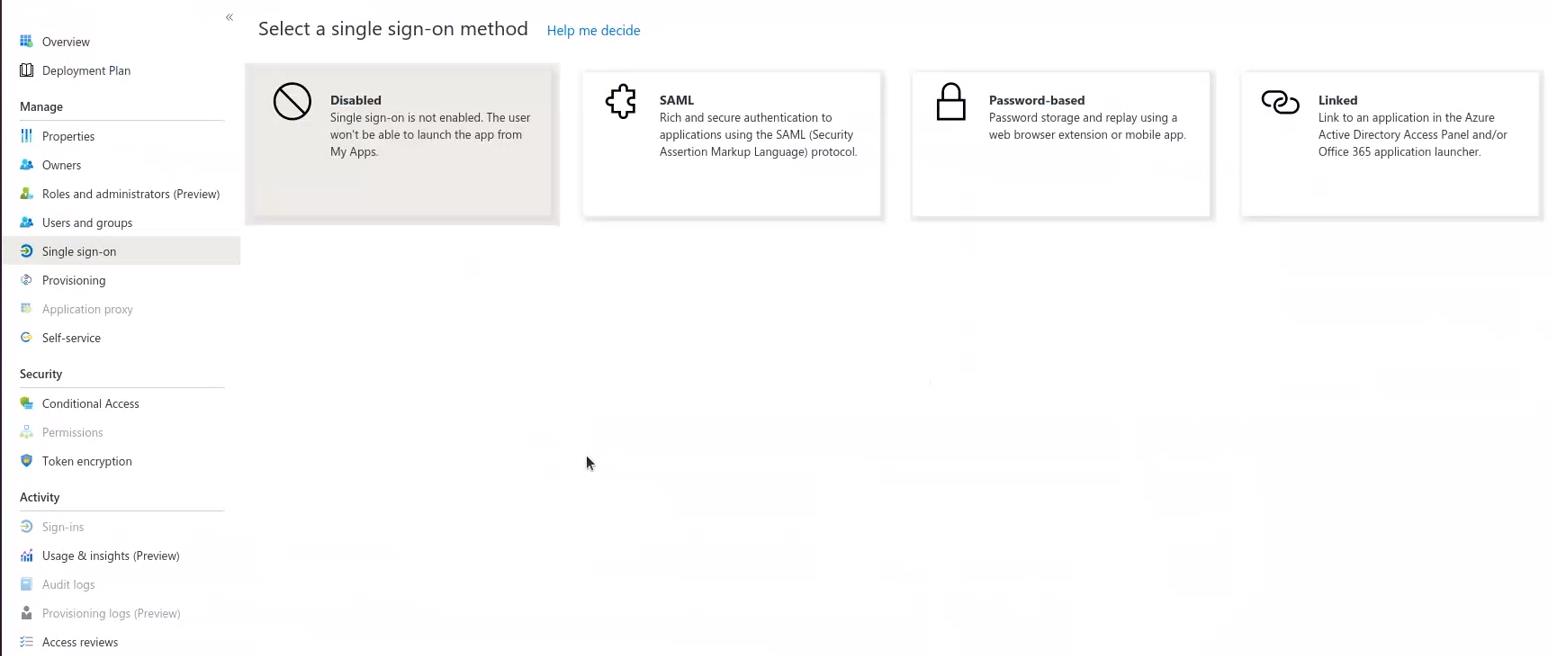

- В левой панели выберите раздел Single sign-on.

- В рабочей области в качестве метода аутентификации выберите SAML.

Откроется страница SAML-based Sign-on.

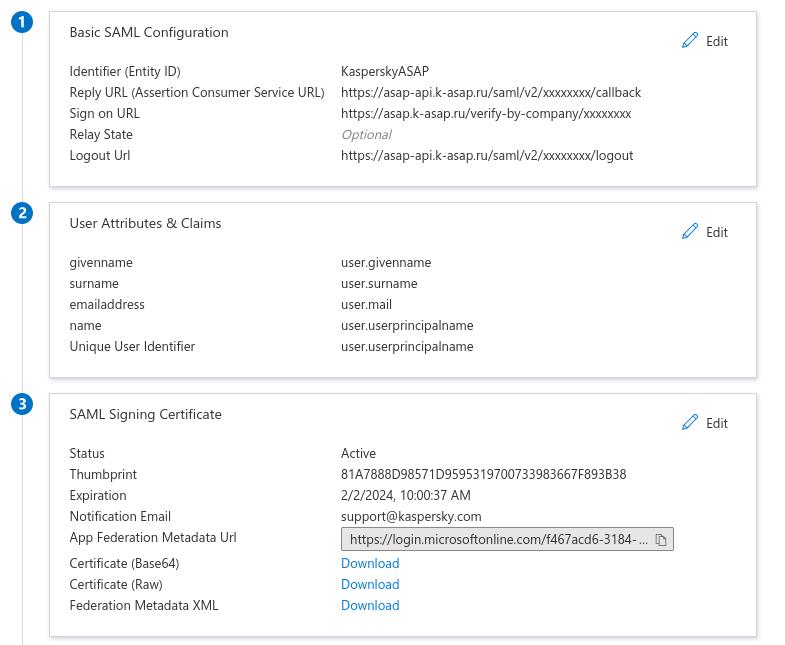

- В блоке параметров Basic SAML Configuration нажмите на кнопку Edit.

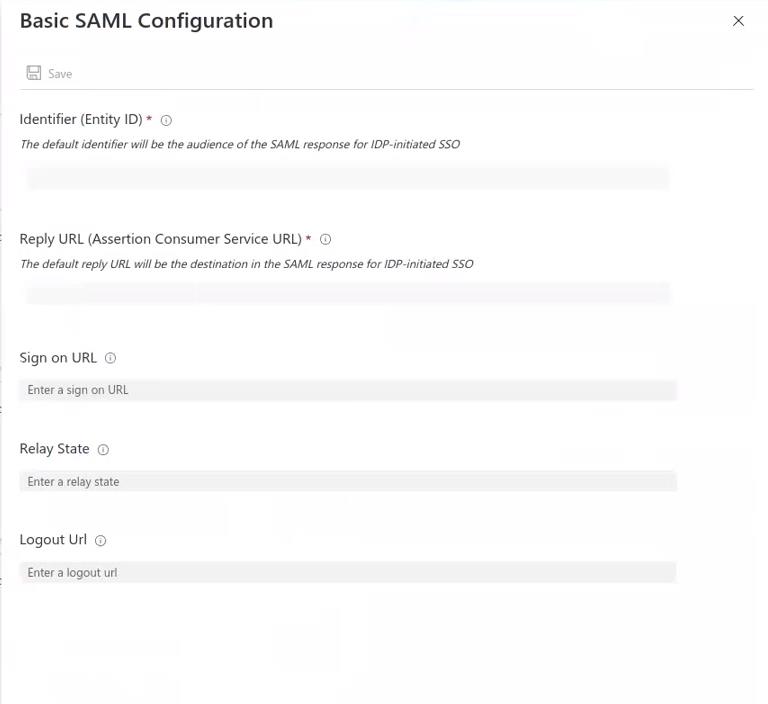

Откроется окно Basic SAML Configuration.

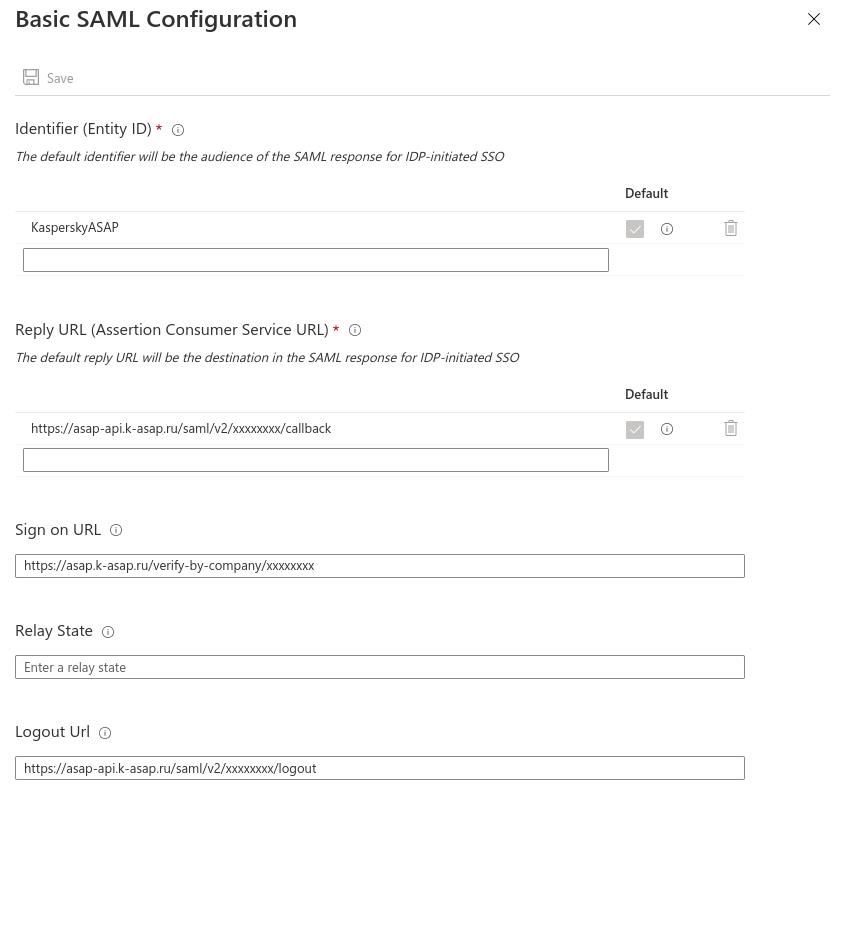

- В поле Identifier укажите любое произвольное название, которое будет служить для сервиса Azure AD идентификатором платформы ASAP.

- Скопируйте идентификатор, указанный на предыдущем шаге, и вставьте его в веб-интерфейсе платформы ASAP в разделе Настройка компании → SSO в поле Entity ID.

- В консоли Azure AD в поле Reply URL укажите URL-адрес платформы ASAP (адрес службы обработчика утверждений ACS), по которому находится токен SAML.

Вы можете скопировать этот адрес в веб-интерфейсе ASAP в разделе Настройка компании → SSO → SSO Callback (ACS) URL с помощью кнопки

.

. - В поле Sign on URL укажите URL-адрес, который пользователи будут использовать для аутентификации на обучающем портале.

Вы можете скопировать этот адрес в веб-интерфейсе ASAP в разделе Настройка компании → SSO → SSO Sign-in URL с помощью кнопки

.

.При вводе этого адреса в браузере пользователь будет перенаправлен в Azure AD для аутентификации с помощью учетной записи Microsoft.

- В поле Logout Url укажите URL-адрес, который будет использоваться для отправки платформе ответов при завершении сеанса SAML.

Вы можете скопировать этот адрес в веб-интерфейсе ASAP в разделе Настройка компании → SSO → SSO Sign-out URL с помощью кнопки

.

.

- Нажмите на кнопку Save.

- Если требуется, измените значения атрибутов учетной записи, передаваемые по протоколу SAML, в блоке User Attributes & Claims.

Не изменяйте атрибуты emailaddress и Unique User Identifier для корректной интеграции с платформой.

- В блоке параметров SAML Signing Certificate скачайте сертификат для подписи токенов SAML, отправляемых платформе, в формате Base64.

- Любым удобным способом (например, открыв файл сертификата в текстовом редакторе) скопируйте содержимое сертификата и вставьте его в веб-интерфейсе ASAP в разделе Настройка компании → SSO в поле Signing certificate.

- В блоке параметров Set up <название программы в Azure AD> скопируйте URL-адрес сервиса Azure AD, указанный в поле Login URL, и вставьте его в веб-интерфейсе ASAP в разделе в разделе Настройка компании → SSO в поле Identity provider URL. Нажмите на кнопку Save.

Интеграция платформы ASAP с Microsoft Azure Active Directory будет настроена. Включите использование SSO в веб-интерфейсе ASAP, чтобы пользователи могли проходить аутентификацию на обучающем портале с помощью технологии единого входа.