Что нового

В Kaspersky Unified Monitoring and Analysis Platform появились следующие возможности и доработки:

• Изменено место хранения самоподписанного CA-сертификата и механизм перевыпуска сертификата.

Сертификат находится в СУБД. Недопустимо применять прежний метод перевыпуска внутренних сертификатов через удаление сертификатов из файловой системы Ядра и перезапуск Ядра - такой способ приведет к невозможности запуска Ядра. До завершения процесса перевыпуска сертификатов не следует подключать к Ядру новые сервисы.

После того как вы перевыпустите внутренние CA-сертификаты в разделе веб-интерфейса KUMA Параметры → Общие → Перевыпустить внутренние CA-сертификаты, необходимо будет остановить сервисы, удалить прежние сертификаты из директорий сервисов и вручную перезапустить все сервисы. Опция перевыпуска внутренних CA-сертификатов доступна только Главному администратору.

- Добавлена поддержка работы KUMA на следующих операционных системах:

- Ubuntu 22.04 LTS.

- Oracle® Linux 9.4.

- Astra Linux 1.7.5.

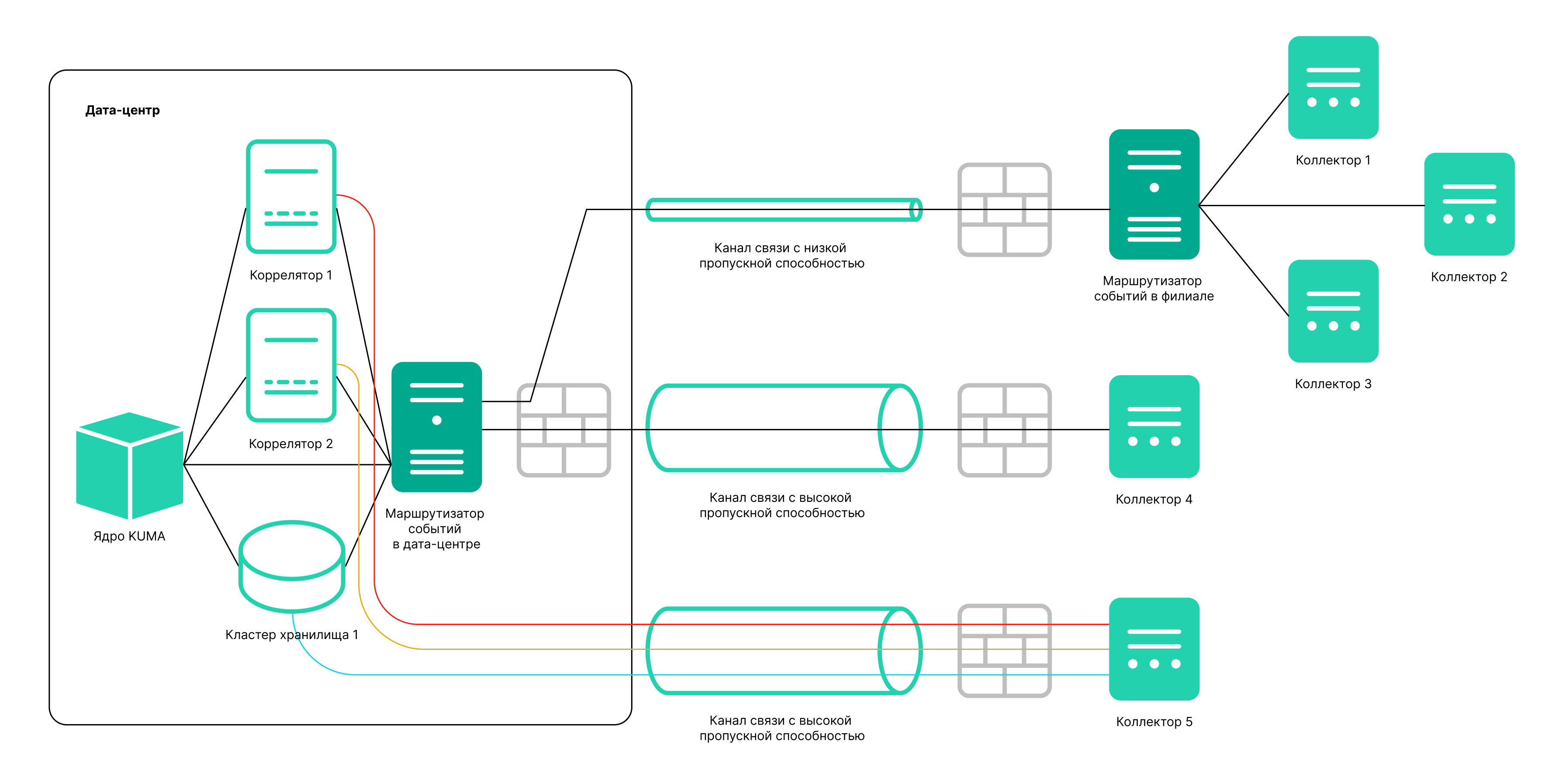

- Добавлен сервис Маршрутизатор событий. Этот сервис позволяет принимать события от коллекторов и направлять события в заданные точки назначения в соответствии с заданными на сервисе фильтрами. Использование такого промежуточного сервиса позволяет эффективно распределять нагрузку на каналы связи и использовать каналы связи с невысокой пропускной способностью. Например, как показано на схеме в раскрывающемся блоке, вместо нескольких потоков событий от коллектора 5 до точек назначения, вы можете от отправлять события одним потоком: на схеме коллектор 1 + коллектор 2 + коллектор 3 отправляют события в маршрутизатор локального офиса, затем в маршрутизатор дата-центра, и в нем уже происходит передача событий в заданные точки назначения.

Схема отправки событий с использованием маршрутизатора событий и без использования маршрутизатора

- Интеграция с НКЦКИ: обновлен список полей и типы инцидентов, добавлена возможность предоставления информации об утечке персональных данных. Экспортированые инциденты со старым типом, который больше не поддерживается, будут отображаться корректно.

- Выполнение группировки по произвольным полям, использование функций округления времени из интерфейса работы с событиями.

При проведении расследования аналитику требуется находить выборки с событиями, строить агрегационные запросы. Теперь для выполнения запросов с агрегацией, достаточно выбрать одно или несколько полей, по которым следует выполнить группировку и запустить «Выполнить запрос». Для полей типа дата доступны агрегационные запросы с округлением времени.

В результате, пользователь получает отображение и групп и самих событий, по которым сделана группировка, без переписывания поискового запроса. Аналитик может переходить по группам, листать списки входящих в группу событий, просматривать поля событий, что существенно упрощает работу и позволяет ускорить получение результата при расследовании.

- Добавлена возможность преобразования исходного поля с использованием функции вычисления информационной энтропии. В коллекторе можно настроить правило обогащения для исходного поля типа event, выбрать тип преобразования entropy и указать целевое поле типа float, куда KUMA поместит результат преобразования. Результатом преобразования будет число. Показатель вычисления информационной энтропии позволяет выявлять DNS-туннели, компрометацию паролей, например, когда пользователь ввел пароль вместо логина и этот пароль записывается в журнал в открытом виде. Обычно логин содержит буквы и функция преобразования вычислит информационную энтропию и запишет результат, например, 2,5416789. Если пользователь по ошибке ввел пароль в поле для логина и таким образом пароль оказался в журнале в открытом виде, KUMA вычислит информационную энтропию и запишет результат 4 - поскольку пароль содержит буквы, цифры и символы, показатель энтропии будет выше. Таким образом, можно искать события, где у имени пользователя показатель энтропии больше 3 и можно настроить правило реагирования "требуется смена пароля". После настройки в коллекторе обогащения следует обновить параметры, чтобы применить изменения.

- Доступен поиск событий одновременно по нескольким выбранным хранилищам с помощью простого запроса. Например, таким образом вы можете выполнять поиск событий, чтобы определить, где учетная запись блокируется, или на какой URL с каких IP-адресов был выполнен вход.

В некоторых инсталляциях может потребоваться использование нескольких отдельных хранилищ – например, в случае слабых каналов связи, или из-за требования регулятора на хранение событий в определенной стране. Федеративный поиск предоставляет возможность запускать поисковый запрос одновременно в нескольких кластерах хранения и получать результат в одной общей таблице. Теперь в распределенных кластерах хранения можно быстрее и проще найти нужные события. В общей таблице с событиями указывается, в каком из хранилищ была найдена запись. При поиске по нескольким кластерам не поддерживаются группирующие запросы, ретроспективная проверка и экспорт в TSV.

- Покрытие матрицы правил на MITRE ATT&CK.

Разрабатывая детектирующую логику, аналитик может ориентироваться на соответствие контента реальным угрозам. С помощью матриц MITRE ATT&CK можно определить, к каким техникам уязвимы ресурсы организации. В помощь аналитикам создан механизм, который позволяет визуализировать покрытие матрицы MITRE ATT&CK разработанными правилами и таким образом оценить уровень защищенности. Функционал позволяет:

- Импортировать в KUMA актуальный файл с перечнем техник и тактик.

- В свойствах правил перечислить техники и тактики, выявляемые этим правилом.

- Экспортировать из KUMA список правил, размеченных по матрице в MITRE ATT&CK Navigator (можно указать отдельные папки с правилами).

Файл со списком размеченных правил визуализируется в MITRE ATT&CK Navigator.

- Чтение файлов агентом Windows.

Агент KUMA, устанавливаемый на системах c ОС Windows, получил возможность чтения текстовых файлов и передачи данных в коллектор KUMA. Один агент, установленный на сервере с ОС Windows, может передавать данные как из журналов Windows, так и из текстовых файлов с журналами. Например, больше не потребуется использовать сетевые папки для получения журналов транспорта Exchange Server, журналов IIS и т.п.

- Получение журналов DNS Analytics с использованием коннектора etw.

Использование KUMA Windows агентом нового транспорта ETW (сервис Event Tracing for Windows) для чтения подписки DNS Analytics обеспечивает получение расширенного журнала DNS, событий диагностики, аналитических данных о работе DNS-сервера – больше информации, чем в журнале отладки DNS, и с меньшим влиянием на производительность DNS-сервера.

Рекомендуемая конфигурация для чтения ETW журналов:

- Создать новый коллектор:

- Создать отдельный коллектор для журналов ETW.

- Создать коннектор etw, агент будет создан автоматически.

- Указать коннектор в коллекторе.

- Установить коллектор и агент.

- Создать коллектор и отредактировать параметры существующего агента, созданного вручную:

- Создать коллектор с транспортом http и разделителем \0, и указать нормализатор [OOTB] Microsoft DNS ETW logs json.

- Сохранить параметры коллектора.

- Установить коллектор.

- В существующем агенте WEC добавить дополнительную конфигурацию, в которой указать коннектор etw и в качестве точки назначения указать созданный в пункте e. коллектор, тип точки назначения http и разделитель \0.

- Сохранить параметры агента и запустить агент.

- Создать новый коллектор:

- Обогащение CyberTrace по API.

Сybertrace-http - новый метод потокового обогащения событий в CyberTrace, который позволяет отправлять большое количество событий одним запросом на API-интерфейс CyberTrace. Рекомендуется применять в системах с большим потоком событий. Производительность Сybertrace-http значительно превосходит показатели прежнего метода cybertrace, который по-прежнему доступен для обеспечения обратной совместимости

- Активация с помощью кода.

Реализована возможность активировать KUMA при помощи кода активации. Такой метод позволяет не беспокоиться об импорте в KUMA новых ключей при продлении или при изменении состава лицензии. Для использования активации кодом требуется доступ сервера Ядра к нескольким серверам в сети Интернет. При этом пользователям доступен и прежний метод активации - с использованием файла лицензии.

- Оптимизирована передача событий в формате CEF. Отправляемые события содержат заголовок CEF и только непустые поля. При передаче событий в сторонние системы в формате CEF поля, не содержащие данных, не передаются.

- Добавлена возможность получения событий из ClickHouse с помощью коннектора SQL. В параметрах коннектора SQL вы можете выбрать Тип базы данных для соединения - в поле URL будет автоматически указан префикс, соответствующий протоколу взаимодействия.

- В коннекторы file, 1c-log и 1c-xml добавлен параметр Интервал запросов, сек, отвечающий за интервал чтения файлов из директории. Настройка этого параметра позволяет снизить потребление CPU и RAM.

- Параметр

airgapисключен из файла инвентаря. Если в вашем файле инвентаря остался параметрairgap, установщик его проигнорирует при выполнении установки или обновления. - Вынесен логин и пароль из секрета типа URL и Proxy. Добавлена возможность преобразования пароля.

- В служебные события о выпадении записи из активного листа и контекстной таблицы добавлены поля, которые содержат не только ключ, но и значение. Поля со значениями дают больше гибкости в написании корреляционных правил для обработки таких служебных событий.

- Обновлен перечень статусов для сервисов: добавлен синий статус, расширено пременение желтого статуса.

- Теперь вы можете перейти из раздела Состояние источников к событиям выбранного источника событий. Уточняющие условия в строке поискового запроса будут сформированы автоматически после перехода по ссылке. По умолчанию отображаются события за последние 5 минут. При необходимости вы можете изменить параметр временного интервала и снова выполнить запрос.

- Сбор метрик с агента.

В разделе Метрики появился раздел, где визуализируются параметры работы агента. Такое графическое представление облегчит работу администраторов, отвечающих за сбор событий при помощи агентов.

- Добавлена поддержка компактной встраиваемой СУБД SQLite версии 3.37.2.

- Добавлен коннектор elastic для получения событий из Elasticsearch версии 7 и 8. Для коннектора добавлен секрет fingerprint.

- Для коннекторов типа tcp, udp и file добавлены следующие параметры обработки событий журнала auditd:

- Переключатель Auditd позволяет обрабатывать многострочные события и объединять записи в одно событие.

- Параметр TTL буфера событий определяет, сколько времени коллектор будет накапливать строки события для последующей "склейки" в одно многострочное событие. Значение параметра задается в миллисекундах.

- Добавлена возможность настраивать список полей для определения источников событий. DeviceProduct, DeviceHostName, DeviceAddress, DeviceProcessName – используемый по умолчанию набор полей для определения источников событий. Теперь перечень полей и их последовательность можно переопределить. Допускается указать максимум 9 полей в значимой для пользователей последовательности. После сохранения изменений в наборе полей ранее определенные источники событий будут удалены из веб-интерфейса KUMA и из базы данных. Сохраняется возможность использовать набор полей для определения источников событий по умолчанию.

- В графический конструктор поисковых запросов к событиям добавлен оператор iLike.

- Обновлен перечень методов REST API. Описание методов v2.1 доступно в формате OpenAPI.

- В параметрах коннектора snmp-trap, появился дополнительный параметр, позволяющий обозначить OID, являющийся MAC-адресом.

- Установщик KUMA проверяет состояние SELinux.

- Прекращена поддержка функционала создания резервной копии Ядра при помощи утилиты командной строки /opt/kaspersky/kuma/kuma tools backup

- Прекращена поддержка и поставка устаревших нормализаторов:

- [Deprecated][OOTB] Microsoft SQL Server xml,

- [Deprecated][OOTB] Windows Basic,

- [Deprecated][OOTB] Windows Extended v.0.3,

- [Deprecated][OOTB] Cisco ASA Extended v 0.1,

- [Deprecated][OOTB] Cisco Basic.