Настройка Splunk

24 апреля 2024

ID 220780

Для лучшего парсинга событий Kaspersky Scan Engine в формате CEF установите компонент CEF Extraction на свой экземпляр Splunk.

Чтобы настроить Splunk:

- Откройте веб-интерфейс Splunk.

- Перейдите в Settings > Data inputs.

Выберите Settings > Data inputs.

- В разделе Local inputs найдите в списке элемент TCP и нажмите Add new.

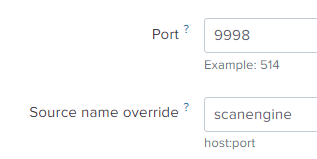

- Заполните открывшуюся форму:

- Port. Укажите порт, на который Kaspersky Scan Engine должен отправлять журналы. Например, 9998.

- Source name override. Укажите scanengine.

Добавление нового входа TCP

Нажмите Next.

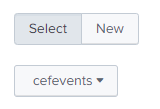

- В следующем окне в разделе Select Source Type укажите тип источника:

- Укажите cefevents, если вы установили компонент CEF Extraction для Splunk.

Выбор cefevents

- Укажите syslog, если вы не установили компонент CEF Extraction для Splunk.

Вы можете указать поля App Context и Index в соответствии с вашими потребностями. Например, вы можете указать индекс событий, отправляемых Kaspersky Scan Engine.

- Нажмите Review, чтобы проверить параметры, а затем Submit.

После настройки Kaspersky Scan Engine вы можете проверить правильность конфигурации Splunk.

Чтобы проверить, правильно ли настроен Splunk:

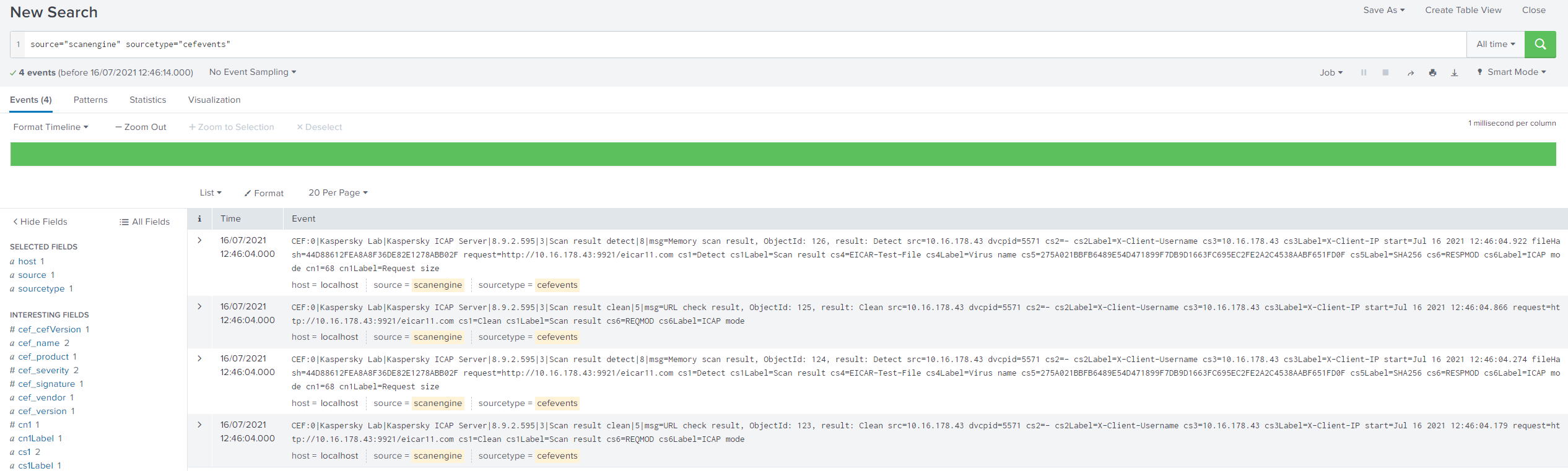

- В веб-интерфейсе Splunk откройте Search & Reporting.

- Задайте параметры поиска следующим образом:

- Если вы ранее указали cefevents в Source Type, введите следующую строку поиска:

source="scanengine" sourcetype="cefevents" - Если вы ранее указали syslog в Source Type, введите следующую строку поиска:

source="scanengine" sourcetype="syslog" - Time filter: укажите All time (real-time)

- Если вы ранее указали cefevents в Source Type, введите следующую строку поиска:

- Запустите поиск.

Если Splunk настроен правильно, он будет отображать события, отправленные решением Kaspersky Scan Engine, в режиме реального времени.

События, отправленные решением Kaspersky Scan Engine