Содержание

- О программе Kaspersky Unified Monitoring and Analysis Platform

- Архитектура программы

- Установка и удаление KUMA

- Требования к установке программы

- Установка для демонстрации

- Установка KUMA в производственной среде

- Удаление KUMA

- Обновление предыдущих версий KUMA

- Лицензирование программы

- Интеграция с другими решениями

- Интеграция с Kaspersky Security Center

- Настройка параметров интеграции с Kaspersky Security Center

- Добавление тенанта в список тенантов для интеграции с Kaspersky Security Center

- Создание подключения к Kaspersky Security Center

- Изменение подключения к Kaspersky Security Center

- Удаление подключения к Kaspersky Security Center

- Работа с задачами Kaspersky Security Center

- Импорт событий из базы Kaspersky Security Center

- Интеграция с Kaspersky Endpoint Detection and Response

- Интеграция с Kaspersky CyberTrace

- Интеграция с Kaspersky Threat Intelligence Portal

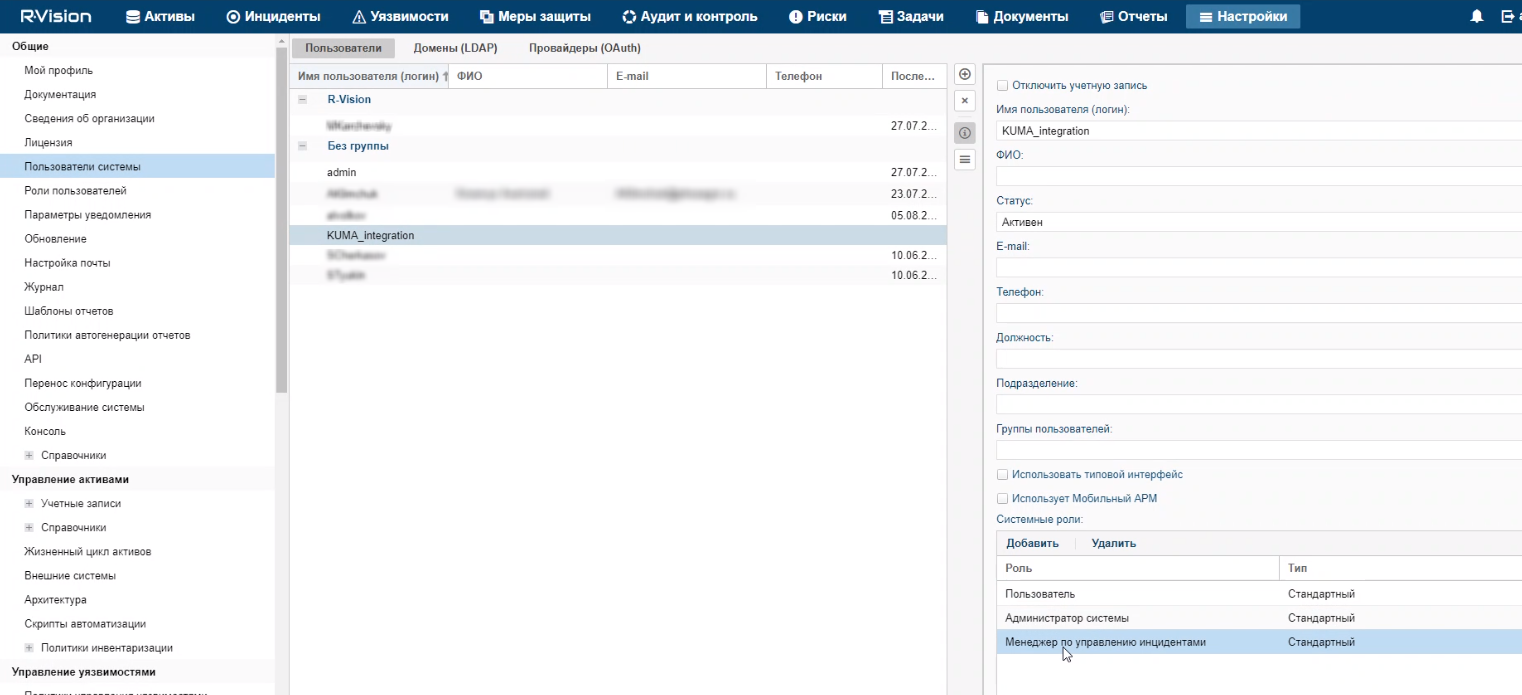

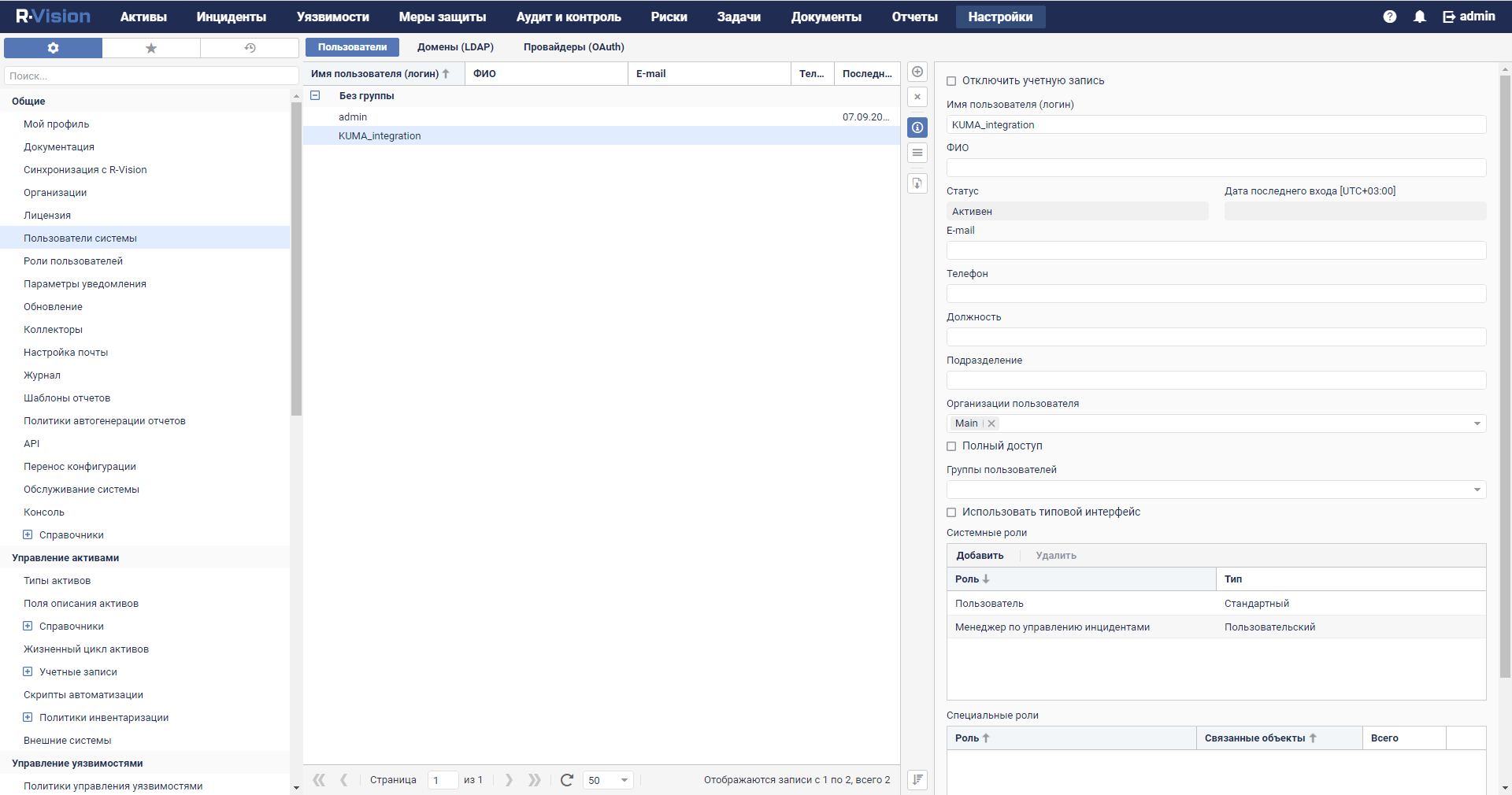

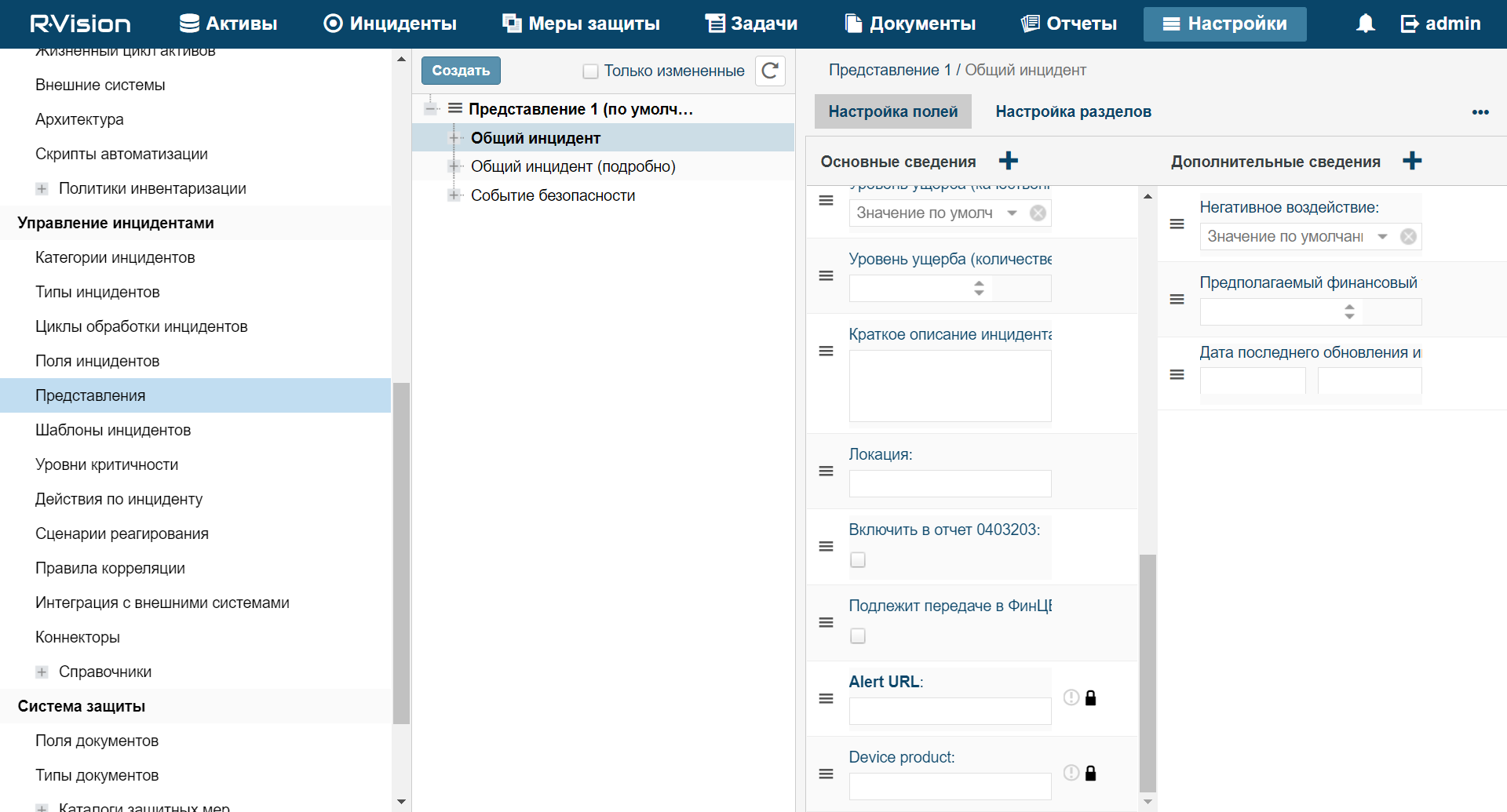

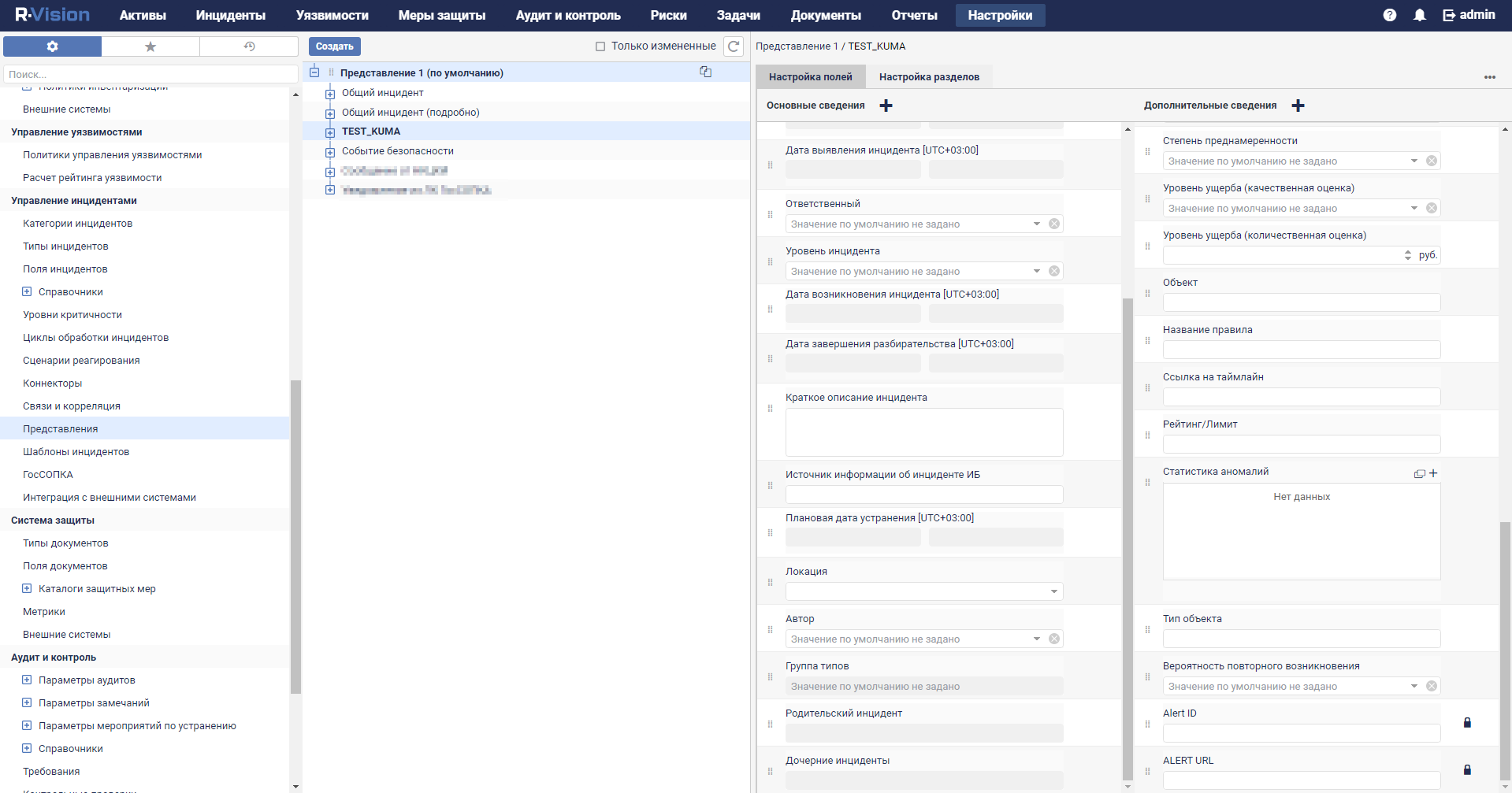

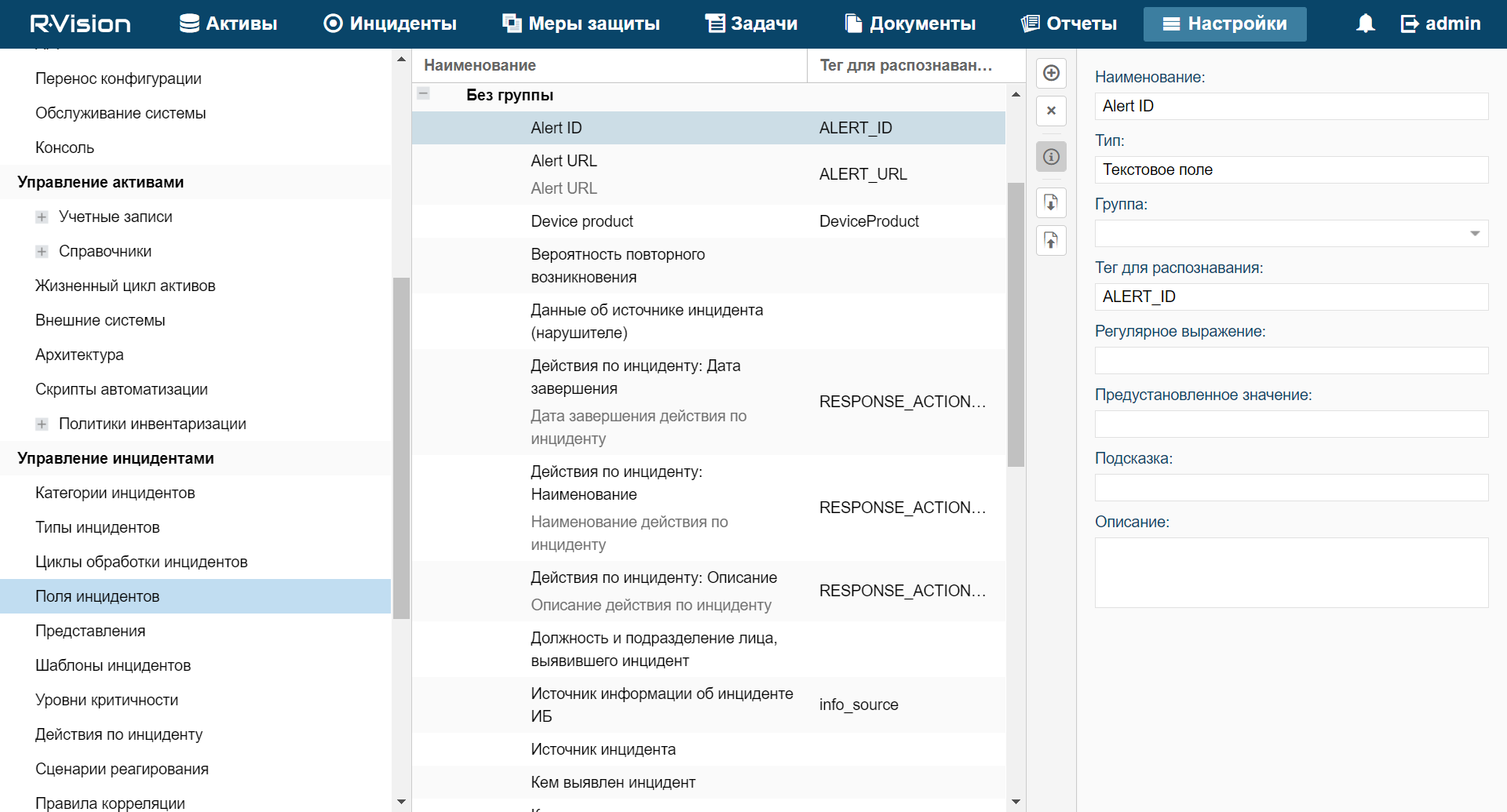

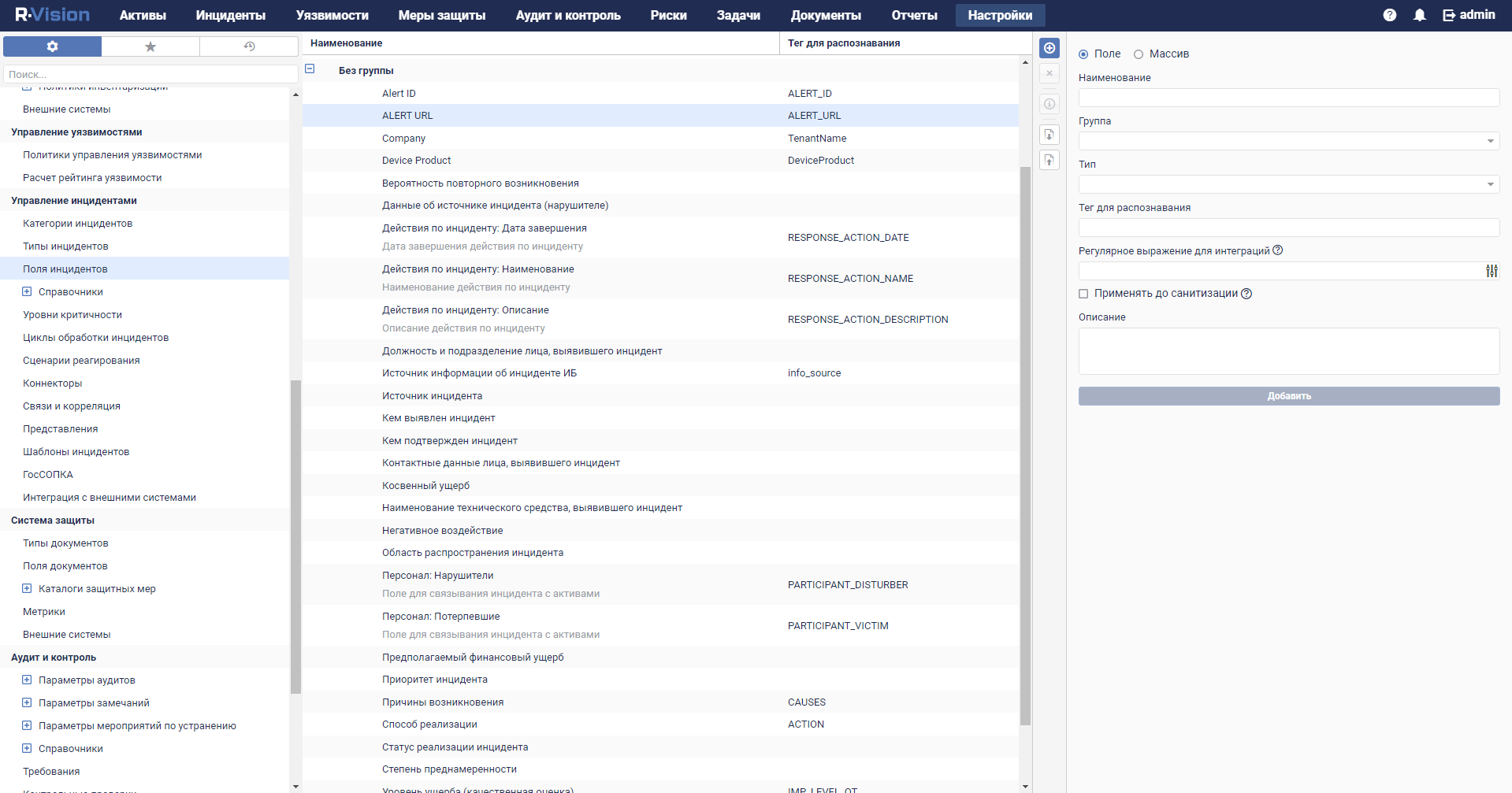

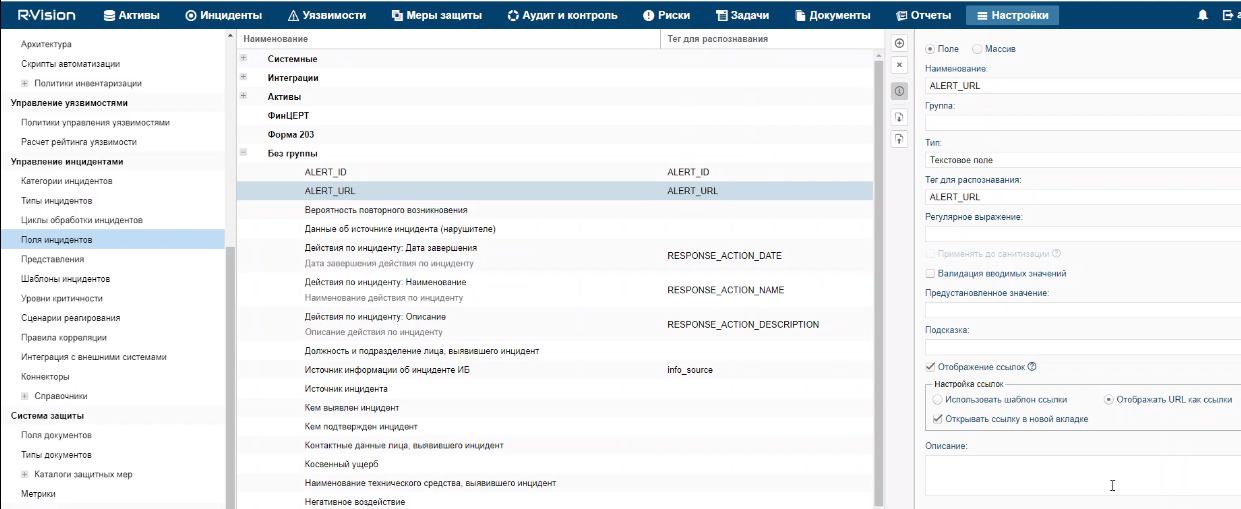

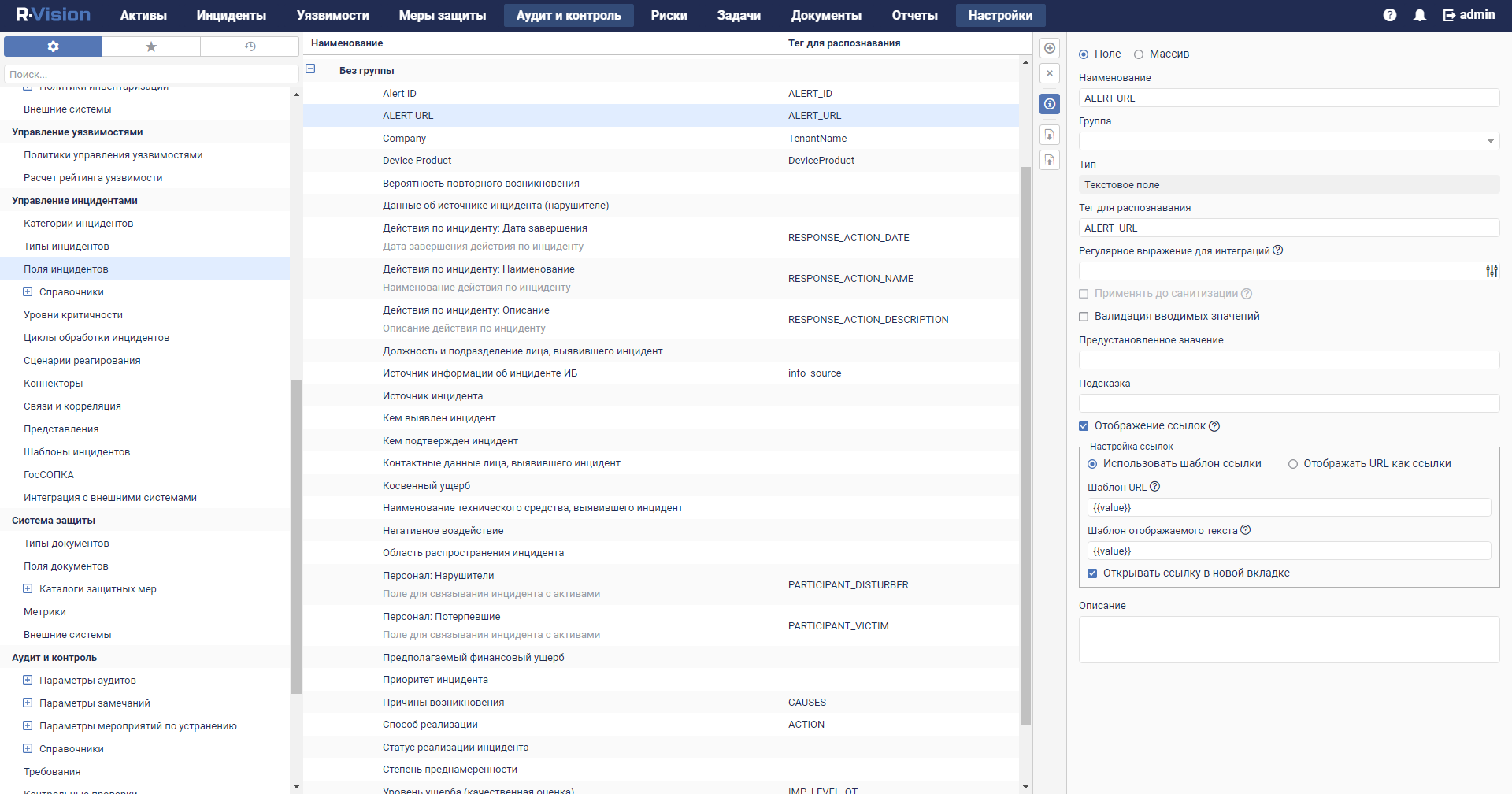

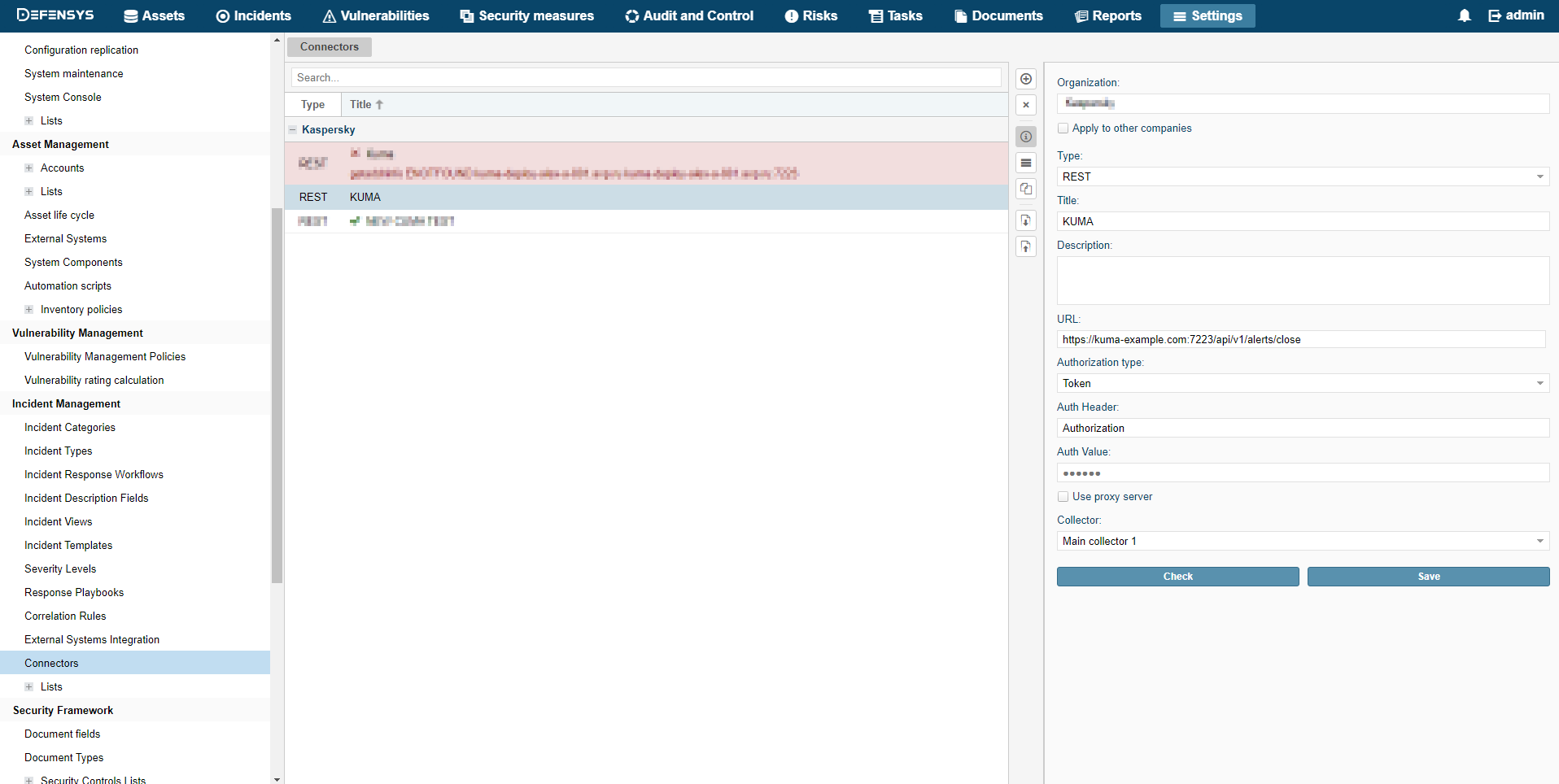

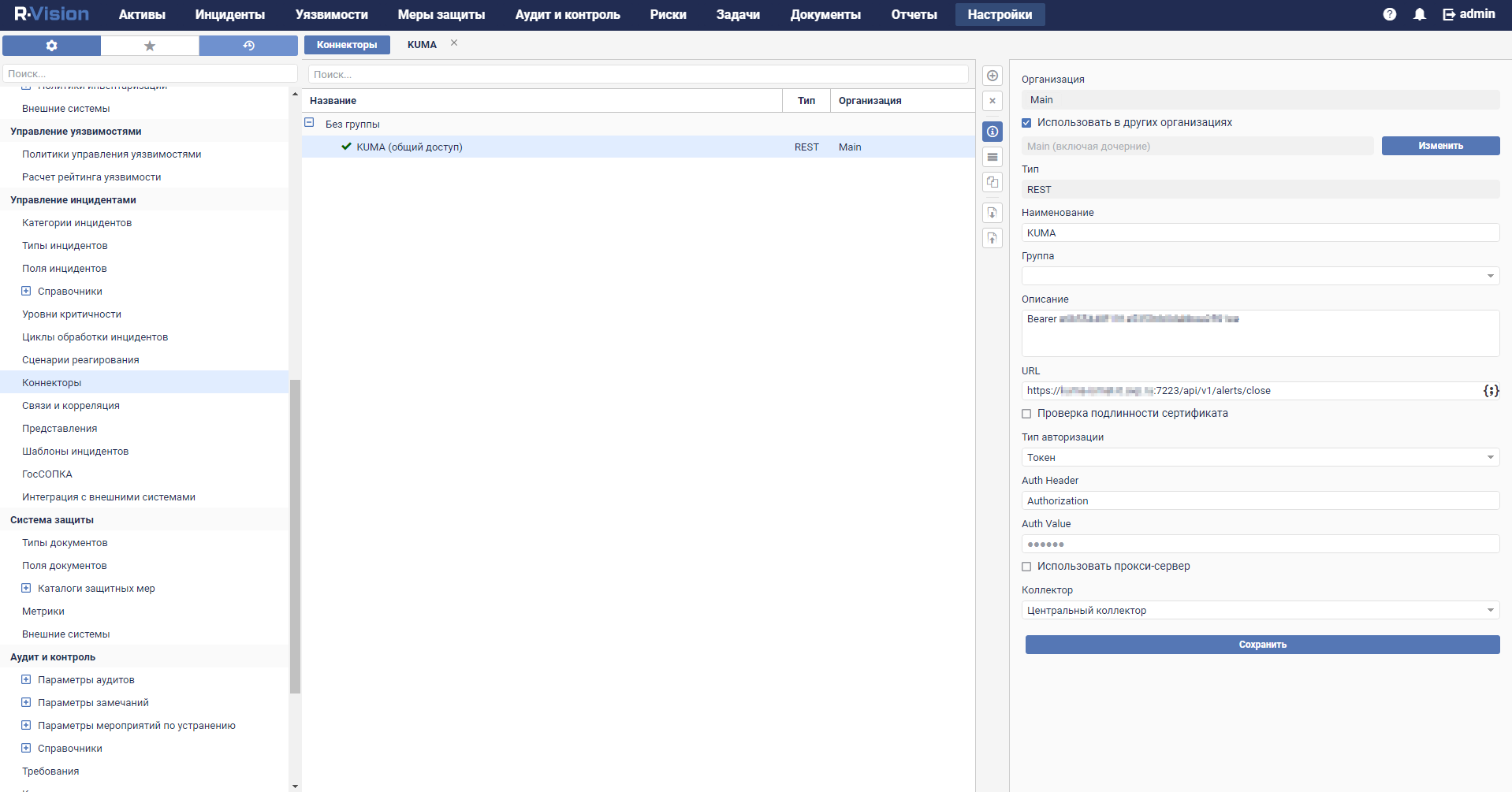

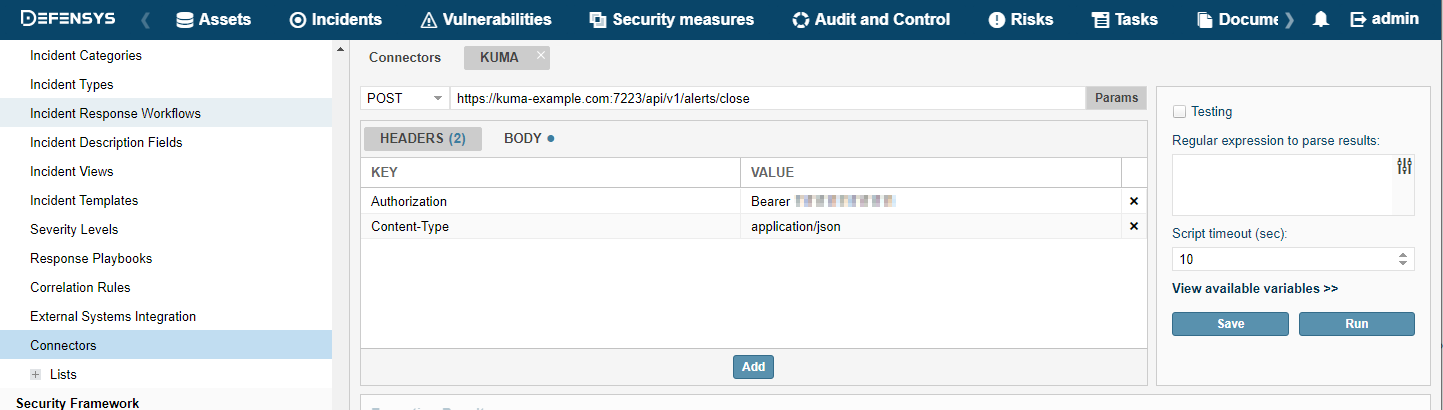

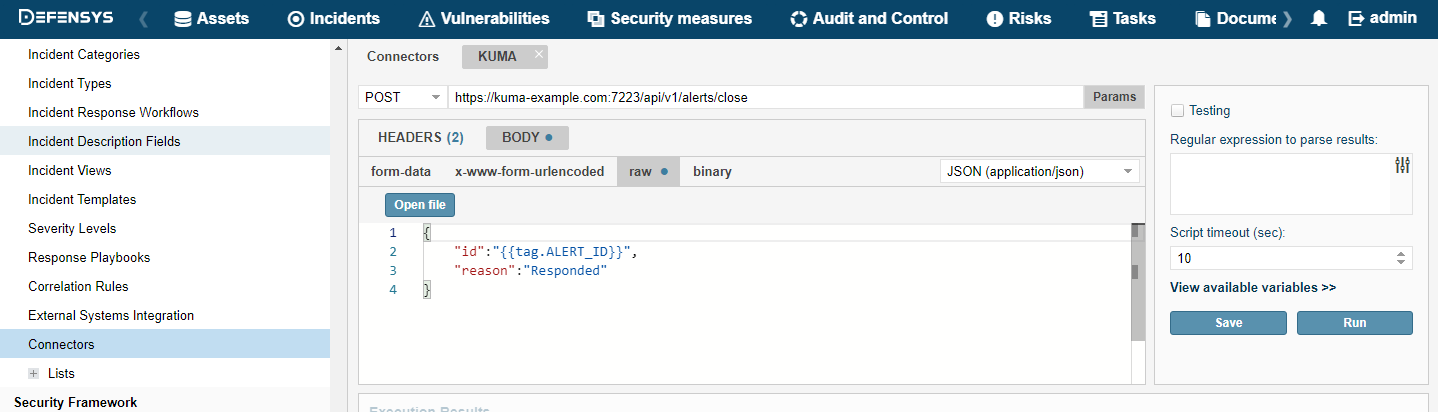

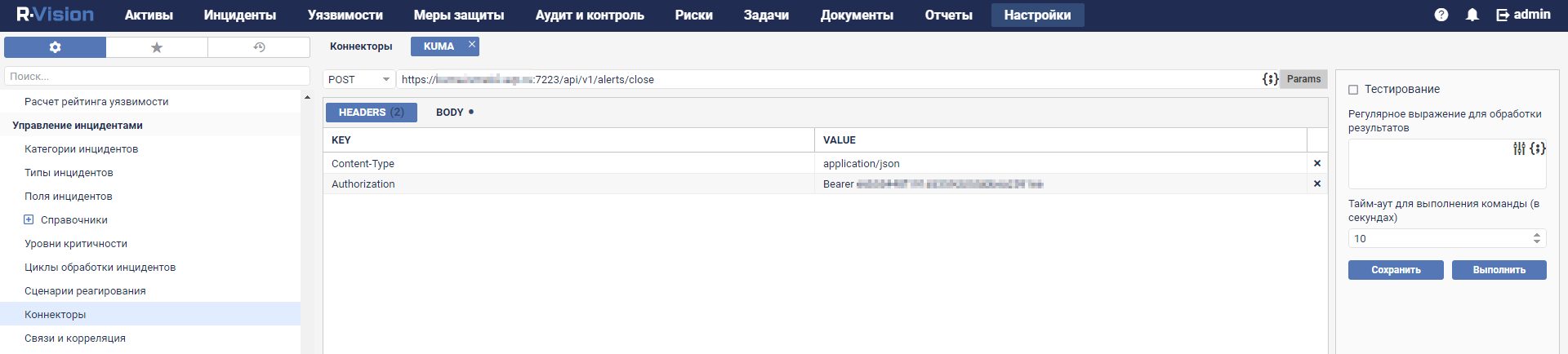

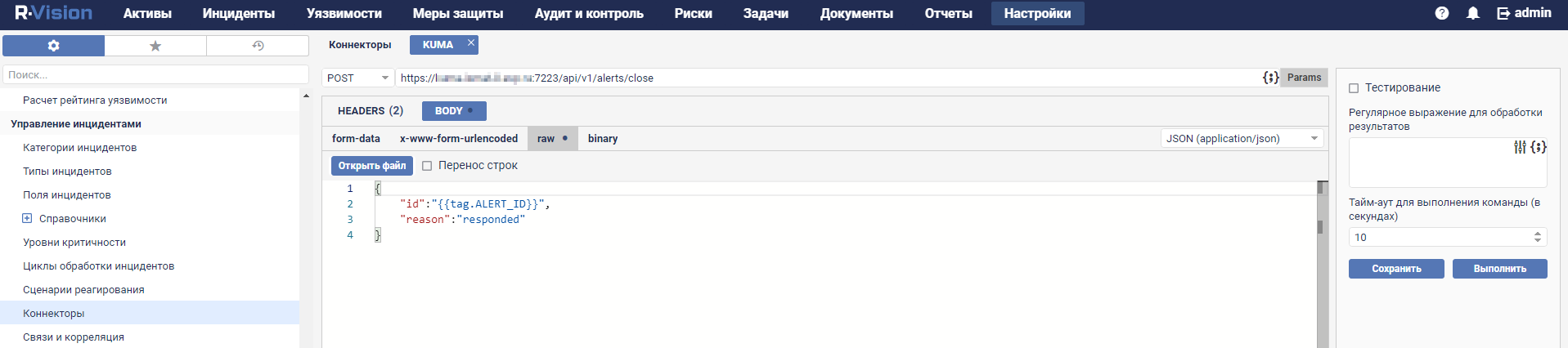

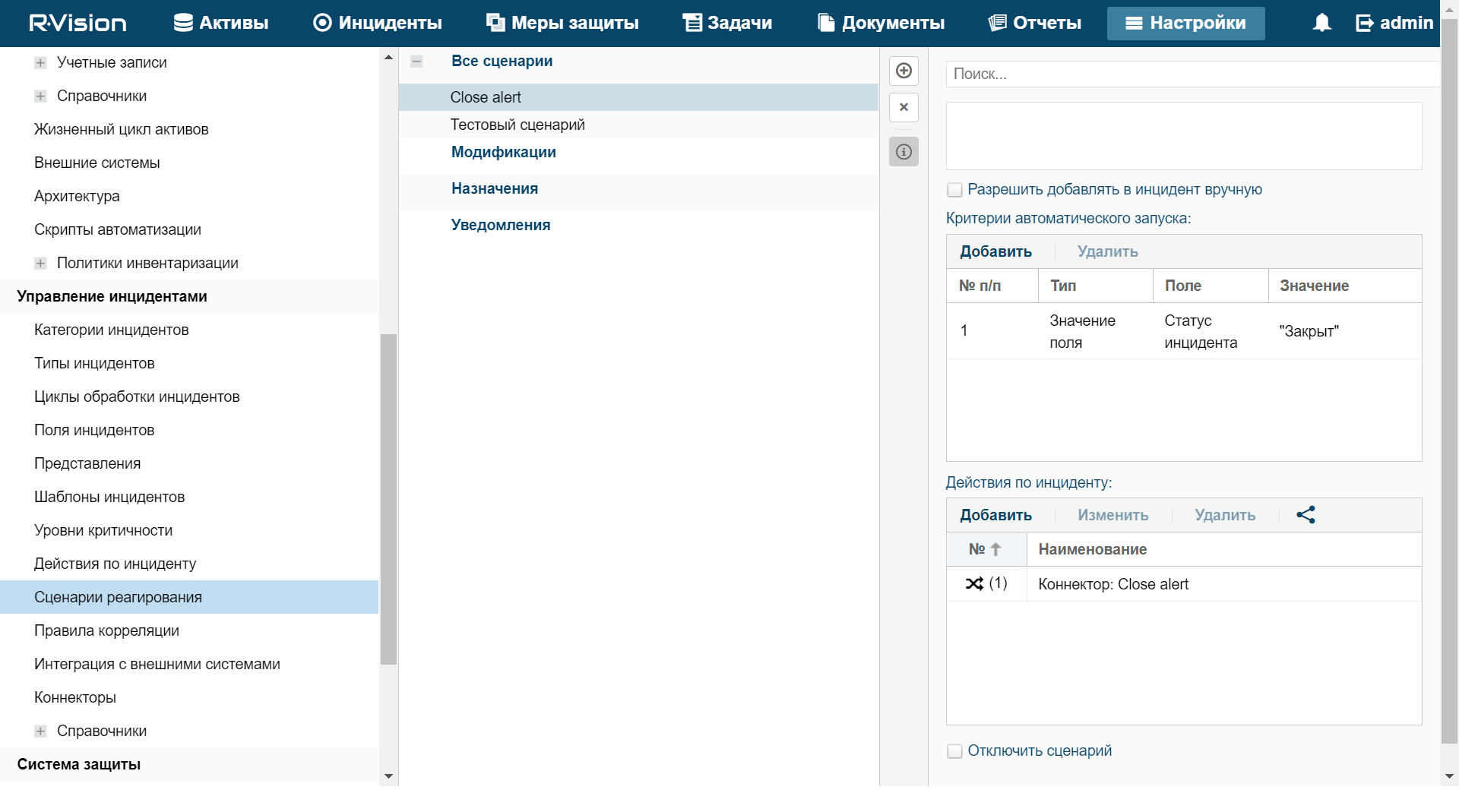

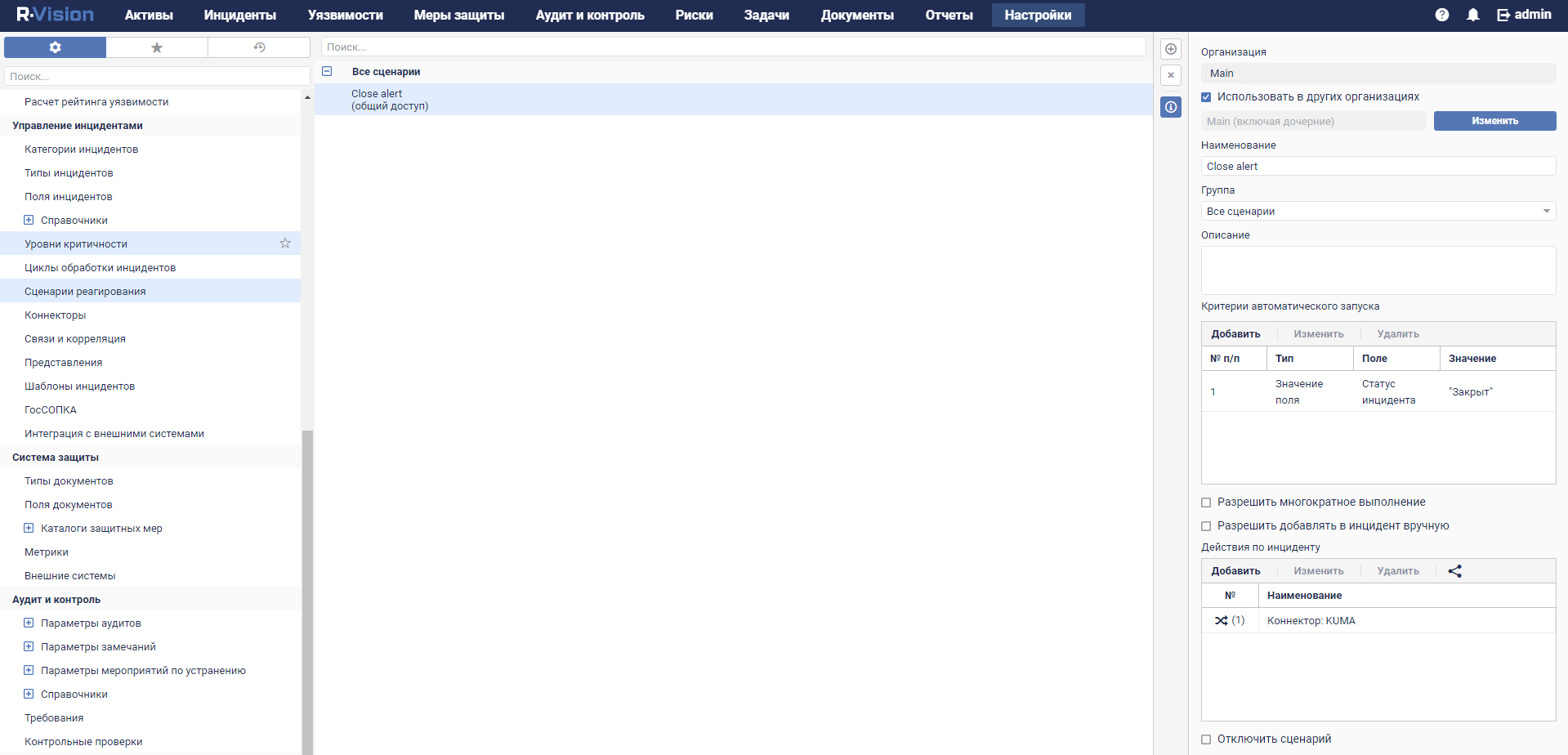

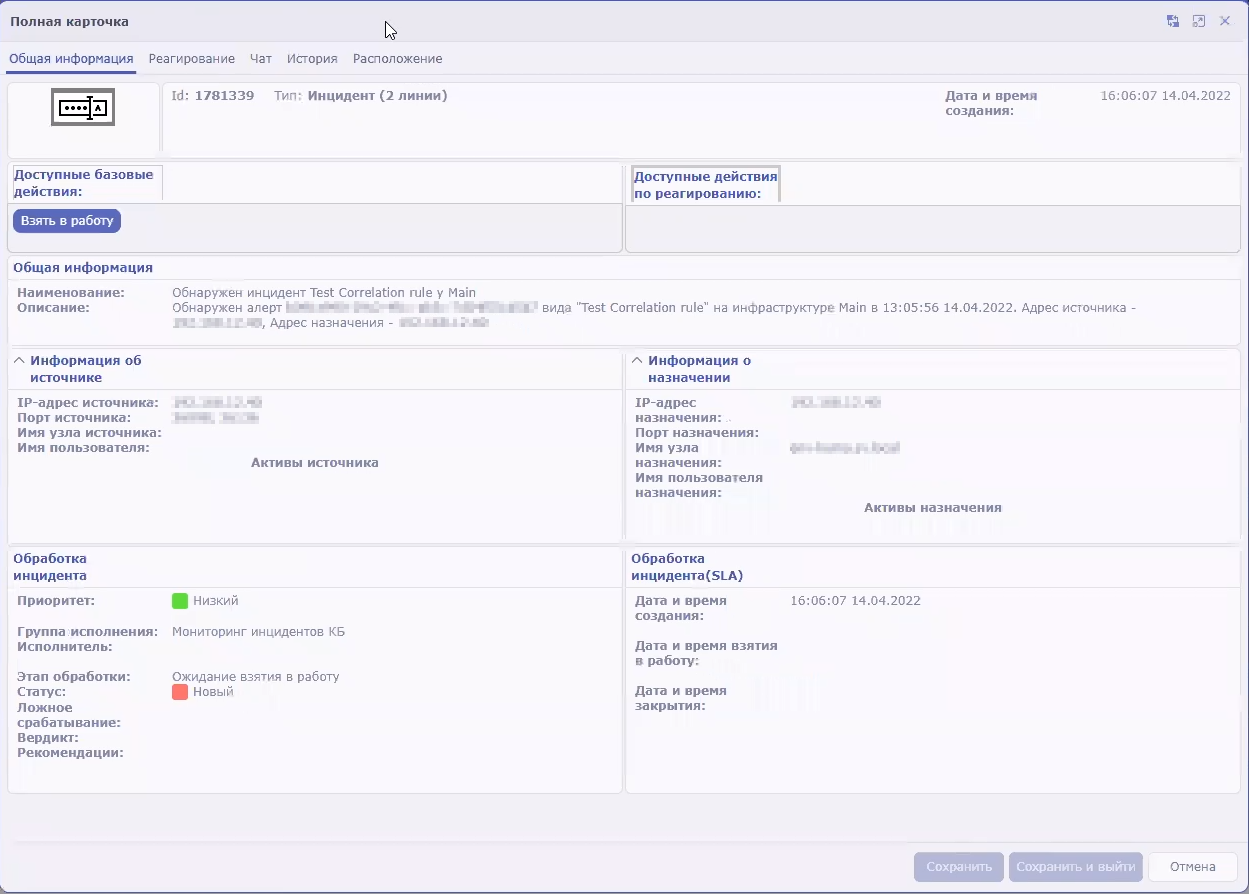

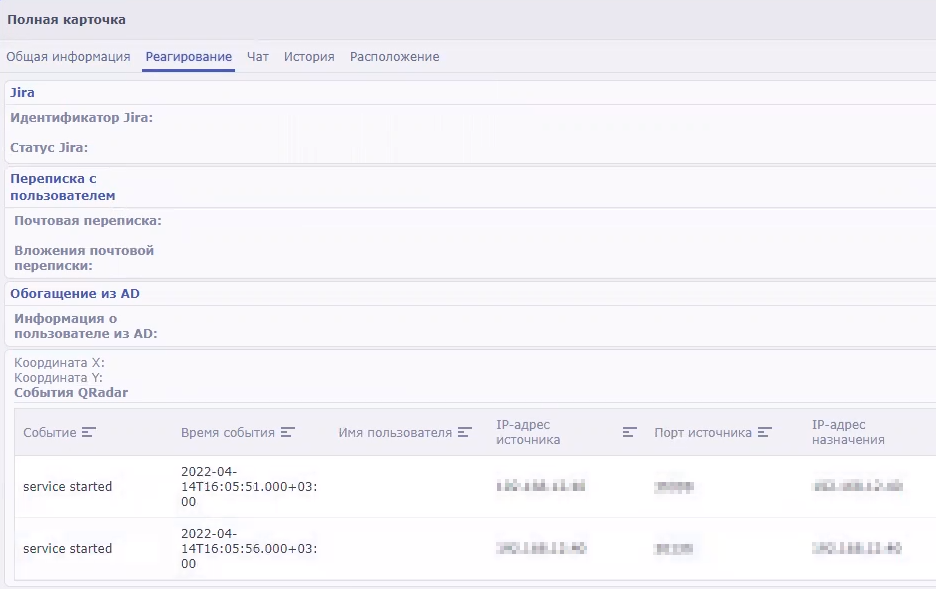

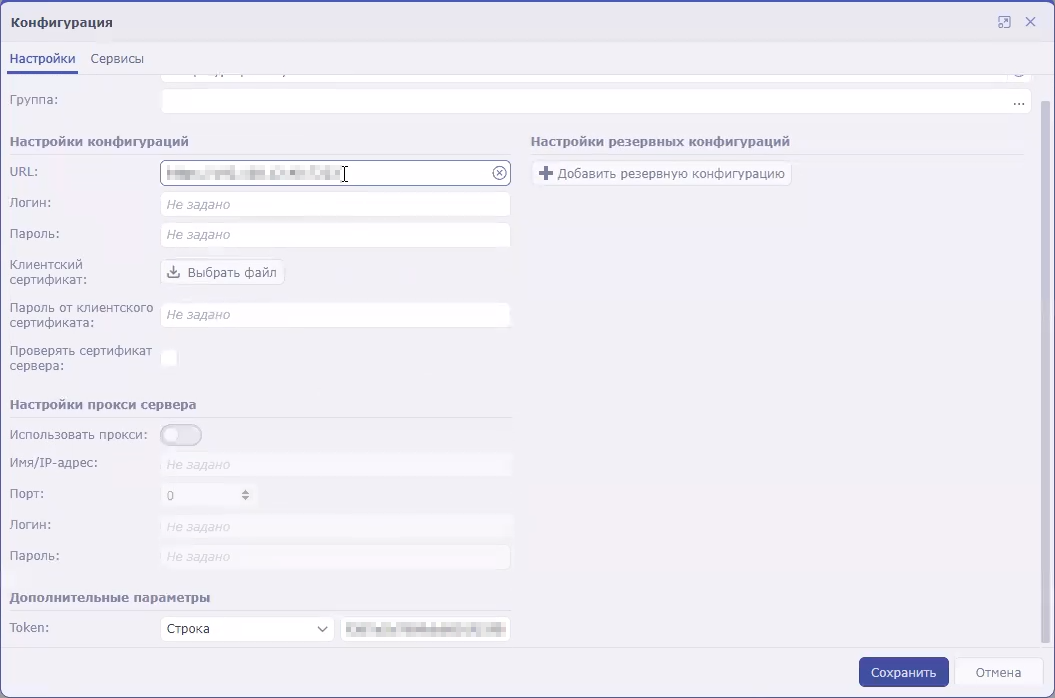

- Интеграция с R-Vision Incident Response Platform

- Интеграция с Active Directory

- Подключение по протоколу LDAP

- Включение и выключение LDAP-интеграции

- Добавление тенанта в список тенантов для интеграции с LDAP-сервером

- Создание подключения к LDAP-серверу

- Создание копии подключения к LDAP-серверу

- Изменение подключения к LDAP-серверу

- Изменение частоты обновления данных

- Изменение срока хранения данных

- Запуск задач на обновление данных об учетных записях

- Удаление подключения к LDAP-серверу

- Авторизация с помощью доменных учетных записей

- Подключение по протоколу LDAP

- Интеграция с НКЦКИ

- Интеграция с Security Vision Incident Response Platform

- Интеграция с Kaspersky Industrial CyberSecurity for Networks

- Интеграция с Kaspersky Security Center

- Ресурсы KUMA

- Сервисы KUMA

- Инструменты сервисов

- Наборы ресурсов для сервисов

- Создание коллектора

- Создание коррелятора

- Создание агента

- Создание хранилища

- Аналитика

- Работа с тенантами

- Работа с инцидентами

- О таблице инцидентов

- Сохранение и выбор конфигураций фильтра инцидентов

- Удаление конфигураций фильтра инцидентов

- Просмотр информации об инциденте

- Создание инцидента

- Обработка инцидентов

- Изменение инцидентов

- Автоматическая привязка алертов к инцидентам

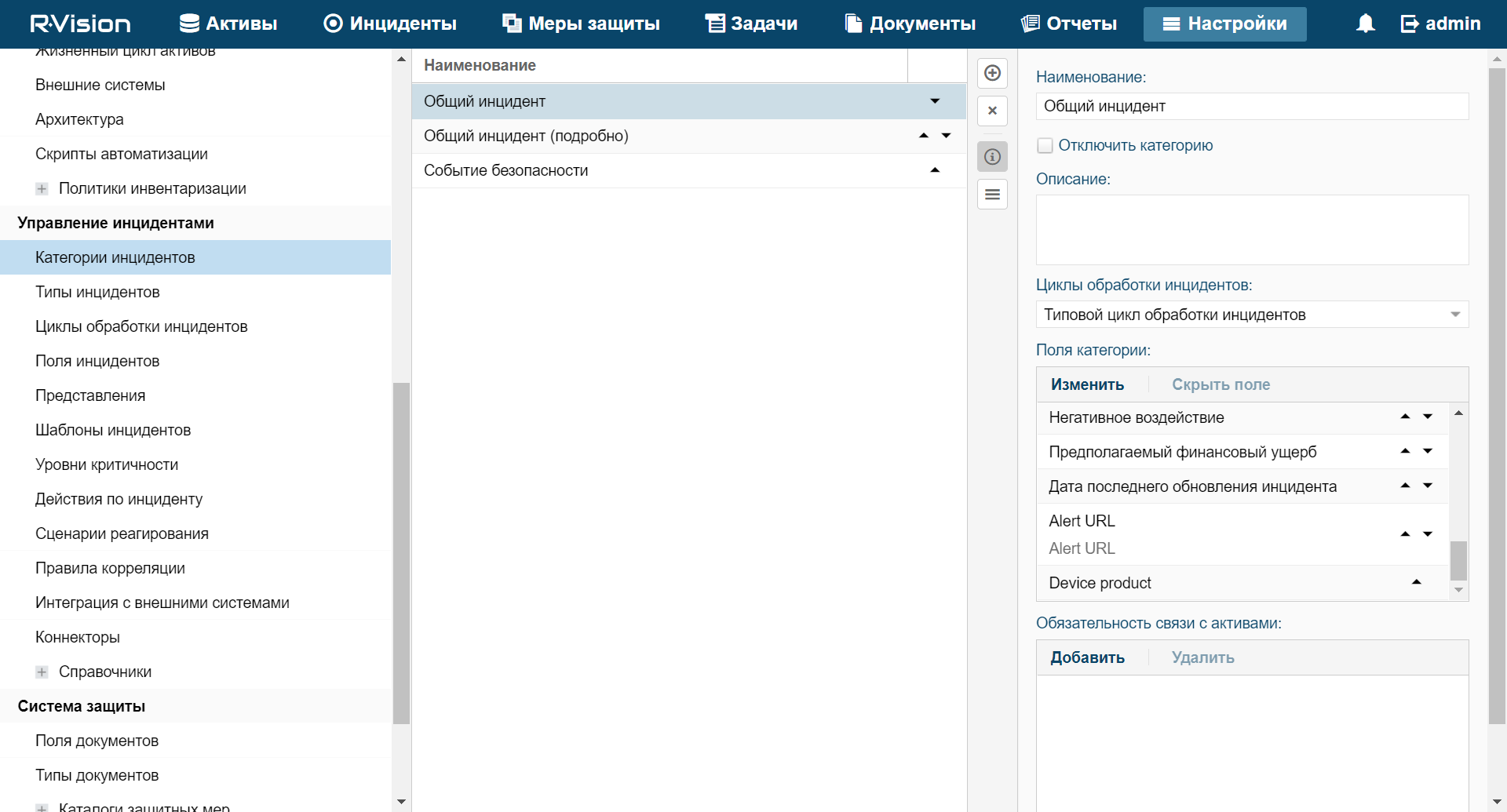

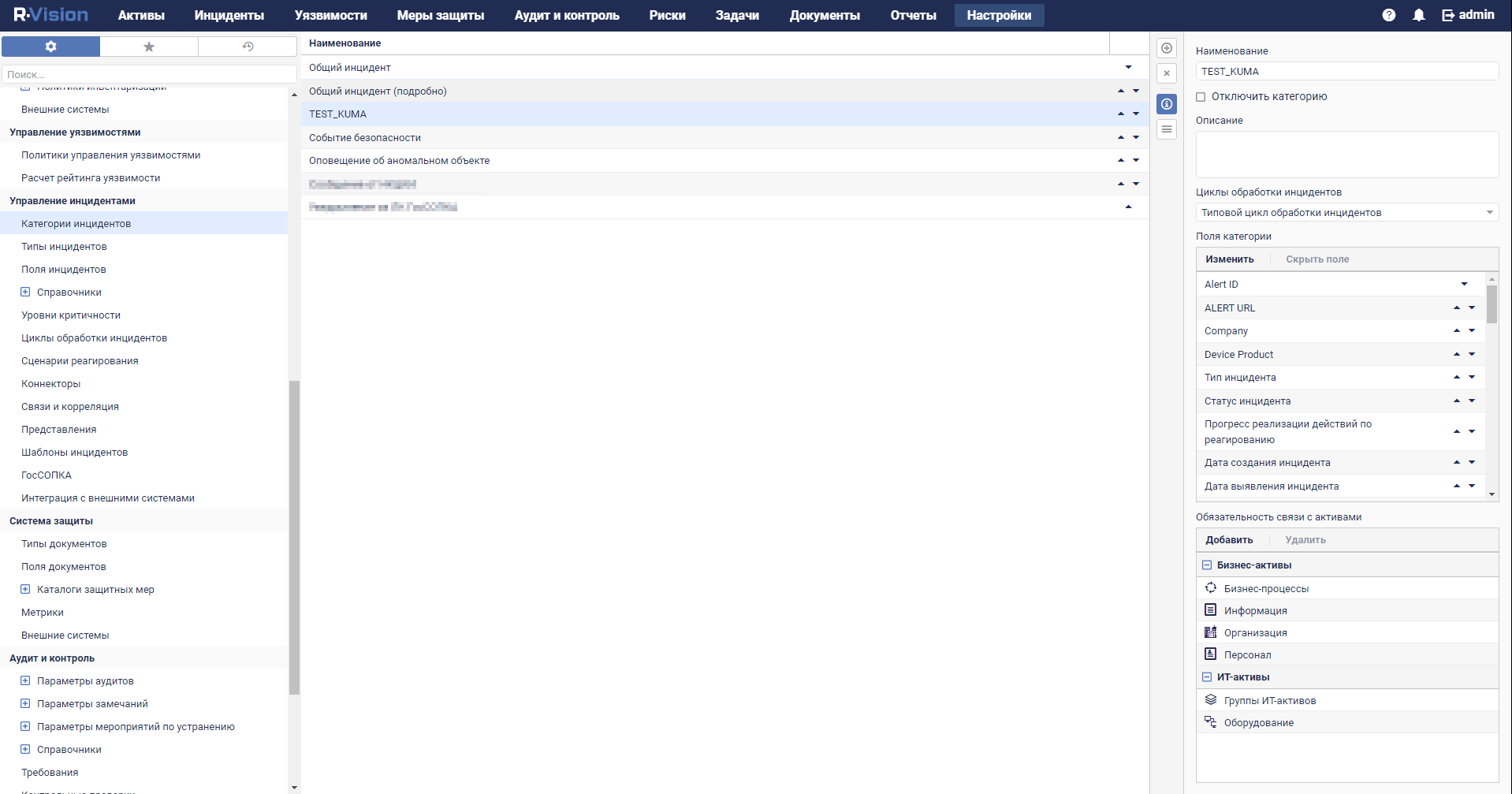

- Категории и типы инцидентов

- Экспорт инцидентов в НКЦКИ

- Отправка в НКЦКИ инцидентов, связанных с утечкой персональных данных

- Работа в режиме иерархии

- Работа с алертами

- Работа с событиями

- Ретроспективная проверка

- Работа с геоданными

- Передача в KUMA событий из изолированных сегментов сети

- Управление активами

- Категории активов

- Добавление категории активов

- Настройка таблицы активов

- Поиск активов

- Просмотр информации об активе

- Добавление активов

- Назначение активу категории

- Изменение параметров активов

- Удаление активов

- Обновление программ сторонних производителей и закрытие уязвимостей на активах Kaspersky Security Center

- Перемещение активов в выбранную группу администрирования

- Аудит активов

- Управление пользователями

- Управление KUMA

- Обращение в службу технической поддержки

- REST API

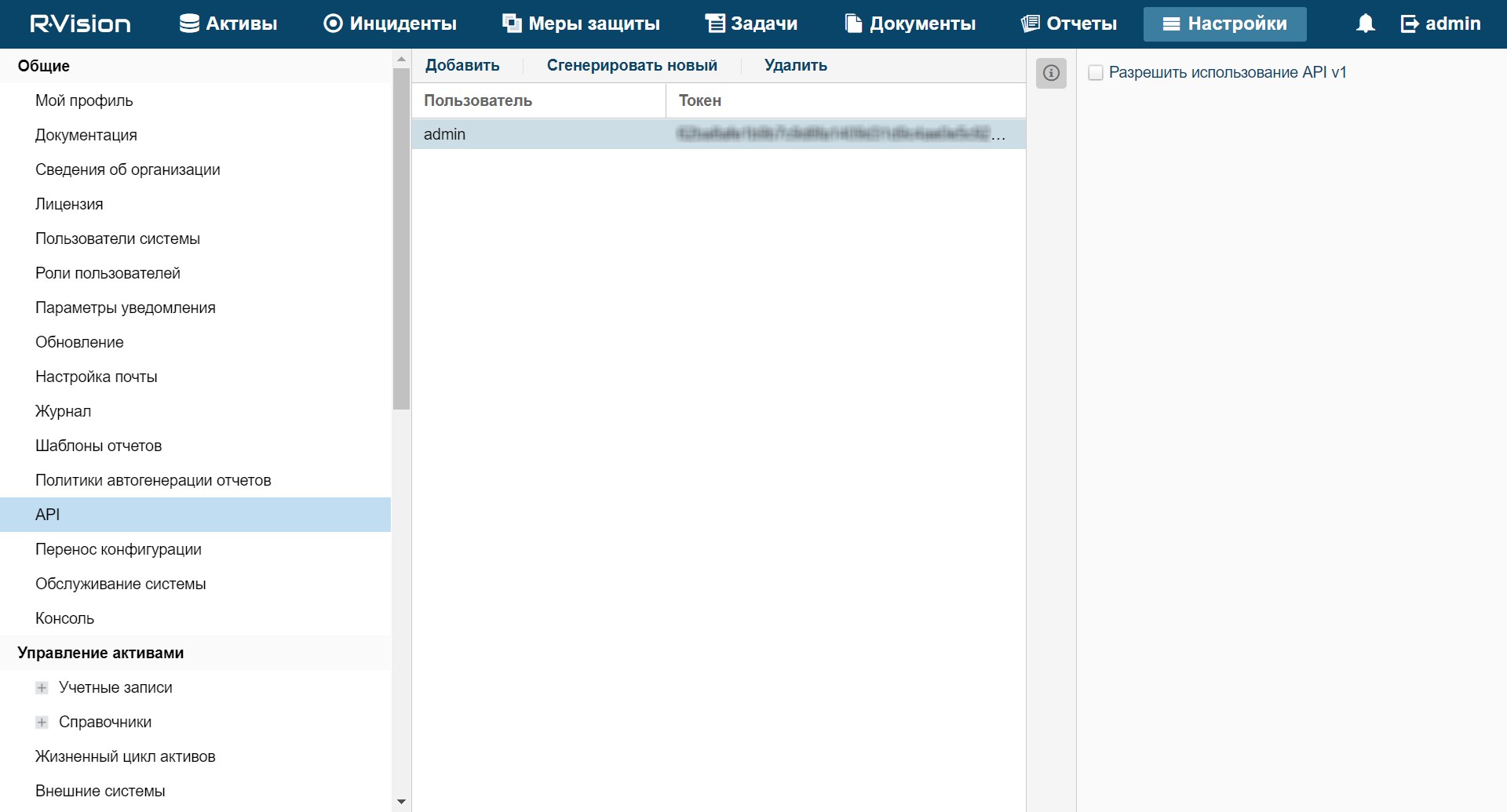

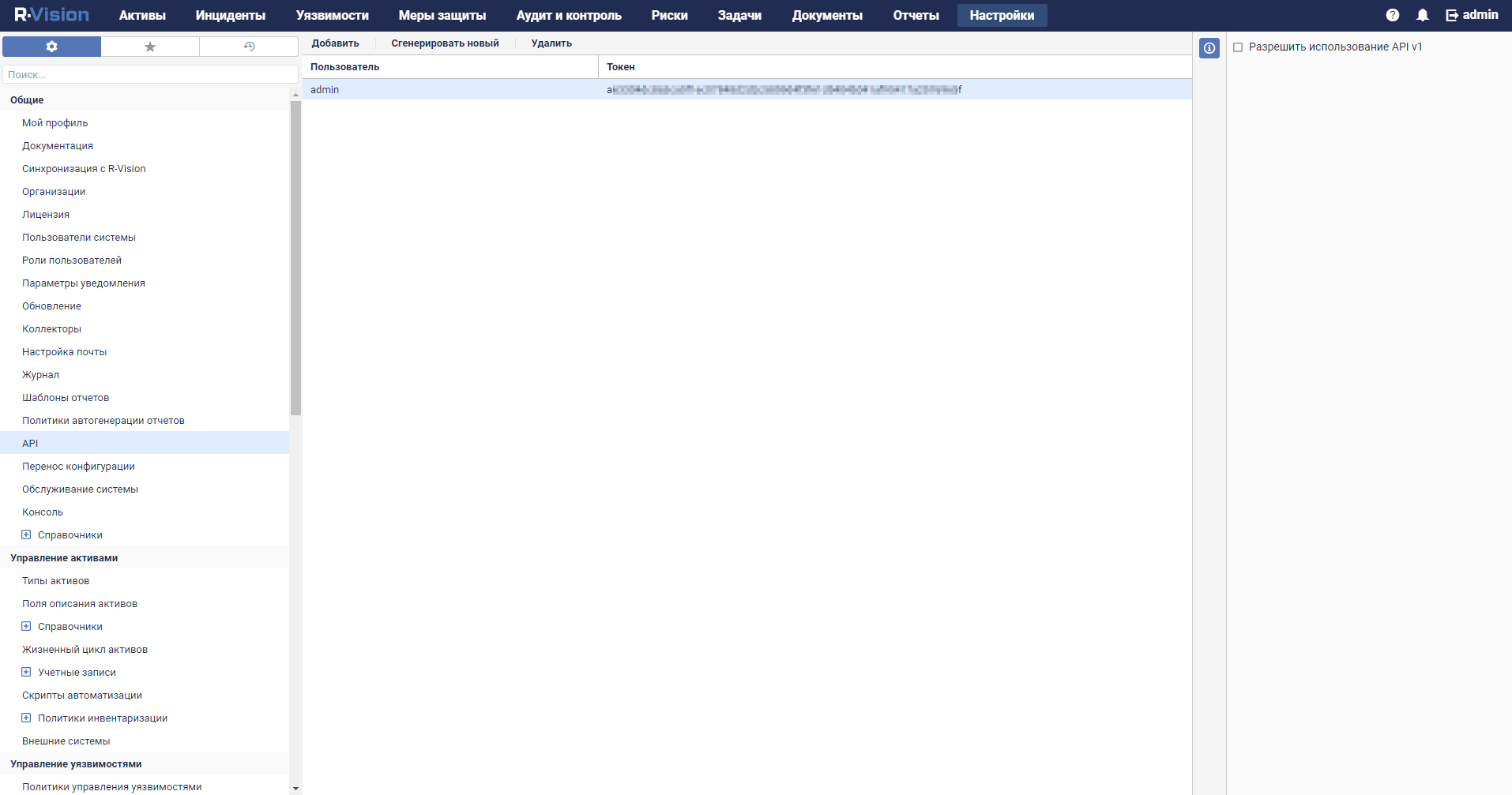

- Создание токена

- Настройка прав доступа к API

- Авторизация API-запросов

- Стандартная ошибка

- Операции

- Просмотр списка активных листов на корреляторе

- Импорт записей в активный лист

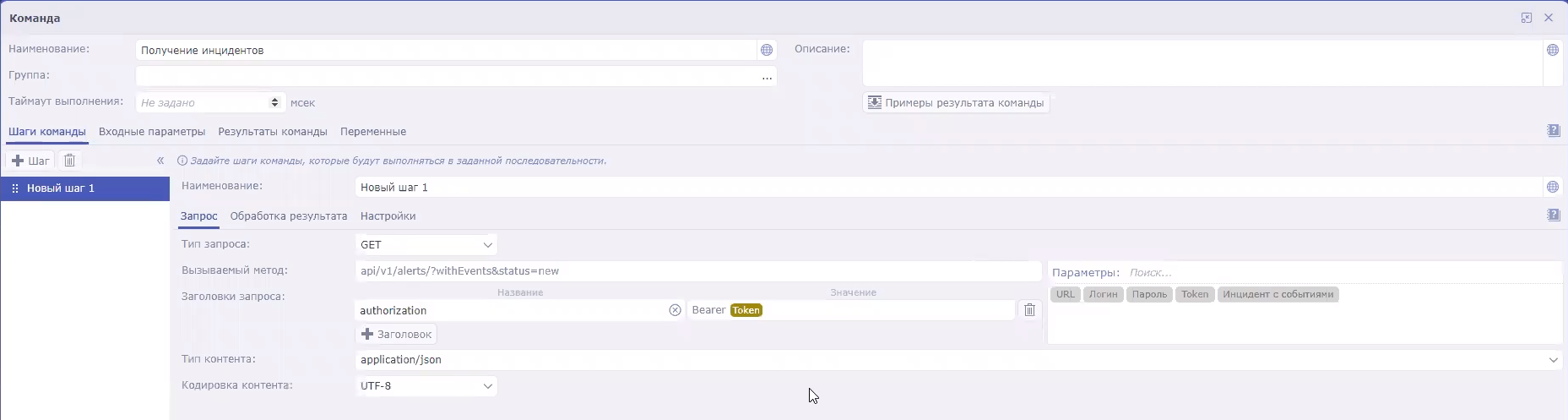

- Поиск алертов

- Закрытие алертов

- Поиск активов

- Импорт активов

- Удаление активов

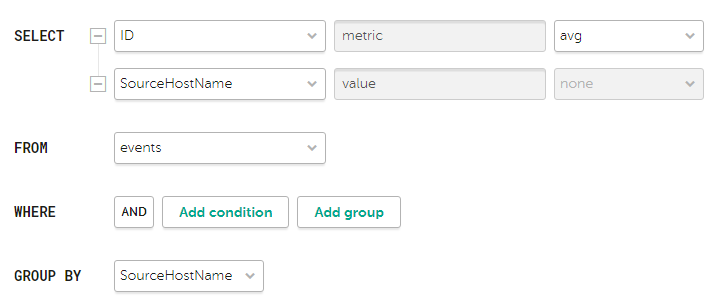

- Поиск событий

- Просмотр информации о кластере

- Поиск ресурсов

- Загрузка файла с ресурсами

- Просмотр содержимого файла с ресурсами

- Импорт ресурсов

- Экспорт ресурсов

- Скачивание файла с ресурсами

- Поиск сервисов

- Поиск тенантов

- Просмотр информации о предъявителе токена

- Обновление словаря в сервисах

- Получение словаря

- Приложения

- Команды для запуска и установки компонентов вручную

- Проверка целостности файлов KUMA

- Модель данных нормализованного события

- Модель данных алерта

- Модель данных актива

- Модель данных учетной записи

- Поля событий аудита

- Поля событий с общей информацией

- Пользователь успешно вошел в систему или не смог войти

- Логин пользователя успешно изменен

- Роль пользователя успешно изменена

- Другие данные пользователя успешно изменены

- Пользователь успешно вышел из системы

- Пароль пользователя успешно изменен

- Пользователь успешно создан

- Токен доступа пользователя успешно изменен

- Сервис успешно создан

- Сервис успешно удален

- Сервис успешно перезагружен

- Сервис успешно перезапущен

- Сервис успешно запущен

- Сервис успешно сопряжен

- Статус сервиса изменен

- Раздел хранилища удален пользователем

- Раздел хранилища автоматически удален в связи с истечением срока действия

- Активный лист успешно очищен или операция завершилась с ошибкой

- Элемент активного листа успешно удален или операция завершилась с ошибкой

- Активный лист успешно импортирован или операция завершилась с ошибкой

- Активный лист успешно экспортирован

- Ресурс успешно добавлен

- Ресурс успешно удален

- Ресурс успешно обновлен

- Актив успешно создан

- Актив успешно удален

- Категория актива успешно добавлена

- Категория актива успешно удалена

- Параметры успешно обновлены

- Информация о стороннем коде

- Уведомления о товарных знаках

- Глоссарий

О программе Kaspersky Unified Monitoring and Analysis Platform

Kaspersky Unified Monitoring and Analysis Platform (далее KUMA или "программа") – это комплексное программное решение, сочетающее в себе следующие функциональные возможности:

- получение, обработка и хранение событий информационной безопасности;

- анализ и корреляция поступающих данных;

- поиск по полученным событиям;

- создание уведомлений о выявлении признаков угроз информационной безопасности.

Программа построена на микросервисной архитектуре. Это означает, что вы можете создавать и настраивать только необходимые микросервисы (далее также "сервисы"), что позволяет использовать KUMA и как систему управления журналами, и как полноценную SIEM-систему. Кроме того, благодаря гибкой маршрутизации потоков данных вы можете использовать сторонние сервисы для дополнительной обработки событий.

Что нового

- Реализована глубокая интеграция с Kaspersky Endpoint Detection and Response Expert (KEDR Expert). Интеграция доступна только с лицензией Symphony XDR.

- Добавлена интеграция с Kaspersky Industrial CyberSecurity for Networks в сценариях инвентаризации активов и реагирования.

- Расширена интеграция с Kaspersky Security Center.

- Расширены возможности SQL-поиска по событиям в хранилище.

- Расширены возможности компонентов сбора событий (коллекторов):

- Добавлено обогащение информацией о регионе по IP-адресу (GeoIP).

- Добавлена возможность обогащения из словарей (таблиц), наполняемых вручную в веб-интерфейсе или по API.

- Добавлена возможность корректировать время с учетом часового пояса источника событий.

- Добавлены вычисляемые переменные для покрытия сложных сценариев детектирования угроз при корреляции событий.

- Добавлена возможность сбора событий из изолированного сегмента с дата-диодом при отсутствии возможности передачи сетевых UDP-пакетов.

- Добавлена возможность настройки пользовательских шаблонов и правил уведомления об алертах.

- Расширены инструменты аналитики, добавлены новые виджеты.

- Добавлена функция аудита активов.

- Добавлена поддержка телеметрии о трафике sFlow для поддержки оборудования Juniper. Аналогично Netflow данные события можно собирать без ограничений при использовании лицензии с активным модулем Netflow.

Комплект поставки

В комплект поставки входят следующие файлы:

- kuma-ansible-installer-<номер сборки>.tar.gz для установки компонентов KUMA;

- файлы с информацией о версии (примечания к выпуску) на русском и английском языках.

Аппаратные и программные требования

Рекомендуемые требования к оборудованию

На перечисленном ниже оборудовании могут обрабатываться до 40 000 событий в секунду. Этот показатель зависит от типа анализируемых событий и от эффективности парсера. Следует также учитывать, что большее количество ядер будет эффективнее, чем их меньшее количество, но с более высокой частотой процессора.

- Серверы для установки коллекторов:

- Процессор: Intel или AMD от 4 ядер (8 потоков) с поддержкой набора инструкций SSE 4.2 или 8 vCPU (виртуальных процессоров).

- ОЗУ: 16 ГБ.

Каждому коллектору, на котором используется обогащения событий геоданными, требуется дополнительный объем оперативной памяти, равный размеру базы геоданных.

- Диск: 500 ГБ доступного места на диске, смонтированного в разделе /opt.

- Серверы для установки корреляторов:

- Процессор: Intel или AMD от 4 ядер (8 потоков) с поддержкой набора инструкций SSE 4.2 или 8 vCPU (виртуальных процессоров).

- ОЗУ: 16 ГБ.

- Диск: 500 ГБ доступного места на диске, смонтированного в разделе /opt.

- Серверы для установки Ядра:

- Процессор: Intel или AMD от 4 ядер (8 потоков) с поддержкой набора инструкций SSE 4.2 или 4 vCPU (виртуальных процессоров).

- ОЗУ: 16 ГБ.

При импорте геоданных серверу требуется дополнительный объем оперативной памяти, равный размеру базы геоданных.

- Диск: 500 ГБ доступного места на диске, смонтированного в разделе /opt.

- Серверы для установки хранилищ:

- Процессор: Intel или AMD от 12 ядер (24 потока) с поддержкой набора инструкций SSE 4.2 или 24 vCPU (виртуальных процессоров).

Требуется поддержка команд SSE4.2.

- ОЗУ: 48 ГБ.

- Диск: 500 ГБ доступного места на диске, смонтированного в разделе /opt.

Для подключения системы хранения данных (далее также СХД) к серверам хранилища требуется использовать высокоскоростные протоколы (например, Fiber Channel или iSCSI 10G). Мы не рекомендуем подключать СХД с использованием протоколов прикладного уровня (например, NFS, SMB).

Использование твердотельных накопителей позволяет улучшить индексирование кластерных узлов и повысить эффективность поиска.

Смонтированные локально жесткие диски или твердотельные накопители эффективнее внешних дисковых массивов (JBOD). Рекомендуется использовать RAID 0 для скорости, а RAID 10 для избыточности.

Для повышения надежности не рекомендуется развертывать все кластерные узлы на одном JBOD-массиве или одном физическом сервере (если используются виртуальные серверы).

Для повышения эффективности рекомендуется держать все серверы в одном центре данных.

В качестве файловой системы на серверах кластера ClickHouse рекомендуется использовать ext4.

- Процессор: Intel или AMD от 12 ядер (24 потока) с поддержкой набора инструкций SSE 4.2 или 24 vCPU (виртуальных процессоров).

- Машины для установки агентов Windows:

- Процессор: одноядерный, 1.4 ГГц или выше.

- ОЗУ: 512 МБ.

- Диск: 1 ГБ.

- ОС:

- Microsoft Windows 2012.

- Microsoft Windows Server 2012 R2.

- Microsoft Windows Server 2016.

- Microsoft Windows Server 2019.

- Microsoft Windows 10 (20H2, 21H1).

- Машины для установки агентов Linux:

- Процессор: одноядерный, 1.4 ГГц или выше.

- ОЗУ: 512 МБ.

- Диск: 1 ГБ.

- ОС:

- Ubuntu 20.04 LTS, 21.04.

- Oracle Linux версии 8.6.

- Astra Linux Special Edition РУСБ.10015-01 (2021-1126SE17 оперативное обновление 1.7.1).

- Поддерживается установка в виртуальных средах:

- VMWare 6.5 и выше.

- Hyper-V для Windows Server 2012 R2 и выше.

- KVM Qumu version 4.2 и выше.

- ПК СВ "Брест" РДЦП.10001-02.

Требования к программному обеспечению

Для развертывания компонентов Коллектор, Коррелятор, Ядро и Хранилище поддерживается использование операционных систем Oracle linux 8.6 и Astra Linux Special Edition (исполнение РУСБ.10015-01, 2021-1126SE17 оперативное обновление 1.7.1).

Требования к сети

Пропускная способность сетевого интерфейса должна быть не менее 100 Мбит/с.

Чтобы программа KUMA обрабатывала более 20 000 событий в секунду, необходимо обеспечить скорость передачи данных между узлами ClickHouse не менее 10 Гбит/с.

Дополнительные требования

Компьютеры, используемые для веб-интерфейса KUMA:

- Процессор: Intel Core i3 8-го поколения.

- ОЗУ: 8 ГБ.

- Установленный браузер Google Chrome 102 или более поздней версии либо Mozilla Firefox 103 или более поздней версии.

Интерфейс KUMA

Работа с программой осуществляется через веб-интерфейс.

Окно веб-интерфейса программы содержит следующие элементы:

- разделы в левой части окна веб-интерфейса программы;

- закладки в верхней части окна веб-интерфейса программы для некоторых разделов программы;

- рабочую область в нижней части окна веб-интерфейса программы.

В рабочей области отображается информация, просмотр которой вы выбираете в разделах и на закладках окна веб-интерфейса программы, а также элементы управления, с помощью которых вы можете настроить отображение информации.

Во время работы с веб-интерфейсом программы вы можете выполнять следующие действия с помощью горячих клавиш:

- во всех разделах: закрывать окно, открывающееся в правой боковой панели – Esc;

- в разделе События:

- переключаться между событиями в правой боковой панели – ↑ и ↓;

- запускать поиск (при фокусе на поле запроса) – Ctrl/Command + Enter;

- сохранять поисковый запрос – Ctrl/Command + S.

Совместимость с другими программами

Kaspersky Endpoint Security для Linux

При установке на одном сервере компонентов KUMA и программы Kaspersky Endpoint Security для Linux каталог report.db может достигать больших размеров и занимать все дисковое пространство. Чтобы избежать этой проблемы, рекомендуется выполнить следующие действия:

- Обновить программу Kaspersky Endpoint Security для Linux до версии 11.2 или выше.

- Добавить в общие исключения и в исключения для проверки по требованию следующие директории:

- /opt/kaspersky/kuma/clickhouse/data/store/

- /opt/kaspersky/kuma/victoria-metrics/

- /var/lib/rsyslog/imjournal.state

Подробнее об исключениях из проверки см. онлайн-справку Kaspersky Endpoint Security для Linux.

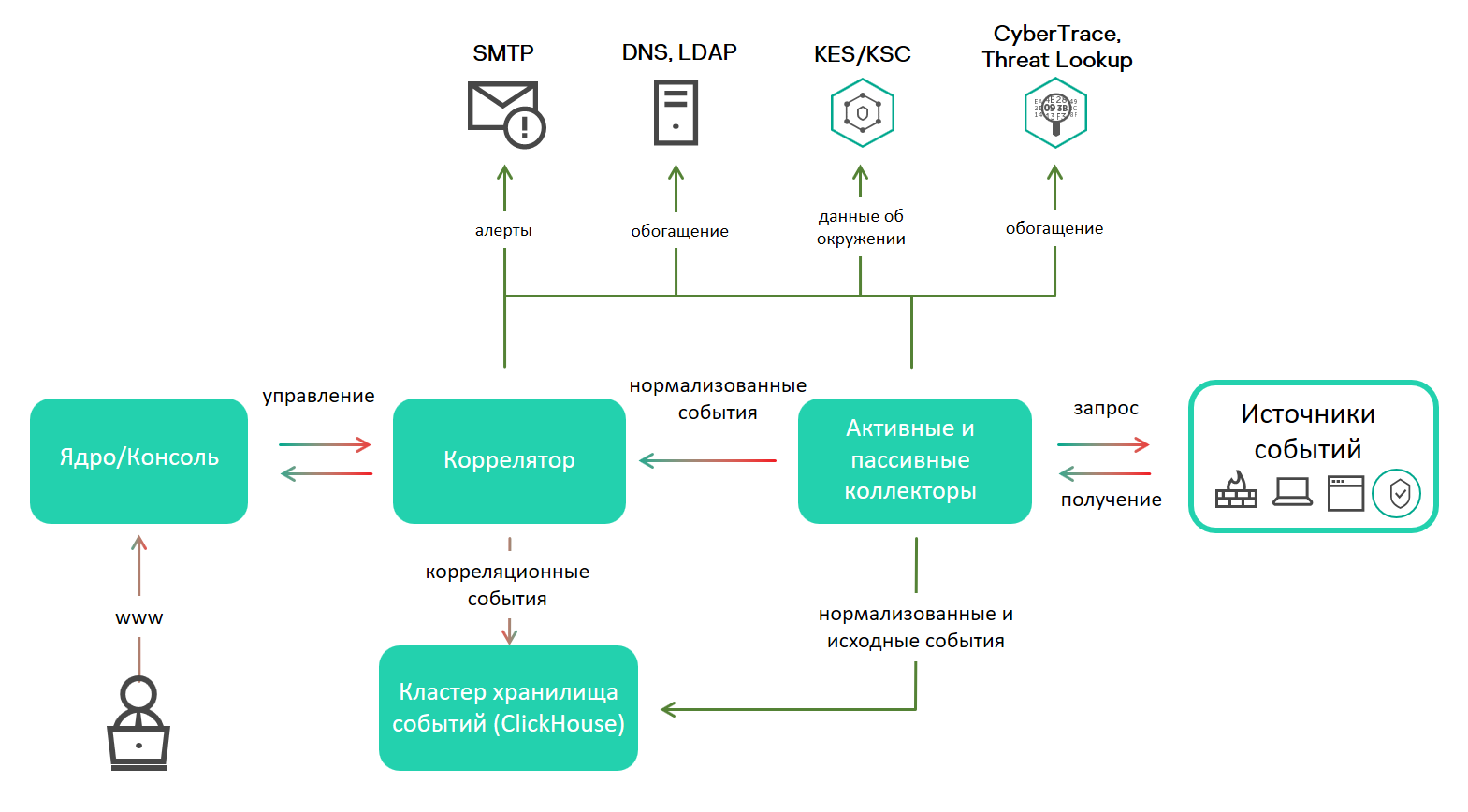

Архитектура программы

Стандартная установка программы включает следующие компоненты:

- Один или несколько коллекторов, которые получают сообщения из источников событий и осуществляют их парсинг, нормализацию и, если требуется, фильтрацию и/или агрегацию.

- Коррелятор, который анализирует полученные из коллекторов нормализованные события, выполняет необходимые действия с активными листами и создает алерты в соответствии с правилами корреляции.

- Ядро, включающее графический интерфейс для мониторинга и управления настройками компонентов системы.

- Хранилище, в котором содержатся нормализованные события и зарегистрированные алерты.

События передаются между компонентами по надежным транспортным протоколам (при желании с шифрованием). Вы можете настроить балансировку нагрузки для ее распределения между экземплярами сервисов, а также включить автоматическое переключение на резервный компонент в случае недоступности основного. Если недоступны все компоненты, события сохраняются в буфере жесткого диска и передаются позже. Размер буферного диска для временного хранения событий можно менять.

Архитектура KUMA

Ядро

Ядро – это центральный компонент KUMA, на основе которого строятся все прочие сервисы и компоненты. Предоставляемый Ядром графический пользовательский интерфейс веб-интерфейса предназначен как для повседневного использования операторами и аналитиками, так и для настройки системы в целом.

Ядро позволяет выполнять следующие задачи:

- создавать и настраивать сервисы (или компоненты) программы, а также интегрировать в систему необходимое программное обеспечение;

- централизованно управлять сервисами и учетными записями пользователей программы;

- визуально представлять статистические данные о работе программы;

- расследовать угрозы безопасности на основе полученных событий.

Коллектор

Коллектор – это компонент программы, который получает сообщения из источников событий, обрабатывает их и передает в хранилище, коррелятор и/или сторонние сервисы для выявления алертов.

Для каждого коллектора нужно настроить один коннектор и один нормализатор. Вы также можете настроить любое количество дополнительных нормализаторов, фильтров, правил обогащения и правил агрегации. Для того чтобы коллектор мог отправлять нормализованные события в другие сервисы, необходимо добавить точки назначения. Как правило, используются две точки назначения: хранилище и коррелятор.

Алгоритм работы коллектора состоит из следующих этапов:

- Получение сообщений из источников событий

Для получения сообщений требуется настроить активный или пассивный коннектор. Пассивный коннектор только ожидает события от указанного источника, а активный – инициирует подключение к источнику событий, например к системе управления базами данных.

Коннекторы различаются по типу. Выбор типа коннектора зависит от транспортного протокола для передачи сообщений. Например, для источника событий, передающего сообщения по протоколу TCP, необходимо установить коннектор типа TCP.

В программе доступны следующие типы коннекторов:

- internal;

- tcp;

- udp;

- netflow;

- sflow;

- nats;

- kafka;

- http;

- sql;

- file;

- diode;

- ftp;

- nfs;

- wmi;

- wec;

- snmp.

- Парсинг и нормализация событий

События, полученные коннектором, обрабатываются с помощью парсера и правил нормализации, заданных пользователем. Выбор нормализатора зависит от формата сообщений, получаемых из источника события. Например, для источника, отправляющего события в формате CEF, необходимо выбрать нормализатор типа CEF.

В программе доступны следующие нормализаторы:

- JSON.

- CEF.

- Regexp.

- Syslog (как для RFC3164 и RFC5424).

- CSV.

- Ключ-значение.

- XML.

- NetFlow v5.

- NetFlow v9.

- IPFIX (v10).

- Фильтрация нормализованных событий

Вы можете настроить фильтры, которые позволяют отсеивать события, удовлетворяющие заданным условиям. События, не удовлетворяющие условиям фильтрации, будут отправляться на обработку.

- Обогащение и преобразование нормализованных событий

Правила обогащения позволяют дополнить содержащуюся в событии информацию данными из внутренних и внешних источников. В программе представлены следующие источники обогащения:

- константы;

- cybertrace;

- словари;

- dns;

- события;

- ldap;

- шаблоны;

- данные о часовых поясах;

- геоданные.

Правила преобразования позволяют преобразовать содержимое события в соответствии с заданными условиями. В программе представлены следующие методы преобразования:

- lower – перевод всех символов в нижний регистр;

- upper – перевод всех символов в верхний регистр;

- regexp – извлечение подстроки с использованием регулярных выражений RE2;

- substring – выбор текстовых строк по заданным номерам позиции;

- replace – замена текста введенной строкой;

- trim – удаление заданных символов;

- append – добавление символов в конец значения поля;

- prepend – добавление символов в начало значения поля.

- Агрегация нормализованных событий

Вы можете настроить правила агрегации, чтобы уменьшить количество схожих сообщений, передаваемых в хранилище и/или коррелятор. Например, можно агрегировать в одно событие все сообщения о сетевых подключениях, выполненных по одному и тому же протоколу (транспортного и прикладного уровней) между двумя IP-адресами и полученных в течение заданного интервала времени. Если настроены правила агрегации, несколько сообщений могут обрабатываться и сохраняться как одно событие. Это помогает снизить нагрузку на сервисы, которые отвечают за дальнейшую обработку событий, экономит место для хранения и экономит частоту обработки событий (EPS).

- Передача нормализованных событий

По завершении всех этапов обработки событие отправляется в настроенные точки назначения.

Коррелятор

Коррелятор – это компонент программы, который анализирует нормализованные события. В процессе корреляции может использоваться информация из активных листов и/или словарей.

Полученные в ходе анализа данные применяются для выполнения следующих задач:

- выявление алертов;

- уведомление о выявленных алертах;

- управление содержимым активных листов;

- отправка корреляционных событий в настроенные точки назначения.

Корреляция событий выполняется в реальном времени. Принцип работы коррелятора основан на сигнатурном анализе событий. Это значит, что каждое событие обрабатывается в соответствии с правилами корреляции, заданными пользователем. При обнаружении последовательности событий, удовлетворяющих условиям правила корреляции, программа создает корреляционное событие и отправляет его в Хранилище. Корреляционное событие можно также отправлять на повторный анализ в коррелятор, позволяя таким образом настраивать правила корреляции на срабатывание от предыдущих результатов анализа. Результаты одного корреляционного правила могут использоваться другими корреляционными правилами.

Вы можете распределять правила корреляции и используемые ими активные листы между корреляторами, разделяя таким образом нагрузку между сервисами. В этом случае коллекторы будут отправлять нормализованные события во все доступные корреляторы.

Алгоритм работы коррелятора состоит из следующих этапов:

- Получение события

Коррелятор получает нормализованное событие из коллектора или другого сервиса.

- Применение правил корреляции

Правила корреляции можно настроить на срабатывание на основе одного события или последовательности событий. Если по правилам корреляции не был выявлен алерт, обработка события завершается.

- Реагирование на алерт

Вы можете задать действия, которые программа будет выполнять при выявлении алерта. В программе доступны следующие действия:

- обогащение события;

- операции с активными листами;

- отправка уведомлений;

- сохранение корреляционного события.

- Отправка корреляционного события

При обнаружении последовательности событий, удовлетворяющих условиям правила корреляции, программа создает корреляционное событие и отправляет его в хранилище. На этом обработка события коррелятором завершается.

Хранилище

Хранилище KUMA используется для хранения нормализованных событий таким образом, чтобы к ним обеспечивался быстрый и бесперебойный доступ из KUMA с целью извлечения аналитических данных. Скорость и бесперебойность доступа обеспечивается за счет использования технологии ClickHouse. Таким образом хранилище – это кластер ClickHouse, связанный с сервисом хранилища KUMA.

Компоненты хранилища: кластеры, шарды, реплики, киперы

При выборе конфигурации кластера ClickHouse учитывайте требования вашей организации к хранению событий. Дополнительные сведения см. в документации ClickHouse.

В хранилищах можно создавать пространства. Пространства позволяют организовать в кластере структуру данных и, например, хранить события определенного типа вместе.

В начало

О тенантах

В KUMA действует режим мультитенантности, при котором один экземпляр программы KUMA, установленный в инфраструктуре основной организации (далее "главный тенант"), позволяет ее изолированным филиалам (далее "тенантам") получать и обрабатывать свои события.

Управление системой происходит централизовано через общий веб-интерфейс, при этом тенанты работают независимо друг от друга и имеют доступ только к своим ресурсам, сервисам и настройкам. События тенантов хранятся раздельно.

Пользователи могут иметь доступ сразу к нескольким тенантам. При этом можно выбирать, данные каких тенантов будут отображаться в разделах веб-интерфейса KUMA.

По умолчанию в KUMA созданы два тенанта:

- Главный (или Main) – в нем содержатся ресурсы и сервисы, относящиеся к главному тенанту. Эти ресурсы доступны только главному администратору.

- Общий – в этот тенант главный администратор может поместить ресурсы, категории активов и политики мониторинга, которые смогут задействовать пользователи всех тенантов.

О событиях

События – это случаи активности сетевых устройств и служб, связанных с безопасностью, которые можно обнаружить и записать. Например, события включают попытки входа в систему, взаимодействия с базой данных и рассылку информации с датчиков. Каждое отдельное событие может показаться бессмысленным, но если рассматривать их вместе, они формируют более широкую картину сетевой активности, помогающую идентифицировать угрозы безопасности. Это основная функциональность KUMA.

KUMA получает события из журналов и реструктурирует их, приводя данные из разнородных источников к единому формату (этот процесс называется нормализацией). После этого события фильтруются, агрегируются и отправляются в сервис коррелятора для анализа и в сервис хранилища для хранения. Когда KUMA распознает заданное событие или последовательность событий, создаются корреляционные события, которые также анализируются и сохраняются. Если событие или последовательность событий указывают на возможную угрозу безопасности, KUMA создает алерт: это оповещение об угрозе, к которому привязываются все относящиеся к нему данные и которое требует внимания специалиста по безопасности.

На протяжении своего жизненного цикла события претерпевают изменения и могут называться по-разному. Так выглядит жизненный цикла типичного события:

Первые шаги выполняются в коллекторе.

- "Сырое" событие. Исходное сообщение, полученное KUMA от источника событий с помощью коннектора, называется "сырым" событием. Это необработанное сообщение, и KUMA пока не может использовать его. Чтобы с таким событием можно было работать, его требуется нормализовать, то есть привести к модели данных KUMA. Это происходит на следующем этапе.

- Нормализованное событие. Нормализатор – это набор парсеров, которые преобразуют данные "сырого" события так, чтобы они соответствовали модели данных KUMA. После этой трансформации исходное сообщение становится нормализованным событием и может быть проанализировано в KUMA. С этого момента KUMA работает только с нормализованными событиями. Необработанные, "сырые" события больше не используются, но их можно сохранить как часть нормализованных событий внутри поля

Raw.В программе представлены следующие нормализаторы:

- JSON

- CEF

- Regexp

- Syslog (как для RFC3164 и RFC5424)

- CSV/TSV

- Ключ-значение

- XML

- Netflow v5, v9, IPFIX (v10), sFlow v5

- SQL

По завершении этого этапа нормализованные события можно использовать для анализа.

- Точка назначения. После обработки события коллектором, оно готово к пересылке в другие сервисы KUMA: в коррелятор и/или хранилище KUMA.

Следующие этапы жизненного цикла события проходят в корреляторе.

Типы событий:

- Базовое событие. Событие, которое было нормализовано.

- Агрегированное событие. Чтобы не тратить время и ресурсы на обработку большого количества однотипных сообщений, похожие события можно объединять в одно событие. Такие события ведут себя и обрабатываются так же, как и базовые события, но в дополнение ко всем параметрам родительских событий (событий, которые были объединены) агрегированные события имеют счетчик, показывающий количество родительских событий, которые они представляют. Агрегированные события также хранят время, когда были получены первое и последнее родительские события.

- Корреляционные события. При обнаружении последовательности событий, удовлетворяющих условиям правила корреляции, программа создает корреляционное событие. Эти события можно фильтровать, обогащать и агрегировать. Их также можно отправить на хранение или в коррелятор на анализ.

- Событие аудита. События аудита создаются при выполнении в KUMA определенных действий, связанных с безопасностью, и используются для обеспечения целостности системы. Они автоматически размещаются в отдельном пространстве хранилища и хранятся не менее 365 дней.

- Событие мониторинга. Такие события используются для отслеживания изменений в количестве данных, поступающих в KUMA.

Об алертах

В KUMA алерты создаются при получении последовательности событий, запускающей правило корреляции. Аналитики KUMA создают правила корреляции для проверки входящих событий на предмет возможных угроз безопасности, поэтому при срабатывании правила корреляции появляется предупреждение о возможной вредоносной активности. Сотрудники службы безопасности, ответственные за защиту данных, должны изучить эти алерты и при необходимости отреагировать на них.

KUMA автоматически присваивает уровень важности каждому алерту. Этот параметр показывает, насколько важны или многочисленны процессы, запустившие правило корреляции. В первую очередь следует обрабатывать алерты с более высоким уровнем важности. Значение уровня важности автоматически обновляется при получении новых событий корреляции, но сотрудник службы безопасности также может задать его вручную. В этом случае уровень важности алерта больше не обновляется автоматически.

К алертам привязаны относящиеся к ним события, благодаря чему происходит обогащение алертов данными из событий. В KUMA также можно детально анализировать алерты.

На основании алертов можно создать инциденты.

Ниже представлен жизненный цикл алерта:

- KUMA создает алерт при срабатывании правила корреляции. Алерт обновляется, если правило корреляции срабатывает снова. Алерту присваивается статус Новый.

- Сотрудник службы безопасности назначает оператора для расследования алерта. Статус алерта меняется на Назначен.

- Оператор выполняет одно из следующих действий:

- Закрывает алерт как ложно положительный (статус алерта меняется на Закрыт).

- Реагирует на угрозу и закрывает алерт (статус алерта меняется на Закрыт).

После этого алерт больше не обновляется новыми событиями, и, если правило корреляции срабатывает снова, создается новый алерт.

Работа с алертами в KUMA описана в этом разделе.

В начало

Об инцидентах

Если характер поступающих в KUMA данных, создаваемых корреляционных событий и алертов указывает на возможную атаку или уязвимость, признаки такого происшествия можно объединить в инцидент. Это позволяет специалистам службы безопасности анализировать проявления угрозы комплексно и облегчает реагирование.

Инцидентам можно присваивать категории, типы и уровни важности, а также назначать их сотрудникам, ответственным за защиту данных, для обработки.

Инциденты можно экспортировать в НКЦКИ.

В начало

Об активах

Активы – это сетевые устройства, зарегистрированные в KUMA. Активы генерируют сетевой трафик при отправке и получении данных. Программа KUMA может быть настроена для отслеживания этой активности и создания базовых событий с четким указанием того, откуда исходит трафик и куда он направляется. В событии могут быть записаны исходные и целевые IP-адреса, а также DNS-имена. Если вы регистрируете актив с определенными параметрами (например, конкретным IP-адресом), формируется связь между этим активом и всеми событиями, в которых указаны эти параметры (в нашем случае IP-адрес).

Активы можно разделить на логические группы. Это позволяет создать прозрачную структуру вашей сети, а также дает дополнительные возможности при работе с правилами корреляции. Когда обрабатывается событие, к которому привязан актив, категория этого актива также принимается во внимание. Например, если вы присвоите высокий уровень важности определенной категории активов, то связанные с этими активами базовые события породят корреляционные события с более высоким уровнем важности. Это, в свою очередь, приведет к появлению алертов с более высоким уровнем важности и, следовательно, более быстрой реакцией на такой алерт.

Рекомендуется регистрировать сетевые активы в KUMA, поскольку их использование позволяет формулировать четкие и универсальные правила корреляции для более эффективного анализа событий.

Работа с активами в KUMA описана в этом разделе.

В начало

О ресурсах

Ресурсы – это компоненты KUMA, которые содержат параметры для реализации различных функций: например, установления связи с заданным веб-адресом или преобразования данных по определенным правилам. Из этих компонентов, как из частей конструктора, собираются наборы ресурсов для сервисов, на основе которых в свою очередь создаются сервисы KUMA.

В начало

О сервисах

Сервисы – это основные компоненты KUMA, с помощью которых осуществляется работа с событиями: получение, обработка, анализ и хранение. Каждый сервис состоит из двух частей, работающих вместе:

- Одна часть сервиса создается внутри веб-интерфейса KUMA на основе набора ресурсов для сервисов.

- Вторая часть сервиса устанавливается в сетевой инфраструктуре, где развернута система KUMA, в качестве одного из ее компонентов. Серверная часть сервиса может состоять из нескольких экземпляров: например, сервисы одного и того же агента или хранилища могут быть установлены сразу на нескольких машинах.

Между собой части сервисов соединены с помощью идентификатора сервисов.

В начало

Об агентах

Агенты KUMA – это сервисы, которые используются для пересылки необработанных событий с серверов и рабочих станций в коллекторы KUMA.

Типы агентов:

- wmi – используются для получения данных с удаленных машин Windows с помощью Windows Management Instrumentation. Устанавливается на устройства Windows.

- wec – используются для получения журналов Windows с локальной машины помощью Windows Event Collector. Устанавливается на устройства Windows.

- tcp – используются для получения данных по протоколу TCP. Устанавливается на устройства Linux и Windows.

- udp – используются для получения данных по протоколу UDP. Устанавливается на устройства Linux и Windows.

- nats – используются для коммуникации через NATS. Устанавливается на устройства Linux и Windows.

- kafka – используются для коммуникации с помощью kafka. Устанавливается на устройства Linux и Windows.

- http – используются для связи по протоколу HTTP. Устанавливается на устройства Linux и Windows.

- file – используются для получения данных из файла. Устанавливается на устройства Linux.

- ftp – используются для получения данных по протоколу File Transfer Protocol. Устанавливается на устройства Linux и Windows.

- nfs – используются для получения данных по протоколу Network File System. Устанавливается на устройства Linux и Windows.

- snmp – используются для получения данных с помощью Simple Network Management Protocol. Устанавливается на устройства Linux и Windows.

- diode – используются вместе с диодами данных для получения событий из изолированных сегментов сети. Устанавливается на устройства Linux.

Об уровне важности

Параметр Уровень важности отражает, насколько чувствительны для безопасности происшествия, обнаруженные коррелятором KUMA. Он показывает порядок, в котором следует обрабатывать алерты, а также указывает, требуется ли участие старших специалистов по безопасности.

Коррелятор автоматически назначает уровень важности корреляционным событиям и алертам, руководствуясь настройками правил корреляции. Уровень важности алерта также зависит от активов, связанных с обработанными событиями, так как правила корреляции принимают во внимание уровень важности категории этих активов. Если к алерту или корреляционному событию не привязаны активы с уровнем важности или не привязаны активы вообще, уровень важности такого алерта или корреляционного события приравнивается к уровню важности породившего их правила корреляции. Уровень важности алерта или корреляционного события всегда больше или равен уровню важности породившего их правила корреляции.

Уровень важности алерта можно изменить вручную. Измененный вручную уровень важности перестает автоматически обновляться правилами корреляции.

Возможные значения уровня важности:

- Низкий

- Средний

- Высокий

- Критический

Установка и удаление KUMA

В этом разделе описана установка KUMA. KUMA можно установить на одном сервере для ознакомления с возможностями программы. KUMA также можно установить в производственной среде.

Требования к установке программы

Требования при установке на операционной системе Oracle Linux

- Образ диска для установки доступен на официальном сайте Oracle.

- Убедиться, что в операционной системе установлен Python версии 3.6 или выше.

- Убедиться, что в операционной системе НЕ включен модуль SELinux. Работа KUMA и установщика KUMA совместно с включенным SELinux не поддерживается.

- Убедиться, что в операционной системе установлена система управления пакетами pip3.

- Убедиться, что в операционной системе установлены следующие пакеты:

- netaddr

- firewalld

Эти пакеты можно установить с помощью следующих команд:

pip3 install netaddryum install firewalld

Требования при установке на операционной системе Astra Linux Special Edition

- Убедиться, что в операционной системе установлен Python версии 3.6 или выше.

- Убедиться, что в операционной системе установлена система управления пакетами pip3.

- Убедиться, что в операционной системе установлены следующие пакеты:

- python3-apt

- curl

- libcurl4

Эти пакеты можно установить с помощью команды

apt install python3-apt curl libcurl4. - Убедиться, что в операционной системе установлены следующие зависимые пакеты:

- netaddr

- python3-cffi-backend

Эти пакеты можно установить с помощью следующих команд:

apt install python3-cffi-backendpip3 install netaddr

Если вы собираетесь из KUMA обращаться к базам данных Oracle DB, необходимо установить пакет libaio1.

- Пользователю, под которым вы собираетесь устанавливать программу, требуется присвоить необходимый уровень прав с помощью команды

sudo pdpl-user -i 63 <имя пользователя>.

Общие требования к установке

- Имя сервера, на котором запускается установщик, должно отличаться от

localhostилиlocalhost.<домен>. Установщик можно запустить из любой папки. - Перед развертыванием программы требуется убедиться, что серверы, предназначенные для установки ее компонентов, соответствуют аппаратным и программным требованиям.

- Адресация компонентов KUMA осуществляется по полному доменному имени (FQDN) хоста. Перед установкой программы убедитесь, что команда

hostnamectl statusвозвращает правильное имя FQDN хоста в полеStatic hostname. - Для синхронизации времени на всех серверах с сервисами KUMA рекомендуется использовать протокол Network Time Protocol (NTP).

- В качестве файловой системы на серверах кластера ClickHouse рекомендуется использовать ext4.

Установка для демонстрации

Для демонстрации вы можете развернуть компоненты KUMA на одном сервере. Перед установкой программы ознакомьтесь с требованиями к установке KUMA, а также аппаратными и системными требованиями.

Установка KUMA происходит в несколько этапов:

- Подготовка контрольной машины

Контрольная машина используется в процессе установки программы: на ней распаковывается и запускаются файлы установщика.

- Подготовка целевой машины

На целевые машины устанавливаются компоненты программы. Контрольную машину можно использовать в качестве целевой.

- Подготовка файла инвентаря для демонстрационной установки

Создайте файл инвентаря с описанием сетевой структуры компонентов программы, с помощью которого установщик сможет развернуть KUMA.

- Установка программы для демонстрации

Установите программу и получите URL и учетные данные для входа в веб-интерфейс.

При необходимости установленную на демонстрации программу можно разнести на разные серверы для полноценной работы.

Подготовка файла инвентаря для демонстрационной установки

Установка, обновление и удаление компонентов KUMA производится из папки с распакованным установщиком с помощью инструмента Ansible и созданного пользователем файла инвентаря с перечнем хостов компонентов KUMA и других параметров. В случае демонстрационной установке хост для всех компонентов будет указан один и тот же. Файл инвентаря имеет формат YAML.

Чтобы создать файл инвентаря для демонстрационной установки:

- Перейдите в директорию установщика KUMA, выполнив следующую команду:

cd kuma-ansible-installer - Создайте файл инвентаря, скопировав шаблон single.inventory.yml.template:

cp single.inventory.yml.template single.inventory.yml - Отредактируйте параметры файла инвентаря single.inventory.yml:

- Если вы хотите, чтобы при установке были созданы демонстрационные сервисы, присвойте параметру deploy_example_services значение true.

deploy_example_services: trueДемонстрационные сервисы можно создать только при первичной установке KUMA – при обновлении системы с помощью того же файла инвентаря демонстрационные сервисы созданы не будут.

- Если вы устанавливаете KUMA в производственной среде и имеете отдельную контрольную машину, присвойте параметру ansible_connection значение ssh:

ansible_connection: ssh

- Если вы хотите, чтобы при установке были созданы демонстрационные сервисы, присвойте параметру deploy_example_services значение true.

- Замените в файле инвентаря все строки

kuma.example.comна хост целевой машины, на которую следует установить компоненты KUMA.

Файл инвентаря создан. С его помощью можно установить KUMA для демонстрации.

Рекомендуется не удалять файл инвентаря после установки KUMA:

- Если этот файл изменить (например, дополнить данными о новом сервере для коллектора), его можно использовать повторно для обновления системы новым компонентом.

- Этот же файл инвентаря можно использовать для удаления KUMA.

Демонстрационная установка программы

Установка KUMA производится помощью инструмента Ansible и YML-файла инвентаря. Установка производится с контрольной машины, при этом все компоненты KUMA устанавливаются на целевых машинах.

Чтобы установить KUMA для демонстрации:

- На контрольной машине войдите в папку с распакованным установщиком.

- Подложите в папку <папка установщика>/roles/kuma/files/ файл с лицензионным ключом.

Файл ключа должен иметь название license.key.

- Запустите установщик, выполнив следующую команду:

sudo ./install.sh single.inventory.yml - Примите условия Лицензионного соглашения.

Если вы не примите условия Лицензионного соглашения, программа не будет установлена.

Компоненты KUMA установлены на целевой машине. На экране будет отображен URL веб-интерфейса KUMA и указано имя пользователя и пароль, которые необходимо использовать для доступа к веб-интерфейса.

По умолчанию адрес веб-интерфейса KUMA – https://kuma.example.com:7220.

Учетные данные, используемые для входа по умолчанию (после первого входа требуется изменить пароль учетной записи admin):

- логин – admin

- пароль – mustB3Ch@ng3d!

Рекомендуется сохранить файл инвентаря, использованный для установки программы. С его помощью можно дополнить систему компонентами или удалить KUMA.

Демонстрационную установку можно расширить до полноценной.

В начало

Расширение демонстрационной установки

Расширение демонстрационной установки производится путем установки программы по шаблону distributed.inventory.yml поверх установленной KUMA.

Расширение демонстрационной установки производится в несколько этапов:

- Установка программы

На этапе подготовке файла инвентаря укажите хост демонстрационного сервера поместите в группе

core. - Удаление демонстрационных сервисов

В веб-интерфейсе KUMA в разделе Ресурсы → Активные сервисы скопируйте идентификаторы существующих сервисов и удалите их.

Затем удалите сервисы с машины, где они были установлены, с помощью команды

sudo /opt/kaspersky/kuma/kuma <collector/correlator/storage> --id <идентификатор сервиса> --uninstall. Повторите команду удаления для каждого сервиса. - Пересоздание сервисов на нужных машинах

Установка KUMA в производственной среде

Перед установкой программы ознакомьтесь с требованиями к установке KUMA, а также аппаратными и системными требованиями. Установка KUMA происходит в несколько этапов:

- Настройка сетевого доступа

Убедитесь, что все необходимые порты открыты для взаимодействия между компонентами KUMA с учетом структуры безопасности на вашем предприятии.

- Подготовка контрольной машины

Контрольная машина используется в процессе установки программы: на ней распаковывается и запускаются файлы установщика.

- Подготовка целевых машин

На целевые машины устанавливаются компоненты программы.

- Подготовка файла инвентаря

Создайте файл инвентаря с описанием сетевой структуры компонентов программы, с помощью которого установщик сможет развернуть KUMA.

- Установка программы

Установите программу и получите URL и учетные данные для входа в веб-интерфейс.

- Создание сервисов

Создайте сервисы в веб-интерфейсе KUMA и установите их на предназначенных для них целевых машинах.

Настройка сетевого доступа

Для правильной работы программы нужно убедиться, что компоненты KUMA могут взаимодействовать с другими компонентами и программами по сети через протоколы и порты, указанные во время установки компонентов KUMA. В таблице ниже показаны значения сетевых портов по умолчанию.

Сетевые порты, используемые для взаимодействия компонентов KUMA друг с другом

Протокол |

Порт |

Направление |

Назначение подключения |

HTTPS |

7222 |

От клиента KUMA к серверу с компонентом Ядро KUMA. |

Реверс-прокси к системе CyberTrace. |

HTTPS |

8123 |

От сервиса хранилища к узлу кластера ClickHouse. |

Запись и получение нормализованных событий в кластере ClickHouse. |

HTTPS |

9009 |

Между репликами кластера ClickHouse. |

Внутренняя коммуникация между репликами кластера ClickHouse для передачи данных кластера. |

TCP |

2181 |

От узлов кластера ClickHouse к сервису координации репликации ClickHouse keeper. |

Получение и запись репликами серверов ClickHouse метаинформации о реплицировании. |

TCP |

2182 |

От сервисов координации репликации ClickHouse keeper друг к другу. |

Внутренняя коммуникация между сервисами координации репликации, используемая для достижения кворума. |

TCP |

7210 |

От всех компонентов KUMA на сервер Ядра KUMA |

Получение конфигурации KUMA от сервера Ядра KUMA |

TCP |

7215 |

От коллектора KUMA к коррелятору KUMA |

Отправка данных коллектором в коррелятор KUMA |

TCP |

7220 |

От клиента KUMA к серверу с компонентом Ядро KUMA |

Доступ пользователей к веб-интерфейса KUMA |

TCP |

7221 и другие порты, используемые для установки сервисов в качестве значения параметра --api.port <порт> |

От Ядра KUMA к сервисам KUMA |

Администрирование сервисов из веб-интерфейса KUMA |

TCP |

7223 |

К серверу Ядра KUMA. |

Порт, используемый по умолчанию для API-запросов. |

TCP |

8001 |

От Victoria Metrics к серверу ClickHouse. |

Получение метрик работы сервера ClickHouse. |

TCP |

9000 |

От клиента ClickHouse к узлу кластера ClickHouse. |

Запись и получение данных в кластере ClickHouse. |

Подготовка контрольной машины

Контрольная машина используется в процессе установки программы: на ней распаковывается и запускаются файлы установщика.

Чтобы подготовить контрольную машину для установки KUMA:

- Установите на контрольную машину операционную систему и установите на нее необходимые пакеты.

- Настройте сетевой интерфейс.

Для удобства можно воспользоваться утилитой с графическим интерфейсом nmtui.

- Настройте синхронизацию системного времени с NTP-сервером:

- Если машина не имеет прямого доступа в интернет, отредактируйте файл /etc/chrony.conf, заменив значение

2.pool.ntp.orgна имя или IP-адрес внутреннего NTP-сервера вашей организации. - Запустите сервис синхронизации системного времени, выполнив следующую команду:

sudo systemctl enable --now chronyd - Выждите несколько секунд и выполните следующую команду:

sudo timedatectl | grep 'System clock synchronized'Если системное время синхронизировано верно, вывод будет содержать строку System clock synchronized: yes.

- Если машина не имеет прямого доступа в интернет, отредактируйте файл /etc/chrony.conf, заменив значение

- Сгенерируйте SSH-ключ для аутентификации на SSH-серверах целевых машин, выполнив следующую команду:

sudo ssh-keygen -f /root/.ssh/id_rsa -N "" -C kuma-ansible-installer - Убедитесь, что контрольная машина имеет сетевой доступ ко всем целевым машинам по имени хоста и скопируйте SSH-ключ на каждую из них, выполнив следующую команду:

sudo ssh-copy-id -i /root/.ssh/id_rsa root@<имя хоста контрольной машины> - Скопируйте архив с установщиком KUMA на контрольную машину и распакуйте его с помощью следующей команды (потребуется около 2 ГБ дискового пространства):

sudo tar -xpf kuma-ansible-installer-<version>.tar.gz

Контрольная машина готова для установки KUMA.

В начало

Подготовка целевой машины

На целевые машины устанавливаются компоненты программы.

Чтобы подготовить целевую машину для установки компонентов KUMA:

- Установите на контрольную машину операционную систему и установите на нее необходимые пакеты.

- Настройте сетевой интерфейс.

Для удобства можно воспользоваться утилитой с графическим интерфейсом nmtui.

- Настройте синхронизацию системного времени с NTP-сервером:

- Если машина не имеет прямого доступа в интернет, отредактируйте файл /etc/chrony.conf, заменив значение

2.pool.ntp.orgна имя или IP-адрес внутреннего NTP-сервера вашей организации. - Запустите сервис синхронизации системного времени, выполнив следующую команду:

sudo systemctl enable --now chronyd - Выждите несколько секунд и выполните следующую команду:

sudo timedatectl | grep 'System clock synchronized'Если системное время синхронизировано верно, вывод будет содержать строку System clock synchronized: yes.

- Если машина не имеет прямого доступа в интернет, отредактируйте файл /etc/chrony.conf, заменив значение

- Установите имя хоста. Настоятельно рекомендуется использовать FQDN. Например: kuma-1.mydomain.com.

Не следует изменять имя хоста KUMA после установки: это приведет к невозможности проверки подлинности сертификатов и нарушит сетевое взаимодействие между компонентами программы.

- Зарегистрируйте целевую машину в DNS-зоне вашей организации для преобразования имен хостов в IP-адреса.

Если в вашей организации не используется DNS-сервер, вы можете использовать для преобразования имен файл /etc/hosts. Содержимое файлов можно автоматически создать для каждой целевой машины при установке KUMA.

- Выполните следующую команду и запишите результат:

hostname -fДанное имя хоста потребуется указать при установке KUMA. Целевая машина должна быть доступна по этому имени для контрольной машины.

Целевая машина готова для установки компонентов KUMA.

Контрольную машину можно использовать в качестве целевой. Для этого подготовьте контрольную машину, а затем выполните на ней шаги 4–6 из инструкции по подготовке целевой машины.

В начало

Подготовка файла инвентаря

Установка, обновление и удаление компонентов KUMA производится из папки с распакованным установщиком с помощью инструмента Ansible и созданного пользователем файла инвентаря с перечнем хостов компонентов KUMA и других параметров. Файл инвентаря имеет формат YAML.

Чтобы создать файл инвентаря:

- Перейдите в директорию установщика KUMA, выполнив следующую команду:

cd kuma-ansible-installer - Создайте файл инвентаря, скопировав шаблон distributed.inventory.yml.template:

cp distributed.inventory.yml.template distributed.inventory.yml - Отредактируйте параметры файла инвентаря:

- Если вы хотите, чтобы при установке были созданы демонстрационные сервисы, присвойте параметру deploy_example_services значение true.

deploy_example_services: trueДемонстрационные сервисы можно создать только при первичной установке KUMA – при обновлении системы с помощью того же файла инвентаря демонстрационные сервисы созданы не будут.

- Если машины не зарегистрированы в DNS-зоне вашей организации, присвойте параметру generate_etc_hosts значение true, а также для каждой машины в инвентаре замените значения параметра

ip (0.0.0.0)на актуальные IP-адреса.generate_etc_hosts: trueПри использование этого параметра установщик автоматически дополнит файлы /etc/hosts на машинах, куда устанавливаются компоненты KUMA, IP-адресами машин из файла инвентаря.

- Если вы устанавливаете KUMA в производственной среде и имеете отдельную контрольную машину, присвойте параметру ansible_connection значение ssh:

ansible_connection: ssh

- Если вы хотите, чтобы при установке были созданы демонстрационные сервисы, присвойте параметру deploy_example_services значение true.

- Укажите в файле инвентаря хост целевых машин, на которых следует установить компоненты KUMA. Если машины не зарегистрированы в DNS-зоне вашей организации, замените значения параметра

ip (0.0.0.0)на актуальные IP-адреса.Хосты указываются в следующих разделах файла инвентаря:

core– раздел для указания хоста и IP-адреса целевой машины, на которой будет установлено Ядро KUMA. В этом разделе можно указать только один хост.collector– раздел для указания хоста и IP-адреса целевой машины, на которой будет установлен коллектор. В этом разделе можно указать один или более хостов.correlator– раздел для указания хоста и IP-адреса целевой машины, на которой будет установлен коррелятор. В этом разделе можно указать один или более хостов.storage– раздел для указания хостов и IP-адресов целевых машин, на которых будут установлены компоненты хранилища. В этом разделе можно указать один или более хостов.Компоненты хранилища: кластеры, шарды, реплики, киперы

Каждая машина в разделе

storageможет иметь следующие комбинации параметров:shard+replica+keepershard+replicakeeper

Если указаны параметры

shardиreplica, машина является частью кластера и принимает участие в накоплении и поиске нормализованных событий KUMA. Если дополнительно указан параметрkeeper, машина также принимает участие в координации репликации данных на уровне всего кластера.Если указан только параметр

keeper, машина не будет накапливать нормализованные события, но будет участвовать в координации репликации данных на уровне всего кластера. Значения параметра keeper должны быть уникальными.Если в рамках одного шарда определено несколько реплик, значение параметра replica должно быть уникальным в рамках этого шарда.

Файл инвентаря создан. С его помощью можно установить KUMA.

Рекомендуется не удалять файл инвентаря после установки KUMA:

- Если этот файл изменить (например, дополнить данными о новом сервере для коллектора), его можно использовать повторно для обновления системы новым компонентом.

- Этот же файл инвентаря можно использовать для удаления KUMA.

Установка программы

Установка KUMA производится помощью инструмента Ansible и YML-файла инвентаря. Установка производится с контрольной машины, при этом все компоненты KUMA устанавливаются на целевых машинах.

Чтобы установить KUMA:

- На контрольной машине войдите в папку с распакованным установщиком.

- Подложите в папку <папка установщика>/roles/kuma/files/ файл с лицензионным ключом.

Файл ключа должен иметь название license.key.

- Запустите установщик, выполнив следующую команду:

sudo ./install.sh distributed.inventory.yml - Примите условия Лицензионного соглашения.

Если вы не примите условия Лицензионного соглашения, программа не будет установлена.

Компоненты KUMA установлены на целевых машинах. На экране будет отображен URL веб-интерфейса KUMA и указано имя пользователя и пароль, которые необходимо использовать для доступа к веб-интерфейса.

По умолчанию адрес веб-интерфейса KUMA – https://kuma.example.com:7220.

Учетные данные, используемые для входа по умолчанию (после первого входа требуется изменить пароль учетной записи admin):

- логин – admin

- пароль – mustB3Ch@ng3d!

Рекомендуется сохранить файл инвентаря, использованный для установки программы. С его помощью можно дополнить систему компонентами или удалить KUMA.

В начало

Создание сервисов

Сервисы KUMA следует устанавливать только после завершения развертывания KUMA. Сервисы можно устанавливать в любом порядке.

При развертывании нескольких сервисов KUMA на одном хосте в процессе установки требуется указать уникальные порты для каждого сервиса с помощью параметров --api.port <порт>.

Ниже перечислены разделы, в которых описано создание сервисов:

В начало

Изменение корневого сертификата

После установки Ядра KUMA создается уникальный самоподписанный корневой сертификат с соответствующим ключом. Этот сертификат используется для подписи всех других сертификатов, используемых для внутренней связи между компонентами KUMA, а также для запросов REST API. Корневой сертификат хранится на сервере Ядра KUMA в папке /opt/kaspersky/kuma/core/certificates/.

Вы можете использовать сертификат и ключ своей компании вместо самоподписанного корневого сертификата и ключа KUMA.

Перед изменением сертификата KUMA обязательно сделайте резервную копию предыдущего сертификата и ключа с именами backup_external.cert и backup_external.key.

Чтобы изменить корневой сертификат KUMA:

- Переименуйте файлы сертификата и ключа вашей компании в external.cert и external.key.

Ключи должны быть в PEM-формате.

- Поместите external.cert и external.key в папку /opt/kaspersky/kuma/core/certificates/.

- Перезапустите службу kuma-core, выполнив команду

sudo systemctl restart kuma-core. - Перезапустите браузер, с помощью которого вы работаете в веб-интерфейсе KUMA.

Сертификат и ключ вашей компании используются для внутренней связи между компонентами KUMA и для запросов REST API.

В начало

Дополнительные кластеры ClickHouse

В KUMA можно добавить более одного кластера хранилища ClickHouse. Добавление дополнительного кластера ClickHouse производится в несколько этапов:

- Подготовка целевой машины

На целевой машине необходимо в директории /etc/hosts указать FQDN сервера с Ядром KUMA.

- Подготовка файла инвентаря кластера

В зависимости от типа установки – локальной или удаленной, – файл инвентаря готовится на целевой машине или на машине с установленным Ядром KUMA.

- Установка дополнительного кластера

- Создание хранилища

При создании узлов кластера хранилища убедитесь в сетевой связности системы и откройте используемые компонентами порты.

Подготовка файла инвентаря кластера

Установка, обновление и удаление компонентов KUMA производится из директории с распакованным установщиком с помощью инструмента Ansible и созданного пользователем файла инвентаря с перечнем хостов компонентов KUMA и других параметров. Файл инвентаря имеет формат YAML.

Чтобы создать файл инвентаря:

- Перейдите в директорию распакованного установщика KUMA, выполнив следующую команду:

cd kuma-ansible-installer - Создайте файл инвентаря, скопировав шаблон additional-storage-cluster.inventory.yml.template:

cp additional-storage-cluster.inventory.yml.template additional-storage-cluster.inventory.yml - Отредактируйте параметры файла инвентаря:

- Если вы хотите, чтобы при установке были созданы демонстрационные сервисы, присвойте параметру deploy_example_services значение true.

deploy_example_services: trueДемонстрационные сервисы можно создать только при первичной установке KUMA – при обновлении системы с помощью того же файла инвентаря демонстрационные сервисы созданы не будут.

- Если машины не зарегистрированы в DNS-зоне вашей организации, присвойте параметру generate_etc_hosts значение true, а также для каждой машины в инвентаре замените значения параметра

ip (0.0.0.0)на актуальные IP-адреса.generate_etc_hosts: trueПри использование этого параметра установщик автоматически дополнит файлы /etc/hosts на машинах, куда устанавливаются компоненты KUMA, IP-адресами машин из файла инвентаря.

- Присвойте параметру ansible_connection значение:

- Укажите local, если хотите установить кластер локально, на предназначенном ему сервере:

ansible_connection: local - Укажите ssh, если хотите установить кластер централизовано, с сервера с установленным Ядром KUMA:

ansible_connection: ssh

- Укажите local, если хотите установить кластер локально, на предназначенном ему сервере:

- Если вы хотите, чтобы при установке были созданы демонстрационные сервисы, присвойте параметру deploy_example_services значение true.

- Укажите в файле инвентаря в разделе

storageполные имена доменов хостов, на которых вы хотите установить ноды кластера. Если машины не зарегистрированы в DNS-зоне вашей организации, замените значения параметраip (0.0.0.0)на актуальные IP-адреса.Компоненты хранилища: кластеры, шарды, реплики, киперы

Каждая машина в разделе

storageможет иметь следующие комбинации параметров:shard+replica+keepershard+replicakeeper

Если указаны параметры

shardиreplica, машина является частью кластера и принимает участие в накоплении и поиске нормализованных событий KUMA. Если дополнительно указан параметрkeeper, машина также принимает участие в координации репликации данных на уровне всего кластера.Если указан только параметр

keeper, машина не будет накапливать нормализованные события, но будет участвовать в координации репликации данных на уровне всего кластера. Значения параметра keeper должны быть уникальными.Если в рамках одного шарда определено несколько реплик, значение параметра replica должно быть уникальным в рамках этого шарда.

Файл инвентаря создан. С его помощью можно создать кластер ClickHouse.

Рекомендуется не удалять файл инвентаря после установки KUMA:

- Если этот файл изменить (например, дополнить данными о новом сервере для коллектора), его можно использовать повторно для обновления системы новым компонентом.

- Этот же файл инвентаря можно использовать для удаления KUMA.

Установка дополнительного кластера

Установка KUMA производится помощью инструмента Ansible и YML-файла инвентаря.

Чтобы установить дополнительный кластер KUMA:

- На подготовленной целевой машине или машине с установленным Ядром KUMA (в зависимости от параметра

ansible_connection) войдите в папку с распакованным установщиком. - Запустите установщик, выполнив следующую команду:

PYTHONPATH="$(pwd)/ansible/site-packages:${PYTHONPATH}" python3 ./ansible/bin/ansible-playbook -i additional-storage-cluster.inventory.yml additional-storage-cluster.playbook.yml

Дополнительный кластер ClickHouse установлен. Для записи данных в кластер с помощью KUMA необходимо создать хранилище.

В начало

Удаление кластера

Чтобы удалить кластер ClickHouse,

выполните следующую команду:

systemctl stop kuma-storage-<идентификатор хранилища> && systemctl stop kuma-clickhouse && systemctl disable kuma-storage-<идентификатор хранилища> && systemctl disable kuma-clickhouse && rm -rf /usr/lib/systemd/system/kuma-storage-<идентификатор хранилища>.service && rm -rf /usr/lib/systemd/system/kuma-clickhouse.service && systemctl daemon-reload && rm -rf /opt/kaspersky/kuma

Сервисы хранилища KUMA и кластера ClickHouse будут остановлены и удалены.

В начало

Удаление KUMA

При удалении KUMA используется инструмент Ansible и созданный пользователем файл инвентаря.

Чтобы удалить KUMA:

- На контрольной машине войдите в директорию установщика:

cd kuma-ansible-installer - Выполните следующую команду:

sudo ./uninstall.sh <файл инвентаря>

KUMA и все данные программы удалены с серверов.

Базы данных, которые использовались KUMA (например, база данных хранилища ClickHouse), и содержащуюся в них информацию следует удалить отдельно.

В начало

Обновление предыдущих версий KUMA

KUMA версии 2.x можно установить поверх версий 1.5.x и выше. Для этого следуйте инструкции по установке программы в производственной среде и на этапе подготовке файла инвентаря перечислите в нем хосты уже развернутой системы KUMA.

После обновления KUMA необходимо очистить кеш браузера.

Если после обновления KUMA в журналах хранилища отображаются ошибки о подозрительных строках, выполните следующую команду на сервере хранилища KUMA: touch /opt/kaspersky/kuma/clickhouse/data/flags/force_restore_data && systemctl restart kuma-clickhouse.

Лицензирование программы

Этот раздел содержит информацию об основных понятиях, связанных с лицензированием программы.

О Лицензионном соглашении

Лицензионное соглашение – это юридическое соглашение между вами и АО "Лаборатория Касперского", в котором указано, на каких условиях вы можете использовать программу.

Внимательно ознакомьтесь с условиями Лицензионного соглашения перед началом работы с программой.

Вы можете ознакомиться с условиями Лицензионного соглашения следующими способами:

- Во время установки KUMA.

- Прочитав документ LICENSE. Этот документ включен в комплект поставки программы и находится внутри установщика в директории /kuma-ansible-installer/roles/kuma/files/.

После развертывания программы документ доступен директории /opt/kaspersky/kuma/LICENSE.

Вы принимаете условия Лицензионного соглашения, подтверждая свое согласие с текстом Лицензионного соглашения во время установки программы. Если вы не согласны с условиями Лицензионного соглашения, вы должны прервать установку программы и не должны использовать программу.

В начало

О лицензии

Лицензия – это ограниченное по времени право на использование программы, предоставляемое вам на основании Лицензионного соглашения.

Лицензия включает в себя право на получение следующих видов услуг:

- использование программы в соответствии с условиями Лицензионного соглашения;

- получение технической поддержки.

Объем предоставляемых услуг и срок использования программы зависят от типа лицензии, по которой была активирована программа.

Лицензия предоставляется при приобретении программы. По истечении срока действия лицензии программа продолжает работу, но с ограниченной функциональностью (например, недоступно создание новых ресурсов). Чтобы продолжить использование KUMA в режиме полной функциональности, вам нужно продлить срок действия лицензии.

Рекомендуется продлевать срок действия лицензии не позднее даты его окончания, чтобы обеспечить максимальную защиту от угроз компьютерной безопасности.

В начало

О Лицензионном сертификате

Лицензионный сертификат – это документ, который передается вам вместе с файлом ключа или кодом активации.

В Лицензионном сертификате содержится следующая информация о предоставляемой лицензии:

- лицензионный ключ или номер заказа;

- информация о пользователе, которому предоставляется лицензия;

- информация о программе, которую можно активировать по предоставляемой лицензии;

- ограничение на количество единиц лицензирования (например, количество обрабатываемых событий в секунду);

- дата начала срока действия лицензии;

- дата окончания срока действия лицензии или срок действия лицензии;

- тип лицензии.

О лицензионном ключе

Лицензионный ключ – последовательность бит, с помощью которой вы можете активировать и затем использовать программу в соответствии с условиями Лицензионного соглашения. Лицензионный ключ создается специалистами "Лаборатории Касперского".

Вы можете добавить лицензионный ключ в программу, применив файл ключа. Лицензионный ключ отображается в интерфейсе программы в виде уникальной буквенно-цифровой последовательности, после того как вы добавили его в программу.

Лицензионный ключ может быть заблокирован "Лабораторией Касперского", если условия Лицензионного соглашения нарушены. Если лицензионный ключ заблокирован, для работы программы требуется добавить другой лицензионный ключ.

Лицензионный ключ может быть активным и резервным.

Активный лицензионный ключ – лицензионный ключ, используемый в текущий момент для работы программы. В качестве активного может быть добавлен лицензионный ключ для пробной или коммерческой лицензии. В программе не может быть больше одного активного лицензионного ключа.

Резервный лицензионный ключ – лицензионный ключ, подтверждающий право на использование программы, но не используемый в текущий момент. Дополнительный лицензионный ключ автоматически становится активным, когда заканчивается срок действия лицензии, связанной с текущим активным лицензионным ключом. Дополнительный лицензионный ключ может быть добавлен только при наличии активного лицензионного ключа.

Лицензионный ключ для пробной лицензии может быть добавлен только в качестве активного лицензионного ключа. Лицензионный ключ для пробной лицензии не может быть добавлен в качестве дополнительного лицензионного ключа.

В начало

О файле ключа

Файл ключа – это файл с названием license.key, который вам предоставляет "Лаборатория Касперского". Файл ключа предназначен для добавления лицензионного ключа, активирующего программу.

Вы получаете файл ключа по указанному вами адресу электронной почты после приобретения KUMA.

Чтобы активировать программу с помощью файла ключа, не требуется подключение к серверам активации "Лаборатории Касперского".

Если файл ключа был случайно удален, вы можете его восстановить. Файл ключа может потребоваться вам, например, для регистрации в Kaspersky CompanyAccount.

Для восстановления файла ключа вам нужно выполнить одно из следующих действий:

- Обратиться к продавцу лицензии.

- Получить файл ключа на веб-сайте "Лаборатории Касперского" на основе имеющегося кода активации.

Добавление лицензионного ключа в веб-интерфейс программы

В веб-интерфейсе KUMA можно добавить лицензионный ключ программы.

Только пользователи с ролью администратора могут добавлять лицензионные ключи.

Чтобы добавить лицензионный ключ в веб-интерфейс KUMA:

- Откройте веб-интерфейс KUMA и выберите раздел Параметры → Лицензия.

Откроется окно с условиями лицензии KUMA.

- Выберите ключ, который хотите добавить:

- Если необходимо добавить активный ключ, нажмите кнопку Добавить активный лицензионный ключ.

Эта кнопка не отображается, если в программу уже был добавлен лицензионный ключ. Если вы хотите добавить активный лицензионный ключ вместо уже добавленного ключа, текущий лицензионный ключ необходимо удалить.

- Если вы хотите добавить резервный ключ, нажмите кнопку Добавить резервный лицензионный ключ.

Эта кнопка неактивна, пока не будет добавлен активный ключ. Если вы хотите добавить резервный лицензионный ключ вместо уже добавленного ключа, текущий резервный лицензионный ключ необходимо удалить.

Откроется окно выбора файла лицензионного ключа.

- Если необходимо добавить активный ключ, нажмите кнопку Добавить активный лицензионный ключ.

- Выберите файл лицензии, указав путь к папке и имя лицензионного ключа (файла с расширением KEY).

Лицензионный ключ из выбранного файла загружен в программу. Информация о лицензионном ключе отображается в разделе Параметры → Лицензия.

В начало

Просмотр информации о добавленном лицензионном ключе в веб-интерфейсе программы

В веб-интерфейсе KUMA можно просмотреть информацию о добавленном лицензионном ключе. Информация о лицензионном ключе отображается в разделе Параметры → Лицензия.

Только пользователи с ролью администратора могут просматривать информацию о лицензии.

В окне закладки Лицензия отображается следующая информация о добавленных лицензионных ключах:

- Истекает – дата истечения срока действия лицензионного ключа.

- Осталось дней – количество дней до истечения срока действия лицензии.

- Доступное EPS – количество обрабатываемых в секунду событий, которое поддерживается лицензией.

- Текущее EPS – текущее среднее количество событий в секунду, которое обрабатывает KUMA.

- Лицензионный ключ – уникальная буквенно-цифровая последовательность.

- Компания – название компании, купившей лицензию.

- Имя клиента – имя клиента, купившего лицензию.

- Модули – модули, доступные для лицензии.

Удаление лицензионного ключа в веб-интерфейсе программы

Вы можете удалить добавленный лицензионный ключ из KUMA (например, если вам нужно заменить текущий лицензионный ключ другим). После удаления лицензионного ключа программа перестает получать и обрабатывать события. Эта работа возобновится при добавлении лицензионного ключа.

Только пользователи с ролью администратора могут удалять лицензионные ключи.

Чтобы удалить лицензионный ключ:

- Откройте веб-интерфейс KUMA и выберите раздел Параметры → Лицензия.

Откроется окно с условиями лицензии KUMA.

- Нажмите на значок

на лицензии, которую требуется удалить.

на лицензии, которую требуется удалить.Откроется окно подтверждения.

- Подтвердите удаление лицензионного ключа.

Лицензионный ключ удален из программы.

В начало

Интеграция с другими решениями

В этом разделе описано, как интегрировать KUMA с другими приложениями для расширения возможностей программы.

Интеграция с Kaspersky Security Center

Вы можете настроить интеграцию с выбранными серверами Kaspersky Security Center для одного, нескольких или всех тенантов KUMA. Если интеграция с Kaspersky Security Center включена, вы можете импортировать информацию об активах, защищаемых этой программой, управлять активами с помощью задач, а также импортировать события из базы событий Kaspersky Security Center.

Предварительно вам требуется убедиться, что на требуемом сервере Kaspersky Security Center разрешено входящее соединение для сервера с KUMA.

Настройка интеграции KUMA с Kaspersky Security Center включает следующие этапы:

- Создание в Консоли администрирования Kaspersky Security Center учетной записи пользователя

Данные этой учетной записи используются при создании секрета для установки соединения с Kaspersky Security Center. Учетной записи должны быть назначены права главного администратора.

Подробнее о создании учетной записи и назначении прав пользователю см. в справке Kaspersky Security Center.

- Создание секрета с типом credentials для соединения с Kaspersky Security Center

- Настройка параметров интеграции с Kaspersky Security Center

- Создание подключения к серверу Kaspersky Security Center для импорта информации об активах

Если вы хотите импортировать в KUMA информацию об активах, зарегистрированных на серверах Kaspersky Security Center, вам требуется создать отдельное подключение к каждому серверу Kaspersky Security Center для каждого выбранного тенанта.

Если для тенанта выключена интеграция или отсутствует подключение к Kaspersky Security Center, при попытке импорта информации об активах в веб-интерфейсе KUMA отобразится ошибка. Процесс импорта при этом не запускается.

Настройка параметров интеграции с Kaspersky Security Center

Чтобы настроить параметры интеграции с Kaspersky Security Center:

- Откройте веб-интерфейс KUMA и выберите раздел Параметры → Kaspersky Security Center.

Откроется окно Интеграция с Kaspersky Security Center по тенантам.

- Выберите тенант, для которого вы хотите настроить параметры интеграции с Kaspersky Security Center.

Откроется окно Интеграция с Kaspersky Security Center.

- Для флажка Выключено выполните одно из следующих действий:

- Снимите флажок, если вы хотите включить интеграцию с Kaspersky Security Center для этого тенанта.

- Установите флажок, если хотите выключить интеграцию с Kaspersky Security Center для этого тенанта.

По умолчанию флажок снят.

- В поле Период обновления данных укажите период времени, по истечении которого KUMA обновляет данные об устройствах Kaspersky Security Center.

Интервал указывается в часах. Вы можете указать только целое число.

По умолчанию временной интервал составляет 12 часов.

- Нажмите на кнопку Сохранить.

Параметры интеграции с Kaspersky Security Center для выбранного тенанта будут настроены.

Если в списке тенантов отсутствует нужный вам тенант, вам требуется добавить его в список.

В начало

Добавление тенанта в список тенантов для интеграции с Kaspersky Security Center

Чтобы добавить тенант в список тенантов для интеграции с Kaspersky Security Center:

- Откройте веб-интерфейс KUMA и выберите раздел Параметры → Kaspersky Security Center.

Откроется окно Интеграция с Kaspersky Security Center по тенантам.

- Нажмите на кнопку Добавить тенант.

Откроется окно Интеграция с Kaspersky Security Center.

- В раскрывающемся списке Тенант выберите тенант, который вам требуется добавить.

- Нажмите на кнопку Сохранить.

Выбранный тенант будет добавлен в список тенантов для интеграции с Kaspersky Security Center.

В начало

Создание подключения к Kaspersky Security Center

Чтобы создать подключение к Kaspersky Security Center:

- Откройте веб-интерфейс KUMA и выберите раздел Параметры → Kaspersky Security Center.

Откроется окно Интеграция с Kaspersky Security Center по тенантам.

- Выберите тенант, для которого вы хотите создать подключение к Kaspersky Security Center.

- Нажмите на кнопку Добавить подключение и укажите значения для следующих параметров:

- Название (обязательно) – имя подключения. Имя может включать от 1 до 128 символов Юникода.

- URL (обязательно) – URL сервера Kaspersky Security Center в формате hostname:port или IPv4:port.

- В раскрывающемся списке Секрет выберите ресурс секрета с учетными данными Kaspersky Security Center или создайте новый ресурс секрета.

Выбранный секрет можно изменить, нажав на кнопку

.