Что нового

В обновлении от августа 2024 года в Kaspersky Unified Monitoring and Analysis Platform появились следующие возможности и улучшения:

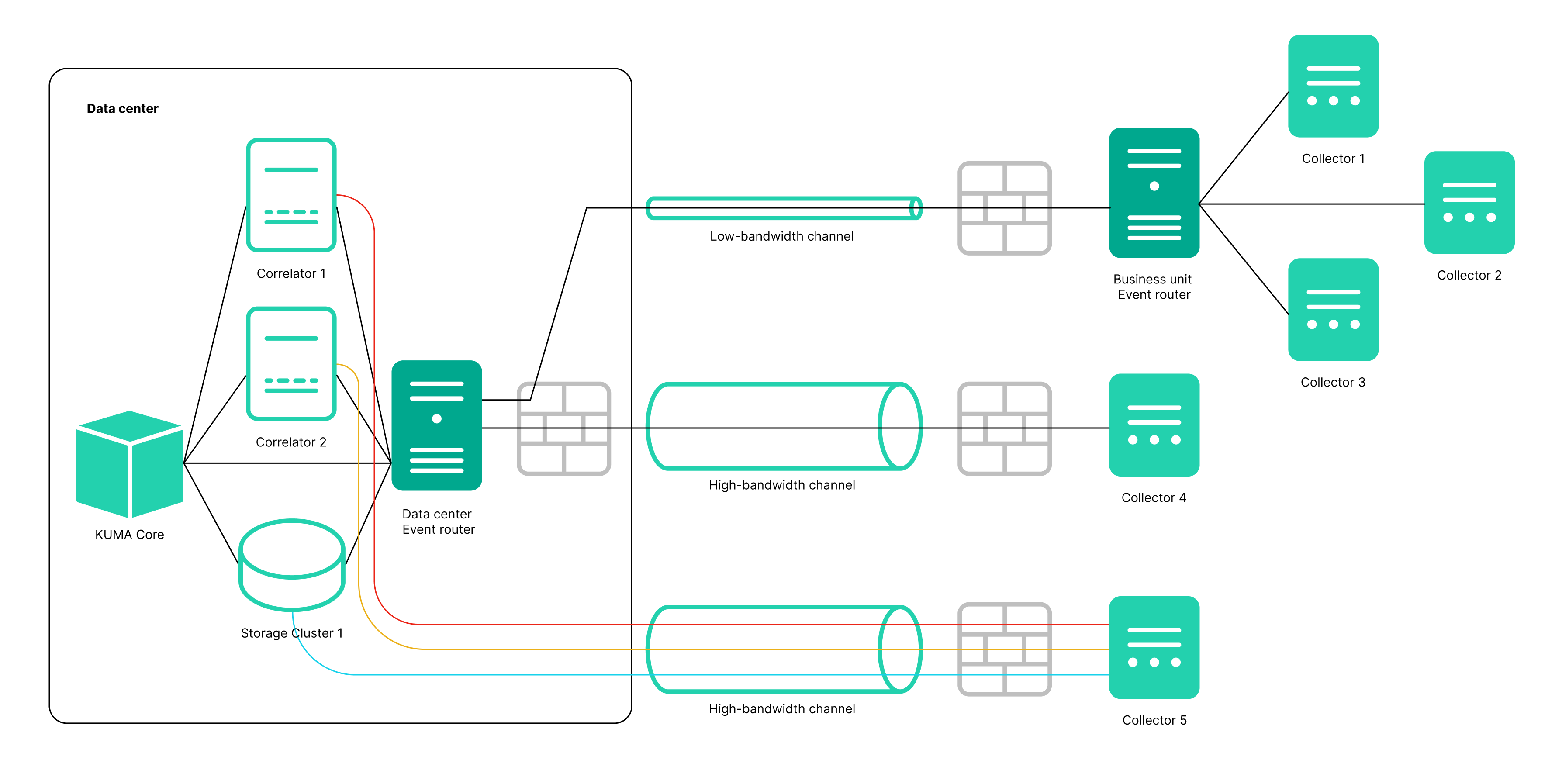

- Добавлен сервис маршрутизатора событий. Этот сервис позволяет получать события от коллекторов и отправлять события в указанные точки назначения в соответствии с фильтрами, настроенными для сервиса. Такой промежуточный сервис обеспечивает эффективное распределение нагрузки между каналами связи и позволяет использовать каналы связи с низкой пропускной способностью. Например, как показано на схеме в раскрывающемся блоке ниже, вместо отправки событий в виде нескольких потоков от коллектора 5 к точкам назначения вы можете отправлять события одним потоком. На схеме коллектор 1 + коллектор 2 + коллектор 3 отправляют события в маршрутизатор локального офиса, затем в маршрутизатор центра обработки данных, и оттуда события отправляются в указанные точки назначения.

- Реализована группировка по произвольным полям и функция округления времени из свойств событий.

Для проведения расследования нужно получать выборки событий и строить агрегационные запросы. Теперь вы можете запускать агрегационные запросы, выбрав одно или несколько полей, по которым вы хотите сгруппировать события, и выполнив команду "Выполнить запрос". Для полей даты доступны агрегационные запросы с округлением по времени.

В результате вы можете видеть как группы, так и сгруппированные события, не переписывая поисковый запрос. Вы можете перемещаться по группам, просматривать списки событий, включенных в группу, и поля событий. Это упрощает вашу работу и позволяет быстрее получить результат при расследовании.

- Теперь вы можете конвертировать исходное поле с помощью функции вычисления информационной энтропии. Вы можете настроить правило обогащения для исходного поля типа "event" в коллекторе, выбрать тип преобразования "entropy" и указать целевое поле типа "float", в которое KUMA поместит результат преобразования. Результатом преобразования является число. Вычисление информационной энтропии позволяет обнаруживать DNS-туннели или скомпрометированные пароли, например, когда пользователь вводит пароль вместо учетной записи и этот пароль регистрируется в виде обычного текста. Обычно имя пользователя состоит из буквенных символов и функция преобразования вычисляет информационную энтропию и возвращает число, например 2,5416789. Если пользователь по ошибке введет пароль в поле для учетной записи и пароль в результате попадет в журнал событий в открытом виде, KUMA вычислит информационную энтропию и запишет результат 4, поскольку пароль, содержащий буквы, цифры и специальные символы, имеет более высокую энтропию. Таким образом, вы можете найти события, в которых имя пользователя имеет энтропию больше 3, и для таких случаев активировать правило "требуется изменение пароля". После настройки обогащения в коллекторе необходимо обновить параметры, чтобы изменения вступили в силу.

- Вы можете искать события в нескольких выбранных хранилищах одновременно с помощью простого запроса. Например, вы можете найти события, чтобы определить, где учетная запись пользователя блокируется или на какой URL с каких IP-адресов был выполнен вход.

Некоторые установки могут потребовать использования нескольких отдельных хранилищ, например, при наличии каналов с низкой пропускной способностью или нормативных требований по хранению событий в определенной стране. Федеративный поиск позволяет выполнять поисковый запрос одновременно на нескольких кластерах хранения и получать результат в одной общей таблице. Поиск событий в распределенных кластерах хранения стал быстрее и проще. В общей таблице событий указано хранилище, в котором была обнаружена запись. При поиске в нескольких кластерах запросы по группе, ретроспективная проверка и экспорт в формат TSV не поддерживаются.

- Покрытие матрицы MITRE ATT&CK правилами.

При разработке логики обнаружения аналитик может ориентироваться на соответствие контента реальным угрозами. Вы можете использовать матрицы MITRE ATT&CK, чтобы определить техники, к которым уязвимы ресурсы вашей организации. В помощь аналитикам разработан инструмент, позволяющий визуализировать покрытие матрицы MITRE ATT&CK разработанными правилами, чтобы оценивать уровень безопасности. Функциональность позволяет:

- Импортировать актуальный файл со списком техник и тактик в KUMA.

- Указывать техники и тактики, обнаруженные правилом, в свойствах правила.

- Экспортировать из KUMA список правил, размеченных в соответствии с матрицей в MITRE ATT&CK Navigator (можно указать отдельные папки с правилами).

- Файл со списком размеченных правил отображается в MITRE ATT&CK Navigator.

- Чтение файлов агентом Windows.

Агент KUMA, установленный на устройствах с операционной системой Windows, теперь может читать текстовые файлы и отправлять данные коллектору KUMA. Один агент, установленный на сервере Windows, может отправлять данные как из журналов событий Windows, так и из текстовых файлов журналов событий. Например, вам больше не нужно использовать общие папки для получения журналов транспорта Exchange Server и журналов событий IIS.

- Получение журналов событий DNS Analytics с помощью коннектора ETW.

Новый ETW-транспорт (Event Tracing for Windows), используемый KUMA для чтения подписки DNS Analytics, позволяет получать расширенный журнал событий DNS, события диагностики и аналитическую информацию о работе DNS-сервера, которая является более подробной информацией, чем журнал отладки DNS, и обеспечивает меньшее влияние на производительность DNS-сервера.

Рекомендуемая конфигурация для чтения журналов событий ETW:

- Создать коллектор.

- Создать специальный коллектор журналов событий ETW.

- Создать коннектор ETW. Агент будет создан автоматически.

- Указать коннектор в коллекторе.

- Установить коллектор и агент.

- Создать коллектор и изменить параметры агента, созданного вручную:

- Создать коллектор с транспортом "http" и разделителем \0 и укажите нормализатор "[OOTB] Microsoft DNS ETW logs json".

- Сохранить параметры коллектора.

- Установить коллектор.

- В существующем агенте WEC добавить дополнительную конфигурацию, в которой указать ETW коннектор, а в качестве точки назначения указать коллектор, созданный на шаге "e", "http" в качестве типа назначения и \0 в качестве разделителя.

- Сохранить параметры агента и запустить агент.

- Создать коллектор.

- Обогащение CyberTrace по API.

Cybertrace-http – это новый тип потокового обогащения событий в CyberTrace, который позволяет отправлять большое количество событий с помощью одного запроса к CyberTrace API. Рекомендуется для систем с большим количеством событий. Cybertrace-http превосходит предыдущий тип "cybertrace", который по-прежнему доступен в KUMA для обеспечения обратной совместимости.

- Оптимизирована передача событий в формате CEF. Передаваемые события включают заголовок CEF и только непустые поля. При отправке событий в сторонние системы в формате CEF пустые поля не передаются.

- Теперь можно получать события от ClickHouse с помощью SQL коннектора. В параметрах SQL коннектора вы можете выбрать Тип базы данных для подключения, при котором в поле URL автоматически указывается префикс, соответствующий протоколу.

- Коннекторы file, 1c-log и 1c-xml теперь имеют параметр "Период опроса, мс", который задает период чтения файлов из директории. Регулировка этого параметра может снизить потребление ресурсов процессором и оперативной памятью.

- Секреты типов URL и Proxy теперь не содержат учетную запись и пароль. Добавлена возможность преобразования пароля.

- В служебные события о выпадении записи из активного листа и контекстной таблицы добавлены поля, которые содержат не только ключ, но и значение. Поля со значениями обеспечивают большую гибкость при написании правил корреляции для обработки таких служебных событий.

- Обновлен список статусов сервисов: добавлен фиолетовый статус, расширено применение желтого статуса.

- Теперь вы можете перейти из раздела "Статус источника" к событиям выбранного источника событий. Уточняющие условия в строке поискового запроса формируются автоматически после перехода по ссылке. По умолчанию отображаются события за последние пять минут. При необходимости вы можете изменить период и снова запустить запрос.

- Сбор метрик от агента.

В разделе "Метрики" появился подраздел, в котором отображаются параметры работы агента. Графическое представление помогает администраторам, отвечающим за сбор событий с помощью агентов.

- Добавлена поддержка компактной встраиваемой СУБД SQLite версии 3.37.2.

- Добавлен "elastic" коннектор для получения событий от Elasticsearch версий 7 и 8. Для коннектора добавлен секрет "fingerprint".

- Для коннекторов типов tcp, udp и file добавлены следующие параметры обработки событий журнала auditd:

- Переключатель Auditd позволяет обрабатывать многострочные события и объединять записи в одно событие.

- Параметр TTL буфера событий определяет, как долго коллектор должен накапливать строки событий, чтобы затем объединить их в одно многострочное событие. Значение указано в миллисекундах.

- Теперь вы можете настраивать список полей для идентификации источника события. DeviceProduct, DeviceHostName, DeviceAddress, DeviceProcessName – набор полей, используемых по умолчанию, для определения источников событий. Теперь вы можете переопределять список полей и их порядок. Вы можете указать до девяти полей в нужной для пользователя последовательности. После того как изменения в наборе полей сохранены, ранее определенные источники событий удаляются из Консоли KUMA и из базы данных. Вы можете использовать набор полей для определения источника событий по умолчанию.

- В графический конструктор поисковых запросов к событиям добавлен оператор iLike.

- Параметры коннектора snmp-trap теперь включают дополнительный параметр, позволяющий указать OID, который является MAC-адресом.

- Прекращена поддержка и поставка следующих устаревших нормализаторов:

- [Deprecated][OOTB] Microsoft SQL Server xml

- [Deprecated][OOTB] Windows Basic

- [Deprecated][OOTB] Windows Extended v.0.3

- [Deprecated][OOTB] Cisco ASA Extended v 0.1

- [Deprecated][OOTB] Cisco Basic