Шаг 1. Импорт пакета ARB

11 апреля 2024

ID 167562

В этом разделе описывается порядок импорта пакета ARB в ArcSight.

Пакет ARB содержит объекты ( активные каналы, информационные панели, наборы полей, отчеты, правила, фильтры, пользователи), которые необходимы для интеграции сервиса с ArcSight. При импорте этого файла эти объекты создаются в ArcSight.

Чтобы импортировать пакет ARB, выполните следующие действия:

- Запустите ArcSight Console.

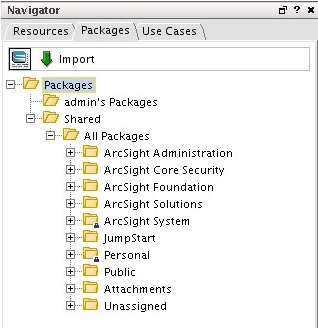

- На панели Navigator (в виде дерева) выберите вкладку Packages.

- Нажмите на кнопку Import.

Пакеты ArcSight

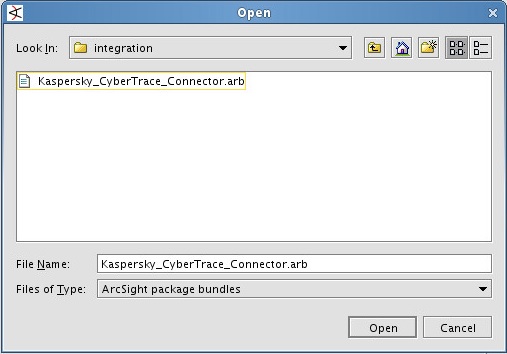

- В окне Open выберите файл Kaspersky_CyberTrace_Connector.arb file, расположенный в каталоге

/integration/arcsight/комплекта поставки.

Выбор файла ARB

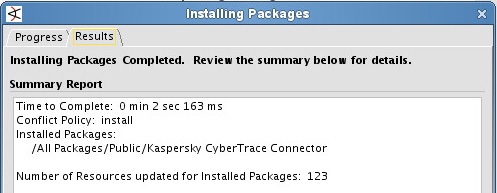

Выполняется процесс импорта.

Импорт ARB завершен

После того, как все объекты из файла ARB будут импортированы в ArcSight, все импортированные правила становятся правилами реального времени, то есть они применяются в режиме реального времени.

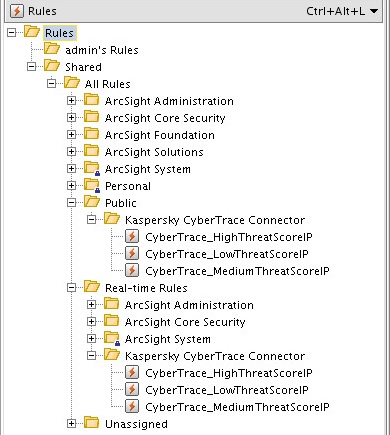

Чтобы просмотреть список правил реального времени и управлять ими, выполните следующие действия:

- На виде дерева выберите вкладку Resources.

- Откройте раскрывающийся список Active Channels и выберите Rules.

- В дереве выберите Rules > Shared > All Rules > Real-time Rules.

Правила реального времени

- Разверните элемент Real-time Rules и удалите из него ненужные вложенные элементы.

После импорта пакета ARB в ArcSight создаются новые объекты.

- Если в дереве выбран элемент Active Channels, по пути Active Channels > Shared > All Active Channels > Public > Kaspersky CyberTrace Connector расположены следующие объекты:

Object

Описание

Состояние по умолчанию

CyberTrace alerts

Отображает сервисные события Kaspersky CyberTrace в режиме реального времени.

Включено

CyberTrace all matches

Отображает события обнаруженных киберугроз из Kaspersky CyberTrace в режиме реального времени.

Включено

CyberTrace hash matches

Отображает события обнаруженных хешей из Kaspersky CyberTrace в режиме реального времени.

Выключено

CyberTrace URL matches

Отображает события обнаруженных URL из Kaspersky CyberTrace в режиме реального времени.

Выключено

CyberTrace IP matches

Отображает события обнаруженных IP-адресов из Kaspersky CyberTrace в режиме реального времени.

Выключено

- Если в дереве выбран элемент Dashboards, по пути Dashboards > Shared > All Dashboards > Public > Kaspersky CyberTrace Connector расположены следующие объекты:

Object

Описание

Состояние по умолчанию

CyberTrace Detection map

Отображаются все устройства, которые отправляли события, содержащие вредоносные URL, IP-адреса или хеши. Отображает все потоки данных об угрозах, которые были задействованы в процессе обнаружения киберугроз.

Выключено

CyberTrace match statistics

Статистика обнаруженных киберугроз: сколько объектов той или иной категории было обнаружено.

Включено

CyberTrace TOP 10 matched indicators

Топ-10 обнаруженных индикаторов.

Выключено

Информационные панели

CyberTrace detection mapиCyberTrace Top 10 matched indicatorsпо умолчанию выключены, чтобы не перегружать ArcSight. Если эти информационные панели необходимы, их можно включить. - Если в дереве выбран элемент Field Sets, по пути Field Sets > Shared > All Field Sets > Public > Kaspersky CyberTrace Connector расположены следующие объекты:

Object

Описание

Состояние по умолчанию

CyberTrace alerts

Отображаются поля сервисных событий из Kaspersky CyberTrace.

Статическое

CyberTrace all matches

Отображаются поля событий обнаруженных киберугроз из Kaspersky CyberTrace.

Статическое

CyberTrace matched hashes

Отображаются поля событий обнаруженных хешей из Kaspersky CyberTrace.

Статическое

CyberTrace matched URLs

Отображаются поля событий обнаруженных URL из Kaspersky CyberTrace.

Статическое

CyberTrace matched IPs

Отображаются поля событий обнаруженных IP-адресов из Kaspersky CyberTrace.

Статическое

- Если в дереве выбран элемент Reports, по пути Reports > Shared > All Reports > Public > Kaspersky CyberTrace Connector расположены следующие объекты:

Object

Описание

Состояние по умолчанию

CyberTrace all matches

Отчет, содержащий события обнаруженных киберугроз из Kaspersky CyberTrace.

Статическое

- Если в дереве выбран элемент Rules, по пути Rules > Shared > All Rules > Public > Kaspersky CyberTrace Connector расположены следующие объекты:

Object

Описание

Состояние по умолчанию

CyberTrace_HighThreatScoreIP

Правило присвоения высокого уровня важности и хранения высокоприоритетных событий обнаруженных IP-адресов из Kaspersky CyberTrace.

Включено

CyberTrace_MediumThreatScoreIP

Правило присвоения среднего уровня важности и хранения среднеприоритетных событий обнаруженных IP-адресов из Kaspersky CyberTrace.

Включено

CyberTrace_LowThreatScoreIP

Правило присвоения низкого уровня важности и хранения низкоприоритетных событий обнаруженных IP-адресов из Kaspersky CyberTrace.

Включено

- Если в дереве выбран элемент Filters, по пути Filters > Shared > All Filters > Public > Kaspersky CyberTrace Connector расположены следующие объекты:

Object

Описание

Состояние по умолчанию

CyberTrace all matches

Фильтр для выбора событий обнаруженных киберугроз, отправленных из Kaspersky CyberTrace.

Статическое

CyberTrace forwarding events

Фильтр для пересылки в Kaspersky CyberTrace событий, содержащих URL, IP-адреса или хеши.

Статическое

CyberTrace matched hashes

Фильтр для выбора событий обнаруженных хешей, отправленных из Kaspersky CyberTrace.

Статическое

CyberTrace matched URLs

Фильтр для выбора событий обнаруженных URL, отправленных из Kaspersky CyberTrace.

Статическое

CyberTrace matched IPs

Фильтр для выбора событий обнаруженных IP-адресов, отправленных из Kaspersky CyberTrace.

Статическое

- Если в дереве выбран элемент Users, по пути Users > Shared > Custom User Groups > Kaspersky CyberTrace Connector расположены следующие объекты:

Object

Описание

Состояние по умолчанию

FwdCyberTrace

Учетная запись, используемая для настройки пересылки событий ArcSight.

Статическое

После завершения импорта проверьте, создан ли пользователь FwdCyberTrace. Чтобы убедиться в этом, перейдите в раздел Users > Shared > Custom User Groups > Kaspersky CyberTrace Connector в консоли ArcSight. Если пользователя FwdCyberTrace нет, создайте его вручную.