Удаление объектов Kaspersky CyberTrace (Splunk)

11 апреля 2024

ID 175519

В этом разделе описывается порядок удаления объектов, связанных с Kaspersky CyberTrace, из Splunk после удаления Kaspersky CyberTrace. Обратите внимание, что после удаления этих объектов события из Kaspersky CyberTrace останутся в Splunk.

Чтобы удалить объекты, связанные с Kaspersky CyberTrace, после удаления Kaspersky CyberTrace, выполните следующие действия:

- Удалите следующие каталоги:

- Для схемы интеграции с одним экземпляром:

%SPLUNK_HOME%/etc/apps/Kaspersky-CyberTrace-App-for-Splunk. - Для Search Head и Heavy Forwarder (распределенная схема интеграции):

%SPLUNK_HOME%/etc/apps/Kaspersky-CyberTrace-App-for-Splunk. - Для Universal Forwarder (распределенная схема интеграции):

%SPLUNK_HOME%/etc/apps/Splunk_TA_Kaspersky-CyberTrace-App-for-Splunk-Universal-Forwarder, в котором расположено приложение Kaspersky CyberTrace App for Splunk.Здесь

%SPLUNK_HOME%— это каталог, в который установлен Splunk.

- Для схемы интеграции с одним экземпляром:

- Перезапустите Splunk. Перезапустить Splunk можно либо с помощью веб-интерфейса Splunk, либо следующей командой:

%SPLUNK_HOME%/bin/splunk restart

После этого можно очистить Splunk от событий, полученных от Kaspersky CyberTrace.

Чтобы очистить Splunk от событий, полученных от Kaspersky CyberTrace, выполните следующие действия:

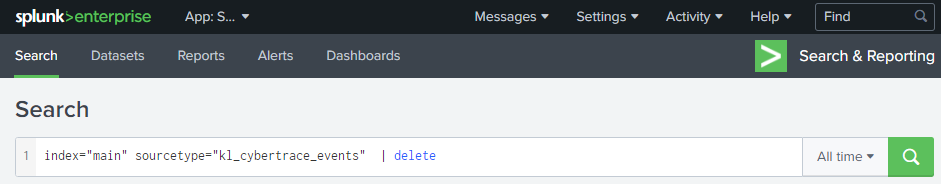

- Запустите приложение Search & Reporting, для этого нажмите его кнопку веб-интерфейсе Splunk.

- Удалите события из Kaspersky CyberTrace:

- В поле Search введите следующую команду:

index="main" sourcetype="kl_cybertrace_events" | deleteУдаление событий из индекса

mainвозможно только под учетной записью пользователя с рольюcan_delete. Чтобы добавить эту роль в учетную запись пользователя, необходимо выбрать Settings > Roles в главном меню Splunk. - Рядом с полем Search в раскрывающемся списке выбора временного интервала событий для поиска выберите All time.

- Нажмите на кнопку Search.

Приложение «Search & Reporting»

- В поле Search введите следующую команду: