Пример анализа графика цепочки развития угроз

17 мая 2024

ID 213463

В этом разделе приведен пример графика цепочки развития угроз и описано его применение для анализа атак на устройства пользователей.

Рассмотрим атаку с использованием фишингового сообщения электронной почты, содержащего вложение. Вложение представляет собой исполняемый файл.

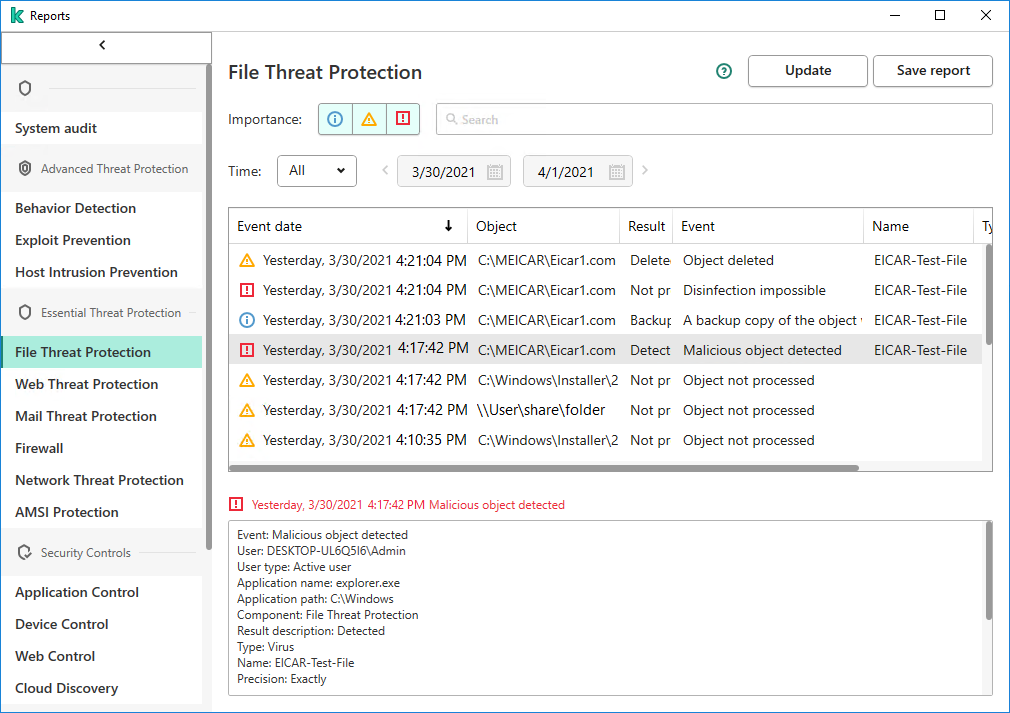

Пользователь сохраняет и запускает файл на своем устройстве. Kaspersky Endpoint Security для Windows фиксирует угрозу типа Обнаружен вредоносный объект.

Обнаружение в Kaspersky Endpoint Security для Windows

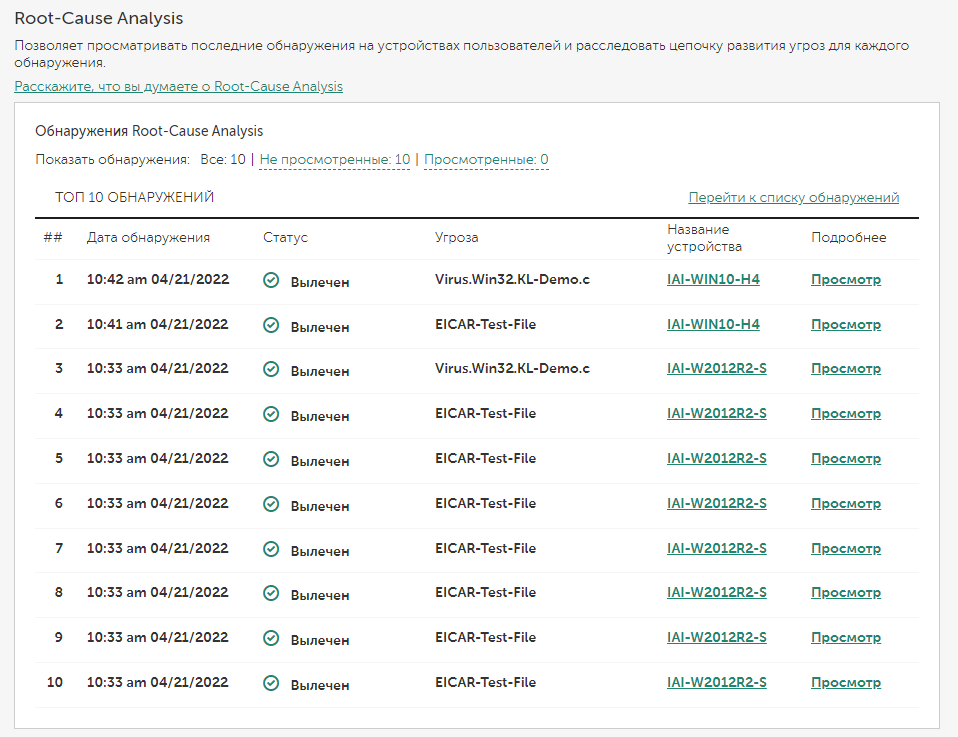

Виджет Root-Cause Analysis показывает до 10 обнаружений.

Виджет Root-Cause Analysis

По ссылке Просмотр в нужной строке виджета можно перейти к графику цепочки развития угрозы.

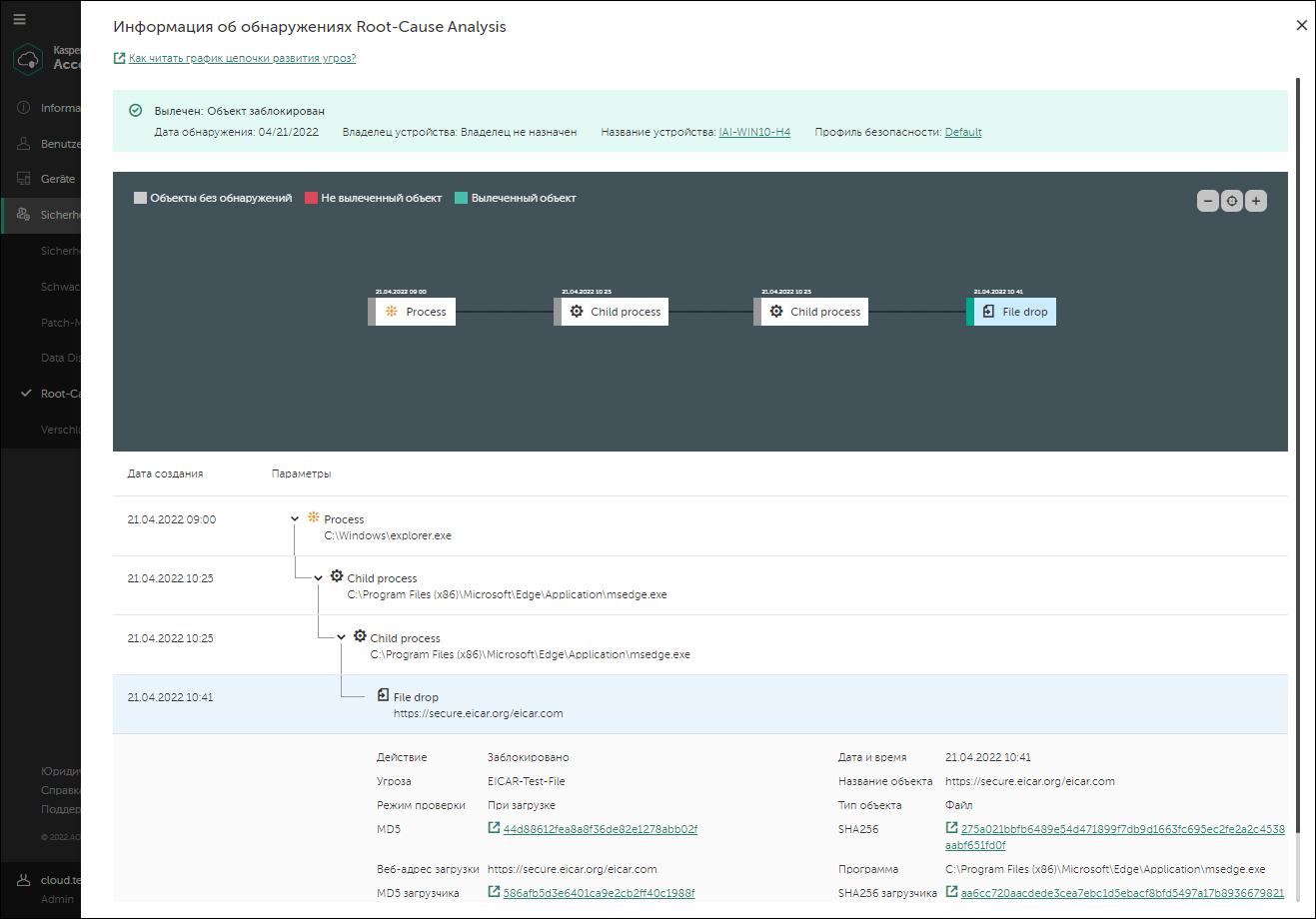

График цепочки развития угрозы

График цепочки развития угрозы предоставляет информацию об обнаружении: действия, произошедшие на устройстве во время обнаружения, категория обнаруженной угрозы, происхождение файла (в этом примере – электронная почта), пользователь, загрузивший файл (в этом примере – администратор). Кроме того, график показывает, что на устройстве были созданы дополнительные файлы, установлено несколько сетевых подключений и изменены некоторые ключи реестра.

На основании этой информации можно выполнить следующие действия:

- Проверить параметры почтового сервера.

- Добавить отправителя сообщения электронной почты в список запрещенных (если отправитель внешний) или обратиться к нему напрямую (если отправитель внутренний).

- Проверить, подключены ли другие устройства к этим IP-адресам.

- Добавить эти IP-адреса в список запрещенных.

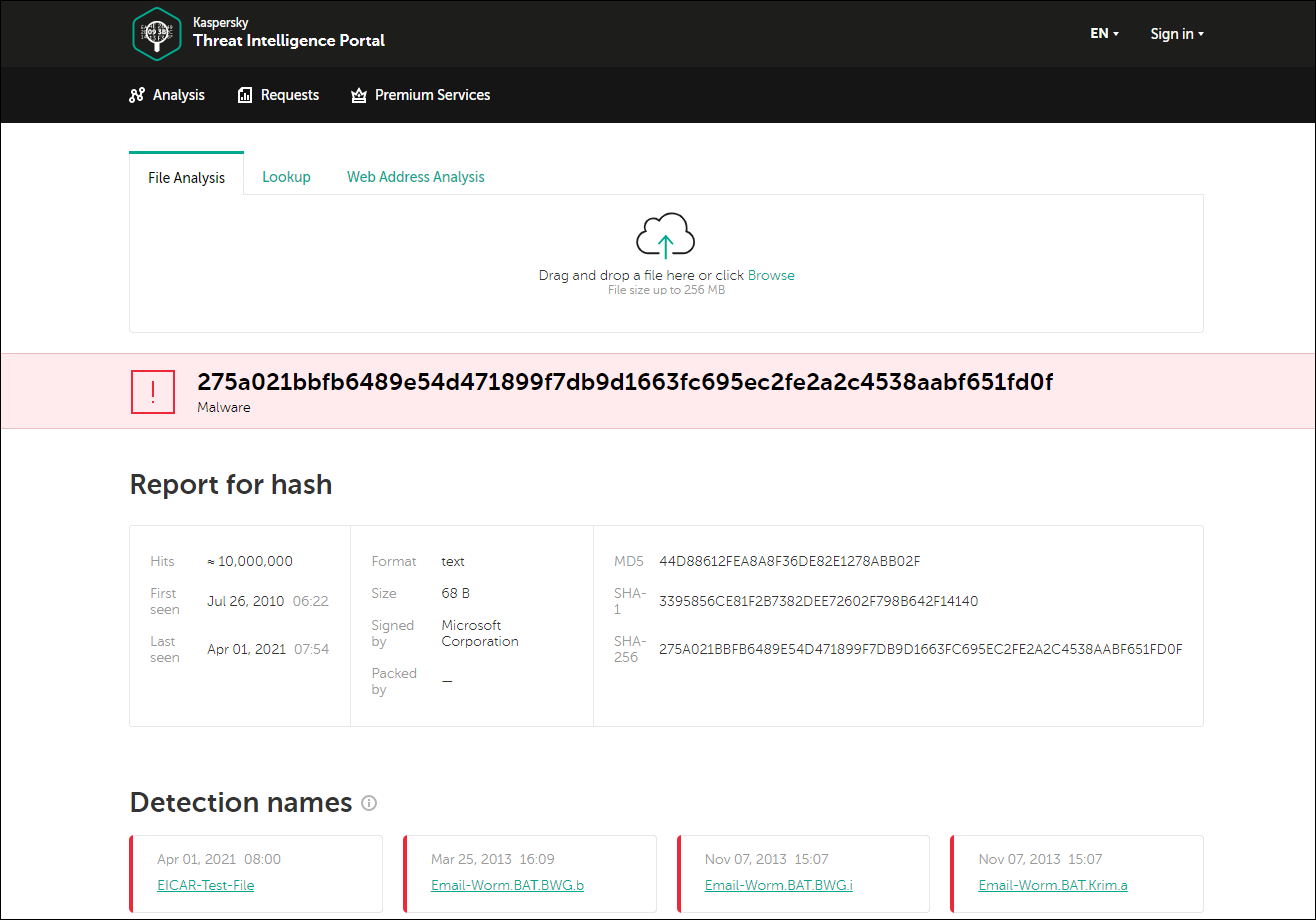

Ссылки в полях SHA256, MD5, IP-адреса и веб-адреса в разделе с подробной информацией о файле ведут на портал Kaspersky Threat Intelligence Portal https://opentip.kaspersky.com/. На портале можно увидеть, что обнаруженный файл не является ни угрозой, ни известным файлом.

Kaspersky Threat Intelligence Portal

Этот пример показывает важность функции Root-Cause Analysis. Родительский файл обнаруженного файла является недоверенным, но не является вредоносным. Это означает, что он не был обнаружен программой Kaspersky Endpoint Security для Windows. Этот файл все еще присутствует на устройстве и в организации. Если на некоторых устройствах организации отключены отдельные компоненты защиты (например, Анализ поведения) или не обновлены базы вредоносного ПО, то обнаружить вредоносную активность родительского файла не удастся, и злоумышленники смогут проникнуть в инфраструктуру организации.