Принцип работы приложения

08 июля 2024

ID 247193

Приложение Kaspersky Anti Targeted Attack Platform включает в себя три функциональных блока:

- Kaspersky Anti Targeted Attack (далее также "KATA"), обнаруживающий угрозы по периметру IT-инфраструктуры предприятия.

- Kaspersky Endpoint Detection and Response (далее также "KEDR"), обеспечивающий защиту компьютеров локальной сети организации.

- Network Detection and Response (далее также "NDR"), обеспечивающий защиту внутренней сети предприятия.

Вы можете использовать как полную функциональность приложения (ключ KATA и ключ KEDR), так и неполную (только ключ KATA или только ключ KEDR).

Принцип работы Kaspersky Anti Targeted Attack

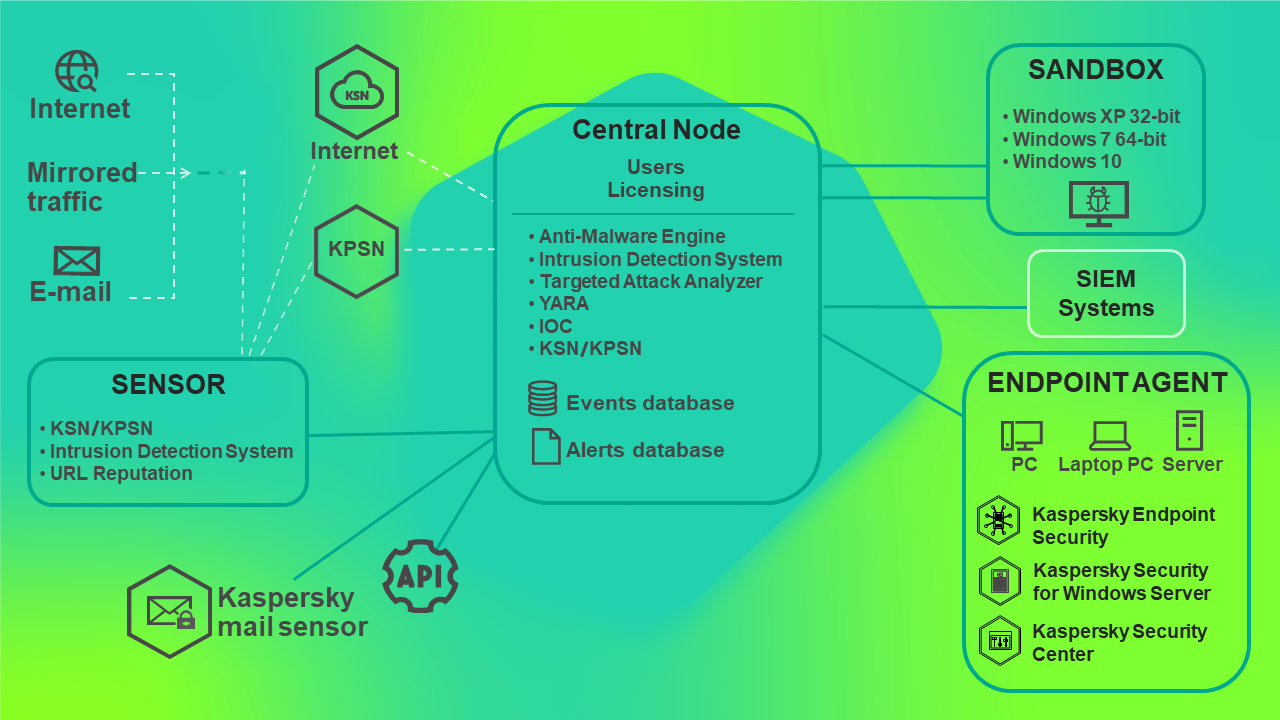

Kaspersky Anti Targeted Attack включает в себя следующие компоненты:

- Sensor.

- Central Node.

- Sandbox.

Компоненты Sensor, Central Node и Sandbox взаимодействуют между собой по следующему принципу:

- Компонент Sensor получает зеркалированный SPAN-, ERSPAN-, RSPAN-трафик, объекты и метаинформацию HTTP-, FTP-, SMTP- и DNS-протоколов, данные HTTP- и FTP-трафика, а также HTTPS-трафика (если администратор настроил подмену SSL-сертификата на прокси-сервере), копии сообщений электронной почты и производит с полученными данными следующие действия:

- Проверяет интернет-трафик на наличие признаков вторжения в IT-инфраструктуру организации с помощью технологии Intrusion Detection System (далее также "IDS").

Технология IDS позволяет распознать и обнаружить сетевую активность по 80 протоколам, в частности по 53 протоколам прикладного уровня модели TCP/IP, фиксируя подозрительный трафик и сетевые атаки. В числе поддерживаемых протоколов TCP, UDP, FTP, TFTP, SSH, SMTP, SMB, CIF, SSL, HTTP, HTTP/2, HTTPS, TLS, ICMPv4, ICMPv6, IPv4, IPv6, IRC, LDAP, NFS, DNS, RDP, DCERPC, MS-RPC, WebSocket, Citrix и другие.

- Проверяет репутацию файлов и URL-адресов по базе знаний Kaspersky Security Network (далее также "KSN") или Kaspersky Private Security Network (далее также "KPSN").

- Отправляет объекты и файлы на проверку компоненту Central Node.

В качестве компонента Sensor также может использоваться почтовый сенсор – сервер или виртуальная машина, на которой установлено приложение "Лаборатории Касперского" Kaspersky Secure Mail Gateway (далее также "KSMG") или Kaspersky Security для Linux Mail Server (далее также "KLMS").

- Проверяет интернет-трафик на наличие признаков вторжения в IT-инфраструктуру организации с помощью технологии Intrusion Detection System (далее также "IDS").

- Компонент Central Node проверяет файлы и объекты с помощью антивирусных баз, баз YARA-правил, создаваемых пользователями Kaspersky Anti Targeted Attack, при необходимости отправляет файлы и объекты на проверку компоненту Sandbox.

- Компонент Sandbox анализирует поведение объектов в виртуальных операционных системах для выявления вредоносной активности и признаков целевых атак на IT-инфраструктуру организации и отправляет данные о результатах проверки на сервер Central Node.

При обнаружении угроз сервер Central Node записывает информацию о них в базу обнаружений. Вы можете просмотреть таблицу обнаружений в разделе Обнаружения веб-интерфейса приложения или сформировав отчет об обнаружениях.

Информация об обнаружениях также может публиковаться в SIEM-систему, которая используется в вашей организации, и во внешние системы. Информация об обнаружениях компонента Sandbox может публиковаться в локальную репутационную базу Kaspersky Private Security Network.

Принцип работы Kaspersky Endpoint Detection and Response

Kaspersky Endpoint Detection and Response включает в себя следующие компоненты:

- Central Node.

- Endpoint Agent.

Компонент может быть представлен приложениями Kaspersky Endpoint Agent для Windows, Kaspersky Endpoint Security для Windows, Kaspersky Endpoint Security для Linux, Kaspersky Endpoint Security для Mac.

- Sandbox.

Опциональный компонент.

В качестве прокси-сервера для соединений, исходящих от компонента Endpoint Agent, может использоваться компонент Sensor.

Компоненты Endpoint Agent и Central Node взаимодействуют между собой по следующему принципу:

Одно из приложений, представляющих компонент Endpoint Agent, устанавливается на отдельных компьютерах, входящих в IT-инфраструктуру организации, и осуществляет постоянное наблюдение за процессами, открытыми сетевыми соединениями и изменяемыми файлами. Данные наблюдения отправляются на сервер с компонентом Central Node. На основе этих данных формируются события.

- Kaspersky Endpoint Agent для Windows и Kaspersky Endpoint Security для Windows передают на сервер Central Node данные о следующих событиях:

- Запущен процесс;

- Завершен процесс;

- Загружен модуль;

- Удаленное соединение;

- Правило запрета;

- Заблокирован документ;

- Изменен файл;

- Журнал событий ОС;

- Изменение в реестре;

- Прослушан порт;

- Загружен драйвер;

- Интерпретированный запуск файла;

- Интерактивный ввод команд в консоли;

- Обнаружение;

- Результат обработки обнаружения;

- AMSI-проверка.

- Kaspersky Endpoint Security для Linux передает на сервер Central Node данные о следующих событиях:

- Запущен процесс;

- Завершен процесс;

- Изменен файл;

- Журнал событий ОС;

- Обнаружение;

- Результат обработки обнаружения.

- Kaspersky Endpoint Security для Mac передает на сервер Central Node данные о следующих событиях:

- Запущен процесс;

- Завершен процесс;

- Изменен файл;

- Обнаружение;

- Результат обработки обнаружения.

Приложение Kaspersky Endpoint Agent для Windows может интегрироваться с приложениями защиты рабочих станций (Endpoint Protection Platform (далее также "EPP")):

- Kaspersky Endpoint Security для Windows.

- Kaspersky Security для Windows Server.

- Kaspersky Security для виртуальных сред Легкий Агент для Windows.

Совместимость версий приложения Kaspersky Endpoint Agent для Windows с приложениями EPP см. в разделе Совместимость версий Kaspersky Endpoint Agent для Windows с приложениями EPP.

В этом случае приложение Kaspersky Endpoint Agent также передает на сервер Central Node данные об угрозах, обнаруженных приложениями EPP, и о результатах обработки угроз этими приложениями.

Приложения EPP, Kaspersky Endpoint Agent и сервер Central Node взаимодействуют между собой по следующему принципу:

- Приложения EPP передают Kaspersky Endpoint Agent данные об обнаруженных угрозах и о результате обработки угроз.

Приложение Kaspersky Endpoint Security для Windows также может передавать Kaspersky Endpoint Agent для Windows данные об отправке сторонним приложением с поддержкой Antimalware Scan Interface (далее также "AMSI") объектов (например, скриптов PowerShell) в Kaspersky Endpoint Security для Windows для дополнительной проверки.

- Приложение Kaspersky Endpoint Agent передает данные наблюдения за процессами, открытыми сетевыми соединениями и изменяемыми файлами, а также данные, полученные от приложений EPP, на сервер Central Node.

Сервер Central Node обрабатывает полученные данные и отображает в веб-интерфейсе приложения соответствующие события.

В результате обработки данных приложений EPP формируются события Обнаружение, Результат обработки обнаружения, AMSI-проверка (при интеграции Kaspersky Endpoint Agent для Windows с Kaspersky Endpoint Security для Windows).

События, поступающие на сервер Central Node, отмечаются правилами TAA (IOA). В результате разметки для событий, требующих внимания пользователя, могут формироваться обнаружения. При наличии компонента Sandbox вы можете также включить автоматическую отправку файлов с хостов Kaspersky Endpoint Agent на проверку компоненту Sandbox в соответствии с правилами TAA (IOA) "Лаборатории Касперского".

При интеграции сервера Central Node с Kaspersky Endpoint Agent для Windows и Kaspersky Endpoint Security для Windows вы можете осуществлять следующие меры по реагированию на обнаруженные угрозы:

- Работать с файлами и приложениями путем выполнения задач Завершить процесс, Собрать форензику, Запустить YARA-проверку, Выполнить приложение, Получить файл, Удалить файл, Поместить файл на карантин, Восстановить файл из карантина, Управление службами, Получить образ диска, Получить дамп памяти на хостах.

- Настраивать политики запрета запуска файлов и процессов на выбранных хостах.

- Изолировать отдельные хосты от сети.

- Работать с правилами TAA (IOA) для классификации и анализа событий.

- Работать с файлами открытого стандарта описания индикаторов компрометации OpenIOC (IOC-файлы) для поиска признаков целевых атак, зараженных и возможно зараженных объектов на хостах и в базе обнаружений.

- Выполнять действия по реагированию с помощью интерфейса API.

При интеграции сервера Central Node с Kaspersky Endpoint Security 11.4 для Linux и Kaspersky Endpoint Security для Mac вы можете осуществлять следующие меры по реагированию на обнаруженные угрозы:

- Работать с файлами и приложениями путем выполнения задач Получить файл, Выполнить приложение.

- Работать с правилами TAA (IOA) для классификации и анализа событий.

- Выполнять следующие действия по реагированию с помощью интерфейса API: управление задачей запуска приложений.

При интеграции сервера Central Node с Kaspersky Endpoint Security 12 для Linux вы можете осуществлять следующие меры по реагированию на обнаруженные угрозы:

- Работать с файлами и приложениями путем выполнения задач Получить файл, Выполнить приложение, Удалить файл, Завершить процесс.

- Изолировать отдельные хосты от сети.

- Работать с файлами открытого стандарта описания индикаторов компрометации OpenIOC (IOC-файлы) для поиска признаков целевых атак, зараженных и возможно зараженных объектов на хостах и в базе обнаружений.

- Выполнять следующие действия по реагированию с помощью интерфейса API: управление сетевой изоляцией хостов, управление задачей запуска приложений.

Принцип работы Kaspersky Anti Targeted Attack Platform показан на рисунке ниже.

Принцип работы Kaspersky Anti Targeted Attack Platform

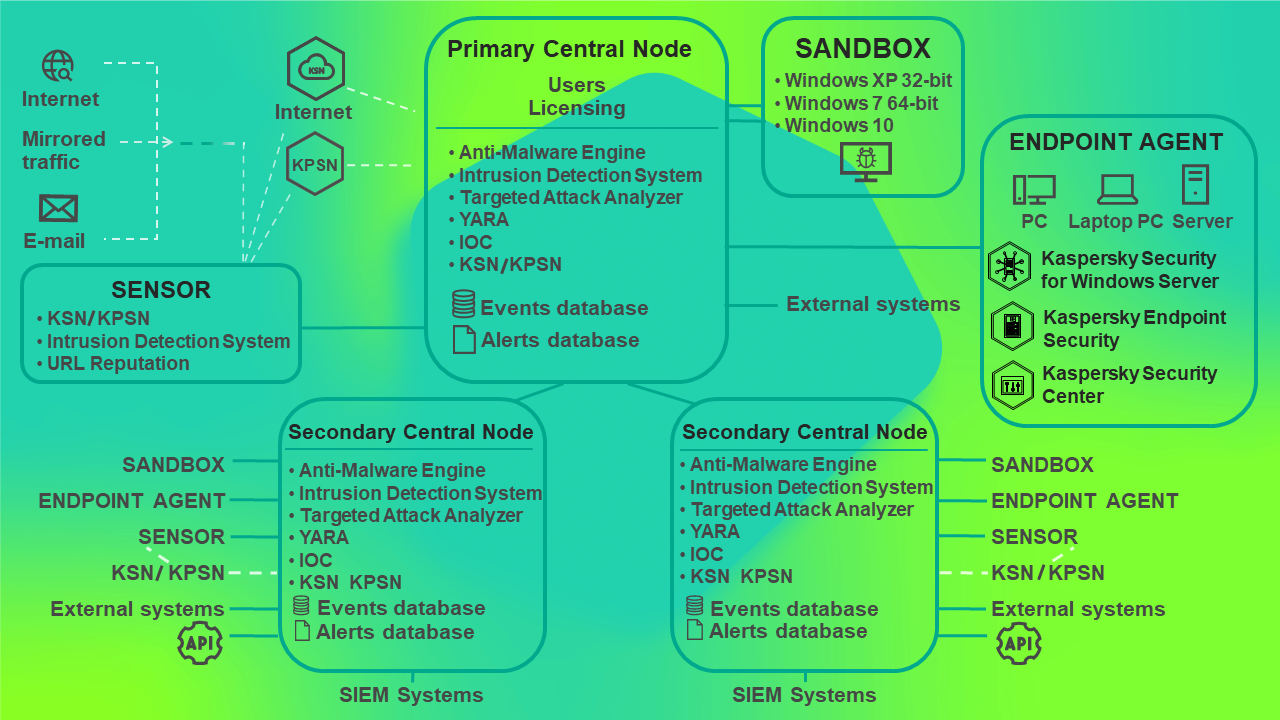

Вы можете настраивать параметры каждого компонента Central Node отдельно или управлять несколькими компонентами централизованно в режиме распределенного решения.

Распределенное решение представляет собой двухуровневую иерархию серверов Central Node. В этой структуре выделяется главный сервер управления – Primary Central Node (PCN) и подчиненные серверы – Secondary Central Node (SCN).

Принцип работы Kaspersky Anti Targeted Attack Platform в режиме распределенного решения показан на рисунке ниже.

Принцип работы Kaspersky Anti Targeted Attack Platform в режиме распределенного решения